Yakın bir zaman önce PAM ‘dam bahsetmiştik bu işlere başlamadan ve ürün seçmeden evvel çok araştırma yapmıştım. Büyük yapılarda bu ürünleri yöneten kişilerin misafiri olmuş sohbetler etmiştim onların fikir görüş ve önerilerini dikkate alarak bu işe başladım. Kullandıkça ve ihtiyaçlara göre zamanla şekilleniyor ve acemiliği üzerimizden atıyorum yavaştan. Bu yazıda PSM Server üzerinde duracağım. Var olan yapıyı elden geçiriyor ve temel seviyede bunu yazıya döküyorum.

Peki neden elden geçirmeye karar verdim?

Her sabah ya VPN’de ya da Windows’da bir açıkla karşılaşıyoruz malum salgından sonra artık kötü niyetli kişiler VPN’i hedef almaya başladı bunu hepimiz biliyoruz haliyle ortaya çıkan güvenlik açıkları da aynı orantıda artmaya başladı haliyle ipi sıkı tutmak gerek.

Firewall, VPN ve PAM‘ı yöneten kişi olarak olayların daha da farkındayım arada ilişkiyi yalnızca bir tanesini yöneten kişiye kıyasla biraz daha fazla. Bu yüzden yapıyı yeniden en azından bu tarafını bunları göz önünde bulundurarak tekrardan elden geçirdim ve bunu örnek ip adresleriyle bir topoloji haline getirdim. Şimdi size adım adım anlatacağım.

Neler yaptım?

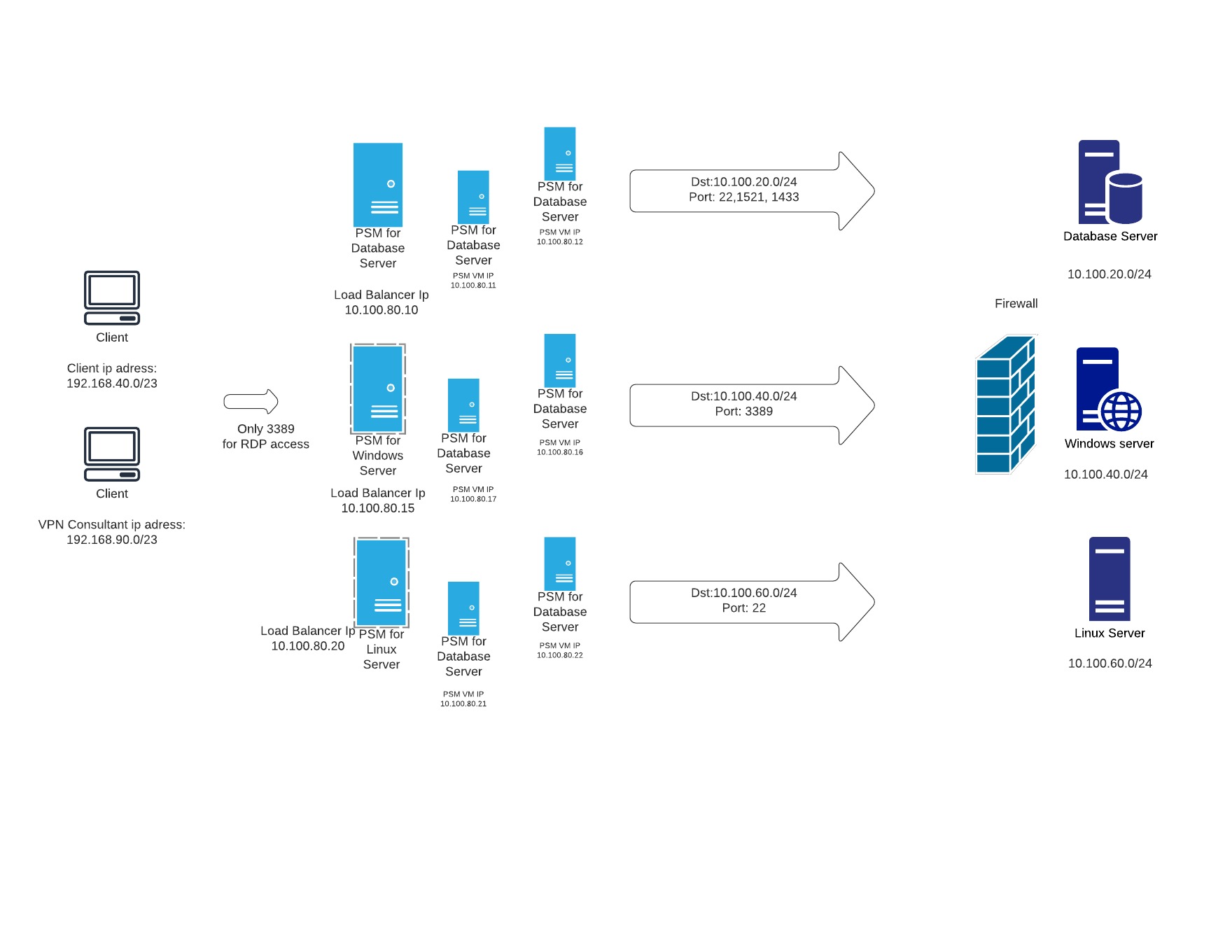

1- Client ve VPN kullanan danışmanlar sunucu erişimleri için sadece Cyberark’a(PAM’a) erişebilirler. Cyberark giriş ekranı ve PSM sunucularına RDP portundan erişebilmeleri yeterli.

Doğrudan sunuculara erişim kesinlikle olmamalı Client network’ü firewall bazında erişimi engellenmelidir. Platform bağımsız olası bir güvenlik açığında client networkünden açık olan portlar kötü niyetli kişinin işini kolaylaştıracaktır.

2-Kesintisiz bir erişim için yük dengelemesi ve yedeklilik şart. Bu yüzden F5 Load Balancer ile (Siz tabi ki farklı bir ürün kullanabilirsiniz.)

“Load Balance methodu olarak Round Robin kullandık (F5 danışmanı bu şekilde önerdi) yani tüm RDP istekleri tek bir sunucuya değil Load Balance ip’sinin arkasındaki pool’da aktif sunuculara eşit miktarda dağıtacak şekilde ayarladım böylelikle tek bir sunucu yükü omuzlamayacak.”

Not: Pool üyeleri (Pool, Load Balance ip’si arkasındaki trafiği karşılayacak sunucular bunlar 5 tane olabilir 2 tanede olabilir bir tanesini bakım amaçlı off’a çekebilirsiniz böylelikle iş akışı etkilenmez diğer sunucular hizmet vermeye devam eder. Sunucu istenmeyen sebeplerden ötürü kapanabilir ya da problem olabilir bu durumda Load Balancer pool’a üye sunucuları hizmet verdiği porttan ve pingden ile up ve ya down durumunu takip edip trafiği ona göre dağıtabilir.

Not 2: Kullandığım PSM Server Windows ve Load Balancer’dan RDP yani 3389 portunu dinliyoruz up/down için update almış ise reboot esnasında bir süre daha bu port cevap vermeye devam ediyor bu sırada client tarafından launch edilen bir bağlantıda Load Balancer trafiği bu sunucuya gönderebilir bu tip planlı çalışmalarda Load Balancer’dan üyeyi geçici olarak disable etmekte fayda var.

3-Büyük yapıları ziyaret ettiğimi söylemiştim yapı büyüdükçe ihtiyaçlar değişiyor evriliyor.

3 farklı sunucu ortamı var ve her sunucu platformu kendi network aralığında çalışıyor yani 10.100.40.0/24 networkünde hiç Linux yok.

Banka gibi büyük yapılar bu tip senaryolarda her ortam için bir PSM server assing ediyor.

“Ahmet, Linux admini Cyberark üzerinden Linux sunucularına erişiyor CyberArk üzerinde platform ayarlarında PSM Server olarak Linux’lara erişmek ile görevlendirilmiş PSM var.”

Yani her PSM sadece assing edildiği ortama odaklı çalışıyor firewall tarafında kural ise

Source olarak ilgili PSM’in ip adresleri destination olarak ise ilgili sunucu platformunun ip adresleri ve sadece lazım olan portlar. Burada Source kısmına kesinlikle Client networkü olmamalı çünkü burada Client PSM’e, PSM ise sunuculara erişecek.

Kişiler doğrudan PSM’e server’a RDP yapamayacaklar port bazında erişimleri olsa da ellerindeki yetkili hesaplar buraya login için yetkili olmamalı. Buna ek olarak önlem amaçlı uygulama çalışma anlamında AppGuard gibi izin verilen yazılımlar dışından başka bir yazılımın çalışmasını engelleyen uygulamalar kullanılabilir.

5- PSM’den Sunucu networklerine izin verilirken firewall’da destination kısmına tüm ip bloğunu değilde eğer iş yükünüz buna müsaade ediyorsa ihtiyaç dahilinde tek tek eklemekte fayda var böylelikle geniş bir kural yazmamış oluruz.

Eğer iş yükü oluyor ama yine de yapmak istiyorsanız kolay bir yolu var aslında, Next Generation Firewall’da API desteği var. PAM erişim talepleri size bir talep sisteminden geliyor ise talep istikametine göre oradan dataları çekip (Örnek teşkil etmesi için Jira örneğine bakabilirsiniz burada benzer bir şey kullanılabilir Jira örneği ) firewall’da ilgili kurala ya da objenin içine otomatik olarak ekleyebilirsiniz. Bunun haricinde CyberArk API üzerinden benzer bir işlem yapılabilir yeni bir hesap ya da erişim eklediğinde ip adresini ilgili firewall kuralına ekleyebiliriz.

PSM tarafı için söyleyeceklerim bu kadar umarım gözümden kaçan bir şey yoktur. Fikir alışverişi ve diğer şeyler için irtibata geçebilirsiniz.

-Ömer

Cheerss

Bu konuyla ilgili sorularınızı linkini kullanarak ulaşacağınız forum sayfamızda sorabilirsiniz.

Referanslar

www.mshowto.org

TAGS: Cyberark, PAM, PAM Nedir? Privileged Access Management