Bu yazıda bir Hacking işlemi nasıl gerçekleşir, Hackerlar Hacking işlemini gerçekleştirmek için hangi prosedürleri izlerler. Genel olarak bir sızma veya Hacking işleminin adımları nedir ve hangi adımda neler yapılmalıdır gibi konuları inceleyeceğiz. Yazımızdaki amaç Hacker nasıl düşünür bunu anlamak. Eğer Bilgi Güvenliği Uzmanı olarak karşı taraftaki kişinin nasıl düşündüğünü anlamazsanız ona karşı koyamazsınız. Yazıda verilen tüm bilgiler bilgilendirme ve tamamen etik amaçlı olarak sağlanmıştır.

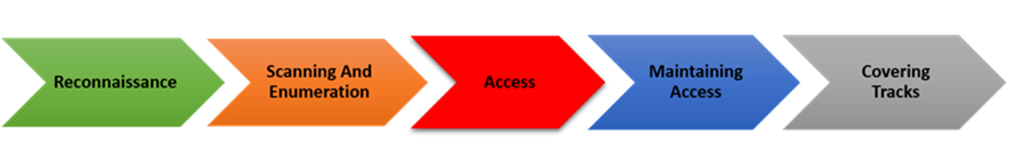

Resim-1

Yukarıda bir Hackerın hack eylemini gerçekleştirirken hangi adımları izlediğini görüyoruz. Şimdi bu adımları teker teker inceleyelim.

Reconnaissance: Bu adım bilgi toplama adımıdır ve Hacking işleminin en önemli adımlarından birisidir. Genel olarak Hacking de şöyle bir yanılgı vardır sisteme virüs bulaştırmayı veya exploit atmayı biliyorsak herşey tamam. Bu adımlar çok önemli olmak ile beraber, bulaştıracağınız zararlı kod veya exploiti düzgün sorunsuz yakalanmadan ve kolay bir şekilde sisteme bulaştırmak için o sistem ve sistemi kullanan kişiler hakkında çok iyi bilgi sahibi olmanız gerekmektedir.

Bu aşamada sistem üzerinde aktif tarama gerçekleştirilmez. Sistemin özellikleri, sahibi, lokasyonu gibi bilgiler elde edilir. Bu aşama aynı zamanda Sosyal Mühendislik dediğimiz Hacking yönteminin de ilk aşamasıdır. Aslında Hacking döngüsünde Sosyal Mühendislik adımı bu aşamadır. Bu adımda ki bilgiler genel olarak sosyal medya kaynaklarından elde edilir.

Scanning And Enumeration: Bu adım sistemde tarama yaptığımız veya sisteme ufak dokunuşlarla bilgi edindiğimiz adımdır. Bu adımda amaç ilgili hedefin gerekli tarama işlemleri gerçekleştirilerek DNS, IP, açık port ve servislerinin öğrenilmesidir. Burası dikkat edilmesi gereken bir konudur. Bu aşamada bulunduğunuz lokasyona göre suça dahil olabilirsiniz. Birçok ülkede bazı IP ve tüm IP lere tarama yapmak suç olarak sayılır ve ilgili kişi hakkında inceleme başlatılabilir.

Bu adımda Enumeration diye adlandıran aşama ise özellikle içeriden yapılan saldırılarda herhangi aktif bir zararlı kod kullanmadan teknolojinin zayıflıklarından faydalanarak bilgi toplama adımıdır. Örneğin SNMP protokolü kullanan bir sistemde kullanılan SNMP versiyon 1 veya 2 ise network ortamı izlenip çok basit bir şekilde bu protokolün bilgileri ele geçirilebilir. SNMP veriyon 1,2 de trafik şifrelenmeden gönderilir. Bu işleme SNMP Enumeration denir.

Access: Bu adım artık tamamen suç alanında bulunan bir süreçtir. Burada Hackerlar farklı teknikler kullanarak sisteme girip oradan gerekli bilgileri alırlar veya gerekli yıkımı gerçekleştirirler. Bu adım tamamen sisteme zarar verebilecek veya önemli veri alabilecek unsurları barındırır.

Maintaining Access: Bu adım bir sisteme girdikten sonra o sistemin yönetilmesidir. Bir Hacker sisteme her ihtiyacı olduğunda girmez. Zaten bu Hacker yakalanma riskini artıran bir durumdur. Burada doğru yöntem sisteme girdikten sonra gerekli Malware (Zararlı Kodlar) ile sistemdeki girişimizi veya yetkimizi kalıcı kılmaktır.

Bu aşamada sisteme veya yapılacak eyleme göre yapılacak birçok şey vardır. Bunlardan en önemli iki unsur birincisi yukarıda bahsettiğimiz gibi girişi kalıcı kılmak diğeri ise sistemde yetkili bir kullanıcı oluşturmaktır. Eğer bu eylemler gerçekleşmişse sisteminiz ciddi bir tehlike altında demektir.

Covering Tracks: Dexter Morganın babası Harry’nin dediği gibi suçun en önemli konusu yakalanmamaktır. Dolayısı ile Hacker sisteme girerken, sistemde işlem yaparken veya çıkarken kesinlikle iz bırakmamalıdır. Örneğin, bir Hacker asla kendi evindeki IP yi kullanarak bir yere saldırmaz zaten kendi makinasını kullanarak ta bir yere saldırmaz ama bu konuya daha sonra değineceğiz. Dolayısı ile Hacker kendini iyi gizlemelidir. İzlerinizi gizlemenin en iyi yöntemlerinden birisi ile loğların temizlenmesidir. Log bir sistemde ayarlanan derinliğine göre bazı veya tüm işlemleri kayıt altına alabilir. Bu açıdan hem Hacking hem de Bilgi Sistemleri Güvenliği açısından LOG Yönetimi çok önemli bir konudur.

Evet gördüğümüz üzere Hacking dolayısı ile Bilgi Güvenliği birçok aşaması olan önemli bir süreçtir. Bu süreçlerin hepsine hakim olma Bilgi Sistemlerinin güvenliği açısından oldukça önemlidir. Güvenliği sağlarken saldırganın çalışma yöntemlerini ve tekniklerini öğrenmek ise ayrı bir önem taşır. Çünkü saldırganın ne zaman hangi şekilde çalışacağını asla bilemezsiniz. Bilgi Güvenliği uzmanlarının en önemli görevlerinden birisi ise bu prosedür ve teknikleri en güncel şekilde takip etmek ve hakim olmaktır.

Bu konuyla ilgili sorularınızı alt kısımda bulunan yorumlar alanını kullanarak sorabilirsiniz.

Referanslar

Merhabalar hocam, makalelerinizin yakından takipçisiyim sade ve güzel anlatımlarla süslemişsiniz elinize sağlık