Forefront TMG bir şirketin firewall gereksinimlerinden daha fazlasını yapmak için hazırlanıyor. NIS (Network Inspection System) buna çok iyi bir örnek teşkil edebilir. TMG sunucusunu en uç noktaya koyduğunuzda gelen ilk istekleri karşılamaya başlayacaktır. Forefront TMG Network Inspection System ile Microsoft tarafından yayınlanmış security bültenleri esas alarak malware kontrolünü henüz networke sızılmadan yapabilmektedir.

Bir güvenlik yamasının yayınlanması her zaman beklenildiği kadar hızlı olmayabilir. Yamanın testleri sistem içersindeki etkileri tespit edildikten sonra yazılım geliştiricilerinin kodlama süresini hesaba katarsak bu zararlı yazılıma karşı sistemlerimizi koruma altına alınması beklenildiğinden daha uzun bir zaman alabilir. TMG’nin NIS(Network Inspection System) çözümü ise bu noktada farkını yaratmaktadır. Çünkü NIS signature tabanına göre zararlı yazılımı tespit edebilme özelliğine sahiptir. Bu durumu şu örnek ile açıklamak sanırım daha yararlı olacak. WORMGeneric25081(Conficker) virüsü çok hızlı şekilde yayılan ve RPC hizmetine zarar veren bir worm. Bu worm’un etkileri ise dosya paylaşımında sorunlar çıkarması ve RPC hizmetinin bağıl servislerini tamamen etkisiz hale getirmesidir. Bunların başında tabiî ki Printer Spooler servisi gelmektedir ve sistemin her açılışında Generic Host Process Win32 hatası vermesidir. Bu hatayı aynı zamanda RPC servisine ihtiyaç duyulduğu an ekrana bir pop-up çıkartarak can sıkıcı bir hal oluşturuyor. Microsoft aynı virüsün yayılması ile gün içersinde bu virüs için bir yama yayınladı (MS08-067). Mail veya internet üzerinden yayılan bu virus çok kısa sürede bir network’e sızdığında sistemde ki tüm bilgisayarlar bundan etkilenebilir ve network’ü çalışamaz hale getirebilir. IT çalışanları genel anlamda günün belirli saatlerinde sistemi günceller eğer bu zaman içersinde güncelleme gerçekleştirilmeden virüs sisteme girerse networkte aksamalar olacaktır. Bu aşamada Network Inspection System varsayılan ayarlar ile 15 dakikada bir güncellenmesi ile Confiker virüsü networke dahil olmadan henüz netwrokün kapısında engellenmiş olacaktır. Bu sayede tüm clientlar aynı anda koruma altına alınmış olacaktır.

NIS her zaman kendisini güncel tutarak en son zararlı yazılımlara karşı signature bilgisine göre koruma sağlamaktadır. Application Level seviyesinde çalışan NIS, Microsoft Malware Protection Center tarafından geliştirilmekte ve güncellenmektedir.

Microsoft zararlı bir yazılımı tespit ettikten sonra aşağıdaki kriterlere göre NIS’i günceller

- Zararlı yazılım tespit edilir.

- Microsoft Response Team (MRT) zararlı yazılımın imzasını oluşturur ve bunu test eder

- Signature, update servisine konur

- TMG bu signature’u NIS içerisindeki özelliklerine dahil ederek kullanmaya başlar.

- Sonrasında bu zararlı yazılım için Microsoft bir patch hazırlar ve bunu Update Servisine koyarak tüm clientların bu güncellemeyi yaparak zararlı yazlıma karşı koruma her yönü ile sağlanmış olur.

TMG için bu işlem zararlı yazılımın tespit edilmesiyle aynı gün içersinde gerçekleşmektedir.

Microsoft NIS zararlı yazılımlara karşı imza oluştururken GAPA (Generic Application Protocol Analyzer) protokolünü kullanır. GAPA, protokollerin en küçük parçada incelenebildiği hızlı ve güvenli bir frameworkden oluşur. GAPA kendine özgü bir yazılım geliştirme dilidir. (GAPAL Generic Application Protocol Analyzer Language) GAPA ile ilgili olarak ayrıntılı bilgiye ve mimarisine linkte bulunan PDF dosyasından ulaşabilirsiniz.

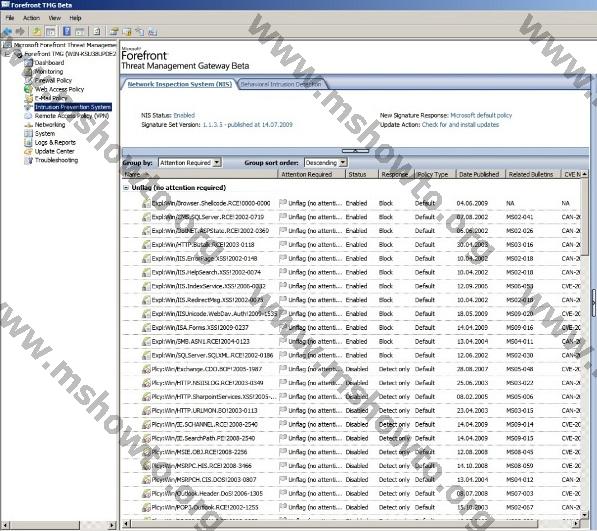

Network Inspection System, Forefornt TMG içersinde birkaç kolay adımla etkin hale getirebilirsiniz. Aşağıdaki ekran görüntüsünde standart bir TMG kurulumundan sonra NIS’in default ayarlarını görebilirsiniz.

Resim-1

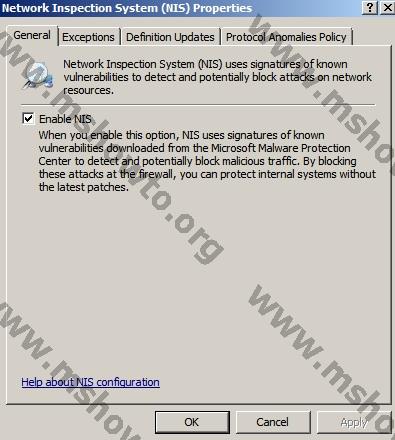

1. Öncelikle yapılması gereken konfigrasyon Network Inspection System varysayılan ayarlarının değiştirilmesidir. Task pane içersinde Configure Properties seçeneği ile ilgili yapılandırmayı değiştirmeniz mümkün. General sekmesinde NIS’i enable edebileceğiniz alan bulunur.

Resim-2

2. Network Inspection System’in başarılı şekilde çalışmasını istiyorsanız tabiî ki güncel olarak bu yazılımı kullanmanız gerekir. Varsayılan ayarlarda eğer 45 gün içersinde yeni bir güncelleme olmaz ise bu durumda NIS bir alert oluşturacaktır. Ancak hiçbir şekilde varsayılan ayarı 45 gün olarak belirlemeyin. Bu durum çok geç bir süre olabilir ve güncelleştirmede sorunla karşılaşırsanız yeni yayılan zararlı yazılımlara karşı korumasız kalabilirsiniz. Benim önerim bu bölümü 10 günden daha uzun tutmamanız olacaktır. Bu işlemi yapılandırmak için Trigger an alert if no updates are installed within this number of days seçeneğini kullanabilirsiniz.

Resim-3

3. Ayrıca sistem içersine yüklenmiş update versiyonlarını kontrol edebilir ve eğer bir sorun olması durumunda bu değerleri eski bir versiyona tekrar alabilirsiniz. Bu işlem için versiyon kontrole tıkladığınızda aşağıdaki pencere bizi karşılar.

Resim-4

4. İnternet erişiminde sorunlar ile karşılaşıldığında eski versiyona tekrar geri dönebilir ve çalışmanızı sürdürebilirsiniz.

Resim-5

5. Bu pencerede ise Network Inspection System’in tarama işlemini gerçekleşmesini istemediğiniz web sitelerini veya networkleri seçebilirsiniz. Bu işlem için add butonuna tıklayıp tarama yapılmasını istemediğiniz network’ü veya url listesini ekleyebilirsiniz.

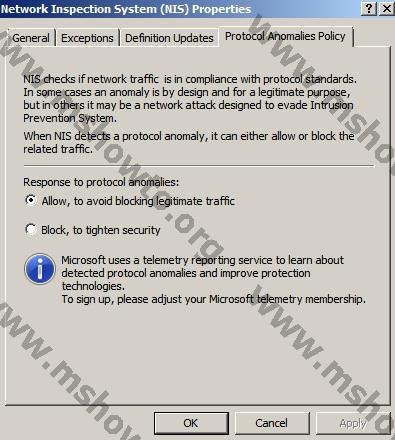

Resim-6

6. Protocol Anomalies Policy sekmesi ise protokollerin Standart dışında davranışlarında NIS’in buna ne şekilde cevap vereceğini belirler. Bazı 3. Party uygulamalar hatalı olarak kodlanmasından veya kendi yapılandırmalarından dolayı network iletişimini alışılmışın dışında kullanabilir. Ancak diğer durumda ise bu hatalar ve kural dışı iletişim network saldırılarında da kullanılabiliyor. Network Inspection System bu durumda bağlantıya izin vermesini veya bu bağlantıları tamamen kapatmasını sağlayabilirsiniz. Varsayılan olarak bu istekler NIS tarafından izin verilir ancak benim önerim eğer kurum içersinde bu tür uygulamalar kullanılmıyorsa isteklerin blocklanması olacaktır.

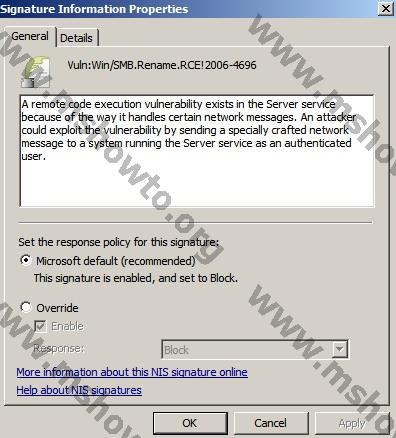

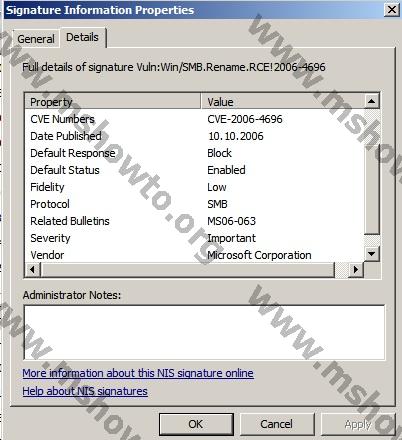

Network Inspection System ana penceresinde signature’a çift tıkladığınızda aşağıdaki pencere bizi karşılar.

Resim-7

7. Bu alanda signature hakkında bilgi alabilir ve TMG’nin bu zararlı yazılımla karşılaştığında nasıl davranacağını kontrol edebilirsiniz. Uygulamayı bloklamak veya bu virüs ile karşılaştığında sadece uyarı vermesi seçenekler arasındadır.

Resim-8

Details seçeneğine tıkladığınızda ise bu sinature hakkında daha detaylı bilgi alabiliyoruz. Hangi Security Bulletin de yayınlandığı virüsün önem seviyesi gibi bilgileri bu bölümden öğrenebilirsiniz.

Bu makalenin devamı olarak Instrusion Prevention System içersinde bulunan ISA Serverdan da çok yabancı olmadığımız Behavioral Instrusion Detection ile ilgili makaleye de yine MsHowto sayfasından ulaşabilirsiniz.

Bu konuyla ilgili sorularınızı alt kısımda bulunan yorumlar alanını kullanarak sorabilirsiniz.

Referanslar

–