Eğer ağınızda çok fazla sayıda yönetilebilir cihazınız var ise bunları merkezi olarak yönetmeniz akıllıca olur. Çünkü işe yeni başlayan bir Network yöneticisi için tüm cihazlarda kullanıcı ve yetki tanımlaması yapmak zorunda kalırsınız. Ayrıca birden fazla Network yöneticisinin bulunduğu ortamda olası konfigürasyondan dolayı ortaya çıkan sıkıntılarda doğal olarak kimse sorumluluğu da üstüne almaz. Bunun dışında default şifresinde kalan yada güvensiz giriş şifresi olan cihazlar Brute-Force (Şifre deneme ) ataklarına karşı zayıf durumdadır. Tüm bu ihtiyaçlar merkezi bir yönetimin, yetkilendirmenin ve merkezi konfigürasyon değişikliği kayıtlarını tutmayı gerektirir. Tüm bu ihtiyaçların çözümü için geliştirilen sistemler AAA başlığı altında toplanır. Kısaca AAA ifadesi :

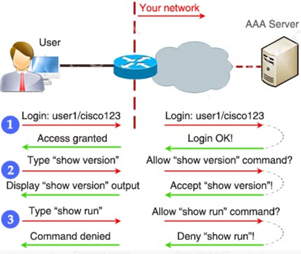

Authentication: Kullanıcı adı ve şifre doğrulaması / Kullanıcı adım sinan / şifre : cisco / Tamam doğru devam et, bekleme yapma !

Authorization: Kullanıcı neler yapabilir ve nerelere ulaşabilir ? / Sinan kullanıcısı CCNA sunucusuna HTTP ve HTTPS portlarından erişebilir.

Accounting: Kullanıcı ne kadar sürede ne zaman neler yaptı ? / Sinan kullanıcı 2 saat boyunca erişim sağladı. Gi 0/1 interface’inin IP’sini değiştirdi.

AAA devreye alındığında bir cihaza erişim adımları şöyledir :

Resim-1

AAA Sisteminin avantajları :

- Güvenli Giriş : Kullanıcılar direkt olarak AAA sunucuyu görmez. Cihazlar kullanır

- Kolay yönetim : Merkezden yönetilen sistemler için idealdir

- Firewall ve diğer güvenlik cihazları da AAA sunucusunu kullanabilir.

- Özel komutları komut bazında kabul yada red edebilme

- Her komutun kaydı kullanıcı bilgisi ile birlikte tutulabilmekte ve sonradan kolayca analiz edilebilmektedir.

AAA Sisteminin dezavantajı:

- Tüm gelen sorgulamaları saliseler içinde kontrol edip onaylayabilecek kadar güçlü bir sunucu ve ağ cihazlarından bu sunucuya doğru hızlı bir erişim gerekir.

AAA sistemlerinde genel olarak 2 protocol kullanılır :

- RADIUS (Remote Authentication Dial In User Service)

- TACACS+ (Terminal Access Controller Access-Control System)

Her iki sistemin karşılaştırması :

RADIUS | TACACS+ | |

| Transportation & Ports | UDP port 1812/1645 (Authentication) 1813/1646 (Accounting) | TCP port 49 |

| Encryption | Yalnızca Şifreleri | Tüm başlık ve paketi |

| Standards | Açık Standart | Cisco Kökenli (Günümüzde Cisco’nun da desteği ile açık standart RFC1492) |

| Operation | Authentication and authorization bit bütünlük içinde kontrol edilir, onaylanır | authentication, authorization and accounting ayrı ayrı kontrol edilir. |

| Logging | Komutların Logu tutulamaz | Komutların kullanıcı bazında logu tutulabilir. |

| Support | Windows ve Linux Server | Windows ve Linux Server |

| Access-Level Auth | Kullanıcının yalnızca kullanıcı adı ve şifresi kontrol edilip onaylanır. | Kullanıcının Kullanıcı adı ve şifresi kontrol edilir buna göre Privilege Level atanır. |

Görüldüğü gibi her iki yönteme de bakıldığında Radius sisteminin Tacacs’a göre bir avantajı bulunmamaktadır. Radius çok eski ve aslında basic olarak Authentication yapsın yeter anlayışıyla ortaya çıkmıştır. Radius sistemlerde Authentication ve Authorization birlikte gönderilir. Bu da Tacacs sistemlerine göre yavaş çalışması demektir.

Bu kadar Tacacs+’ı övdükten sonra bir sonraki yazımda bir Tacacs+ sunucu kurup, yapılandırıp, Eve-NG’deki demo ortamımız ile entegre edeceğim.

Bu konuyla ilgili sorularınızı alt kısımda bulunan yorumlar alanını kullanarak sorabilirsiniz.

Referanslar

www.mshowto.org

TAGs: Radius, Tacacs+, Tacacs, Cisco, Authentication, Authorization, Accounting, AAA