Bu yazıda Nessus kurulumu ve Nessus ile Network Penetration Test işlemlerinin nasıl yapılacağına değiniyor olacağız. İlk olarak Nessus nedir diyerek başlayabiliriz.

Nessus : Ağlar arası ve web uygulamalarında güvenlik testi yapmaya yarayan bir pentest aracıdır. Oluşturulan tarama profilleri ile, bir network veya belirli hostlar taranıp, güvenlik açıklıkları keşfedilebilir.

Nessus Home versiyonu ücretsiz bir pentest aracıdır ve Linux dışında diğer işletim sistemlerinde de kullanılabilir. Diğer versiyonları ücretli olup versiyon farkına göre yıllık ödemeler yapabilirsiniz.

Ücretsiz versiyonunun diğer versiyonlarında farkı 16 adet IP taraması gerçekleştiriyor olabilmenizdir.

Nessus’u indirmek için ‘ www.tenable.com‘ adresine giriş yapıp üst menüdeki ‘Products’ kısmına tıklayıp oradan ‘Nessus Download’ adresine giriş yapıyoruz.

Resim-1

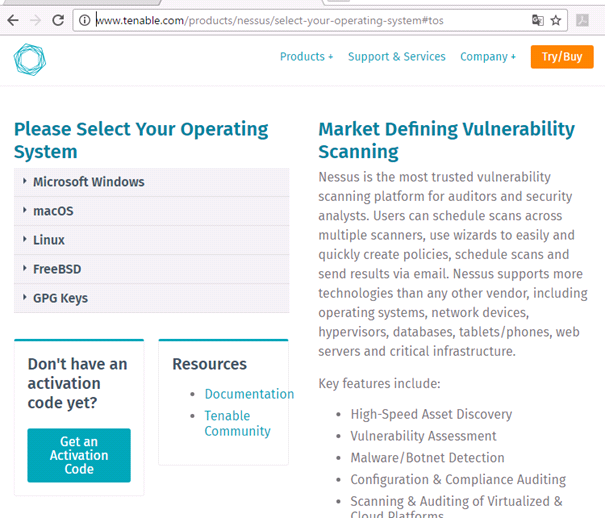

Karşımızda işletim sistemlerinin olduğu bölüm çıkmaktadır. Hangi sistem üzerinde kullanacaksanız o sistemin üzerine tıklayınız. Ben Kali Linux üzerine kurulum yapacağım.

Resim-2

File yazan kısımdaki link’e tıklayarak indirme işlemini gerçekleştiriyoruz.

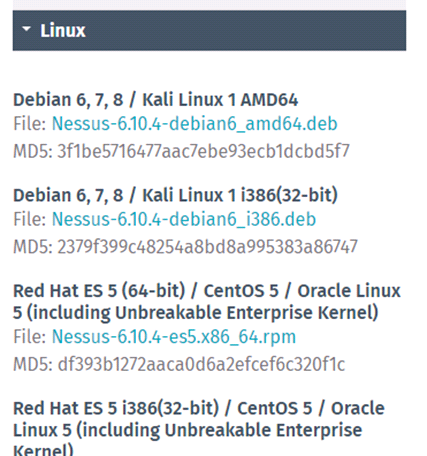

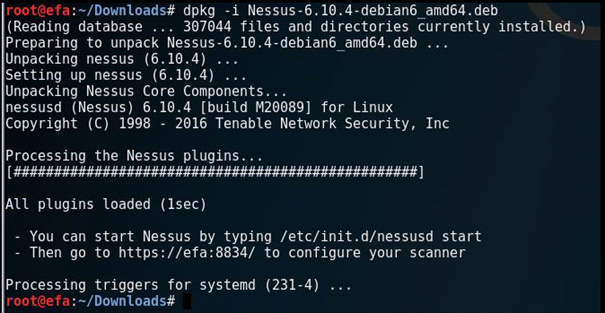

İndirme işlemi gerçekleştirdikten sonra terminal ekranını açıp aşağıdaki gibi dosyanın indiği klasöre gelip ‘ dpkg -i Nessus-6.10.4-debian_amd64.deb ‘ komutunu girerek kurma işlemini başlatıyoruz.

Resim-3

Paket kurulum işlemi tamamlandıktan sonra ‘/etc/init.d/nessusd start’ yazarak nessus servisini başlatma işlemini gerçekleştiriyoruz.

![]()

Resim-4

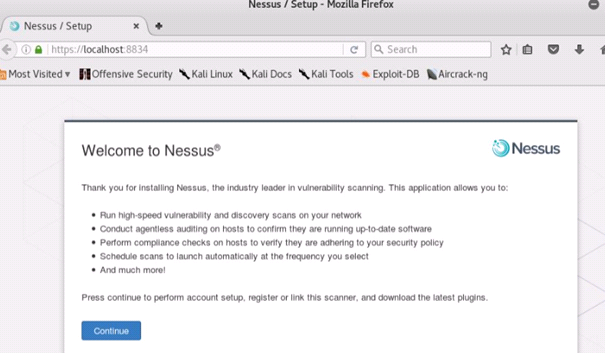

Nessus servisimizi başlattıktan sonra tarayıcımıza gelip ‘ https://locahost:8834‘ yazıp giriş yapıyoruz ve karşımıza sertifikayı güvensiz gördüğüne dair uyarı çıkabilir.

Uyarıyı atlayıp işlemlerimize devam ediyoruz.

Resim-5

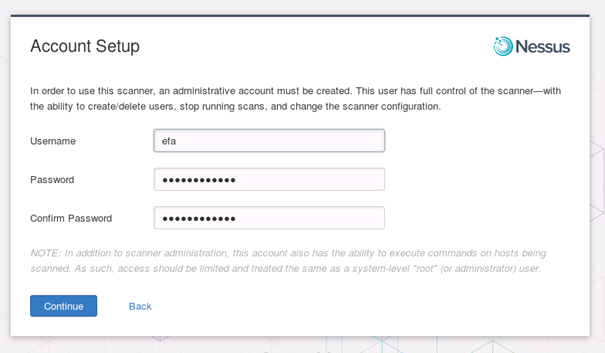

Continue diyerek devam ediyoruz ve karsımıza kurulum işlemlerine başlamak için üye olmamızı gerektiren bilgiler çıkmaktadır.

Resim-6

Üyelik bilgilerini girdikten sonra ilerliyoruz ve karşımıza Register penceresi geliyor buradaki kısımda e-mail adresinize gelen aktivasyon kodunu buraya yazıyoruz ve ilerliyoruz.

Not: Aktivasyon kodunu almak için http://www.tenable.com/products/nessus/nessus-plugins/obtain-an-activation-code buradaki linkten karşınıza çıkan pencerede Nessus Home kısmının altında olan Register Now’a giriş yaparak bilgilerinizi girip kodu temin edebilirsiniz.

Nessus ile Network Penetration Test

Nessus’un kurulumunu bitirdikten sonra Nessus’u biraz daha tanıyacağız ve ağlar arası pentest işlemi gerçekleştireceğiz.

Nessus port tarama toolları gibi sistem portlarını ve sistemlere dair servisleri tespit etme işlemini de gerçekleştirir.

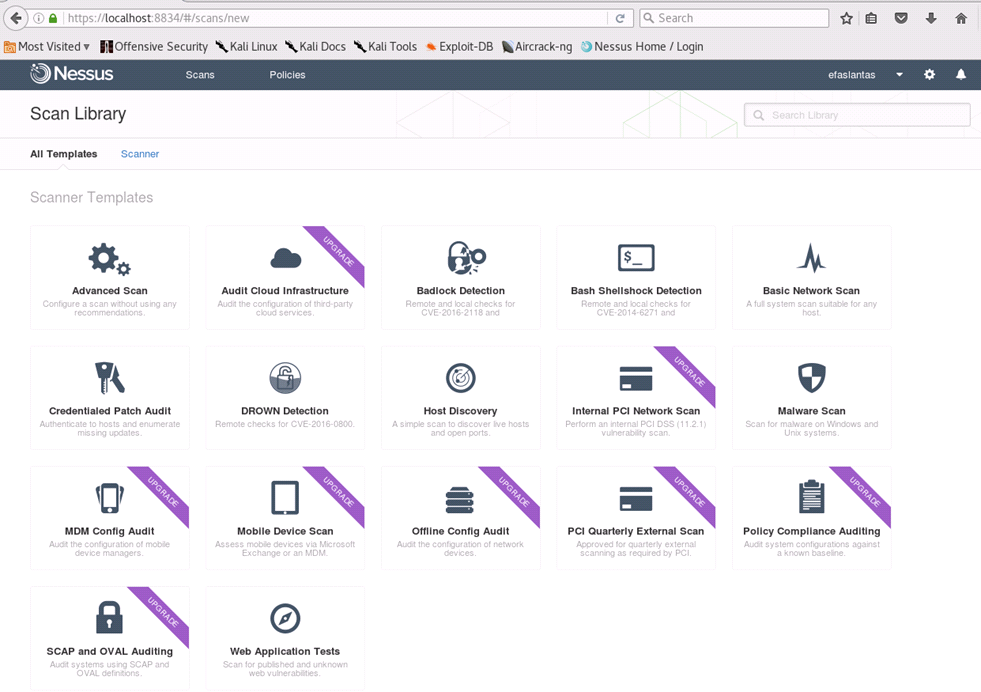

Httos://localhost:8834 den Nessus’a bağlantı sağlıyoruz ve giriş yapıyoruz daha sonra karşımıza çıkan ekranın sol kısmında New Scan diyerekten yada Policies kısmından işlemlerimize başlayabiliriz.

Aşağıda ki fotoğrafta tarama seçenekleri mevcuttur.

Resim-7

Üzerinde Upgrade yazısı olan araçlar ücretli araçlardır.

Tam olarak Nessus’un free versiyonu ile yapabileceğimiz işlemler ;

1-Host Keşfi

2- Network Taraması

3-Windows Zararlı Yazılım Taraması

4-Heartbleed

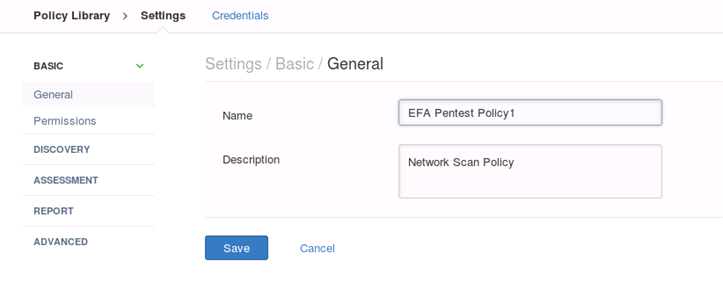

Şimdi network taraması işlemimizi gerçekleştirmeye başlayalım, ekrandaki ‘Basic Network Scan’ yazan kısma giriş yapıyoruz ve bu kısımda yapacağımız olan network scan’e dair policy oluşturacağız.

Resim-8

Save diyerek kaydediyoruz ve sol taraftaki sekmelerden kendi isteğinize göre kurallarınızı belirleyebilirsiniz.

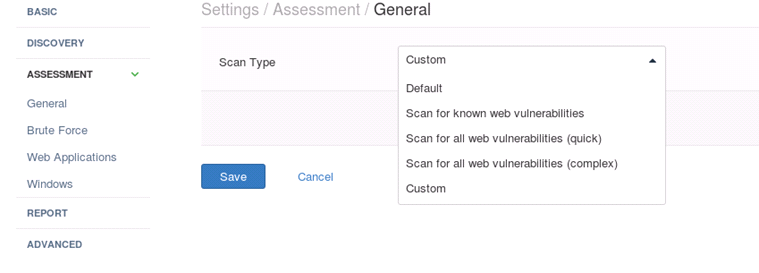

Örnek vermek gerekirse tarama tipine dairde kurallar oluşturabilirsiniz.

Resim-9

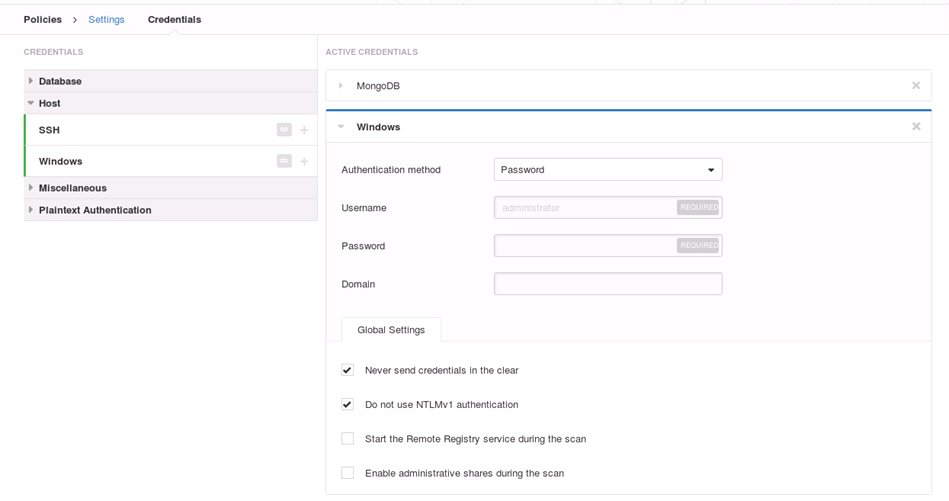

Credentials kısmından sisteminize dair sizlerden bilgiler isteyecektir. Windows bir sistemde tarama işlemi gerçekleştirecekseniz sisteminize dair bilgilerinizi girerek daha detaylı tarama yapmasını sağlayabilirsiniz.

Linux işletim sisteminde tarama yapacaksanız SSH bilgilerini girerek detaylı tarama sağlayabilirsiniz.

Resim-10

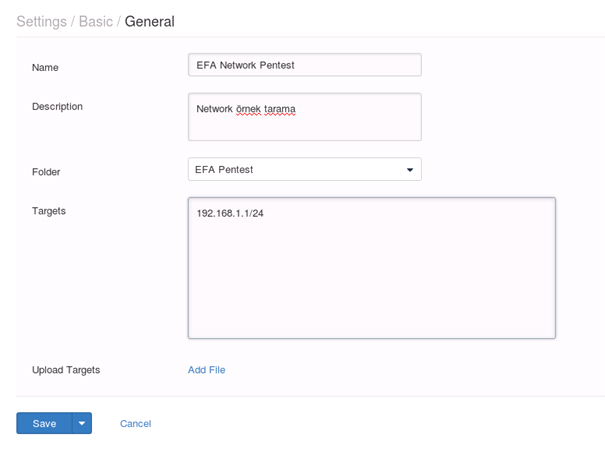

Şimdi tarama işlemimizin ayarlarını yapacağız.

Karşımıza çıkan sayfadaki bölümleri dolduruyoruz ve Target kısmına test yapmak istediğiniz hedefin IP’sini veya domain adını yazabilirsiniz.

Not: Düzenlemiş olduğumuz Policy’i tarama profilimiz Default olarak algılamaktadır eğer birden fazla policy belirlersek o zaman tarama ayarları ekranında karşımıza çıkmaktadır.

Resim-11

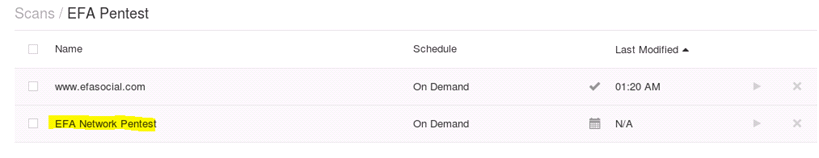

Görüldüğü üzere EFA Pentest adında oluşturmuş olduğum klasörüme testleri gerçekleştireceğim hedef eklendi.

Resim-12

Ağı tarama işlemine başlamadan önce ‘ Schedule Settings’ bölümünden yani takvim simgesinde de erişebilirsiniz tarama yapacağınız zamanı belirleyebilirsiniz ben now diyip kaydettim ve sağ üstten launch diyerek tarama işlemimizi başlatıyoruz.

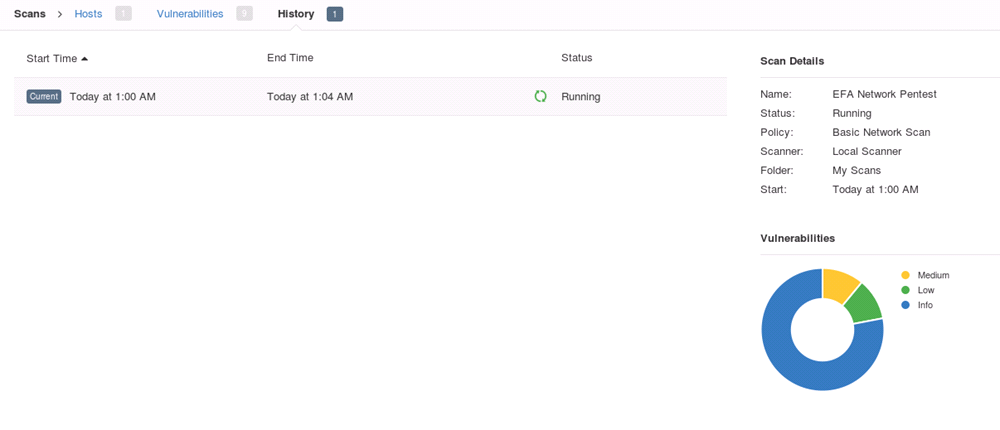

Aşağıda görüldüğü üzere tarama işlemi başladı.

Resim-13

Tarama isminin üstüne tıkladığınızda taramaya dair daha detaylı bilgi edinebilirsiniz.

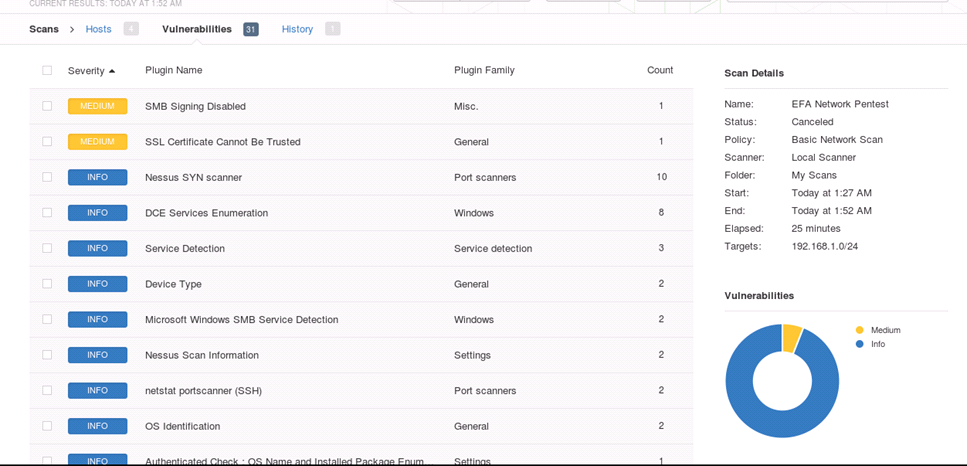

‘Vulnerabilities’ kısmına bakarak ne tür açıkların bulunduğunu görebilirsiniz ve açıklar belli bir sınıflandırma içinde karşınıza çıkmaktadırlar bunlar ‘ Info – Low –Medium, Critical’ olarak seviyeleri belirlenmiştir ve bu sayede sizlerde risk seviyesine göre analizlerinizi gerçekleştirebilirsiniz.

Resim-14

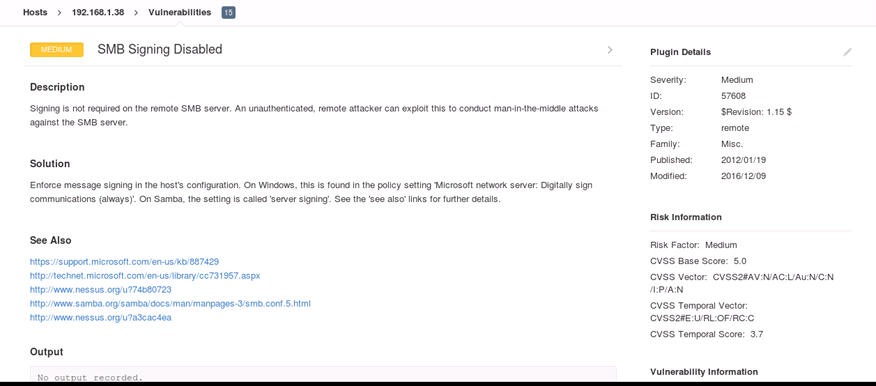

Bulunan herhangi bir zafiyetin üzerine gelip tıkladığınızda karşınıza gelen ekranda size o zafiyet ile ilgili bilgiler vermektedir.

Resim-15

Not: Reference Information kısmından CVE ve OSVDB numaraları ile bu numaralara dair metasploitten arama yaparak uygun exploiti bulup sisteme sızma işlemi gerçekleştirebilirsiniz bu konuyu ileri zamanda yazacağım makalede bahsedeceğim.

Sistemimize dair tarama işlemimiz ve bulduğu zafiyetlere dair işlemlerimiz bitti.

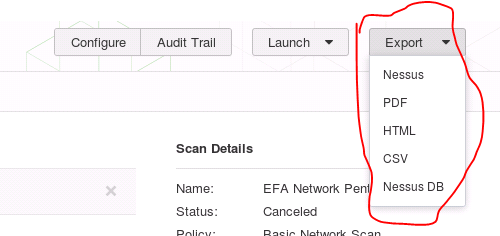

Şimdi bulunan açıkları rapor haline getirme işlemini anlatacağım sizlere.

Resim-16

History kısmında menünün sağ üst kısmından Export diyerek istediğiniz formattan raporu hazırlama işlemini gerçekleştirebilirsiniz ben Pdf olarak export işlemini gerçekleştirdim.

Resim-17

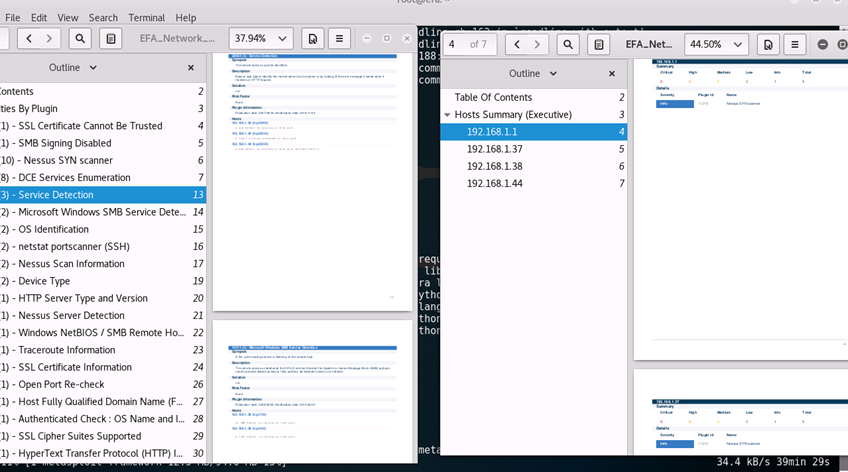

Gördüğünüz üzere düzenli bir şekilde bize raporları sundu ben hem açıklara dair hem de hostlara dair 2 adet rapor Export ettim.

Raporda bulunan zafiyetlere dair detaylı açıklamalar vardır bu açıklamalara göre sisteminizde bulunan açıklara dair aksiyonlar gerçekleştirebilirsiniz.

Bu konuyla ilgili sorularınızı alt kısımda bulunan yorumlar alanını kullanarak sorabilirsiniz.

Referanslar

TAGs : Nessus Kurulumu ve Nessus ile Network Penetration, nesus pentest, nesus pentest nasil yapılır, nesus indir, nesus download, nesus installation, nesus pentest nasil yapılır, pentest tool, pentest yapmak, pentest araclari, nesus petest yükle, pentest kali Linux, pentest kali Linux indir