Bu yazımızda NAP (Network Access Protection) servisini Windows Server 2012 üzerinde inceliyor olacağız.

NAP; Windows Server 2008 ile beraber gelen, hazırlayacağınız organizasyon güvenlik politikalarına göre ağ üzerinde hangi kaynaklara ne şekilde erişebileceğini ayarlayabildiğiniz bir servistir. Aşağıdaki kriterlere göre, istemcilerinize “sağlıklı” ya da “sağlıksız” gibi sınıflara ayırabilirsiniz;

- Windows Update Servis Durumu

- Windows Firewall Durumu

- Anti-Spyware uygulamasının açık olması ve uygulamanın up-to-date halde olması

- Anti-Virus uygulamasının açık olması ve uygulamanın up-to-date halde olması

gibi kriterler belirleyebilirsiniz.Burada ilgili kriter/kriterlere uymayan istemcilerinizi kısıtlanmış bir ağa alabildiğiniz gibi, bu servisi ister uzaktan ağınıza VPN ile bağlanan istemcilere, ya da organizasyon içerisinde bulunan kullanıcılarınıza da yapmanız mümkün.

Güvenlik kriterlerinize uymayan istemcilerinizin kısıtlanmış ağa alınmasını, kriterlere uygun bir hale getirilmesini ve normal ağa alınmasını tamamen otomatik olarak yapılandırabilir ve takip edebilirsiniz. Böylelikle, adam iş gücü maliyetinden de kurtulmuş olursunuz.

NAP aşağıdaki bileşenlere sağlık politikaları uygulayabilir;

- Internet Protocol security (IPsec)-protected communications

- Institute of Electrical and Electronics Engineers (IEEE) 802.1X-authenticated connections

- Virtual private network (VPN) connections

- Dynamic Host Configuration Protocol (DHCP) configuration

- Terminal Services Gateway (TS Gateway)

Test ortamı gereksinimleri;

- Windows Server 2012 Datacenter (Domain Controller, DNS)

- Windows Server 2012 Datacenter (NPS, NAP Server, DHCP)

- Windows 8 Enterprise (NAP Client)

Buradaki senaryo, DHCP ‘den ip alan her istemcinin NAP tarafından gerekli sağlık politikaları için test edilmesi; test ‘den geçerse normal ağa dahil edilmesi, eğer geçemezse kısıtlanmış bir ağa alınmasını sağlamak olacaktır. Ayrıca remediation servisini de kurarak, iyileştirme işlemlerinin otomatik yapılmasını sağlayacağız.

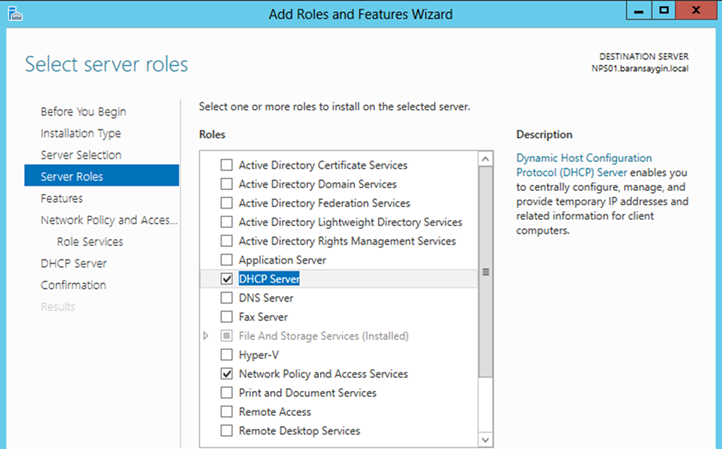

NAP ve DHCP kurulumu için;

NPS01 adlı sunucuya geçip, Server Manager içerisinden “Network Policy and Access Services” ve “DHCP Server” rolünü kuruyorum.

Resim-1

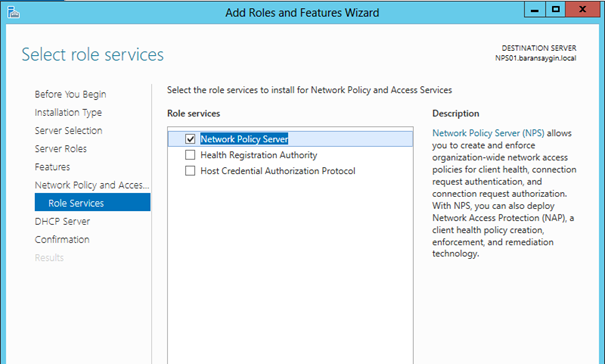

Sonrasında ise, Role Services içerisinde sadece “Network Policy Server” ve “DHCP” rollerini kuracağız.

Ancak “Network Policy and Access Services” rol servislerinden sadece “Network Policy Server” kurmanız yeterli olacaktır.

Resim-2

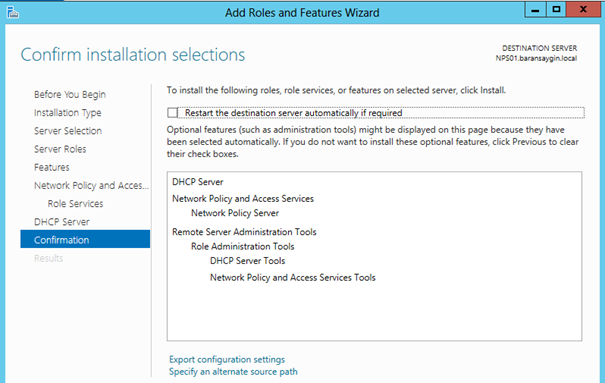

Hangi rollerin ve servislerin kurulacağını doğruladıktan sonra, “Install” butonuna tıklayarak kuruluma başlıyoruz.

Resim-3

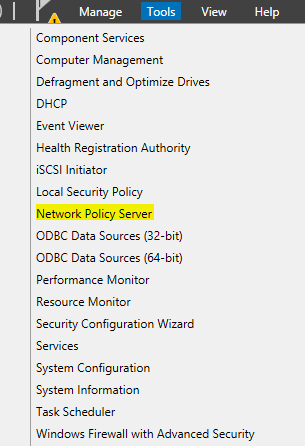

Kurulum tamamlandıktan sonra, Server Manager içerisindeki “Network Policy Server” açın.

Resim-4

Not: DHCP Server konfigürasyonuna yer verilmemiştir.

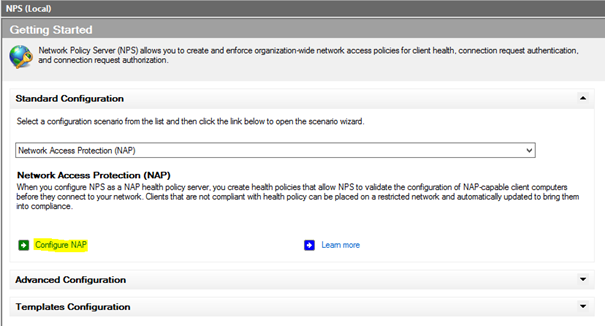

NPS konsolunda, “Configure NAP” diyerek başlıyoruz.

Resim-5

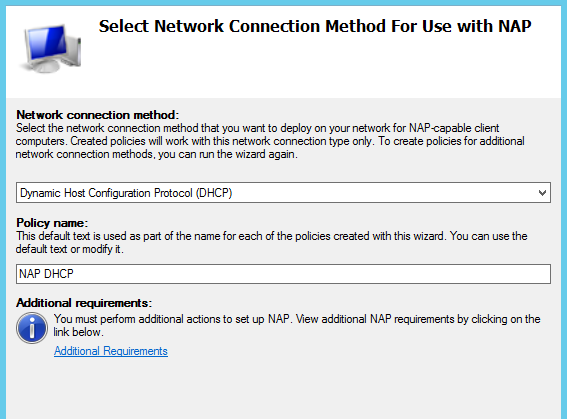

NAP hizmetini hangi servis için kullanacaksanız, o metodu seçiyoruz. Ben test ortamımda DHCP için yapacağımdan, listeden ilgili servisi seçiyoruz.

Policy adını kendisi NAP DHCP olarak belirleyecektir. İsterseniz bu adı sonradan kendiniz değiştirebilirsiniz.

Resim-6

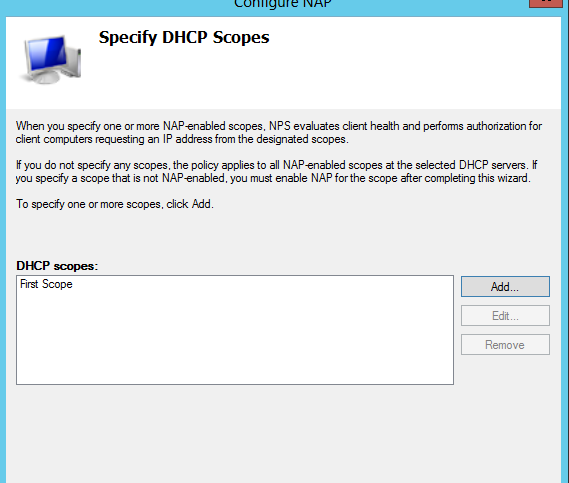

Ardından NAP hizmeti hangi DHCP Scope/Scope ‘lar için kullanılacak ise, onu belirtip devam ediyoruz.

Resim-7

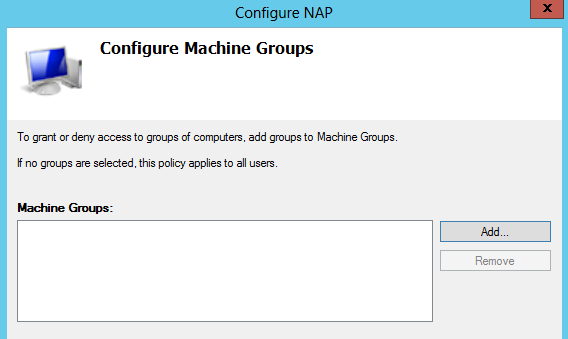

Bu hizmetten hangi bilgisayar grupları yararlanacaksa, “Add” butonuna tıklayarak seçebiliyoruz.Buradaki amaç, eklediğiniz makine grupları erişimi izin vermek ya da vermemek gibi ayarların yapılabilmesini sağlamaktır.

Resim-8

Eğer hiçbir grubu seçmezseniz, herkese uygulanacaktır.

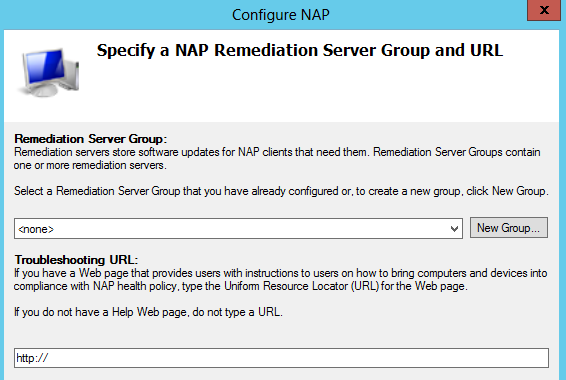

Eğer sağlıksız olarak belirlenen istemcilerin, sağlık durumlarının otomatik olarak tamamlayacak Remediation Server ya da Server grupları varsa, ilgili makine hesaplarını seçebiliyorsunuz.

Resim-9

Dilenirse, sonradan da konfigüre edilebilir.

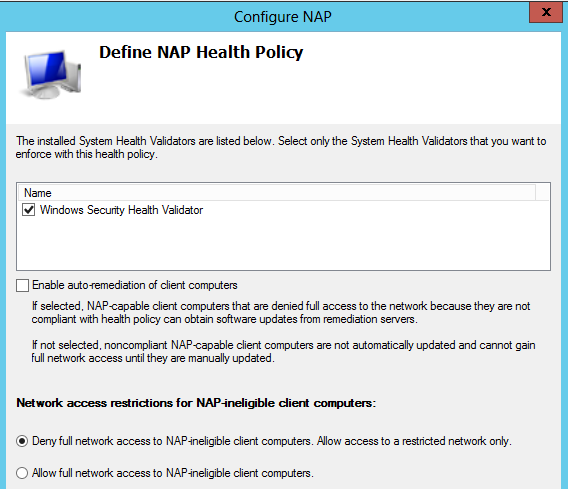

Varsayılan NAP kurulumundan sonra, “Windows Security Health Validator” adında bir policy oluşturulur.Burada dilenirse, istenilen güvenlik kriterleri belirlenebilir. Sonradan siz de özel bir policy oluşturabilirsiniz tabii.

Aynı pencere içerisinde “Auto-Remediation” aktif hale getirme ya da NAP ile uyumlu olmayan, NAP ‘a erişemeyen istemcilerin erişim düzeylerinin ne şekilde olabileceğini de ayarlayabiliyorsunuz. Varsayılan olarak kısıtlanmış erişim geldiğinden, aynen bırakıp devam ediyorum.

Resim-10

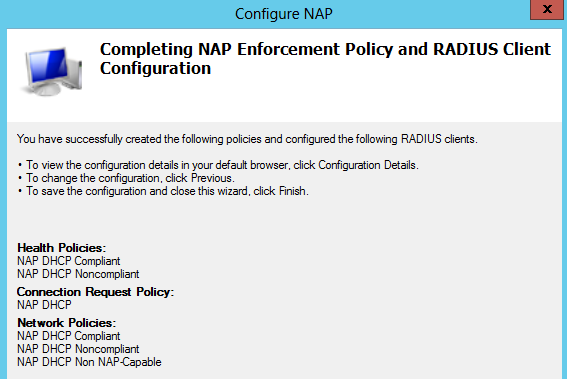

Tüm konfigürasyon tamamlandıktan sonra, 2 adet sağlık politikası, 1 adet Connection Request Policy ve 3 adet de Network Politikası oluşturulacağını görebilirsiniz. Sonrasında oluşturulan bu default politikaları organizasyon ihtiyacınıza göre düzenleyebilirsiniz.

Resim-11

Finish butonuna tıklayarak işlemi bitiyorum.

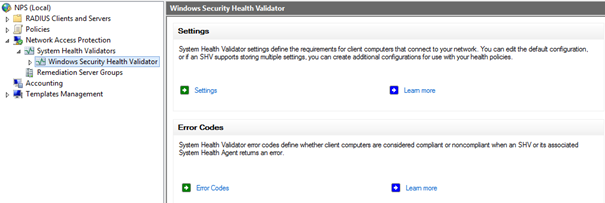

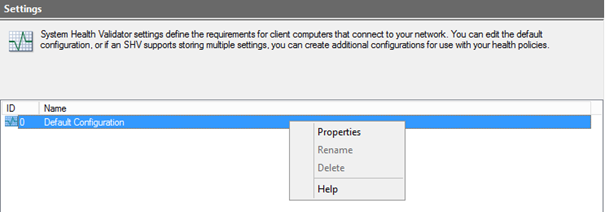

“Eğer kullanıcıların Windows Firewall ‘ları ve Windows Update ‘leri açık değilse” kavramını konfigüre etmek için, Network Access Protection altından System Health Validators ve onun da altında bulunan Windows Security Health Validator ‘a tıklayın. İçerisinde Settings linkine girdikten sonra bahsedilen ayarların olduğu alanı görebilirsiniz.

Resim-12

Default Configuration ‘a sağ tıklayıp “Properties” ekranına gelin.

Resim-13

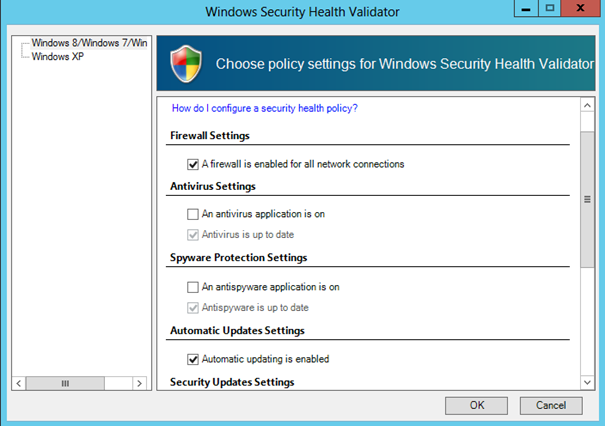

Açılan pencerede sadece Windows Firewall ve Windows Update hizmetlerinin açık ve çalışır durumda olmaları gerektiğini belirliyorum.

Resim-14

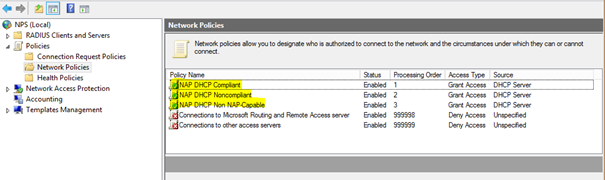

Network Politikaları altında geldiğimizde, az önce de bahsettiğimiz gibi üç adet yeni politika oluştuğunu görebiliyoruz.Burada oluşan politikalar;

- NAP testinden geçen, sağlıklı bilgisayar hesapları

- NAP testinden geçemeyen, sağlıksız bilgisayar hesapları;

- NAP servisine erişemeyen/uyumsuz olan bilgisayar hesapları

görebilirsiniz.

Resim-15

Burada, tüm politikalara bakıldığında hepsinde erişim izninin olduğunu görebilirsiniz. Buradaki amaç, tüm bilgisayar hesaplarına erişim izni vardır, ancak sağlıksız olarak belirlenen bilgisayar hesapları kısıtlı erişime sahip olacaktır. İstendiği takdirde, sağlıksız olan bilgisayar hesaplarının IP almasını engellemek, yani ağda dolanabilmesini engellemek için, NAP DHCP Noncompliant politikasına “Deny Access” verilebilir.

Böylelikle sadece sağlıklı olduğuna karar verilen bilgisayar hesapları DHCP ‘den IP alabilir ve ağda sizin belirlediğiniz şekilde gezinebilirler.

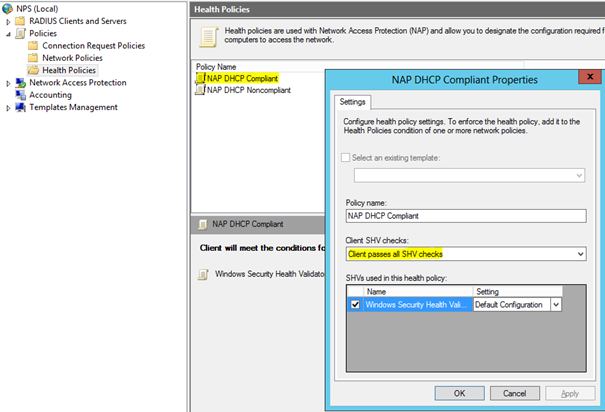

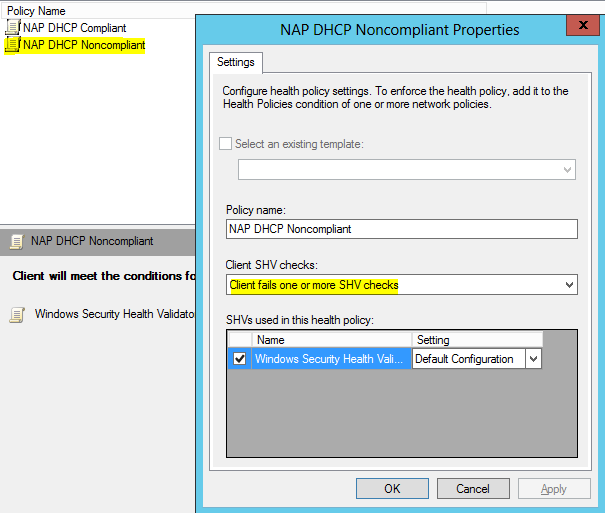

Resim-16

Yukarıdaki görselde de olduğu gibi, iki farklı sağlık politikasını görebilirsiniz.

Compliant (Sağlıklı): Eğer client tüm Security Health Validator testlerinden geçerse, Compliant olarak değerlendirilir ve ona uygun politikalar uygulanır.

NonCompliant (Sağlıksız): Eğer client bir ya da birden fazla Security Health Validator testinden geçemezse, ona uygun sağlık politikaları uygulanacaktır. Kısıtlanmış bölgeye atılması gibi.

Aşağıdaki görselde, sağlıksız olan bilgisayarlara ait sağlık politikasını görebilirsiniz.

Resim-17

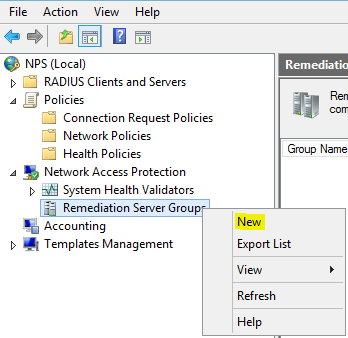

Eğer, sağlıksız olduğuna karar verilmiş makinelerin, belirlediğiniz sağlık kritlerlerine otomatik olarak getirilmesini isterseniz, Remediation Server yapılandırması yapmanız gerekecektir.

Burada Remediation Server farklı bir sunucu/sunucu grubu olmalıdır.

Remediation Server Group ‘a tıklayıp, Remediate hizmeti verecek sunucuyu belirleyebilirsiniz. New butonuna tıklayarak oluşturuyorum.

Resim-18

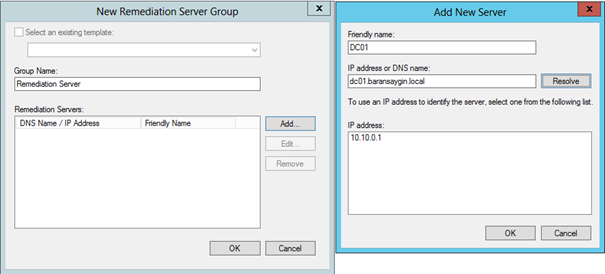

Group Name kısmına Remediaton Server grubuna isim verdikten sonra, sunucu/sunucuları eklemek için, “Add” butonuna tıklıyoruz.Burada Remediation Sunucusunun adını ve IP Adres/DNS adı yazdıktan sonra “Resolve” butonuna tıklıyorum. İlgili isme ya da ip adresine sahip bir bilgisayar hesabı çözümlenirse, IP Address alanına geldiğini görüyor olacaksınız.

Resim-19

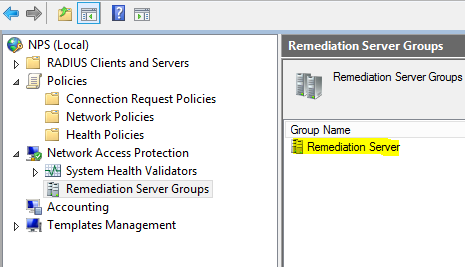

Remediation Server/Server Group belirlendikten sonra aşağıdaki gibi konsolda görebilirsiniz.

Resim-20

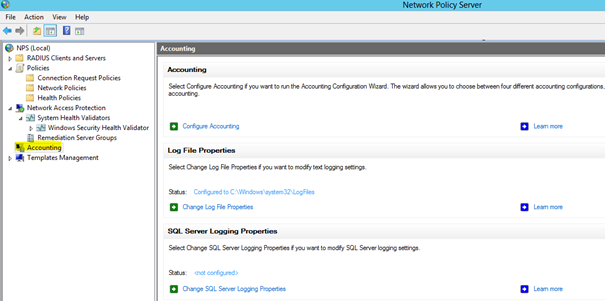

Accounting bölümünde ise, NAP içerisinde yapılan her işlemin detaylı şekilde tutulduğu logging bilgilerine erişebilirsiniz. Logların tutulduğu path ‘i değiştirebilir, SQL Server Instance ‘na bağlayarak loglama işlemlerini daha detaylı ve istenilen formatta görüntüleyebilirsiniz.

Resim-21

Tüm bu işlemlerden sonra, DHCP ‘de IP dağıtmak için kullandığımız Scope ‘un Network Acces Protection için aktif hale gelmesini, NAP Capable olmasını sağlayacağız. Bunun için;

DHCP konsolunuzda Scope ‘unuza sağ tıklayıp, “Properties” menüsüne gelin.

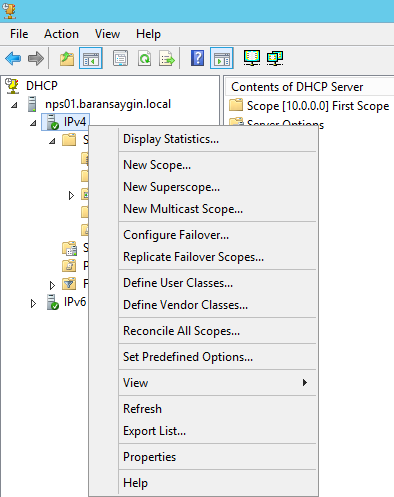

Konfigürasyonu sunucu bazında vermek için;

IPV4 sağ tıklayın ve “Properties” menüsüne gelin.

Resim-22

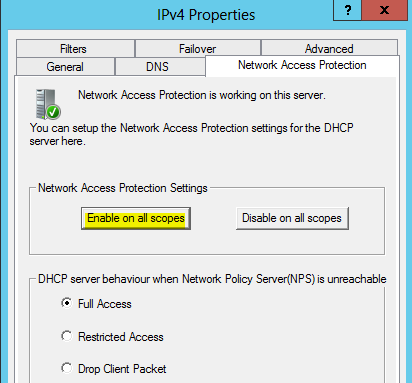

Enable on all scopes butonuna tıklayarak, tüm scope ‘lar için aktif hale getirebilir.

Resim-23

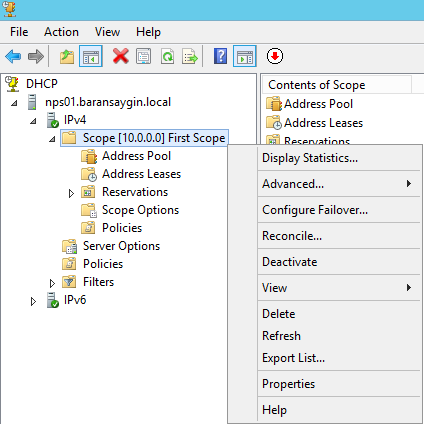

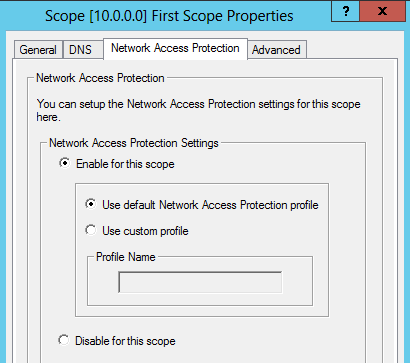

Konfigürasyonu Scope bazında yapmak için;

DHCP konsolda Scope ‘unuza sağ tıklayıp “Properties” menüsüne gelin.

Resim-24

Burada Network Access Protection tabına geldikten sonra, bu scope için NAP ‘ı aktif hale getiren “Enable for this scope” seçin.

Resim-25

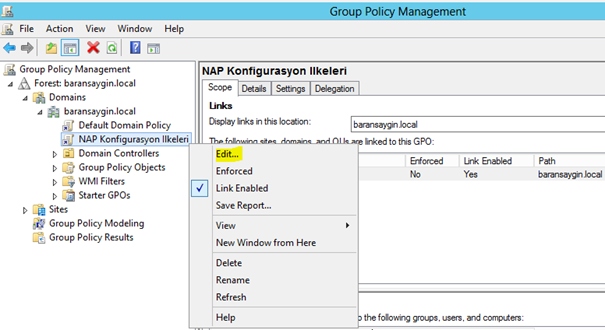

Sonraki aşama, Group Policy kullanarak NAP hizmetinden faydalanacak bilgisayarlara bu konfigürasyonla ilgili ilkeler tanımlamak olacak.Burada domain bazında yeni bir GPO oluşturduktan sonra bunu editliyorum.

Resim-26

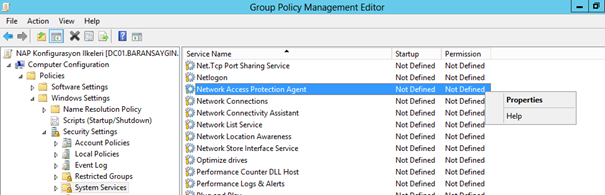

GPME konsolunda, Computer Configuration -> Windows Settings -> Security Settings -> System Services node ‘una gelin.

Burada Network Access Protection Agent servisinin çalışmasını sağlayacağız. İlgili ilkeye sağ tıklayıp “Properties” ekranına gelin.

Resim-27

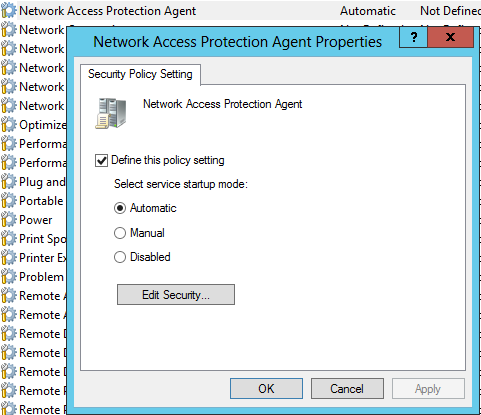

Servisin başlangıç tipini otomatik hale getirdikten sonra, ilkeyi “Apply” diyerek tamamlanmasın sağlıyoruz.

Resim-28

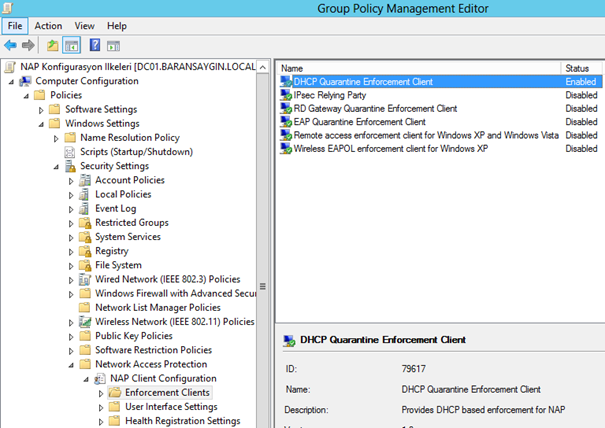

Sonraki ilkemiz, DHCP Karantina ayarlarını yapmak. Aynı ilke konteynırları üzerinden “Network Access Protection -> NAP Client Configuration -> Enforcement Clients” gelin.

Resim-29

Burada DHCP Quarantine Enforcement Client ilkesini “Enabled” durumuna getirin. Hangi servis için NAP hizmetini kullanacaksanız, ona uygun ilkeyi de aktif hale getirmek gerekecektir.

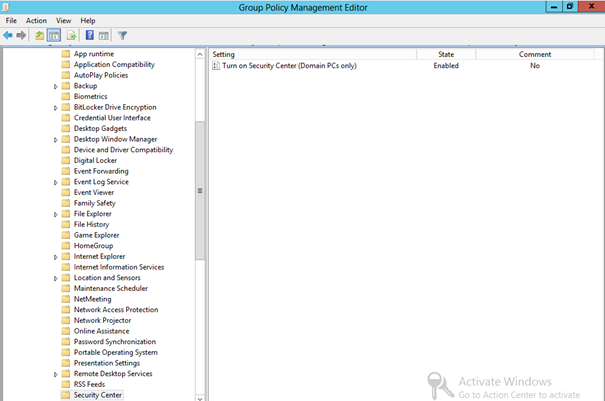

Son Group Policy ilkesi ise, tüm domain bilgisayarlarında Security Center özelliğini aktif hale getirmek olacaktır. “Computer Configuration -> Administrative Templates -> Windows Companents -> Security Center” gelin.Burada “Turn on Security Center (Domain PCs Only) içerisine girip, aktif hale getiriyoruz.

Resim-30

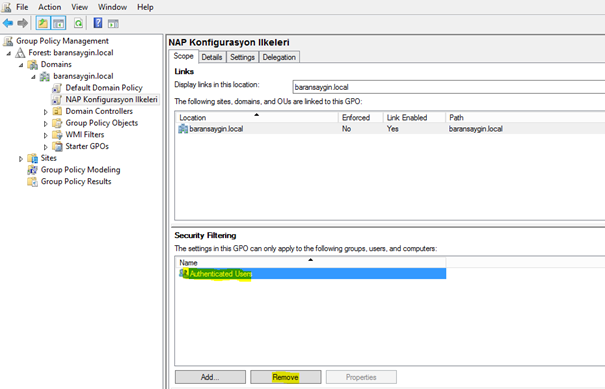

Dilerseniz, yaptığınız tüm bu ayarları herkese uygulamak yerine, daha önceden Active Directory üzerinde oluşturduğunuz bir bilgisayar grubuna uygulanmasını sağlayabilirsiniz.

Bunun için, az önce oluşturduğunuz ilkeye tıkladıktan sonra, “Security Filtering” alanında bulunan “Authenticated Users” kaldırıp, yerine NAP hizmetinden faydalanacak bilgisayar grubunu ekleyebilirsiniz.

Resim-31

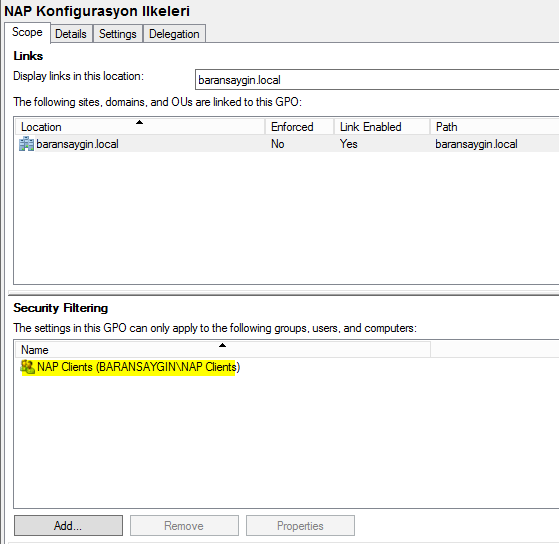

Hizmetten yararlanacak bilgisayar hesaplarının bulunduğu grubu ekledikten sonra görüntü aşağıdaki gibi olmalıdır.

Resim-32

NAP Konfigürasyonu buraya kadar. Biz NAP içerisinde DHCP ‘den IP alan tüm client ‘ların ve NAP Clients grubunun üyesi olan bilgisayar hesaplarının Windows Firewall ve Windows Update servislerinin açık olmasını şart koştuk. NAP konfigürasyonunun doğru çalışıp çalışmadığını test etmek için;

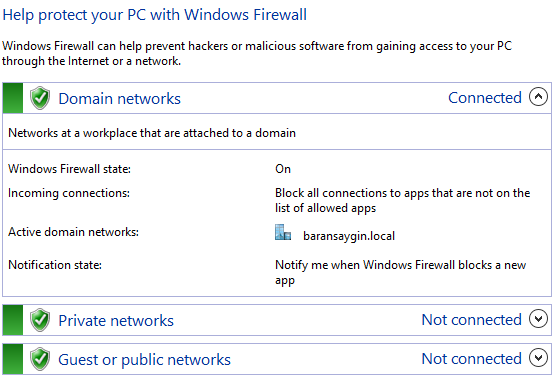

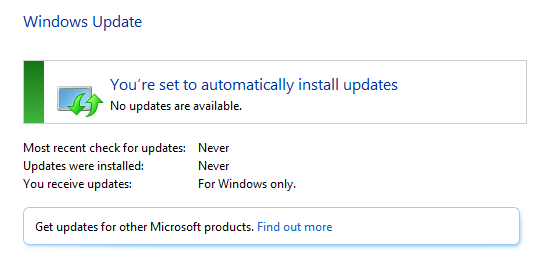

Client üzerindeki tüm Windows Firewall profilleri ve Windows Update hizmeti çalışır durumda.

Windows Firewall;

Resim-33

Windows Update;

Resim-34

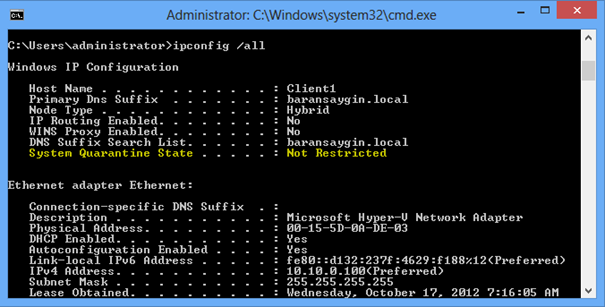

İstemci üzerinde “Ipconfig /all” komutunu koşturduğumda;

Resim-35

System Quarantine State ‘in “Not Restricted” olduğunu yani kısıtlanmamış olduğunu görebiliriz.

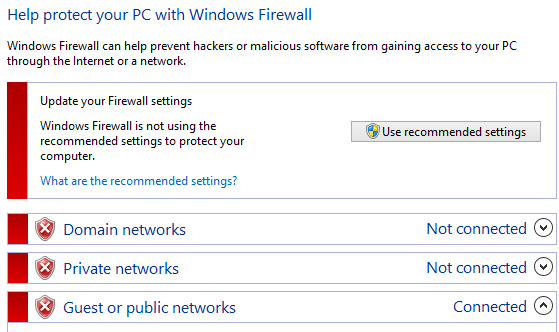

Diğer test için Windows Firewall ‘u kapatıp tekrar deniyorum;

Resim-36

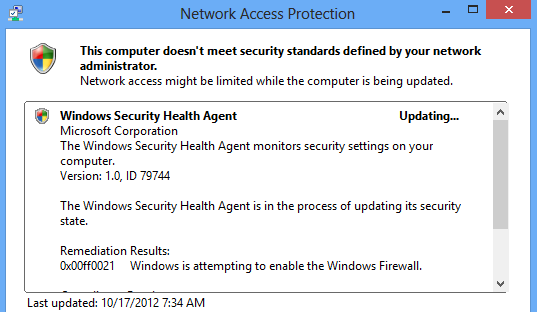

Bu işlemi yaptıktan sonra Remediation Server otomatik olarak onaracaktır.

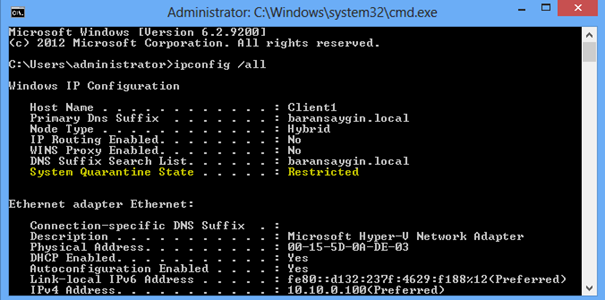

Windows Firewall ‘u kapattıktan sonra tekrar “Ipconfig /all” çekiyoruz.

Resim-37

Gerekli sağlık kriterlerine uyulmadığından dolayı, System Quarantine State “Restricted” olarak görünmektedir. Ancak belli bir süre sonra Remediation Sunucusu bu durumu düzelteceğinden dolayı, kısa bir zaman için “Restricted” durumda kalacaksınız.

Remeditation sunucusunun yaptığı işlemleri istemci üzerinden görebilirsiniz.

Resim-38

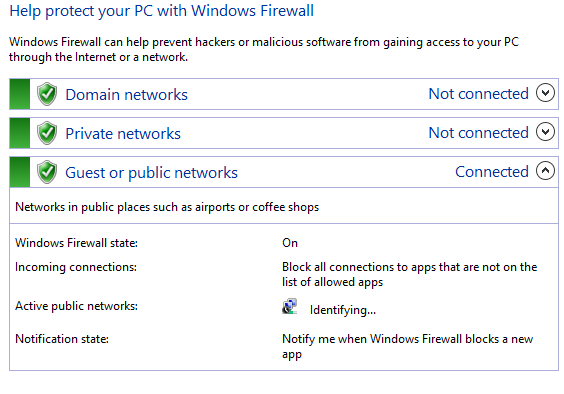

Sonrasında ise Windows Firewall hizmetinin otomatik olarak açıldığını görebilirsiniz.

Resim-39

Windows Server 2012 üzerinde NAP (Network Access Protection) hizmetini DHCP servisi ile beraber inceledik.

Bu konuyla ilgili sorularınızı alt kısımda bulunan yorumlar alanını kullanarak sorabilirsiniz.

Referanslar

Önemli bir konu ve mutlaka uygulanması gereken proje. Makale için teşekkürler Baran Hocam.