Bu yazı içerisinde sizlere Microsoft Intune politikaları aracılığıyla cihaz denetimi yaparak şirketinizin güvenliğini nasıl arttırabileceğinize yönelik bilgi vereceğim. Şirketinizin güvenlik politikalarına uygun olarak taşınabilir disklerin kullanımını yasaklayabilir veya belirli bir model ya da marka taşınabilir disklerin kullanımı için izin verebilirsiniz. Taşınabilir disklerin kullanımının engellendiği durumlarda kullanılmayan veya istenmeyen donanımları devre dışı bırakabilir, çıkarılabilir depolama aygıtlarındaki okuma/yazma erişimlerini de ayrıntılı olarak kontrol edebilirsiniz. Bu tür politikaların devreye alınmasının sebebi uç cihazların güvenlik riskini azaltmak ve onları veri kaybından veya kötü amaçlı cihazlardan korumak için çevre birimlerin yönetimini sağlamaktır. Tüm bu seçenekler şirketinizin seçeceği ve uygulayacağı güvenlik politikasına bağlı olarak değişkenlik gösterir. Kurumunuz isterse tüm taşınabilir aygıtların erişimini kısıtlayabilir veya zorunluluk olarak sadece belirli bir üretici ve model taşınabilir disklerin erişimine izin verebilir.

Bu yazı içerisinde Kingston marka bir taşınabilir bir disk aygıtına erişim verip diğer tüm taşınabilir disklerin erişimini engelleyeceğiz. Şimdi politikamızı yapılandırmaya başlayalım.

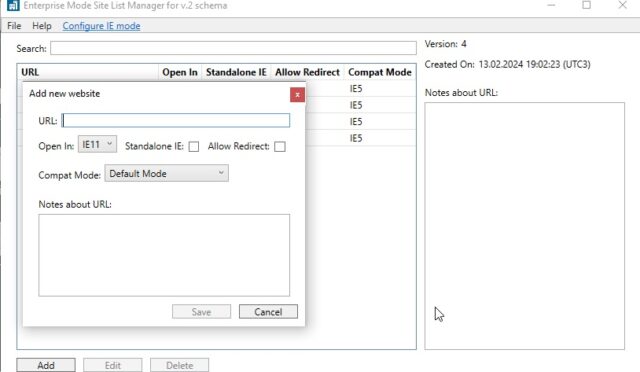

Kurumsal güvenlik politikalarınıza uygun olarak ilk adım cihazlarınızın tanımlanması olacaktır. Cihazları tanımlamak için cihaz yöneticisini (Device Manager) kullanabilirsiniz. Kurumunuzun ihtiyaçlarına bağlı olarak bazı cihaz sınıflarını kullanmayabilir veya tamamen engelleyebilirsiniz. (CD ROM, FloppyDisk, SmartCardReader, TapeDrive gibi.) İzin vereceğiniz taşınabilir disk aygıtının bilgilerini almak için Device Manager konsolunu açıp, Disk Drive bölümüne tıklayıp disk sürücüleri alanını genişletin. Bu alanda Taşınabilir Disk Sürücünüzü bulup üzerine sağ tıklayıp Properties seçeneği seçin. Karşınıza gelen ekranda Details sekmesini seçip “Hardware IDs” bölümündeki bilgileri kopyalayın.

Resim-1

Envanter kontrolünü tam anlamıyla sağlamak istiyorsanız Hardware ID özelliği altında bulunan Vendor ID (VID) veya Vendor ID + Product ID (VID_PID) değerlerini kullanmanızı öneririm. Bu işlemi yukarıda bahsedilen grafiksel ara yüzü kullanarak yapabileceğiniz gibi Windows Powershell üzerinden de gerçekleştirebilirsiniz. Windows Powershell uygulamasını Run as Administrator ile açıp “((Get-CimInstance -Class win32_PnPSignedDriver) |? {($_.Description -like ‘*mass*’)}) |Select Description, DeviceClass, DeviceID, Manufacturer” komutunu çalıştırmanız yeterlidir. Komut çıktısı size cihazınız ile ilgili “USB\VID_VENDORID&PID_PRODUCTID\SERIALNUMBER” bilgileri verecektir.

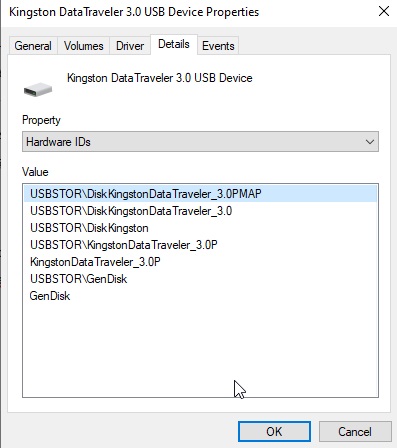

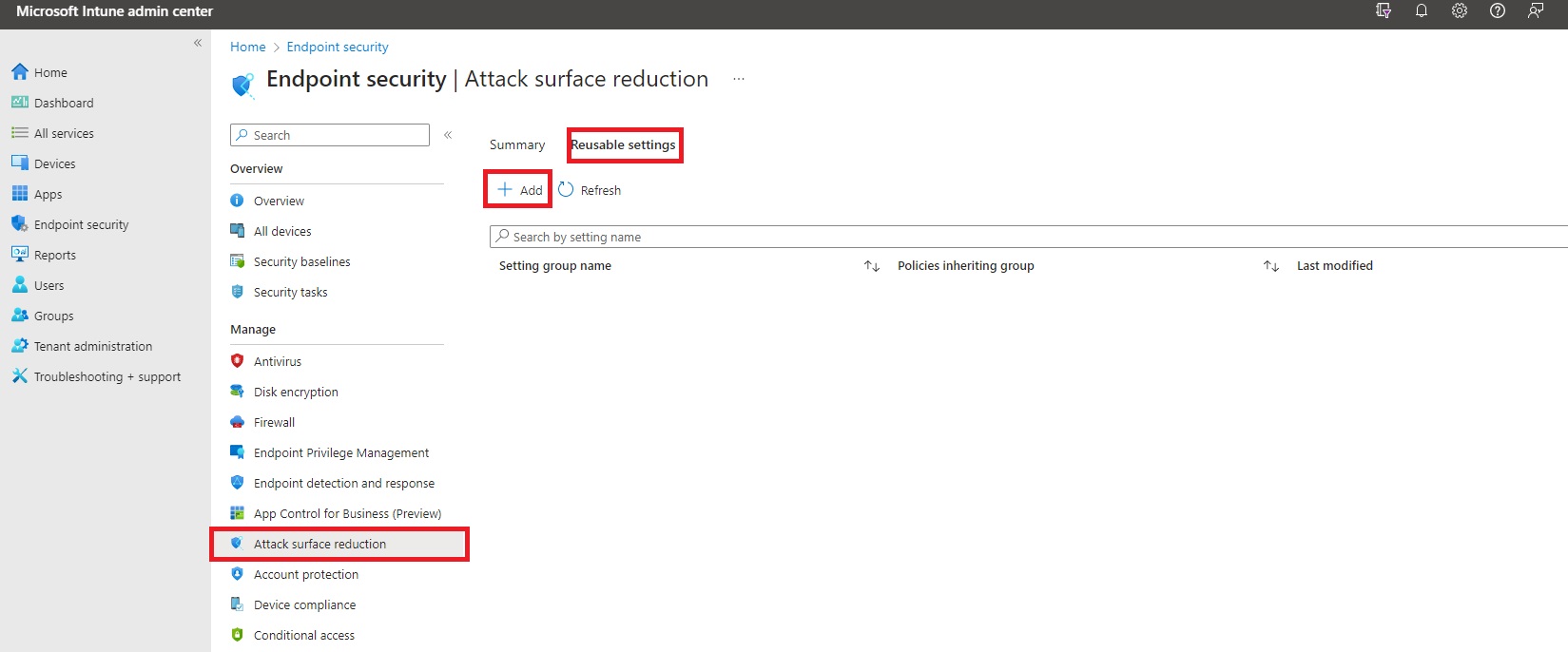

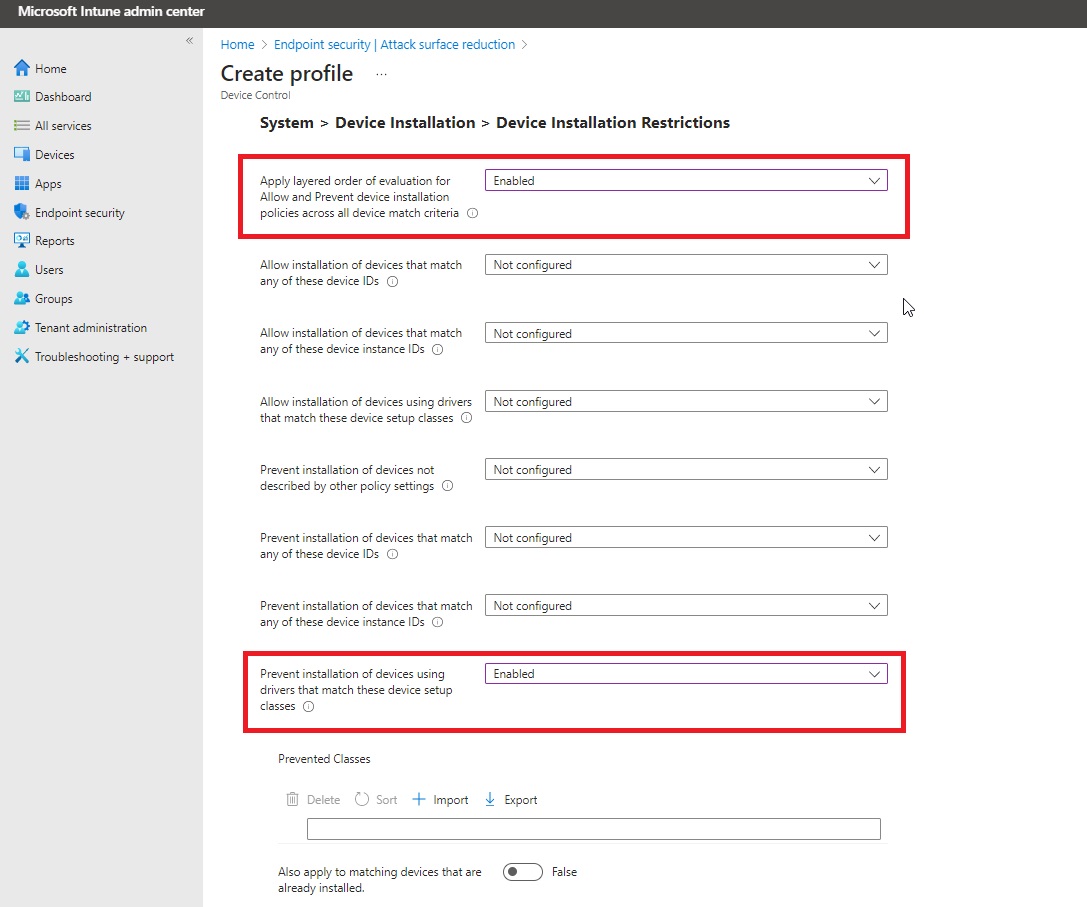

Cihaz ile ilgili gerekli bilgileri topladıktan sonra Microsoft Intune üzerinde gerekli politikamızı oluşturmaya başlayalım. Microsoft Intune Admin Center ekranında Endpoint Security bölümüne gidelim. Endpoint Security ekranında Attack surface reduction seçeneğini seçip aynı ekranda Reusable settings’i seçerek yeniden kullanılabilir bir ayar oluşturmalısınız.

Resim-2

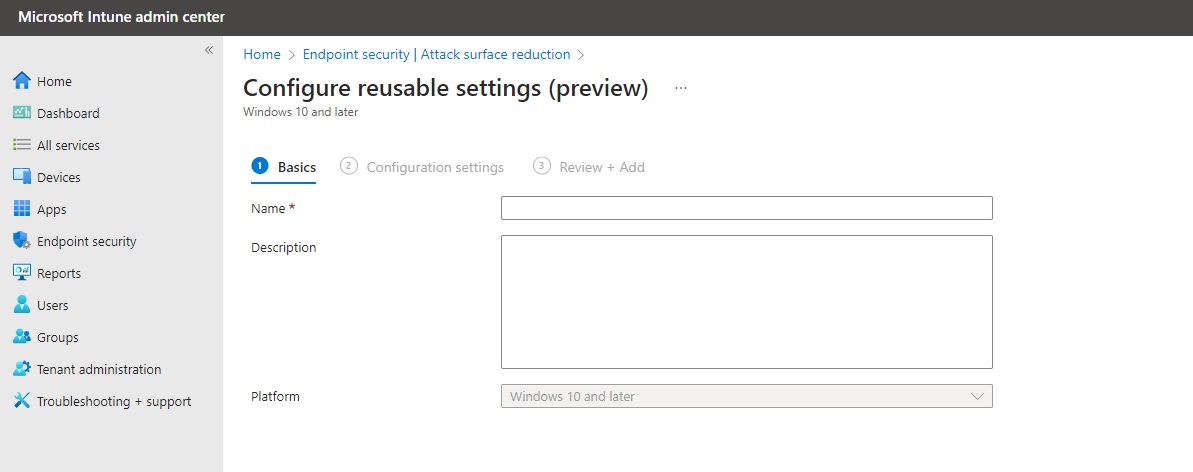

“+ Add” butonuna tıklayarak ilgili ayarı oluşturmaya başlayalım. Configuration reusable settings (preview) Basics ekranında Name bölümünde oluşturduğunuz politikaya bir isim verebilir, Description bölümünde de oluşturduğunuz politika ile ilgili kısa bir tanım bilgisi verebilirsiniz. Name ve Description bilgilerini girdikten sonra Next butonu ile ilerleyebilirsiniz.

Resim-3

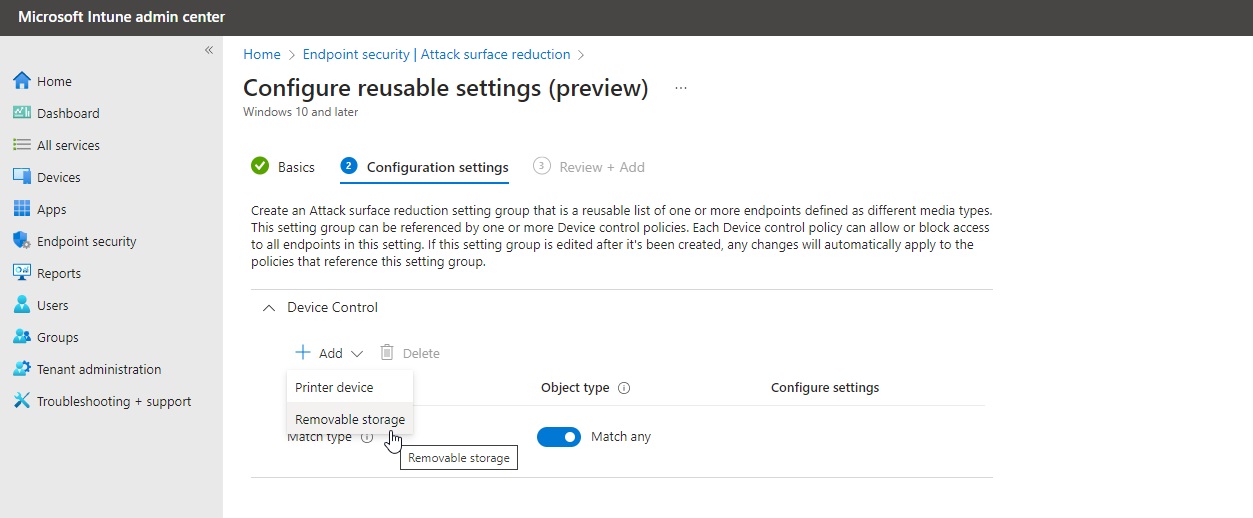

Configuration settings ekranında Device Control bölümü altında “+ Add” butonu ile Removable Storage seçeneğini seçerek ilerleyelim.

Resim-4

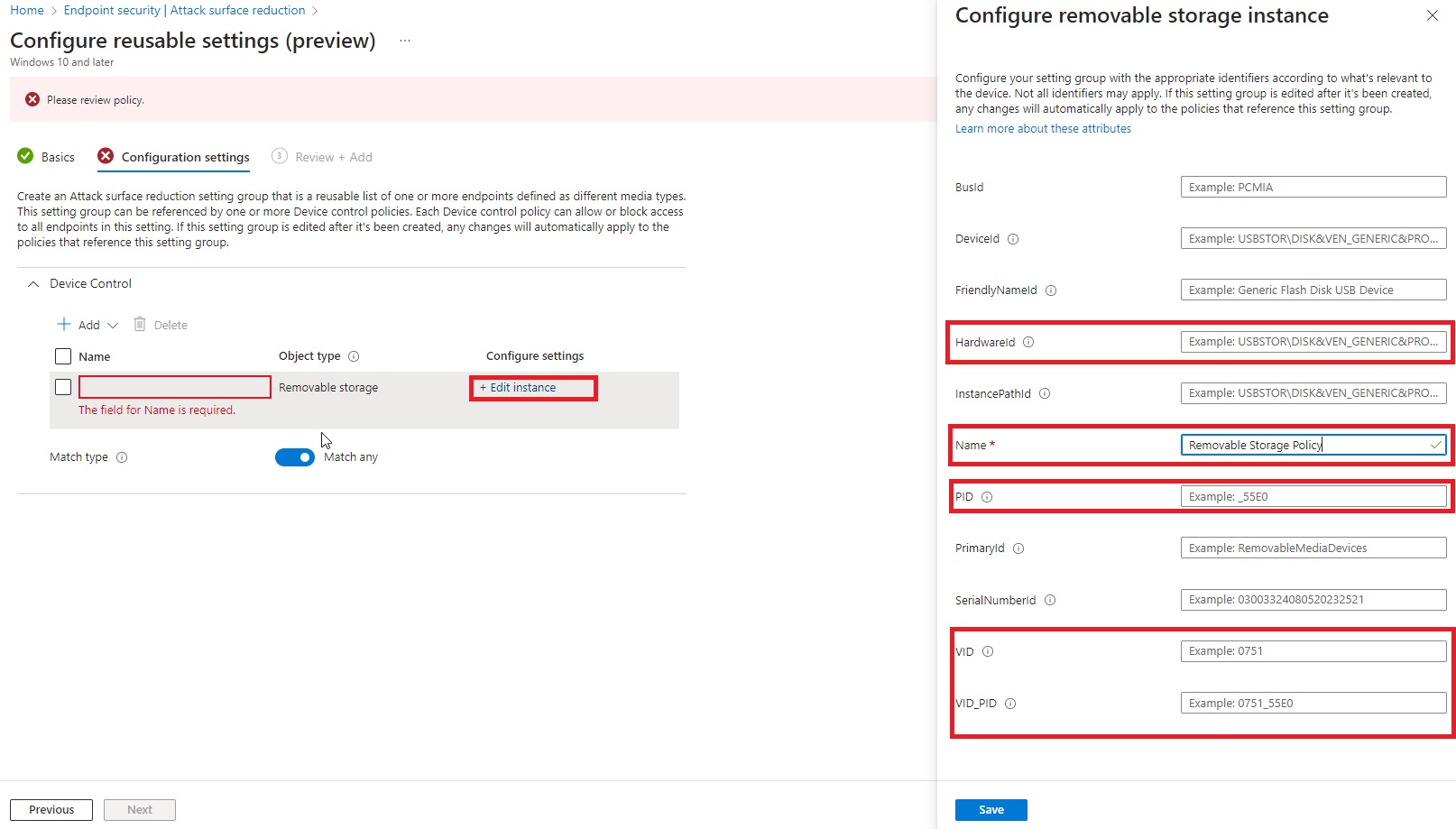

Removable Storage seçeneğini seçtikten sonra karşınıza aşağıdaki gibi bir ekran gelecektir. Bu ekranda Name bölümünde oluşturulan Device Control politikasına bir isim verebilirsiniz. Configuration settings altında bulunan Edit Instance seçeneğine tıklayalım.

Resim-5

Configure removable storage instance ekranında HardwareID bölümünde izin vermek istediğiniz taşınabilir diske ait Hardware Id değerini PID, VID ve VID_PID bölümünde ise izin vermek taşınabilir cihaza ait Vendor ID, Product ID ve Vendor ID +Product ID değerlerini girebilirsiniz. Save butonunu kullanarak yapılan konfigürasyon ayarını kaydedebilirsiniz. Next butonuna tıklayarak devam edelim.

Resim-6

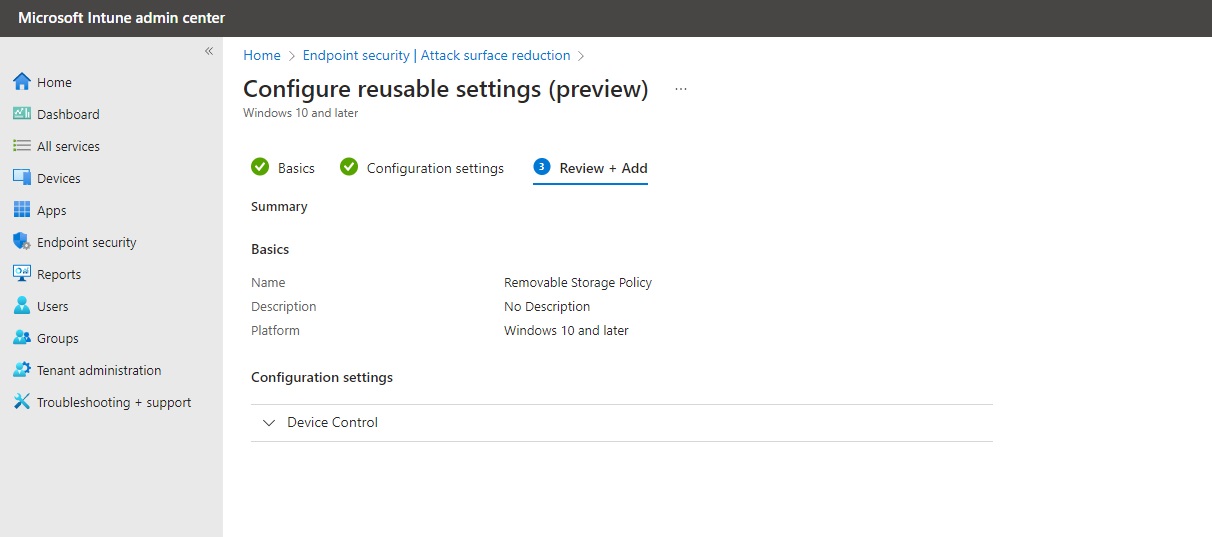

Review + Add ekranında yapılan konfigürasyonun özetini görebilirsiniz. Add butonuna tıklayarak gerekli politikayı hazır hale getirebilirsiniz.

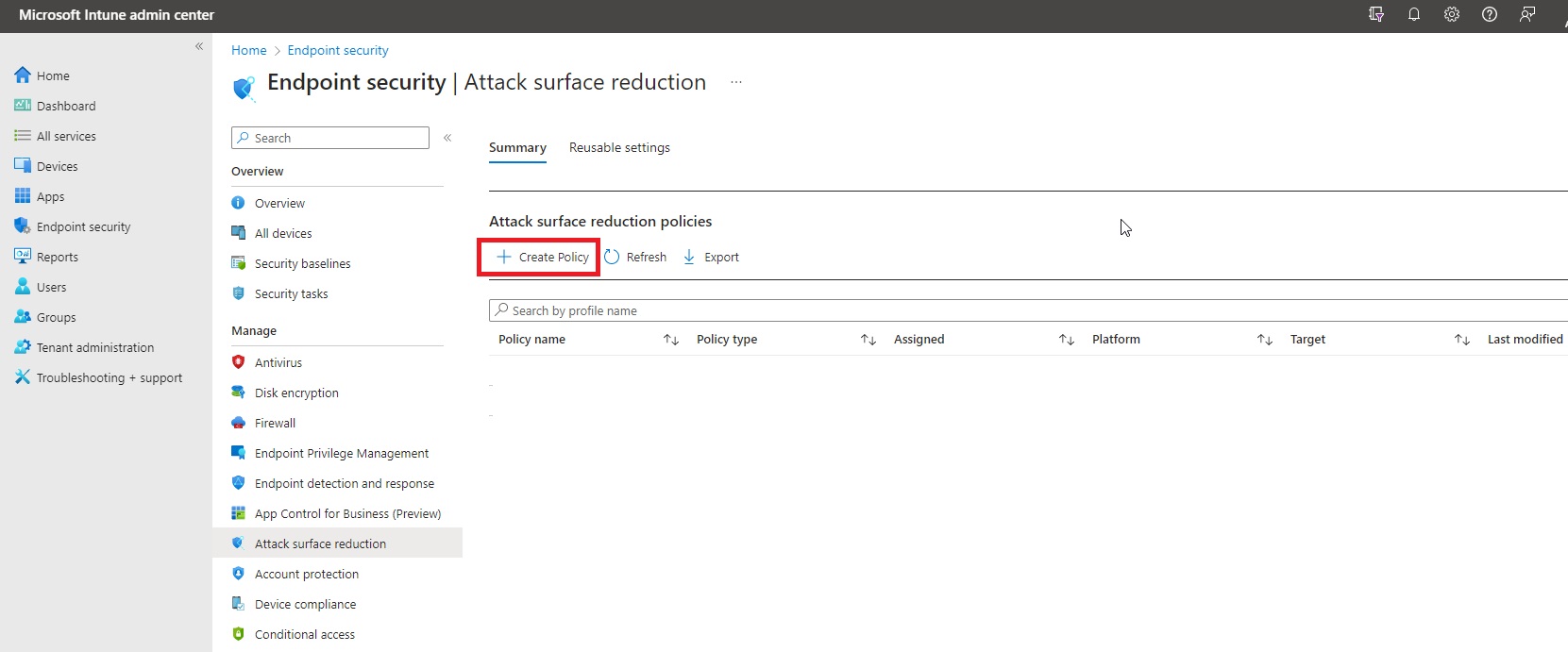

Reusable Settings konfigürasyonunu tamamladıktan sonra artık Attack surface reduction policies ekranında Create Policy seçeneğine tıklayarak Device Control Policy oluşturma işlemine başlayalım.

Resim-7

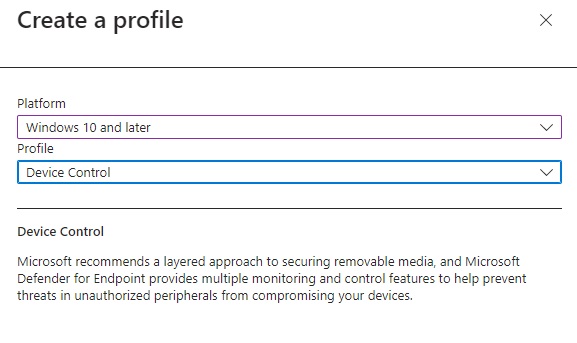

Create a profile ekranında Platform bölümünde Windows 10 and later seçeneğini seçip Profile bölümünde de Device Control seçeneğini seçip Create butonuna basarak politikayı oluşturmaya başlayalım.

Resim-8

Device Control, Basics ekranında Name bölümünde oluşturduğunuz politikaya bir isim verebilir, Description bölümünde de oluşturduğunuz politika ile ilgili kısa bir tanım bilgisi verebilirsiniz. Name ve Description bilgilerini girdikten sonra Next butonu ile ilerleyebilirsiniz.

Resim-9

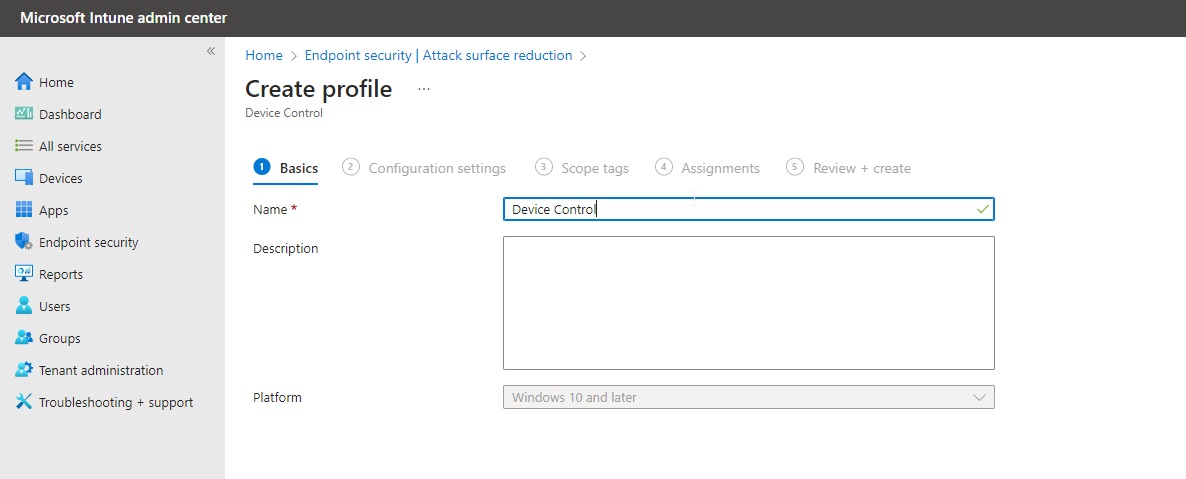

System> Device Installation > Device Installation Restrictions ekranında;

App layered order of evaluation for allow and prevent device installation policies across all device match criteria ayarının Enabled hale getirmelisiniz.

Prevent installation of device using drivers that match these device setup classes ayarının Enabled hale getirilmesi gerekmektedir. Bu ayar ile oluşturduğunuz listede aygıt kurulum sınıfı GUID’leri görünen aygıt sürücülerini yüklemesi veya güncelleştirmesi engellenecektir.

Resim-10

System> Removable Storage Access ekranında;

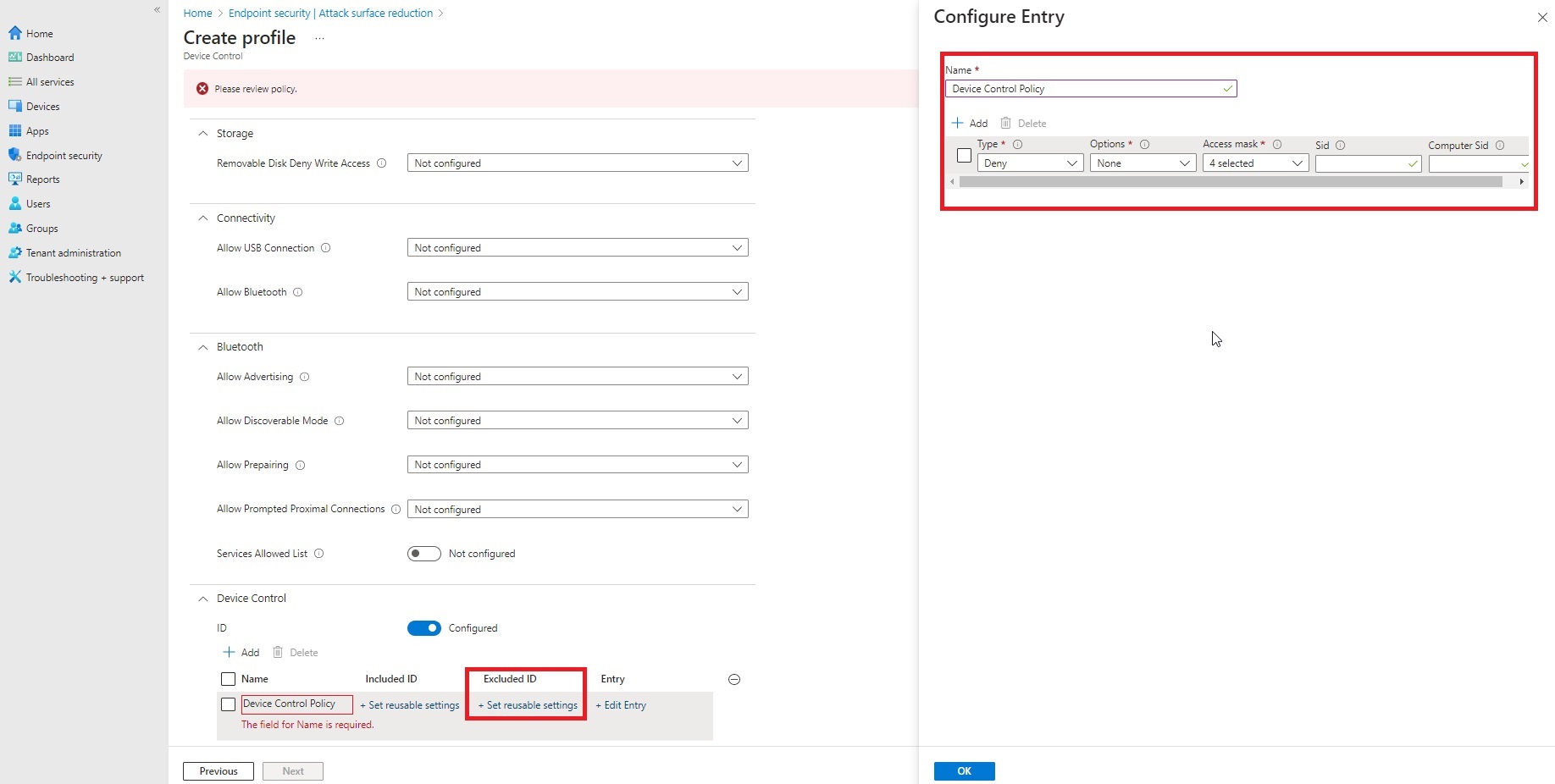

Device Control bölümünde Edit Entry seçeneğine tıklayıp Name bölümünde ilgili ayarın adını belirleyebilirsiniz. Aynı ekran içerisinde Type alanında “Deny” seçeneği seçmelisiniz. Buradaki amacımız tüm taşınabilir disklerin erişiminin engelle sadece şu model olanların erişimine izin ver şeklinde olacak. Aynı ekranda Options bölümünde “None” ayarı yapılandırılmalı buna ek olarak Access Mask bölümünde “Read, Write, Execute and Print” ayarlarını seçmelisiniz. Bu ekrandaki ayarları yaptıktan sonra tekrar Device Control bölümünde Excluded ID adı altında daha önceden yapılandırdığımız Reusable Settings ayarını seçip ilerleyebilirsiniz.

Resim-11

Scope Tags ekranında RBAC yapılandırması ile rol bazlı yetkilendirmeler yapabilirsiniz. İlgili Scope Tag işlemini tamamladıktan sonra Next butonu ile ilerleyelim. Assignment bölümünde ilgili politikayı hangi cihaz grubuna atamak istiyorsanız o grubu seçmelisiniz. İlgili grubu seçip, Next butonu ile ilerleyelim. Review + Create ekranında ilgili politika oluşturma işlemini tamamlayabilirsiniz.

Son adım olarak oluşturulan politika cihaza uygulandıktan sonra artık farklı taşınabilir disk aygıtlarını kullanarak test işlemlerinizi gerçekleştirebilirsiniz.

Faydalı Olması Dileğiyle…

Bu konuyla ilgili sorularınızı alt kısımda bulunan yorumlar alanını kullanarak sorabilirsiniz.

Referanslar