Bu yazı içerisinde sizlere CyberArk Endpoint Privilege Manager (EPM) ürününü kullanarak sistem yöneticilerinin sahip olduğu setler içerisinde yazılım geliştirici kullanıcılar için nasıl geçici süreliğine yetki verileceğinden bahsedeceğim. CyberArk Endpoint Privilege Manager (EPM) ile ilgili yazımıza başlamadan önce geçici süreli yetkinin ne anlama geldiğinden, kurum politikalarında kalıcı kullanıcı yetkilerinin yol açacağı güvenlik açıklıklarına da kısaca değinmeye çalışacağım.

Kurumunuz içerisinde bulunan yazılım geliştiricilerin bazı durumlarda uygulama yükleme ya da sistem içerisinde konfigürasyon değişikliği yapılması gereken durumlar olabilir. Bu gibi durumlar için kalıcı kullanıcı yetkilendirmelerinin yanı sıra kullanıcılara geçici süreli yetki tanımlanarak gerekli işlemlerin yapılmasını sağlayabilirsiniz. Kullanıcılara ve insan olmayan kimliklere minimum düzeyde ayrıcalık verilmesini sağlamak için kullanılan bir yol olarak görülebilir. Geçici süreli yetki erişimi politikası sayesinde kuruluşlar kimin veya neyin hangi sistemlere erişim sağladığını ne zaman ve ne kadar süre boyunca ne yapıldığını kolaylıkla tespit edebilirler. Peki, geçici süreli yetki erişimi politikası kurumlar için neden önemlidir? Konuyu bir de bu açıdan değerlendirelim. Ayrıcalıklı erişimin kötüye kullanılması ve tehdit aktörlerinin yanal hareket etme riskini önemli ölçüde azaltarak kuruluşların genel siber güvenlik duruşlarını iyileştirmesine yardımcı olur. Ayrıcalıklı kullanıcıların ve oturumların sayısını en aza indirerek ve söz konusu etkinliklerin tam denetim izlerini sağlayarak uyumluluğun geliştirilmesine yardımcı olur ve denetiminin basitleştirilmesini sağlar. Bazı durumlarda yazılım geliştiricilerin kısa süreli de olsa ayrıcalıklı yetkiye ihtiyaç duyduğu zamanlar olabilir. Bu gibi durumlarda CyberArk EPM platformunu kullanarak EPM ajanı üzerinden kullanıcıya belirlediğimiz zaman aralığı boyunca belirleyeceğiz cihazda ayrıcalıklı kullanıcı olmasını sağlayabilirsiniz. Konu ile ilgili bu kadar bilgi verdikten sonra artık uygulama üzerinde bunu nasıl yapabilirsiniz onu gösterelim. CyberArk Endpoint Privilege Manager konsoluna girip izin vereceğiniz kullanıcı hangi set içerisinde ise oraya girmelisiniz. Sonrasında set içerisinde açılan pencerede sol tarafta bulunan “My Computers” bölümüne tıklayalım.

Resim-1

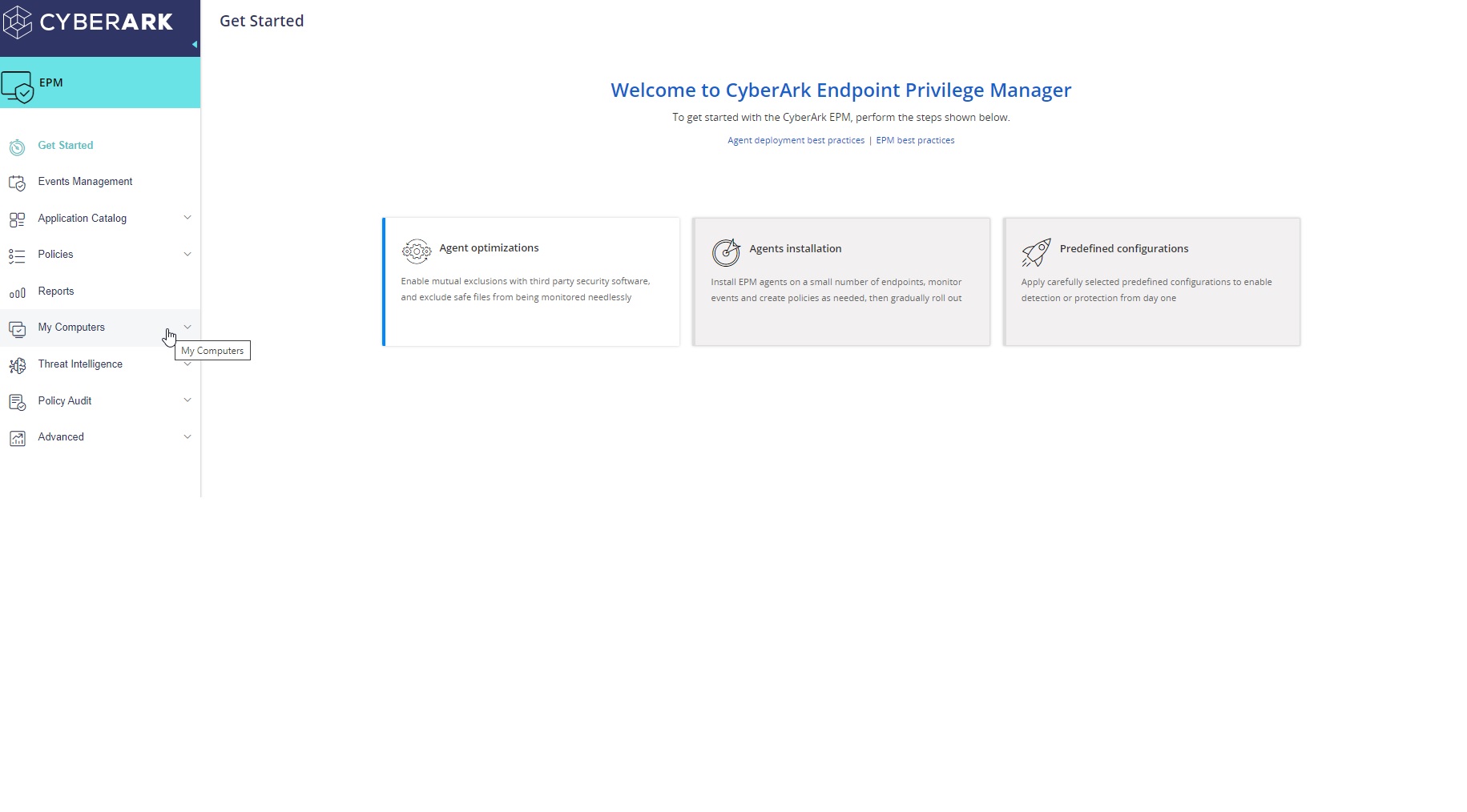

My Computers bölümünde izin vereceğiniz kullanıcının cihazını bulup üzerine sağ tıklayıp “Create JIT access and elevation policy” seçeneğine tıklayalım.

Resim-2

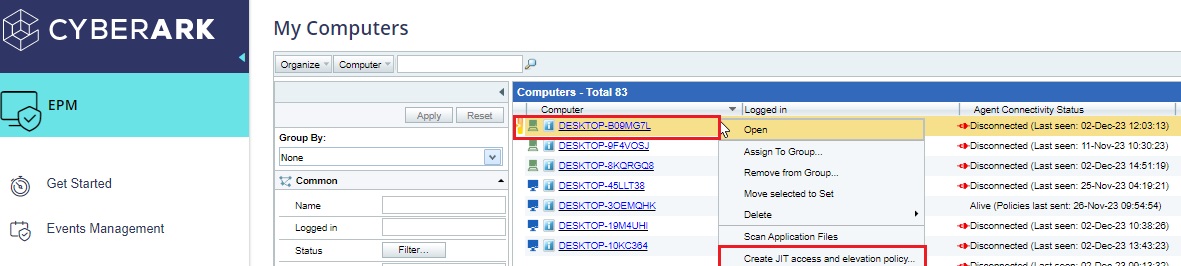

Karşınıza gelen Create JIT access and elevation policy ekranında Policy Name alanında JIT Access and elevation politikanıza ait uygun bir isim tanımlayabilirsiniz. Grant temporary access for bölümünde kullanıcılarınıza tanımlayacağınız yetkinin süresini belirleyebilirsiniz. (Bu süre bir saatten başlayarak 36 saate kadar tanımlanabilir.)

Resim-3

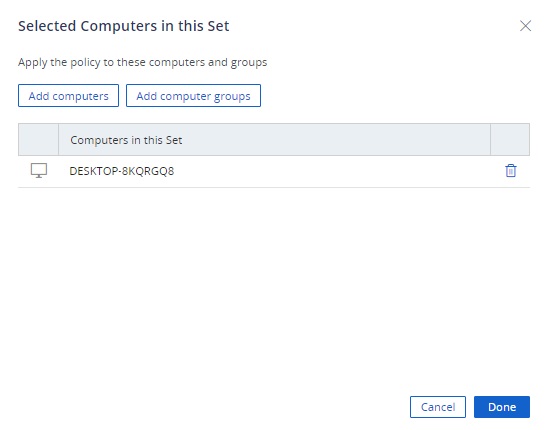

Policy Targets bölümünde “Computers in this set” alanında yetki tanımı yapacağınız cihazı belirtmelisiniz. Seçtiğiniz cihazdan farklı bir cihaza yetki vermek istiyorsanız “Edit” butonunu kullanarak “Selected Computers in this Set” alanında “Add Computers” seçeneği ile yetki vermek istediğiniz cihazı seçebilirsiniz.

Resim-4

Aynı ekranda “OS users” alanında “Add” butonunu kullanarak yetki tanımı yapılacak olan kullanıcıyı seçebilirsiniz. (Örnek olarak DomainName\UserName –Contoso\JohnDoe gibi)

Resim-5

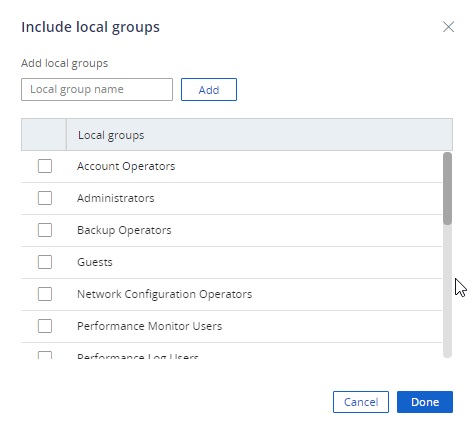

Permissions (Local Groups) bölümünde “Local Groups” alanında kullanıcıya hangi yetkili gruba eklemek istiyorsanız o grubu seçebilirsiniz. (Administrators veya Power Users gibi.)

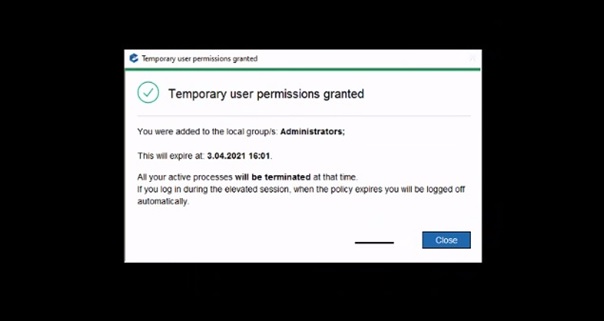

Create JIT access and elevation policy ekranında gerekli olan tüm tanımlamaları yaptıktan sonra “Create” butonuna basarak gerekli politikayı oluşturabilirsiniz. Politika oluştuktan sonra kullanıcının cihazında kullanıcı hesabının cihazında belirlenen süre genelinde yönetici haklarına sahip olacağına dair uyarı mesajı gelecektir. Tanımlanan yetkinin devreye girebilmesi için kullanıcının cihazında log off & log on olması gerekecektir. Kullanıcılar log off & log on işlemi yerine cihazlarını restart edebilirler, restart işleminin yapılmaması gerekmektedir.

Resim-6

Tanımlanan süre zarfında kullanıcılar mutlaka işlemlerini yapmalıdırlar. Süre dolduğunda arka planda çalıştırdıkları process işlemi devam etse bile yarıda kesileceği unutulmamalıdır. JIT Access tanımı için gerekli Active Directory eklentisini “CyberArkEPMplugin.msi” bilgisayarınıza kurmalısınız.

Faydalı Olması Dileğiyle…

Bu konuyla ilgili sorularınızı alt kısımda bulunan yorumlar alanını kullanarak sorabilirsiniz.

Referanslar

Tags: EPM Control Panel, Policies, Create JIT Access and Elevation Policy, CyberArkEPMplugin, Grant Temporary Access, Policy Targets, Active Directory Extension for CyberArk EPM