ISA Server Firewall kullanarak, güvenli websiteleri yayınladığımızda, üstesinden gelmemiz gereken bir problem var. Denial Of Service atakları ! Collective Software firmasının Lockoutguard isimli ürününün sunduğu yeni kimlik doğrulama filtresi bu eksikliği başarılı bir şekilde giderebiliyor. Öncelikle sorunu bir örnekle açıklayalım. Daha sonra lockoutguard isimli programın kurulumuna ve ayarlarına göz atalım.SSL kullanarak Microsoft Exchange OWA yayınladığımızı düşünelim. Dış networkten ve iç networkten OWA’ya gelen istekler Active Directory tarafından kimlik doğrulamasından geçerek izin verilir veya rededilir. Bildiğiniz gibi domain seviyesinde account lockout ayarları ile belirlediğimiz sayı kadar başarısız kimlik doğrulama isteği olduğunda kullanıcı hesabı kilitlenir. Durum böyle olunca sadece geçerli bir kullanıcı adını bilen bir saldırgan dışarıdan ardarda yanlış parola ile erişim talebinde bulunabilir. Account lockout policysi gereğince o kullanıcı hesabı kilitlenir ve böylece gerçek kullanıcı da lokal networkten hizmet alamamaya başlar. Peki domain policyde belirlediğimiz izin verilen kimlik doğrulama denemesi sayısından daha düşük bir değeri ISA Server web listener üzerinde verebilseydik ? LockoutGuard isimli program tam bu noktada devreye giriyor. Web listener üzerinde tanımladığımız değere ulaşınca kullanıcı dış network isteklerine karşı kilitlenmiş oluyor. Böylece Active Directory’de belirlediğimiz sayıya ulaşmadan daha önce atağı engellemiş oluyoruz ve iç networkte kullanıcı hesabı hala aktif halde kalıyor ve ”hizmet devam ediyor”.

Lockoutguard kurulumu için gereksinimler ;

- ISA 2006

- Active Directory kimlik doğrulaması. Isa Server domain üyesi yapılarak veya ldap kullanılarak yapılabilir.

- Basic veya Form Based Authentication olarak ayarlanmış web listener kullanan bir web publishing kuralı.

- Isa Server üzerinde Microsoft .Net Framework 2.0

1. İlk olarak Lockoutguard isimli programın 30 günlük deneme sürümünü aşağıdaki adresten indirip ISA Server’a kopyalın.

http://www.collectivesoftware.com/Products/LockoutGuard

2. İndirdiğimiz .msi paketini kurmaya başlayalım.

3. İlk ekranda Firewall Servislerinin tekrar başlatılacağı ile ilgili onay kutucugunun işaretli olduğundan emin olup Next ile ilerleyin.

Şekil-1

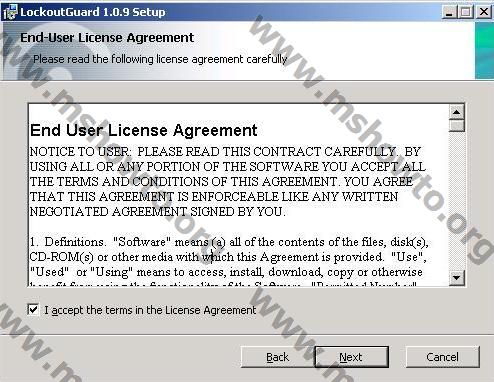

4. Sözleşmeyi onaylayıp Next ile ilerleyin

Şekil-2

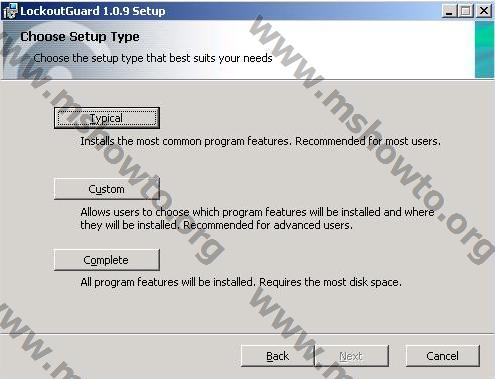

5. Kurulum seçenekleri arasından “Typical” seçeneğini seçip Next ile ilerleyin.

Şekil-3

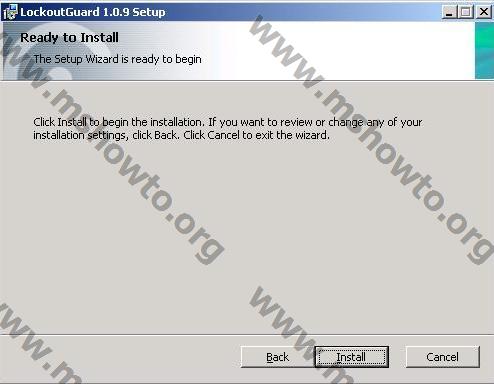

6. Install’a tıklayıp kurulumu başlatın.

Şekil-4

7. Gördüğünüz üzere birkaç adımda basitçe kurulumu tamamlamış olduk. Finish ile birlikte kurulum bitiyor.

Şekil-5

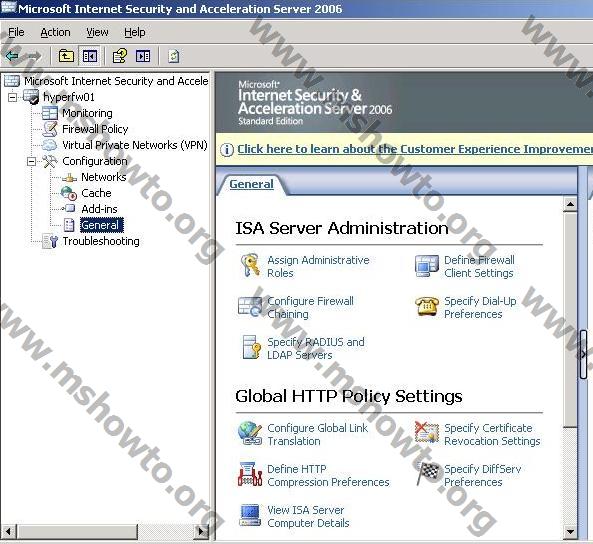

Kurulumu basitçe yaptıktan sonra işin biraz daha zor tarafı ISA Serverda Ldap Server ayarları. ISA Server’ınız domain üyesi olsa bile Ldap Server ayarlarını yapmamız gerekiyor. Bunun sebebi Lockoutguard ile birlikte gelen filtrenin kullanıcının kimlik doğrulama girişimlerini ldap sorgusu ile öğrenebilmesidir.

9. Configuration /General menusunde Specify RADIUS and LDAP Servers linkine tıklayarak ayarlara başlıyoruz.

Şekil-6

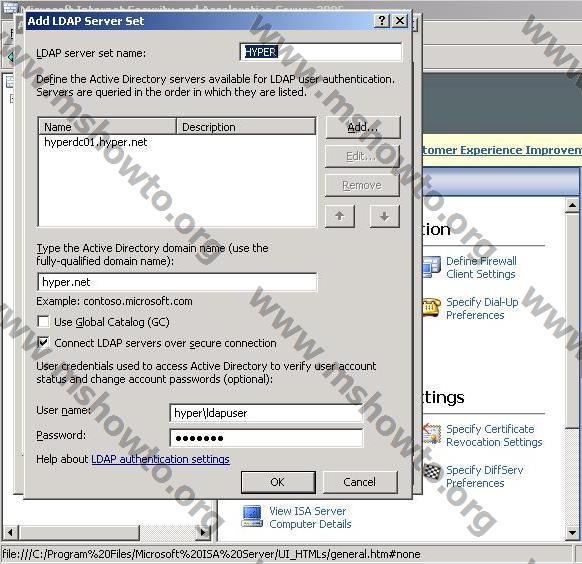

10. Bir sonraki aşamada LDAP Server bilgilerini girin. Ldap Server set name bölümüne herhangi bir isim verin.

Şekil-7

11. Add seçeneği ile ilgili Domain Controller’ı seçin. Burada dikkat edilmesi gereken en önemli husus yazdığımız FQDN’in Domain Controller’ın sahip olduğu SSL sertifikasının common/subject name’i ile birebir aynı olmasıdır. Sertifika ile ilgili diğer bir önemli konu ise ISA Server’ımızın sertifikayı sağlayan CA’a güveniyor olması, yani ISA Serverda “ Trusted Root Certification Authorities” bölümüne eklenmiş olmasıdır. Bu şartların sağlanamaması durumunda ldap sorgusu başarısız olacaktır.

12. Active Directory Domain name bölümüne sadece domain adını yazıyoruz. Bu bölüme serverın tam adını girmemeye özen gösterin.

13. Connect LDAP servers over secure connection seçeneğini işaretleyek yapılacak ldap sorgularının güvenliğini sağlamış oluyoruz. Kullanıcı bilgilerinin alınıp verildiği bu trafiği clear text yapmamalıyız.

14. Username ve password bölümüne dışarıdan erişimi olmayan bir kullanıcı ismi ve şifresini girin. Bu kullanıcı hesabı domain admins vb bir gruba üye olmasına gerek yoktur. Lockoutguard bu kullanıcı adı ve şifreyi ezberleyeceği için dışarıdan erişim yapan bir kullanıcı olması halinde account lockout değer her zaman sıfır olacağı için techi edilen bir durum olmayacaktır.

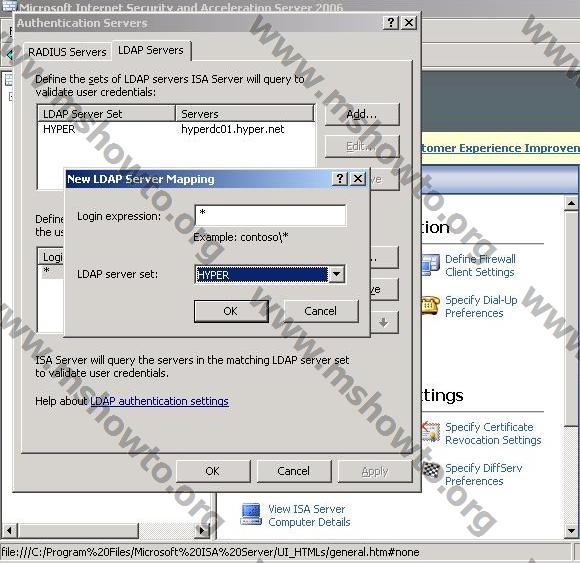

15. Son olarak LDAP Server Mapping bölümünde Login Expression alanına * işareti koyup, “ldap server set” seçeneğinde ise daha önceden kullandığınız Ldap Server set ismini seçin ve onaylayın.

Şekil-8

16. Ldap Server ile ilgili ayarları bitirmiş olduk. Şimdi sırada Active Directoryde account lock out ayarı yapmaya geldi. (halihazırda böyle bir policy yoksa)

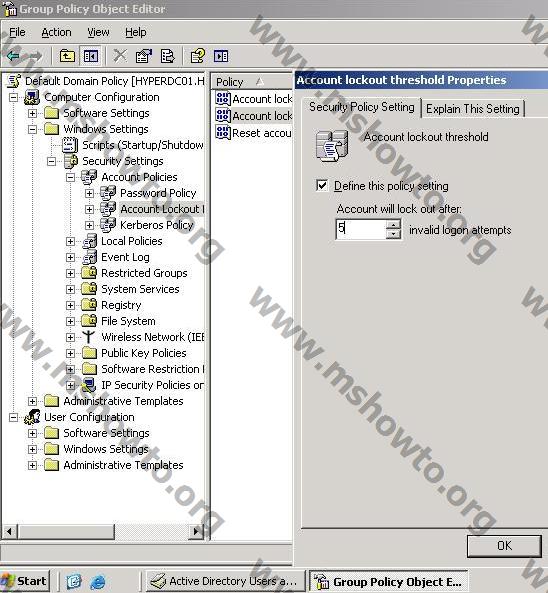

17. Bunu yapmak için Active Directory Users And Computers snap-in’in de Default Domain Policyi açın.

18. Daha sonra Computer Configuration\Windows Settings\Security Settings\Account Policies\Account Lockout Policy’de define this policy seçeneğini işaretliyoruz ve uygun gördüğünüz bir değeri verin. (ben bu demo’da 5 olarak belirliyorum)

Şekil-9

İlgili ayarı yaptıktan sonra “Account Lockout Duration” ve “Reset Account Lockout Counter After” ayarları da otomatik olarak gelecektir.

Active Directory tarafındaki ayarlar da bittikten sonra son olarak ISA Server üzerinde bir web listener yaratıp lockoutguard ile ilgili ayarları yapmak gerekiyor.

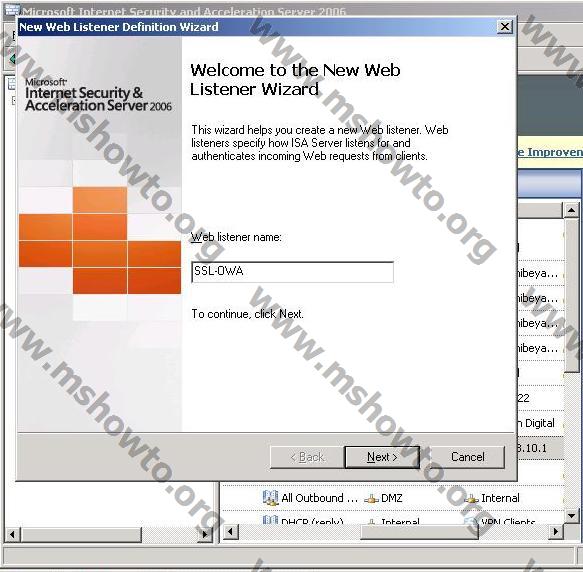

19. ISA Server konsolunda tooolbox menusu altında yeni bir web listener yaratmaya başlayın. İlk adımda Web Listener’a bir isim verin ve next ile bir sonraki aşamaya ilerleyin.

Şekil-10

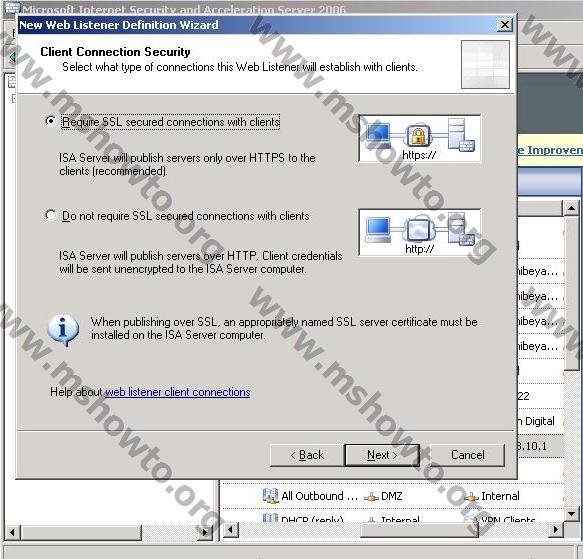

20. Bu aşamada Require SSL secured connections with clients seçeneğini seçip Next ile ilerleyin.

Şekil-11

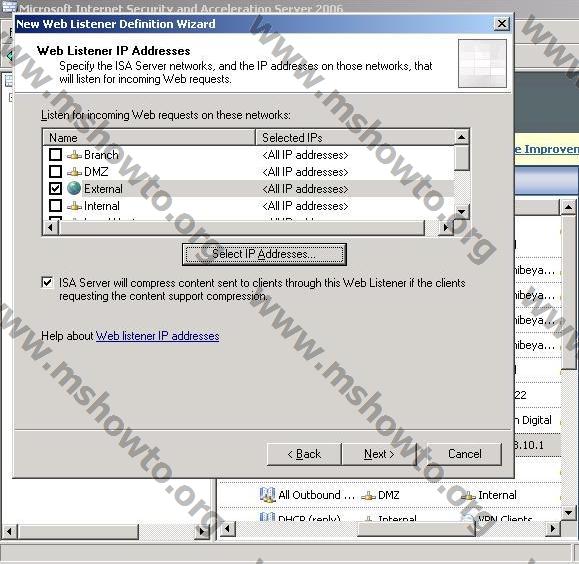

21. Web Listenerın hangi networkten gelen istekleri dinleyeceğini bu bölümde seçin ve External network seçeneğini işaretleyerek next ile ilerleyin.

Şekil-12

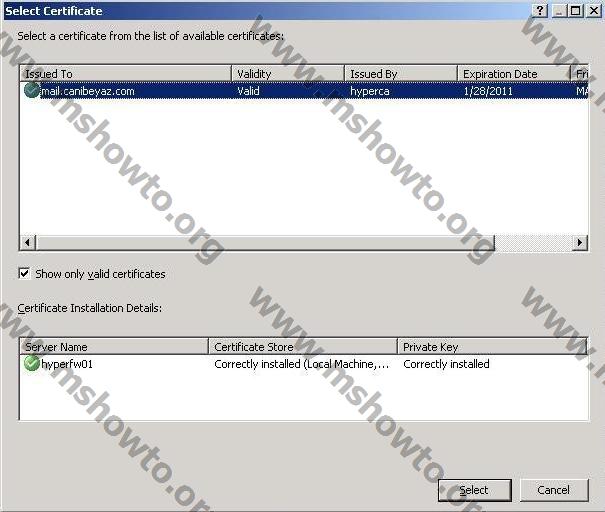

22. Web Listenera atayacağımız bir sertifikanın olması gerekiyor. Benim kullandığım ISA Serverda geçerli bir sertifika var. Bu yüzden o sertifikayı seçip ilerliyorum.

Şekil-13

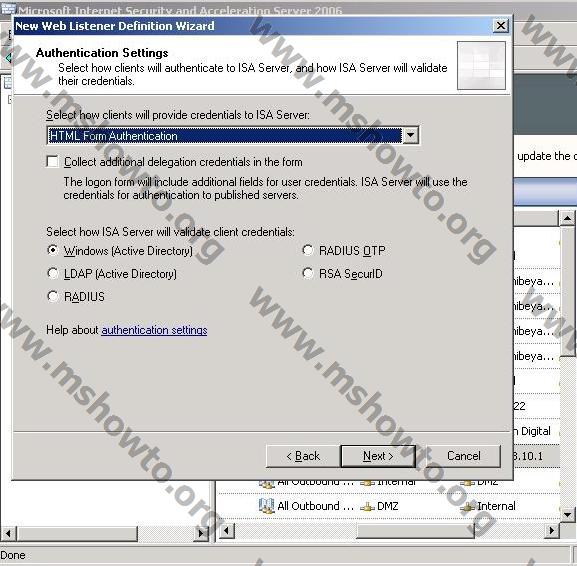

23. Kimlik doğrulama bölümünde HTML Form Authentication ve Windows (active directory) seçeneğini işaretleyerek Next ile bir sonraki bölüme ilerleyin. (kullandığım ISA Serer domain üyesi olduğu için Windows Active Directory ile kimlik doğrulaması seçeneğini seçtim)

Şekil-14

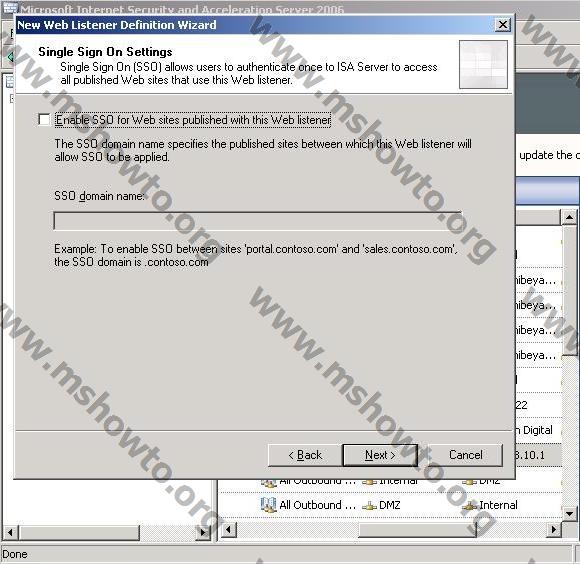

24. Single Sign On kullanmayacağımız için işaretli olan seçeneği kaldırın ve Next ile ilerleyip yeni bir web listener oluşturma işlemini tamamlayın.

Şekil-15

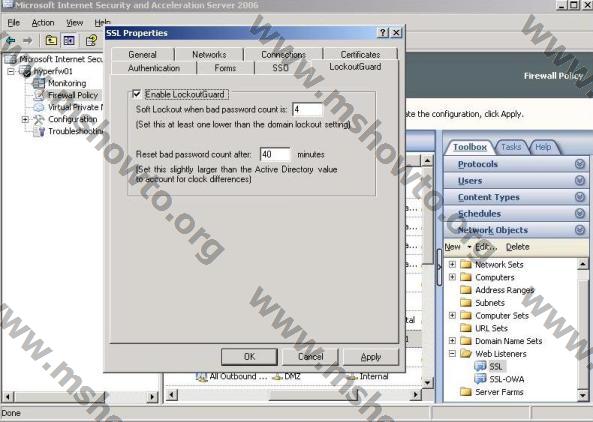

25. Böylece Web Listener oluşturma işlemini bitirmiş oluyoruz. Web Listener özelliklerini açtığınızda LockouGuard isimli bir sekme gözünüze çarpacaktır. Bu bölümde filtrenin kaç adet yanlış giriş denemesinde ilgili kullanıcı hesabını kilitleyeceğini belirliyoruz. Ekranda da belrtildiği gibi Active Directory’de verdiğimiz ayardan daha düşük bir değer vermemiz gerekiyor ki kullanıcı ilk olarak ISA tarafında kilitlensin ve böylece iç networkteki kullanıcının hesabı çalışır durumda olsun. Account lockout treshold değeri olarak 5 verdiğim için buraya 4 değerini veriyorum ve tüm ayarları onaylıyorum.

Şekil-16

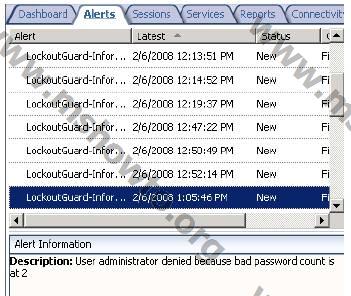

26. Lockoutguard ile ilgili loglama da başlamış olacaktır. Yanlış şifre ile erişim denemelerinden sonra Monitoring /Alerts bölümünde aşağıdaki gibi uyarılar görüyor olacaksınız.

Şekil-17

Sonuç:

Kimlik doğrulama kullandığımız Web publishing kurallarında olası denial of service atakları ile ilgili bilgi verdikten sonra lockout guard kullanarak yanlış kimlik doğrulama girişimlerini active directoryden once ISA Server tarafında nasıl kontrol edip kilitleyebileceğimizi ve böylece iç network ve RAS kullanıcılarının bu durumdan etkilenmeyeceğini gördük. Hizmetin kesintiye uğramaması açısından lockoutguard isimli program işini iyi yapıyor diyebiliriz.

Bu konuyla ilgili sorularınızı alt kısımda bulunan yorumlar alanını kullanarak sorabilirsiniz.

Referanslar