Bu bölümde Back-End ISA Server üzerinden CA in Web enrollment ını publish edeceğiz. Aşağıdaki işlemleri Back-End ISA Server da gerçekleştirelim.

Web Enrollment ın Publish Edilmesi

1. Microsoft Internet Security and Acceleration Server 2004 > Firewall Policy > Tasks > Publish a Web Server.

2. Welcome to the New Web Publishing Rule Wizard > isim olarak Publish_Web_Enrollment ı kullanacağım > Next > Allow.

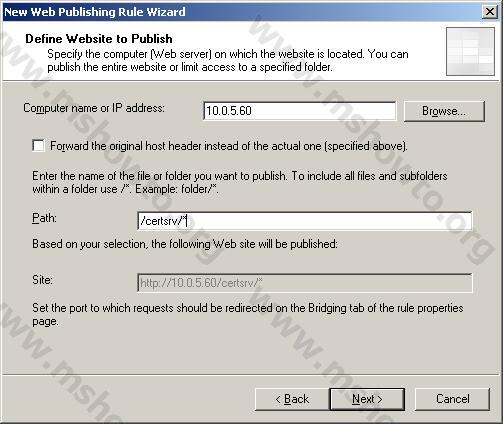

3. Define Website to Publish sayfasında kullandğımız CA in IP (10.0.5.60) sini yazalım.

4. Path > /certsrv/* > Next.

Şekil-1

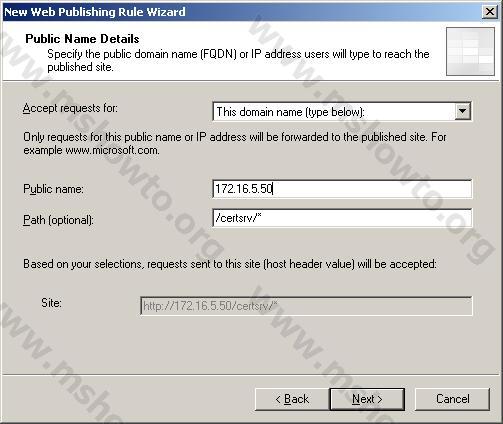

5. Public Name Details penceresinde Public Name bölümüne Back-end ISA nın external IP sini yazalım.

6. Path (optional) bölümüne /certsrv/* yazalım ve Next e klikleyelim.

Şekil-2

7. Select Web Listener penceresinde New > Welcome to the New Web Listener > isim olarak Http_Listener i kullanıp Next e klikyelim.

8. IP addresses penceresinde External ı işaretleyip Next e klikyelim.

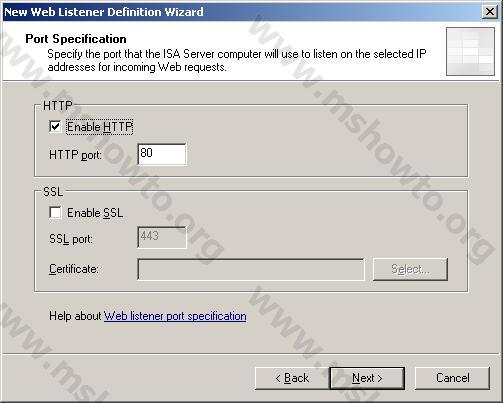

9. Port Specification penceresinde Enable HTTP i işaretleyelim ve port 80 i değiştirmeyelim.

Şekil-3

10. Completing the New Web Listener Wizard penceresinde Finish diyerek işlemi bitirelim.

11. Select Web Listener penceresinde Next diyerek devam edelim ve User Sets penceresinde default ayarları kabul edelim > All Users > Next > Finish.

12. Oluşturduğumuz Publish Web Enrollment Site üzerinde sağ klikleyelim ve Properties i açalım.

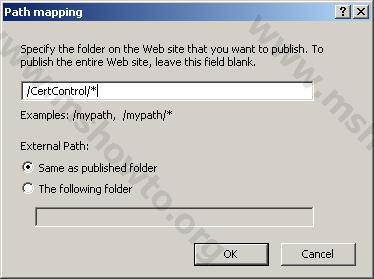

13. Paths > Add > Path mapping > Specify the folder on the Web site that you want to publish. To publish the entire Web site, leave this field blank kutucuğuna değer olarak /CertControl/* ı girelim ve tüm pencerelerden OK diyerek çıkalım.

Şekil-4

Back-end ISA Server Üzerinde Exchange Server İçin Gerekli Portların Açılması

Bu bölümde Exchange Server için gerekli çıkışları Back-end ISA Server üzerinde açacağız. Aşağıdaki işlemleri back-end ISA Server üzerinde gerçekleştirelim.

1. Microsoft Internet Security and Acceleration Server 2004 > Firewall Policy > Tasks > Create New Access Rule > Welcome to the New Access Rule Wizard > isim olarak All_Open_for_Exchange_Server i kullanacağım > Next.

2. Rule Action penceresinde Allow diyelim ve Next ile devam edelim.

3. Protocols penceresinde This rule applies to başlığı altında All outbound traffic i seçelim ve Next ile devam edelim.

4. Access Rule Sources sayfasında > Add > New > Computer > isim olarak Exchange Server kullanacağız > IP olarak 10.0.5.60 verelim.

5. Add Network Entities penceresinde Computers e klikleyelim ve az önce yarattığımız Exchange Server i seçip Close a klikleyelim.

6. Next > Add > Networks > External > Close

7. User Sets sayfasında Next > Finish diyerek işlemi tamamlayalım.

OWA İçin Yaratılan Sertifikanın Front-End ISA Server ın Machine Certificate Klasörüne İmport Edilmesi

Bu bölümde OWA için yaratılan sertifikayı front-end ISA Server ın machine certificate store una import edeceğiz. Aşağıdaki işlemleri front-end ISA Server da gerçekleştirelim.

1. Start > Run > mmc > Add/Remove Snap-in > Certificates > Computer account > Local computer: (the computer this console is running on) > Finish.

2.Personal > All Tasks > Import > Next > Welcome to the Certificate Import Wizard.

3. Browse a klikleyerek OWA için yarattığımız sertifikanın yolunu gösterelim ve Next e klikleyelim.

4. Password sayfasında bir şifre tanımlayalım ve Mark this key as exportable. This will allow you to back up or transport you keys at a late time kutucugunu işaretlemeyelim. Bu şekilde tanımlamamızın sebebi ise bu bilgisayarın interface lerinin external ortamda çalışmasıdır.

5. Sihirbazı Next > Next > Finish şeklinde sonlandıralım.

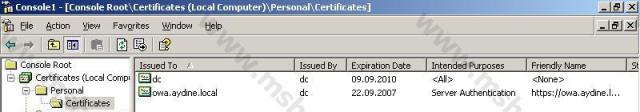

6. Aşağıdaki görüntüde yer alan FQDN external userların kullanabilmesi içindir.

Şekil-5

7. DC isimli sertifikaya sağ klikleyelim ve Cut diyelim.

8. \Trusted Root Certification Authorities\Certificates içine Paste edelim bu şekilde işlemi sonlandırmış oluyoruz.

Şekil-6

Front-End ISA Server Üzerinde Outlook Web Access Wizard ın Çalıştırılması ve Back-End ISA Server İçin Host Dosyası Girdilerinin Oluşturulması

Bir DNS ortamı oluşturup sonrasın da external ortam dan gelen kullanıcıların isim çözümlemeleri bu şekilde sağlayabiliriz. Fakat biz front-end ISA Server üzerinde, back-end ISA Server için bir host kaydı oluşturup isim çözümlemelerini bu şekilde yaptıracağız. Bu şekilde internete bir DNS Server publish etmemiş olacağız. Aşağıdaki işlemleri front-end ISA Server da gerçekleştirelim.

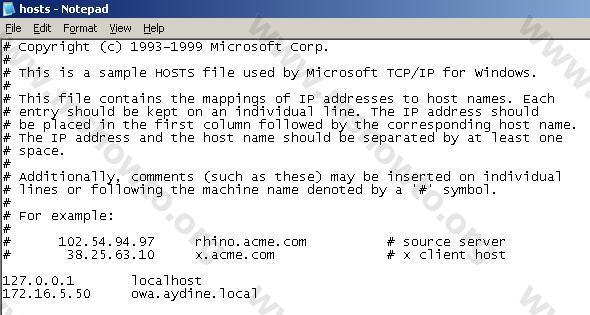

1. Windows Explorer > \WINDOWS\system32\drivers\etc > hosts dosyasına gidelim ve aşağıdaki kayıdı ekleyelim:

172.16.5.50owa.aydine.local

Şekil-7

172.16.5.50 IP si back-end ISA Server nın external bacagıdır. Artık front-end ISA Server üzerinden OWA Web Publishing Rule yaratabiliriz.

1. Microsoft Internet Security and Acceleration Server 2004 > Server Adı > Firewall Policy > Tasks > Publish a Mail Server.

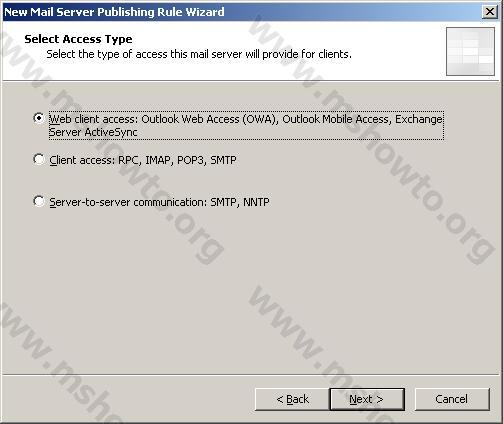

2. Welcome to the New Mail Server Publishing Rule Wizard > Mail Server Publishing Rule name satırına bir isim yazalım. Ben örneğimde Publish OWA Web Site ismini kullanacağız.

3. Select Access Type penceresinde Web client access (Outlook Web Access (OWA), Outlook Mobile Access, Exchange Server ActiveSync seçeneklerini seçelim > Next.

Şekil-8

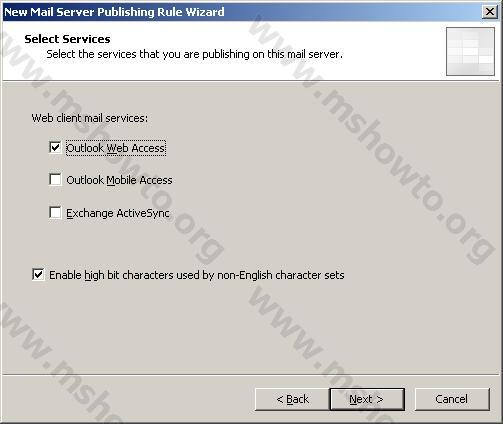

4. Select Services sayfasında, Outlook Web Access kutucuğunu işaretleyelim. Enable high bit characters used by non-English character sets kutucuğunu işaretleyelim. Bu şekilde OWA kullanıcıları ingilizce olmayan karakterleride kullanabilir hale geleceklerdir > Next.

Şekil-9

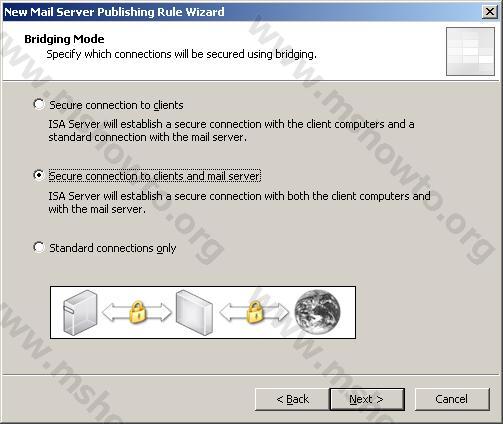

5. Bridging Mode sayfasında, Secure connection to clients and mail server seçeneğini seçelim ve Next e klikleyelim. Bu şekilde bağlantının end to end secure olmasını sağlıyoruz.

Şekil-10

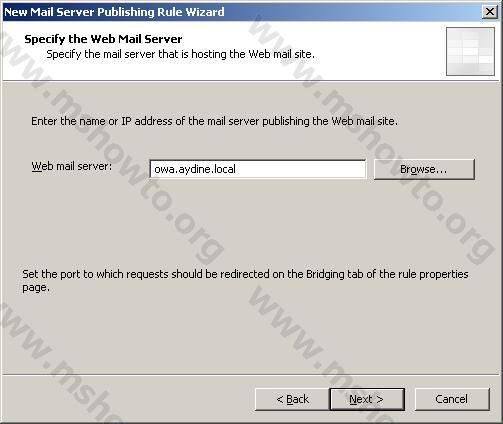

6. Specify the Web Mail Server sayfasında internal OWA Web sayfasının tam adını yazıyoruz. Biz örneklerimizde owa.aydine.local adını kullanacağız. Bu isim ayrıca Ceriticate Server da kullandığımız Comman Name ile aynı olmalıdır. Bu bölümde back-end ISA Server ın IP side tanimlanabilir ama external kullanıcıların erişimlerinde bu yapılandırmada sorunlar yaşanabiliyor.

Şekil-11

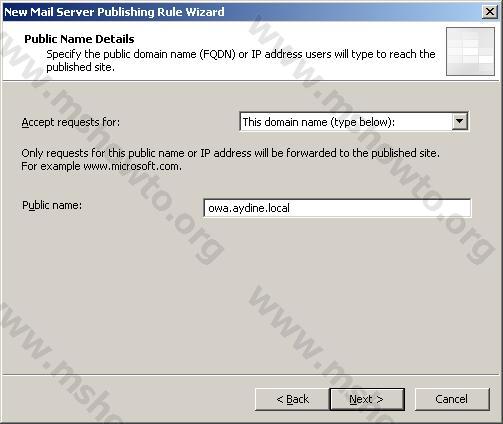

7. Public Name Details sayfasında This domain name (type below) seçeneği için Accept requests for u seçelim ve Public Name olarak yine owa.aydine.local u yazalım.

Şekil-12

8. Select Web Listener sayfasında New diyelim. ISA Server 2004 teki Web listener, ISA Server 2000 deki Web listener ile çok benzer olmasına karşın özellik bakımından oldukça geliştirilmiştir. Örneğin, aynı IP adresi için SSL ve non-SSL li web listenerlar yaratabiliriz.

9. Welcome to the New Web Listener Wizard sayfasında, Web listener name kutucuğuna bir isim yazalım. Ben örneğimde OWA_SSL_Listener ismini kullanıp Next e klikleyelim.

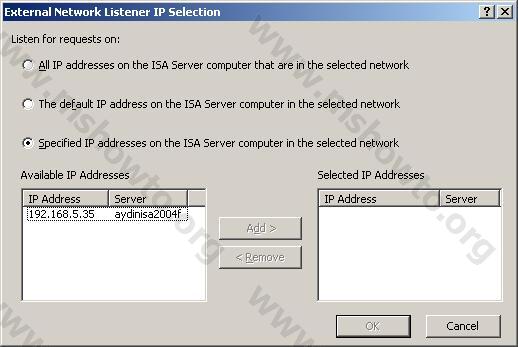

10. IP Addresses penceresinde, External kutucuğunu işaretleyelim ve Address butonuna klikleyelim.

11. External Network Listener IP Selection sayfasında, Specified IP addresses on the ISA Server computer in the select network kutucuğunu işaretleyelim. Available IP Addresses seçeneklerinden ISA 2004 e gelen incoming istekleri dinleyeceğimiz IP yi seçelim ve Add diyerek sağ tarafta görüntülenmesini sağlayalım.

Şekil-13

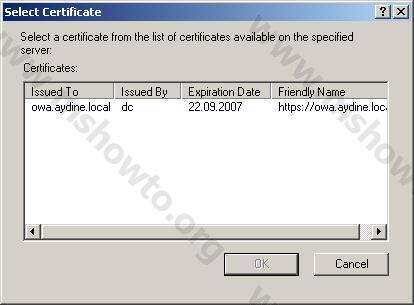

12. Next diyerek devam edelim, Port Specification sayfasında Enable Http kutucuğunu boşaltalım ve Enable SSL kutucuğunu işaretleyip SSL port numarasını 443 olarak bırakalım.

13. Select e klikleyelim. Select Certificate penceresinde OWA için ISA Server a machine certificate olarak yapılandırdığımız sertifikayı görmemiz gerekiyor. Bu sertifikanın Private Key i içermesi gerekir çünkü Private Key içermeyen sertifikalar listelenmeyeceklerdir. Bu sertifikayı seçip OK diyelim.

Şekil-14

14. Next > Finish diyerek Completing the New Web Listener sayfasında işlemi tamamlayalım.

15. Yaptığımız işlemlere dahil ayrıntıları Select Web Listener sayfasında görebiliriz. Aynı sayfada Edit e klikleyelim.

Şekil-15

16. OWA SSL Listener Properties sayfasında Preferences tabına geçelim.

Şekil-16

17. Authentication butonuna klikleyelim ve açılan yeni sayfada Integrated kutucuğunu boşaltıp OK ile işlemi tamamlayalım.

18. OWA Forms-Based kutucuğunu işaretleyelim. Bu seçenek bize ekstra güvenlik sağlayacaktır. Firewall bir logon formu yaratacak ve kullanıcıdan aldığı credential ı OWA Site a iletecektir. Bu aşamada credential doğrulanırsa kullanıcı OWA Site a yönlendirilecek. Credential ı sağlanmayan kullanıcılar OWA Site a hiç ulaşamadan eleneceklerdir.

Not: ISA Server üzerinde OWA Forms-Based ı etkinleştirirsek OWA Site üzerinde Forms-based authentication ı etkinleştirmemenizi öneririm.

Şekil-17

19. OWA Forms-Based Authentication penceresinde Clients on public machines, Clients on private machines ve Log off OWA when the user leaves OWA site kutucuklarını işaretleyelim. Bu şekilde güvenliği bir kademe daha yükseltmiş oluyoruz.

20. OK diyerek OWA Forms-Based Authentication penceresindeki işlemi tamamlayalım.

Şekil-18

21. Apply > OK diyerek OWA SSL Listener Properties penceresindeki işlemi sonlandıralım.

22. Select Web Listener penceresinde Next e klikleyelim.

Şekil-19

23. User Sets sayfasında default ayarları bırakıp All Users ve Next şeklinde devam edebiliriz.

24. Completing the New Mail Server Publishing Rule Wizard penceresinde Finish i klikleyelim.

25. Yaptığımız işlemlerin firewall policy ye yansıması için Apply ı klikleyelim.