Bu yazımda Fortigate üzerinden FortiSwitch ve FortiAp yönetimine değineceğim. Demo ortamımda bir adet Fortigate 100D, bir adet FortiSwitch 124E, bir adet de FortiAP 221E cihazım var.

Resim-1

Demo ortamımdaki port bağlantılarına gelince :

Fortigate Port1 > DHCP ile otomatik IP alarak internet erişimi

Fortigate Port15 > FortiSwitch Port24

FortiSwitch Port3 > FortiAP

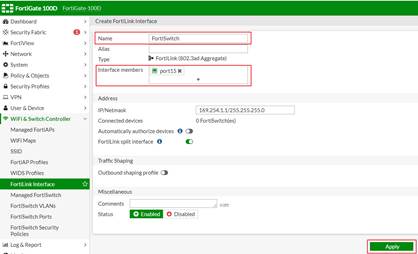

Öncelikle Fortigate’in FortiSwitch’i algılayabilmesi için Fortigate’in FortiSwitch’e bağlı portunda ayar yapmamız gerekiyor. Bu ayarlama bazı firmware’lerde böyle iken:

Resim-2

Benim kullandığım 6.2 firmware’inde aşağıdaki şekilde:

Resim-3

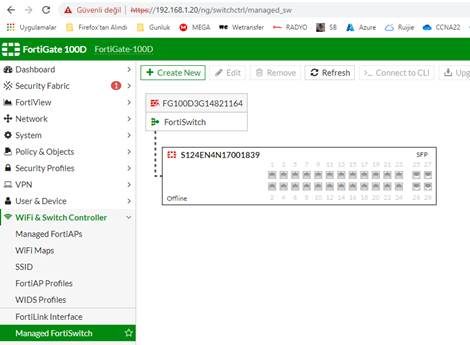

Bu versiyonda tanımlama sonrası Managed FortiSwitch menüsünde Switch’imizi görüyor ve Authorize da ediyorum. Aslında üsteki menüde otomatik bu işlemi de yapabilirdik:

Resim-4

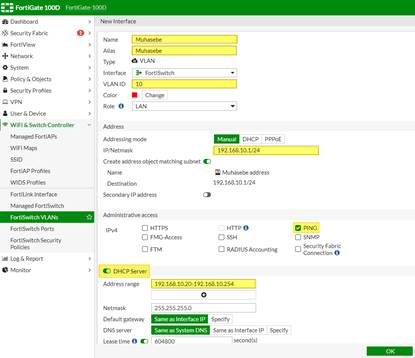

Birkaç dakika sonra tanımlama işlemi bitecek ve aradaki çizgi düz çizgi olacaktır. Artık FortiSwitch’i istediğimiz gibi Fortigate’den yönetebiliriz, yazılımını güncelleyebilir, Vlan’lar oluşturabilir, portları bu Vlan’lara üye yapabilir ve uçtan uca hangi Switch’in hangi portunda hangi cihaz var görebiliriz. Gerek FortiSwitch gerekse FortiAp’ler ile çalışmak için kesinlikle Vlan oluşturmalısınız. Güzel haber ise FortiGate FortiLink sayesinde zaten bu bağlantıları otomatik oluşturur ve sizin bir daha trunk (tagged) yapmanıza, native vlan ile uğraşmanıza gerek kalmaz. Ben hazır bu kadar düzeneği kurmuşken FortiSwitch’de vlan oluşturup, portları bu Vlan’a üye yapıp internet erişimi tanımlayım. Bunun için FortiSwitch Vlan’s menüsünde Create New deyip yeni bir Vlan oluşturuyorum:

Resim-5

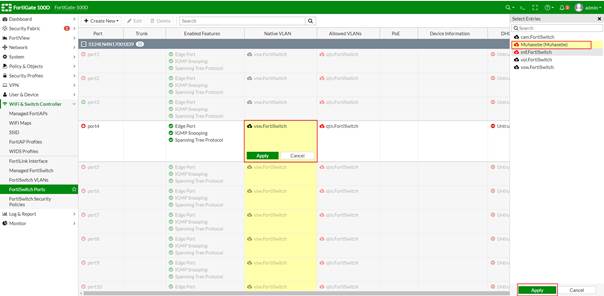

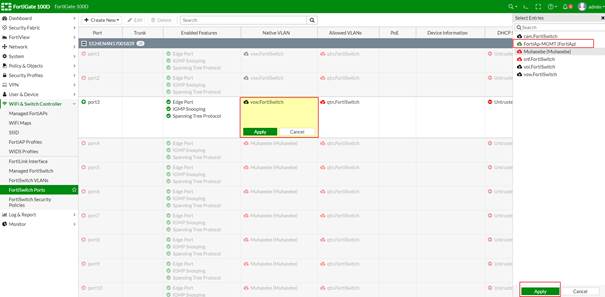

Bu Vlan interface’ini oluşturduğumuzda zaten Fortigate’de sonlandırmış da olduk. Şimdi Switch’deki test portlarımızı bu vlan’a üye yapalım. Bunun için FortiSwitch Ports menüsünde sağdaki FortiSwitch Serial’ini genişletip, portları görüp, CTRL’e basılı tutarak farklı portları seçiyorum. İsterseniz ilk port’dan sonra Shift ile son portu seçerek de istediğiniz kadar aralık da belirleyebilirsiniz. Sonrasında bir seçilen aralıktaki bir port’ta Native VLAN sütununda Edit’e tıklıyor ve sağdaki panel den ilgili Vlan’ı seçiyorum:

Resim-6

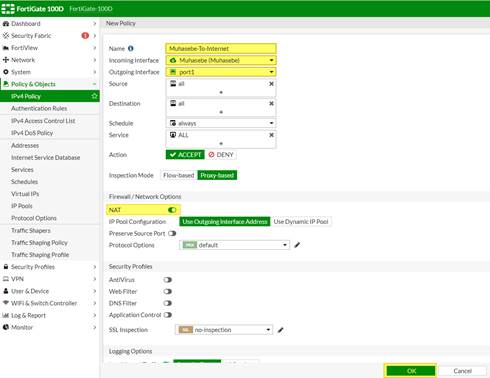

Artık Port’ları da üye yaptığımıza göre Firewall Policy yazabiliriz. FortiSwitch’de tanımlanan tüm Vlan’lar kural yazarken interface olarak görünmekte ve istediğimiz Vlan’dan istediğimiz hedefe doğru kural yazabiliriz :

Resim-7

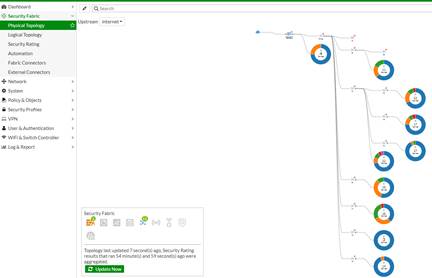

FortiSwitch ile kurulan yapılarda topolojiyi de rahatlıkla görebilirsiniz :

Resim-8

Örneğin aşağıdaki yapıda 20. Porta başka bir Switch yada 3rd party bir AP bağlı olduğu net olarak görünmekte. Ayrıca her porttaki cihazı da görebilmekteyiz.

Resim-9

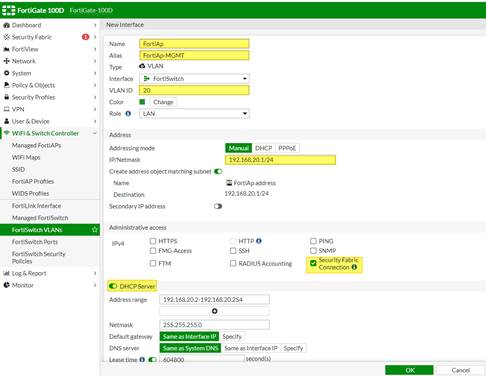

Şimdi sıra FortiAp’ler için ayarlamalara geldi. Öncelikle FortiAp’leri yöneteceğimiz bir Vlan oluşturuyoruz. Bunun için yine FortiSwitch Vlans kısmında bir Vlan oluşturuyorum. Burada dikkat edilecek en önemli konu AP’lerin otomatik IP almaları için DHCP’nin açılması ve otomatik olarak sistem tarafından tanımlanmaları içinde Security Fabric’in işaretlenmesidir. Fortigate’in bazı firmware’lerinde bu Vlan tanımlama menüsünde Network kısmında yine AP’lerin otomatik Authorize edilmesi seçeneği de geliyor :

Resim-10

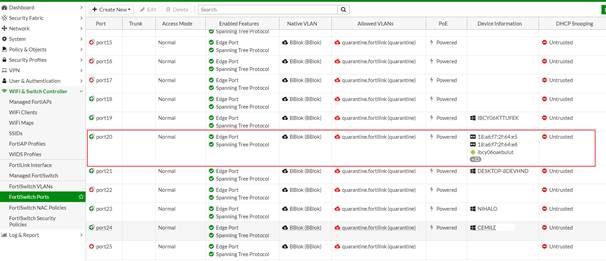

Şimdi de FortiSwitch Ports menüsünde FortiAP’nin bağlı olduğu portu FortiAP’lerin yönetimi için oluşturduğumuz Vlan’a alalım:

Resim-11

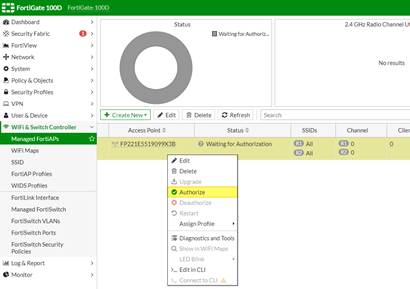

Benim demo ortamımdaki Fortigate Firmware’i eski olduğundan ben Authorize da ediyorum. Managed FortiAPs menüsünde tespit edilen FortiAp üzerinde sağ tuş / Authorize :

Resim-12

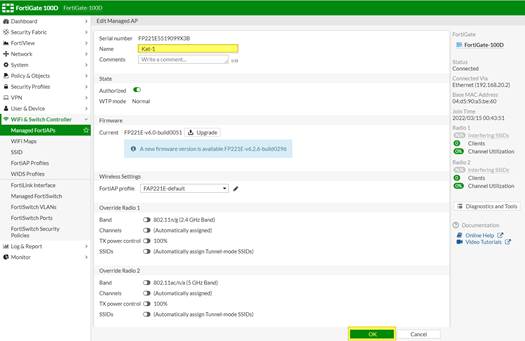

Birkaç dakika tanımlama işleminden sonra buradaki FortiAP satırı yeşil olacak ve AP hizmete hazır hale gelecektir. Yine bu menüde FortiAp üzerinde sağ tuş da FortiAp’nin firmware upgare’de işlemini yapabilir, Edit kısmında ise sağ tarafta Diagnostics and Tools kısmında AP ile ilgili birçok bilgiye ulaşabilirsiniz. Ben Sağ tuş/Edit menüsünde AP’ye bir isim de veriyorum ki log kayıtlarına ve analizlere bu isim gelecektir :

Resim-13

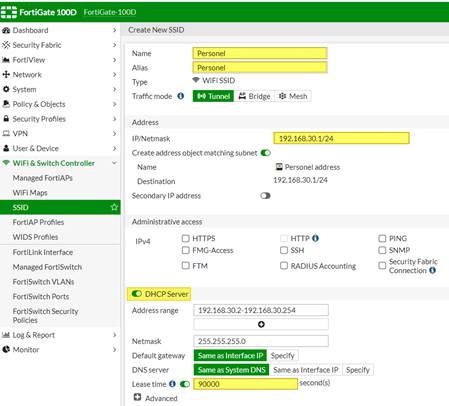

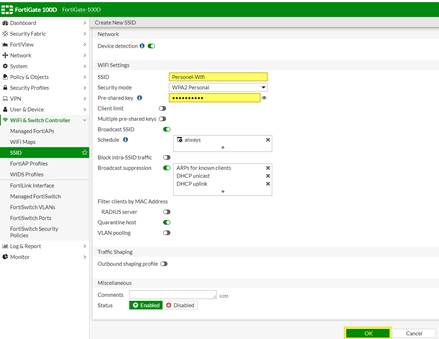

Şimdi artık kablosuz yayınlarımızı tanımlayabiliriz. Bunun için Wifi & Switch Controller menüsünde SSIDs bölümüne giriyoruz ve sağ tarafta Create NEW/ SSID:

Resim-14

Bu üstteki menüde bazı kısımları açıklamak istiyorum. Öncelikle üstteki Personel kısımları yalnızca Fortigate de yeni oluşturulacak interface isimleridir, SSID değildir. Bu kablosuz yayının Fortigate interface IP’sini ve ve DHCP’yi ayarlıyoruz. DHCP de özellikle misafirlere hizmet verecek, çok fazla kişinin girip, çıktığı ağlar için kesinlikle Lease Time (IP kiralama süresi) ni düşürmelisiniz. Default’unda 7 gün geliyor aman dikkat. Ben 25 saat olarak ayarlıyorum. Örneğin Microsoft’un bu konuda tavsiyesi 8 saattir. Şimdi aynı menüdeki Wifi Settings kısmına bakalım:

Resim-15

Bu bölümde SSID kısmında kablosuz yayınımızın adını , altındaki Pre-shared key bölümünde de şifresini ayarlıyoruz. Eğer misafir ağı ise Block intra-SSID traffic kısmını işaretleyerek kablosuz kullanıcıların birbirine erişmelerine, virüs bulaştırmalarına engel olabilirsiniz. Bunu kendi personeliniz için yaparsanız aynı ağdaki kablosuz kamera, yazıcı gibi cihazlara ulaşamayacaklarını unutmayın. Farklı ağdakilere elbette policy yazarak eriştirebilirsiniz. FortiAp Profiles kısmında isterseniz farklı Profiller de oluşturup, farklı AP’lerin farklı SSID yayınlamalarını da sağlayabilirsiniz. Default’da tüm AP’ler bu grup altında toplanmıştır. Şimdi de aynı FortiSwitch’deki Vlan’a policy tanımladığımız gibi bu yeni oluşturduğumuz Personel kablosuz interface’ine de internet erişimi için kural tanımlayalım :

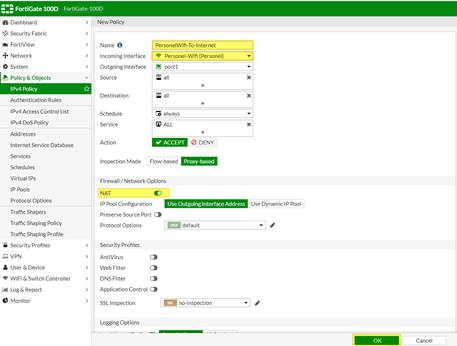

Resim-16

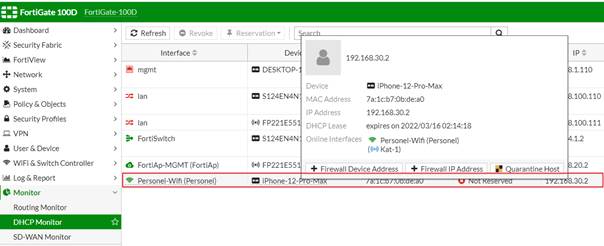

Policy tanımlaması sonrası cep telefonumdan bağlandım. Fortigate tarafında öncelikle DHCP monitör de cihazı görebiliriz, hatta mouse’u cihaz adında beklettiğinizde hangi AP’nin hangi SSID’sine bağlandığını hangi IP yi aldığını da görebiliriz :

Resim-17

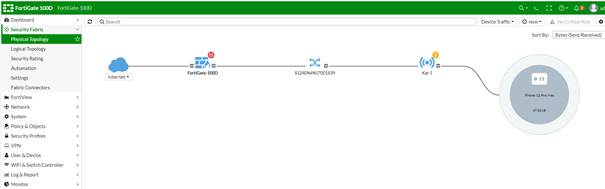

Fortigate’in Security Fabric bölümündeki Physical Topology kısmında ise kablosuz kullanıcıları yine görebilmekteyiz:

Resim-18

Yeni firmware ile Wifi Clients menüsünde kablosuz kullanıcılar ile ilgili çok daha ayrıntılı bilgilere de ulaşmak mümkündür.

Güvenli ve en önemlisi sağlıklı, güzel günler dileklerimle..

Bu konuyla ilgili sorularınızı alt kısımda bulunan yorumlar alanını kullanarak sorabilirsiniz.

Referanslar

TAGs: Fortinet, Fortigate, SD-WAN, FortiSwitch, FortiAP

Makale için teşekkürler, ama resimler başarısız.. Emeğinize sağlık..