Exchange Hybrid yapılandırmasının ilk adımında Hybrid olarak kullanacağımız domaini Office 365 organizasyonumuza verify ettik. Yapılandırmamızın şimdiki bölümünde ortama Single Sign On yapısını implemente etmemiz gerektiği için, bu yapılandırma için ortamın hazırlanmasına değineceğiz.

Single Sign On (ADFS) yapısı için ilk gereksinim ADFS sunucular ve ADFS Proxy sunuculara yüklenecek olan public bir SSL sertifikasıdır. Başlarda bahsettiğim gibi ben ADFS Proxy kullanmıyorum, bu yüzden Active Directory’ e bağlı çalışan bir CA’ den de sertifika üretip bu yapılandırma için kullanabilirim. Ancak ben yine de public bir sertifika kullanacağım.

Şimdi public bir SSL sertifikasına neden ihtiyaç duyduğumuzdan bahsedelim. SSO yapısı için önerilen yapılandırma, 2 adet iç networkte çalışan ADFS sunucu ve DMZ dediğimiz bölgede yapılandırılmış olan 2 adet ADFS Proxy sunucusudur. Bu sunucular kendi aralarında NLB konfigürasyonu içerisinde olmalıdır.

Eğer SSO yapısını sadece iç networkte çalıştıracaksanız belirttiğim gibi public bir sertifikaya ihtiyaç yoktur. AD ortamında çalışan bir CA’ den ürettiğiniz sertifikayı kullanabilirsiniz. Çünkü clientların güvenilen kök sertifikalarında sizin CA’ iniz bulunacaktır. Bu bağlantılarda sertifika ile ilgili bir problem yaşanmayacaktır.

Bunun yanında ADFS yapısını dışarıya da açacaksanız, ADFS Proxy sunucusu yapılandırmanız gerekmektedir. Bu sunucu veya sunucuları DMZ bölgesine yapılandırdığımız için ve bu sunucuların görevi internet ortamından gelen bağlantı ve kimlik doğrulama isteklerini iç networkte çalışan ADFS sunuculara iletmek olduğu için muhakkak güvenilen otoritelerden alınmış public bir sertifika kullanılması gerekmektedir. Çünkü internet ortamından kimlik doğrulamaya çalışan bir kullanıcı proxyler vasıtasıyla ADFS login sayfasına yönlendirilir. Eğer sizin kullandığınız sertifika public değilse, bu hedefe güvenli bir bağlantı gerçekleşmediği için login sayfası açılmaz. Bunun nedeni sizin kimlik doğrulamaya çalıştığınız bilgisayarda, gitmeye çalıştığınız federayon URL’ i için kullanılan sertifikanın root unun güvenilen root sertifikalar içerisinde bulunmamasıdır. Public sertifika otoriteleri genelde tüm bilgisayarlarda gömülü geldiği için, bu tür sertifika kullanıldığı vakit bağlantılarda problem çıkmaz.

Önemli bir diğer nokta ise kullanacağınız sertifikanın common name i dir. Sertifikanın cn’ i federasyon servis ismini ile aynı olmalıdır. Örnek olarak siz federasyon servis ismini “sso.domain.com” olmasını planlıyorsanız, alacağınız sertifikanın cn’ i mutlaka “sso.domain.com” olmalıdır.

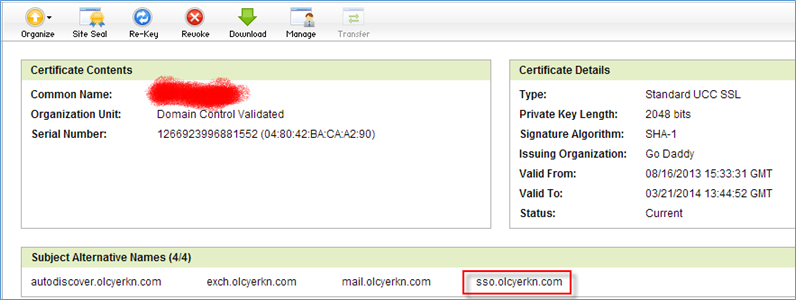

Resim-1

Ben burada Exchange Server üzerinde kullandığım sertifikadan yararlanacağım. Federasyon servis ismini “sso.olcyerkn.com” olarak vermeyi planlıyorum ve Exchange Server üzerinde kullandığım sertifikanın Subject Alternate Name’ leri içerisinde “sso.olcyerkn.com” mevcut. Bu yüzden bu sertifikayı kullanabilirim.

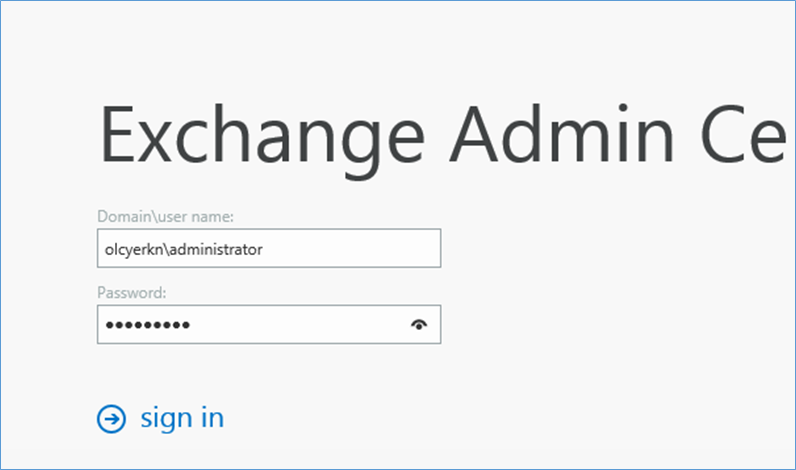

Resim-2

İlk olarak sertifikayı Exchange Server üzerinden export etmem gerekiyor. Bu yüzden Exchange Admin Center’ a giriş yapıyorum.

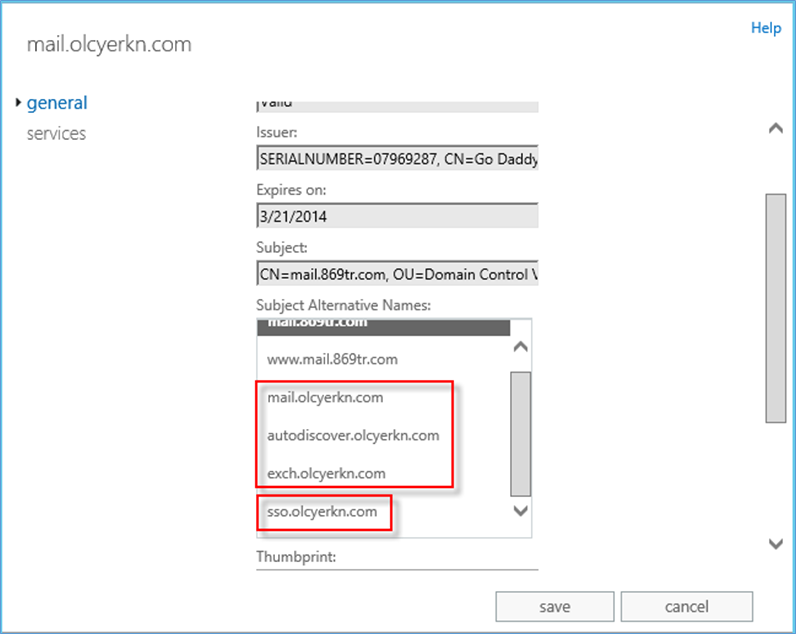

Resim-3

Exchange Server’ ım üzerinde kullandığım sertifikanın detayları yukarıdaki gibi. Görüldüğü üzere benim için gerekli olan “sso.olcyerkn.com” ismi de sertifika üzerinde mevcut.

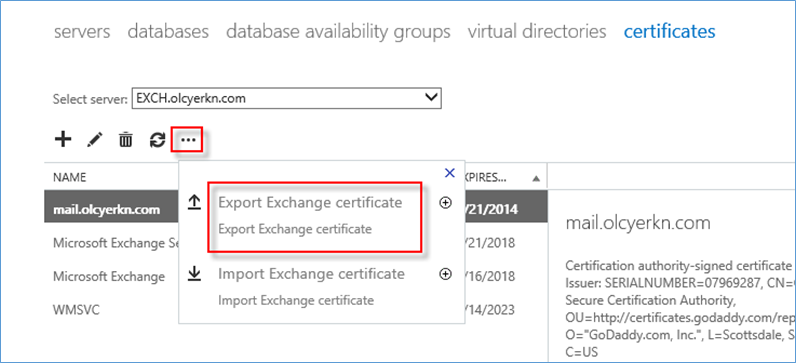

Resim-4

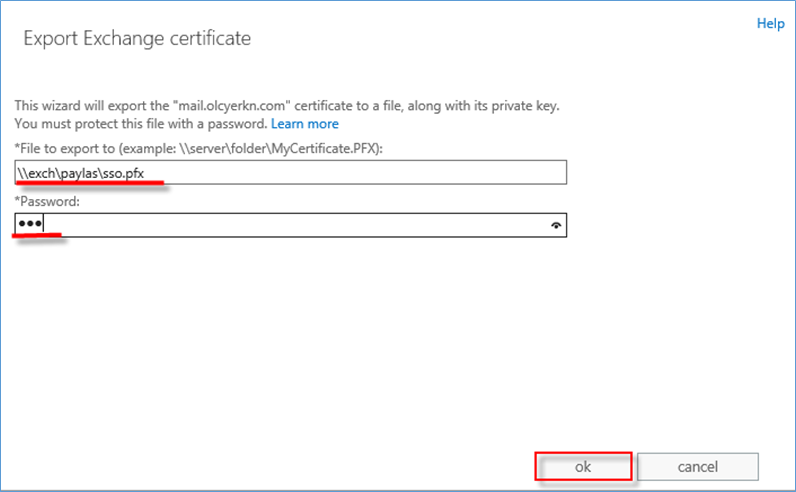

EAC’ dan “certificates” kısmına gidiyorum ve “Export Exchange certificate” diyorum.

Resim-5

Export edilen sertifikanın kaydedileceği yeri belirliyorum ve daha sonra bu setifikayı import ederken sorulacak olan bir şifre belirliyorum.

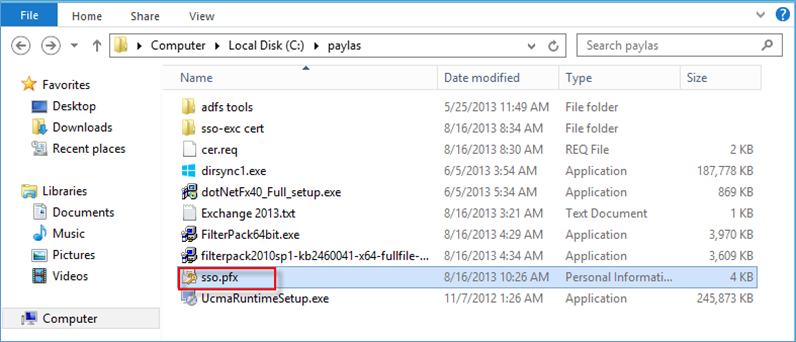

Resim-6

Sertifika belirttiğim yere .pfx uzantılı olarak başarılı bir şekilde export edildi. Bu sertifikayı ADFS yapılandırmasını yaparken daha sonra kullanacağım.

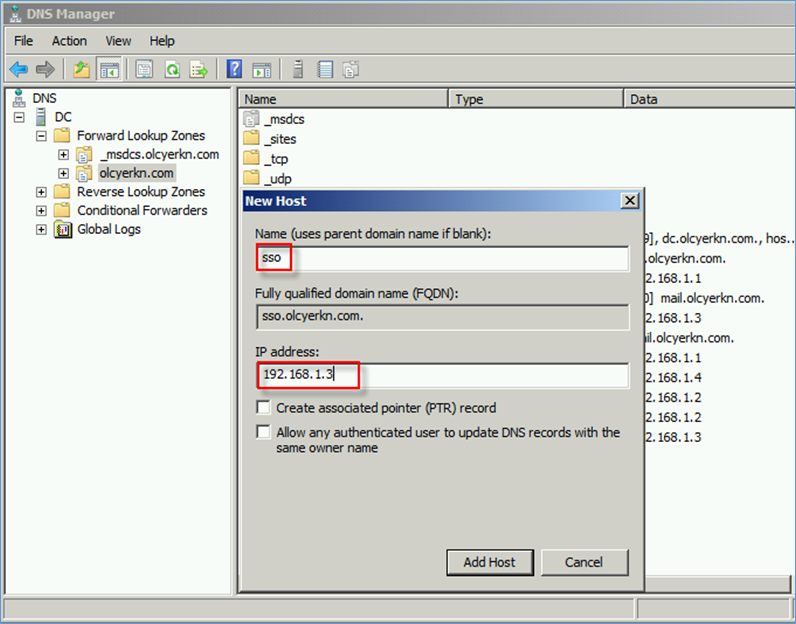

Sertifika için gereksinimlerimi hazır hale getirdikten sonra DNS üzerindeki düzenlemelere geçiyorum. Federasyon servis ismi olarak “sso.olcyerkn.com” u kullanacağımı belirtmiştim. Bu yüzden DNS üzerinde bu şekilde bir A kaydı oluşturmam gerekli. Oluşturduğum A kaydı da hedef olarak ADFS komponentlerini yapılandırmayı planladığım ADFS sunucusunu göstermeli. Eğer NLB li bir yapı kurmayı tercih etseydik buradaki hedef adres ise NLB’ nin cluster IP’ si olacaktı.

Resim-7

DNS üzerinde “olcyerkn.com” zone u içerisinde ADFS sunucusu olarak yapılandırmayı planladığım 192.168.1.3 IP’ li makineyi işaret eden “sso.olcyerkn.com” adında bir A kaydı oluşturuyorum ve ADFS yapılandırması için hazırlıklarımı tamamlıyorum.

Not: ADFS konfigürasyonunda bir sıkıntı yaşamamanız için federasyon servis ismi ile ADFS sunucu olarak kullandığınız makinenin isminin aynı olmamasına dikkat etmenizi öneririm. Örnek olarak; eğer ADFS sunucunuzun ismi “adfs” ise bunun üzerine gidip ADFS servis ismini de “adfs” olarak belirlerseniz DNS’ te açığınız kayıtlardan dolayı bir çakışma olacağından yapılandırma düzgün çalışmayabilir. ADFS servis ismi olarak önerim “sts” veya “sso” değerlerini kullanmanızdır.

Bu konuyla ilgili sorularınızı alt kısımda bulunan yorumlar alanını kullanarak sorabilirsiniz.

Referanslar