Cloudflare yapısını incelediğimiz makale serimizde sekizinci bölüme gelmiş bulunmaktayız. Bu bölümde Cloudflare arayüzünde sırayla değindiğimiz özelliklerden Firewall menüsünden bahsedeceğiz.

Cloudflare Firewall ile üzerindeki güvenlik duvarı, web application güvenlik duvarı gibi ayarları yönetebiliriz. Makale serimizde Cloudflare ücretli planlardan ilki olan PRO üzerinden devam ettiğimiz için anlatılan kısımlar veya yer verilen ekran görüntüleri ücretsiz plandan takip ediyorsanız farklılık gösterebilir.

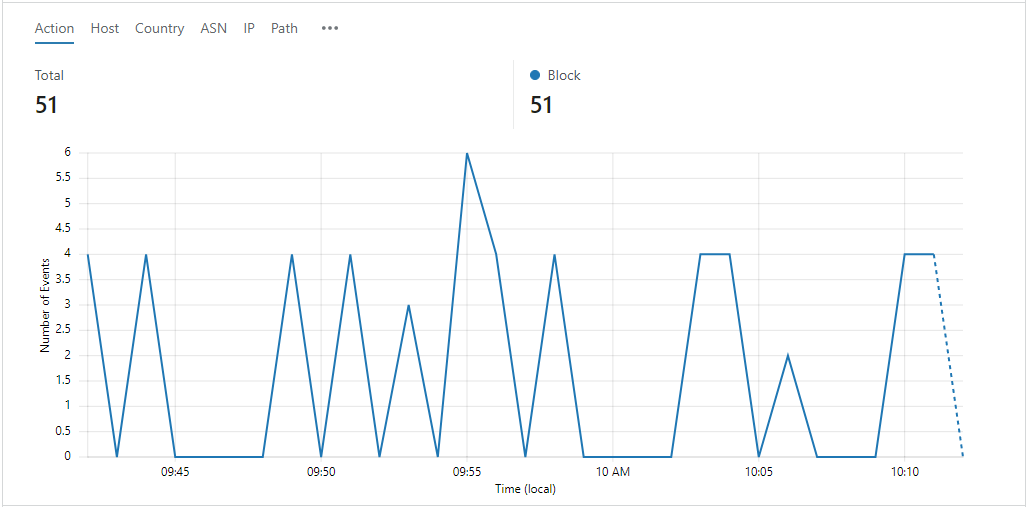

Resim-1

Cloudflare Firewall menüsüne geldiğimiz zaman bizi overview sekmesi karşılar ve buradan Resim-1’de de yer aldığı gibi son 30 dakika veya son 24 saat gibi tarih aralıklarına göre firewall event’ları grafik olarak gösterilmektedir. Toplam event ve bunlardan kaç tanesinin bloklandığı gibi bilgileri Cloudflare bize bu ekranda vermektedir.

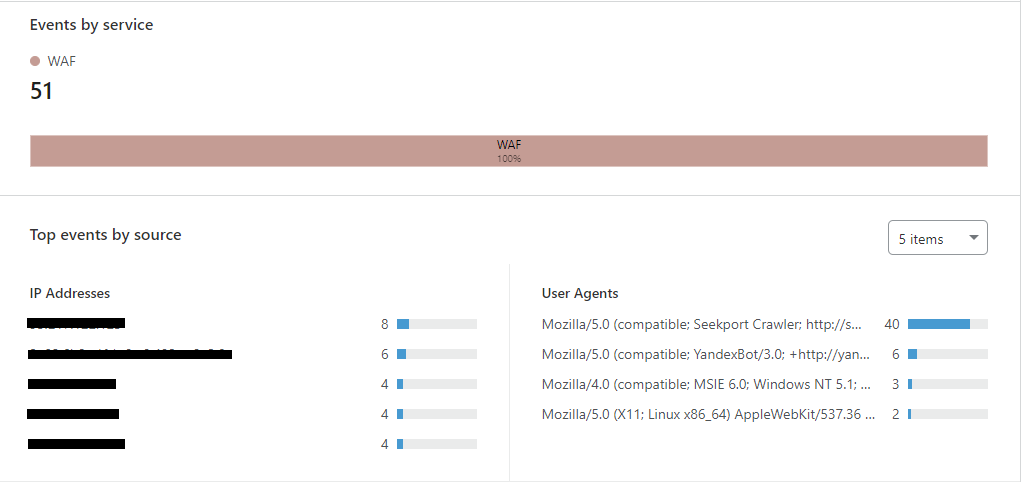

Hemen altında ise WAF özelliğine ait bir grafik görmekteyiz. Burada ise WAF’a düşen servis bazlı olaylar gösterilmekte ve yine burada da kaç tanesinin bloklandığı kaç tanesinin ise meydan okuma (challenge) yoluyla denetlendiğine dair grafik ve çeşitli ekranlar yer almaktadır.

Resim-2

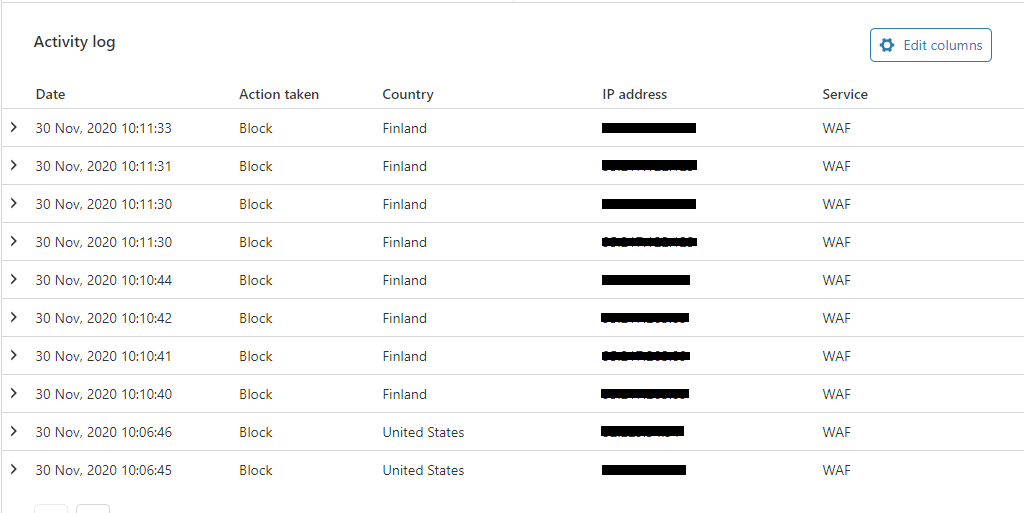

Yine Resim-2 de gösterilen ekranın biraz daha altında ise Firewall özelliği sayesinde bloklanan veya meydan okunan isteklere ait daha detaylı bir log ekranı bulunur ve buradan hangi servise gelinmeye çalışıldığı, gelen IP, geldiği host gibi bilgilere ulaşılabilmektedir. Bu ekranı Resim-3’den inceleyebilirsiniz.

Resim-3

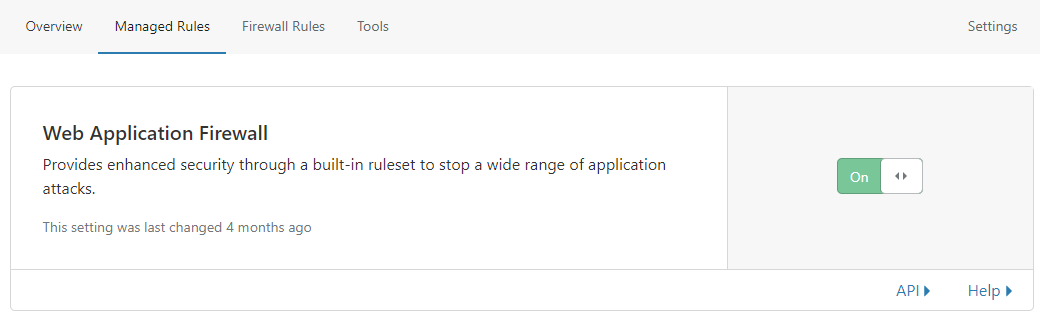

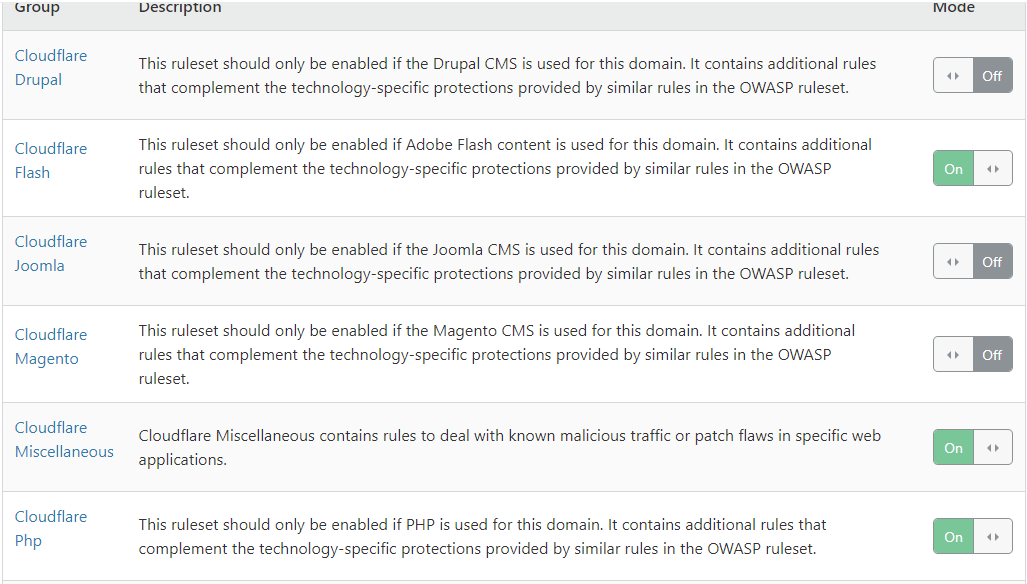

Sekmelerden ikincisi olan Managed Rules sekmesinde ise Firewall özelliği tarafından yönetilen Cloudflare koruma ayarlarını görmekteyiz. Web Application Firewall özelliğini de yine buradan aktif edebiliyoruz. Bu bölüm Firewall özelliği için oldukça kritik ayarların yapıldığı bir bölümdür ve burada hem Cloudflare tarafından ön tanımlı hem de OWASP ve benzeri güvenlik konusunda standart kabul edilen kuruluşların önerdikleri ayarlar yer almaktadır. Cloudflare bu menüyü bizim için oldukça kolaylaştırmış ve sadece istediğimiz koruma kalkanının yanında bulunan on/off switch ile özellikleri açıp kapatabilmemizi sağlamış durumdadır.

Resim-4

Aşağıdaki görselde Cloudflare tarafından ön tanımlı ayarlar yer almaktadır. Bu ayarlar 6 tane ile sınırlı olmayıp ekran görüntüsüne yansımayan pek çok ayar daha yer almaktadır.

Resim-5

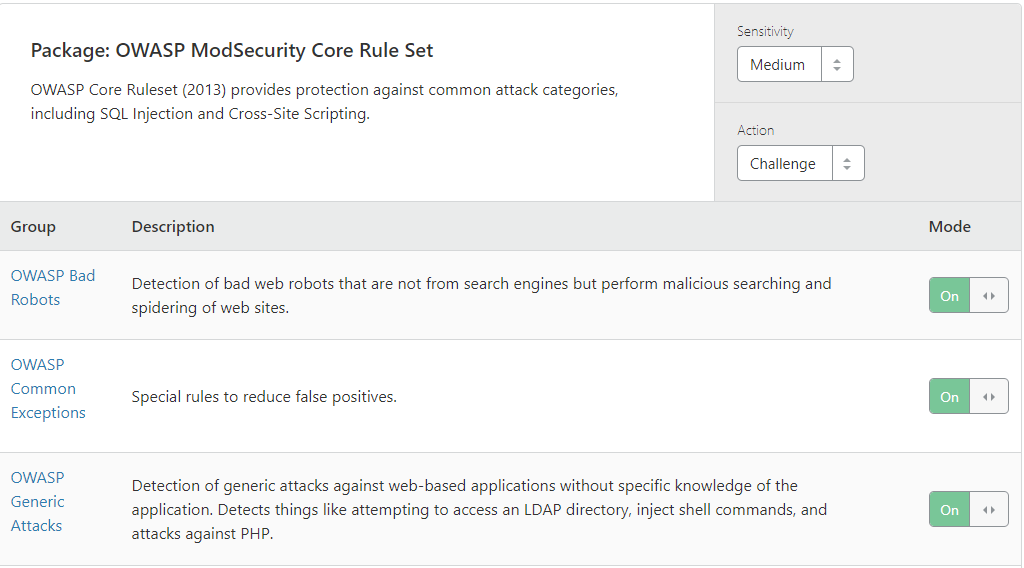

Resim-6’dan görebileceğimiz OWASP güvenlik modu ayarı ile ise Cloudflare’in güvenlik konusundaki hassasiyeti yani agresifliği ayarlanmaktadır. Hassasiyeti Medium olarak bırakılan bir ayar yönetiminde gelen her zararlı isteğe karşın agresif bir tutum sergilenmeyecektir. Action bölümünün meydan okuma yani Challenge olarak tutulması durumunda da zararlı istekler direk bloklanmayıp öncesinde bir meydan okuma işlemine tabi tutulacaktır. Bu meydan okuma işlemi captcha vb. olabilmektedir.

Resim-6

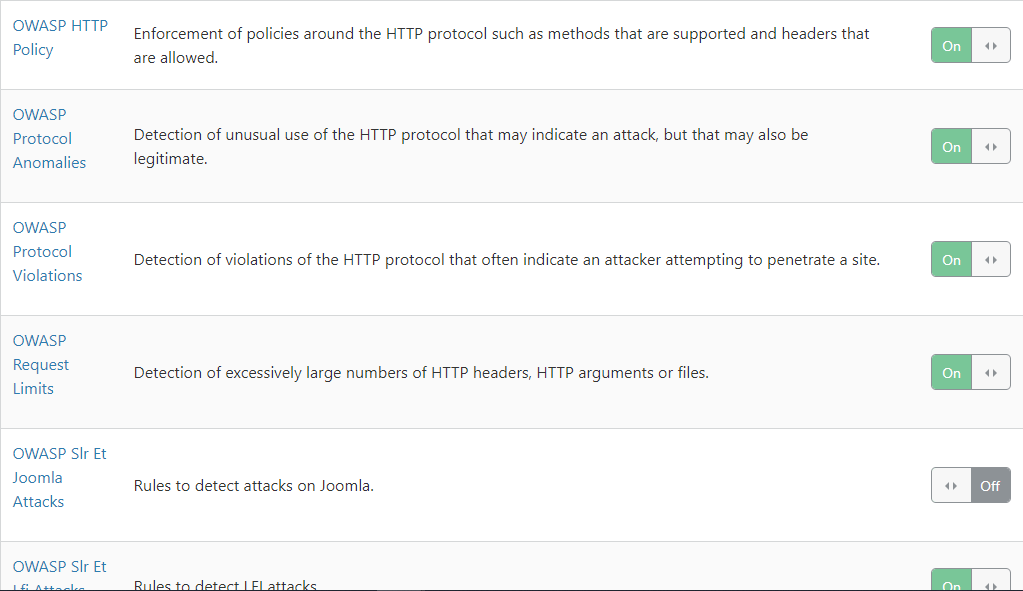

Yine Resim-6’da yer alan özellikler de resimde çıktığı kadar yani 3 tane ile sınırlı olmayıp epey fazladır. Bu özelliklerin başlıklarından ne işe yaradıklarını çıkarım yapabileceğimizi düşündüğümden tek tek açıklama gereği duymuyorum. Ancak diğer özelliklerinde neler olduklarını görebilmek adına Resim-6’da çıkmayan kısımları resim-7’de inceleyebilirsiniz.

Resim-7

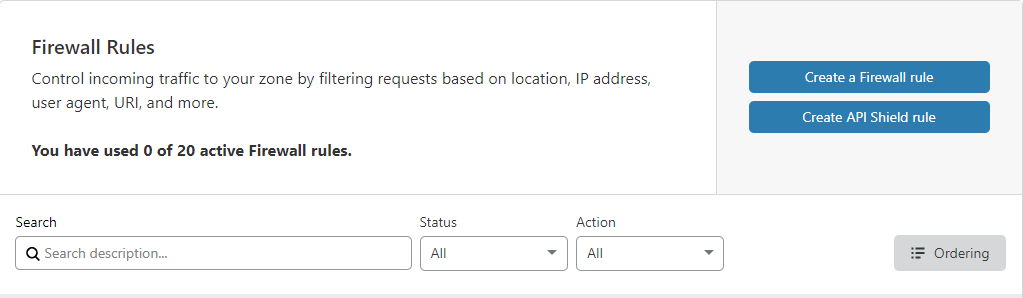

Üçüncü sekmede yer alan Firewall Rules ve Dördüncü sekmede yer alan Tools kısmından ise local donanımsal firewall’unuz ile yaptığınıza benzer bir şekilde kurallar ekleyebilirsiniz. İstenilen IP adreslerini engellemek veya izin vermek, istenilen ülkeyi engellemek veya izin vermek gibi işlemler yapabilirsiniz. Ücretsiz planda sadece ip bloklaması yapılırken ücretli planlarda lokasyon gibi çeşitli kriterlere göre de bloklama, izin verme, challenge gibi kurallar yazılabilir.

Resim-8

Örneğin üçüncü sekmedeki Firewall Rules kısmından, AS NUM, Cookie, Country, Continent, Hostname, IP Adress, Referer, Request Method, SSL/HTTPS, URI Full, URI, URI Path, URI Query String, http Version, User Agent, X-Forwarded-For, Client Certificate Verified, Known Bots, Threat Score türlerine göre kurallar yazılabilmektedir.

Dördüncü sekmede yer alan Tool menüsünden ise yukarıda bahsedildiği gibi IP, Country veya ASN bilgisine göre Block, Allow, Challenge, JS Challenge gibi kurallar eklenebilmektedir.

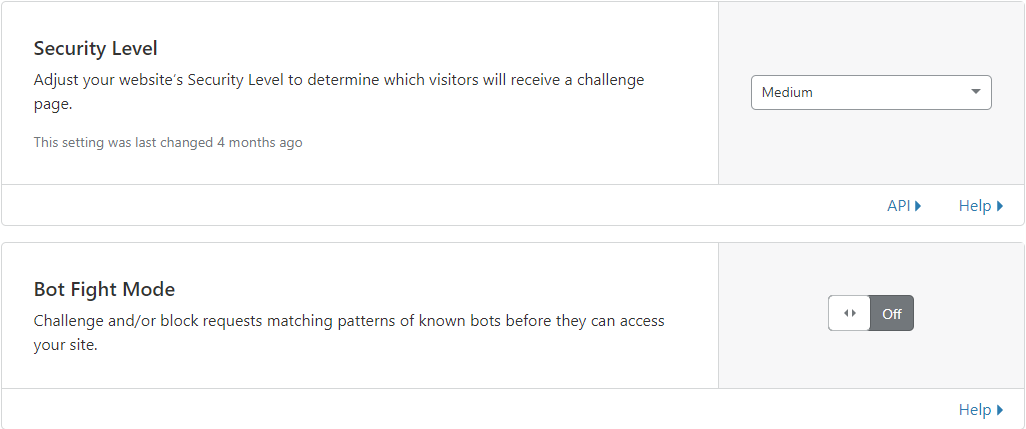

Firewall menüsünde en sonda yer alan Settings sekmesinde ise Security Level, Bot Fight Mode, JS Detections, Challange Passage, Browser integrity check ve Privacy pass Support özellikleri yer almaktadır.

Resim-9

Security Level ile web sitelerimizin güvenlik düzeyini belirtiriz ve alacağı tehditlere göre sergileyeceği agresif tutumu buradan yönetebiliriz.

Bot Fight Mode ile gelen istekler daha sitemize erişmeden bilinen botlarla eşleşen modellere meydan okuma yapılır ve gerekiyorsa istekler engellenir.

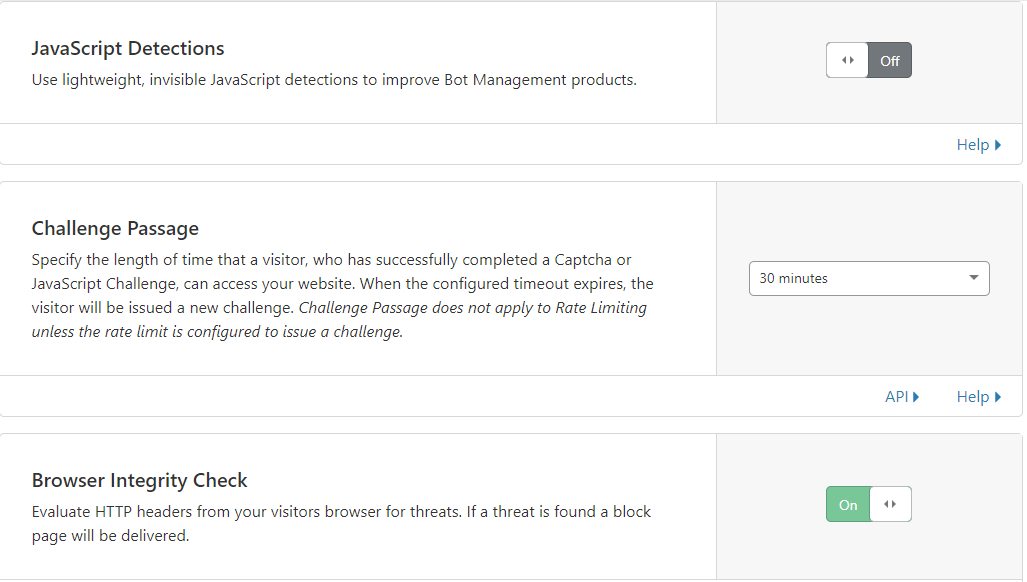

Resim-10

JavaScript Detections ile bot yönetimi ürünlerini iyileştirme amacıyla görünmez JavaScript denilen algılama sensörlerinin aktif edilmesi sağlanır.

Challenge Passage ile captcha veya JavaScript Challenge’ı başarıyla tamamlayan bir ziayaretçinin web sitemize erişebileceği süre ayarlanır. Bu süre dolduğunda ziyaretçiye yeni bir meydan okuma gönderilir.

Browser Integrity Check ziyaretçilerin tarayıcılarından gelen http başlıklarını tehditler için değerlendirir ve bir tehdit bulunursa blok sayfasına yönlendirilir.

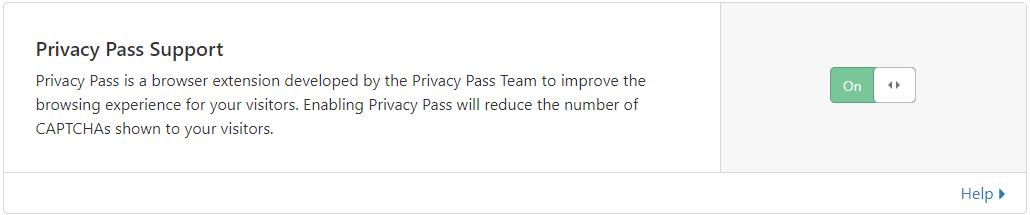

Resim-11

Privacy Pass Support ziyaretçilerin göz atma deneyimlerini iyileştirmek için Privacy Pass ekibi tarafından geliştirilmiş bir tarayıcı uzantısıdır.

Bu konuyla ilgili sorularınızı alt kısımda bulunan yorumlar alanını kullanarak sorabilirsiniz.

Referanslar

www.cloudflare.com

TAGs: Cloudflare, Cloudflare Firewall, WAF