Trust, iki Forest içerisinde bulunan Domainler ile birbirleri arasında kurulan güven ilişkisidir. Bu güven ilişkisinin en temel noktalarına örnek vermek gerekirse, Authentication (Kimlik doğrulama) ve kaynakların ortak kullanımıdır. Bu güven ilişkisi sayesinde Trust ilişkisi içerisinde bulunan Domain yapısı merkezi bir noktadan da yönetilebilmektedir. Trust yapısı, iki şirketin bir araya gelmesi gibi benzeri durumlarda tercihe bağlı yapılandırılması gereken bir yapıdır.

Not olarak Trust yapısında isim çözümlemesi için DNS yapısının da sorunsuz çalışıyor olması gerekir.

Aşağıda görseller ile beraber Trust yapısının nasıl yapılacağını inceleyelim. Sunucuların birbirleri ile iletişim sağlaması için öncelikle SRV000 adında bir makineye Router servisi kuruyorum. 2 Adet farklı bloklarda Network Interface Card’ı açıyorum. 1. Kartın ip adresi: 10.10.10.1 şeklinde, 2. Kartın ip adresi ise: 10.10.20.1 şeklindedir. srv001.local Domainine 10.10.10.200, srv002.local Domainine 10.10.20.200 ip adreslerini tanımlıyorum. Sonradan dahil edeceğim Client makinelere de, Client001 10.10.10.250, Client002 10.10.20.250 şeklinde tanımlamalarını yapıyorum.

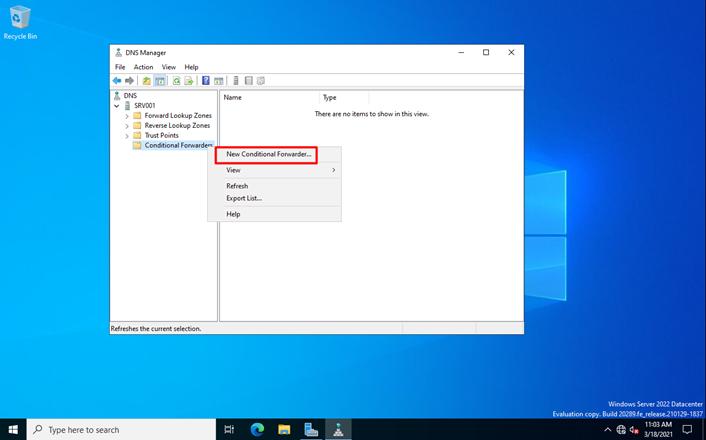

Ortamımda bulunan srv001.local ve srv002.local Domain’ leri ile Two-way trust kurulumu ön hazırlıklarını yapıyorum, bunun için DNS Manager alanında Conditional Forwarders (Koşullu yönlendirme) ayarını yapıyorum. Conditional forwarders üzerinde sağ tık yapıp New conditional forwarders bölümünü açıyorum.

Resim-1

Açılan pencerede Trust kurulumu olacak Domain bilgisini giriyorum. Ip adress alanına da karşı tarafın ip adresini giriyorum. Tekrar hatırlatmak gerekirse, Conditional forwarders yapılmaz ise, karşı tarafın isim çözümlemesi yapılamaz ve kurulum tamamlanamaz. Ip adres yanında bulunan çarpı işareti sizleri yanıltmasın, isim çözümlemesi yapacaktır.

Resim-2

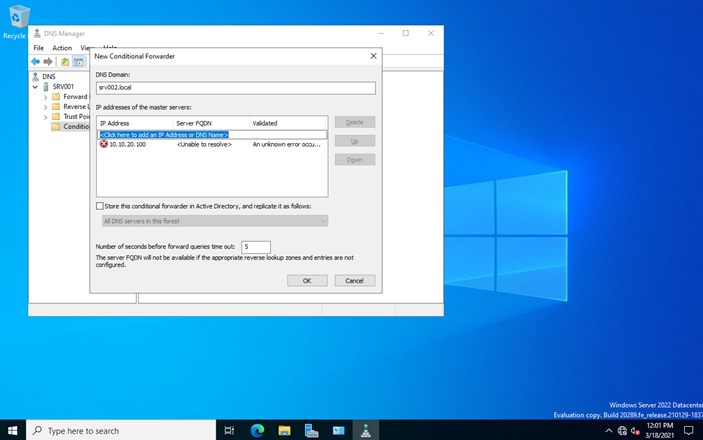

İsim çözümlemesi olduğuna emin olmak istiyorsanız, oluşturulan Conditional forwarder üzerinde sağ tık yapıp Properties/Edit alanından görebilirsiniz.

Resim-3

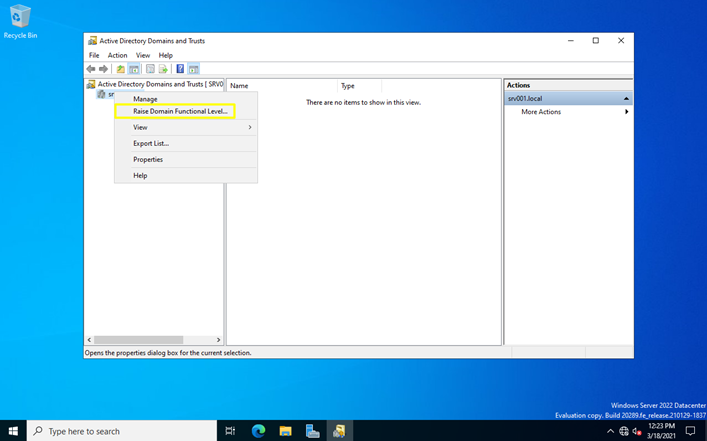

Aynı işlemler karşı tarafta da yapılır. DNS Manager alanında yapılacak işlemler bu kadardır. Trust manager alanı bir servis olarak yüklenmez. Domain servisi kurulurken varsayılan gelen Tools’ dur. Active Directory Domains and Trust Manager alanında Domain Functional Level (DFL), yani Domain işletim sistemini de Raise edebilirsiniz. Aşağıda sarı kutucuk içerisinde ki sekmeden Raise işlemini yapabilirsiniz.

Resim-4

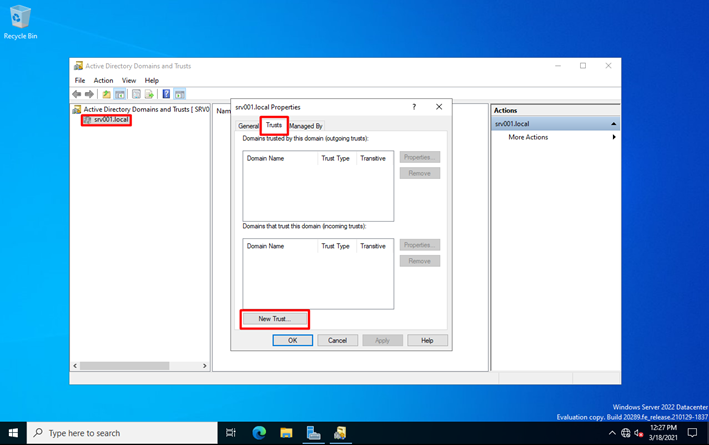

Bu işlemlerin ardından hemen Active Directory Domains and Trust penceresini açıyorum. Domain üzerinde sağ tık Properties/Trust/New Trust alanına geliyorum.

Resim-5

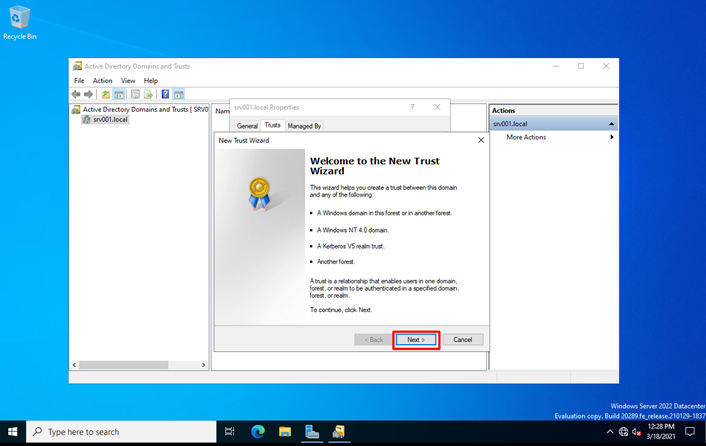

Açılan Wizard penceresinde Next ile devam ediyoruz.

Resim-6

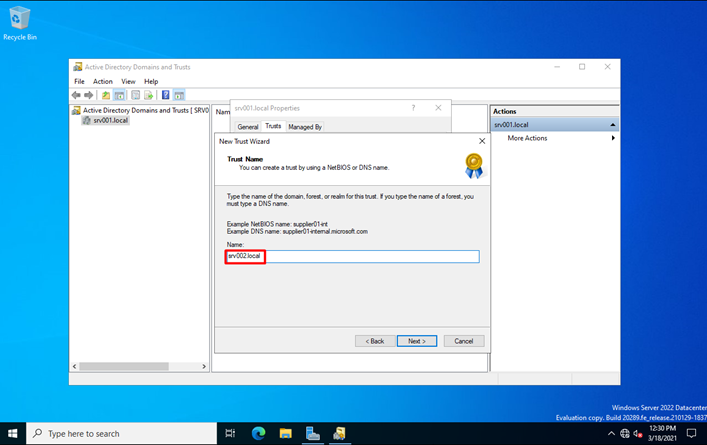

Trust Name ekranında Trust ilişkisi kuracağımız Domain bilgisini girmemiz gerekmektedir.

Resim-7

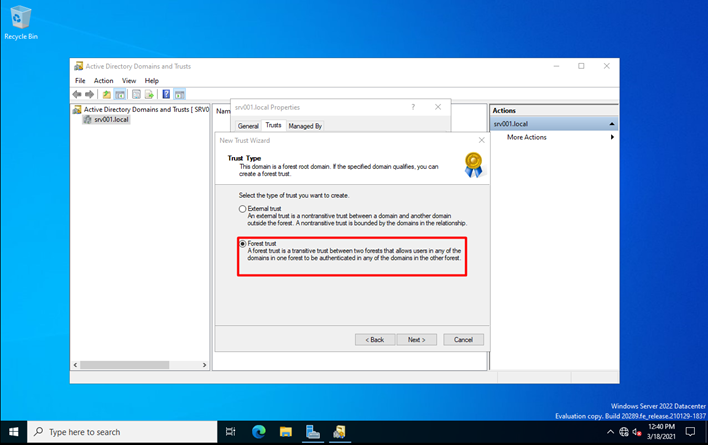

Trust Type:

External Trust: Örnek olarak elimizde 2 adet Forest bulunsun (a.com, b.com). Bu Forest’ lar içerisinde bulunan Child Domain’ ler ile yapılacak olan Trust ilişkisi için External Trust seçeneği seçilir.

Forest Trust: Bu seçenekte ise Child domain’ ler devre dışı kalıp, 2 Parent domain arasında kurulan Trust yapısıdır.

Forest trust seçeneği ile devam ediyoruz.

Resim-8

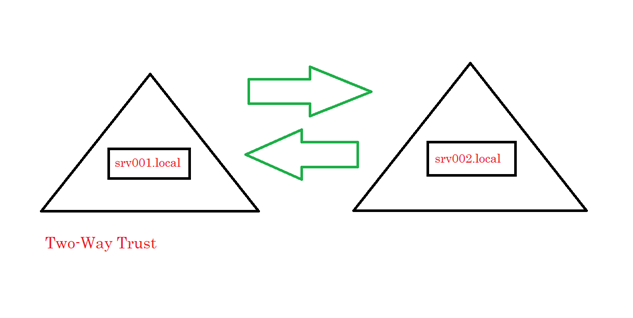

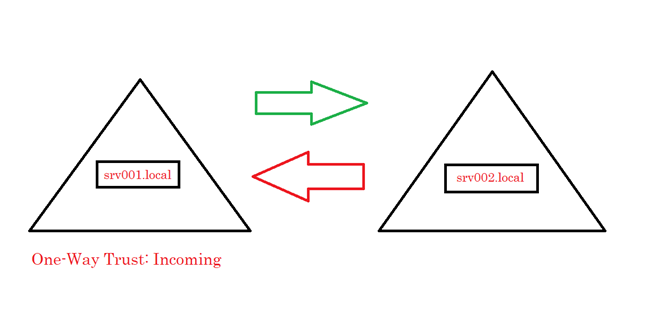

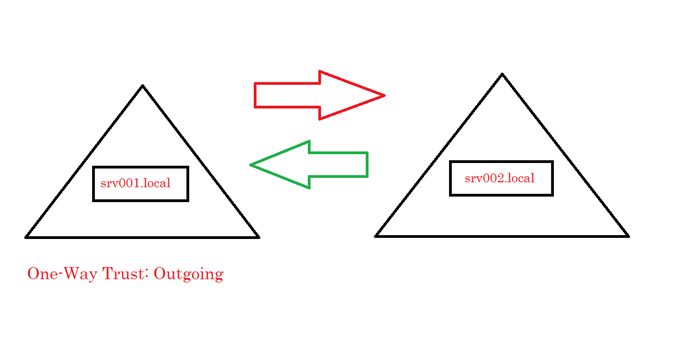

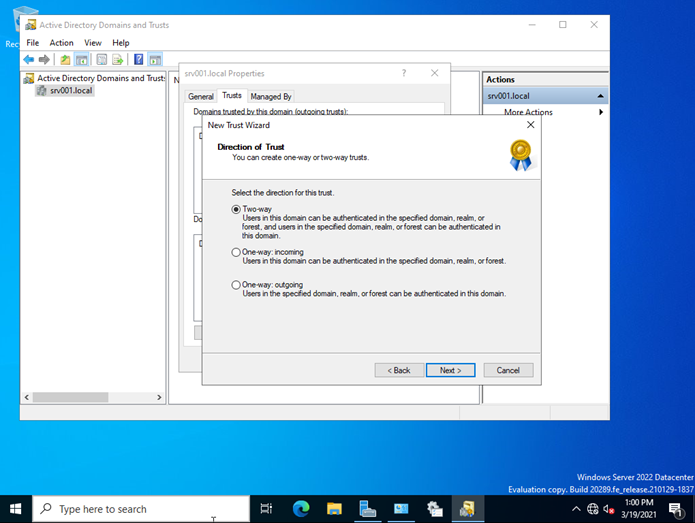

Direction Of Trust:

Trust yapısı 3 şekilde sağlanır.

Two-Way Trust: Bu seçenek seçilir ise, 2 Domainde birbirine tamamen güvenir, kaynaklara erişim sağlanır ve merkezi noktadan yönetilebilir.

One-Way Trust: İncoming: Bu seçenek hangi Domain üzerinde seçilir ve Wizard işlemleri yapılır ise karşı tarafa güvenir (erişim izni verir) ve karşı taraf otomatik olarak Outgoing olur.

One-Way Trust: Outgoing: Bu seçenek hangi Domain üzerinde seçilir ve Wizard işlemleri yapılır ise karşı tarafa güvenmez (erişimi kısıtlar) ve karşı taraf otomatik olarak Incoming olur.

Resim-9

Resim-10

Resim-11

Two-way trust seçeneği ile devam ediyorum.

Resim-12

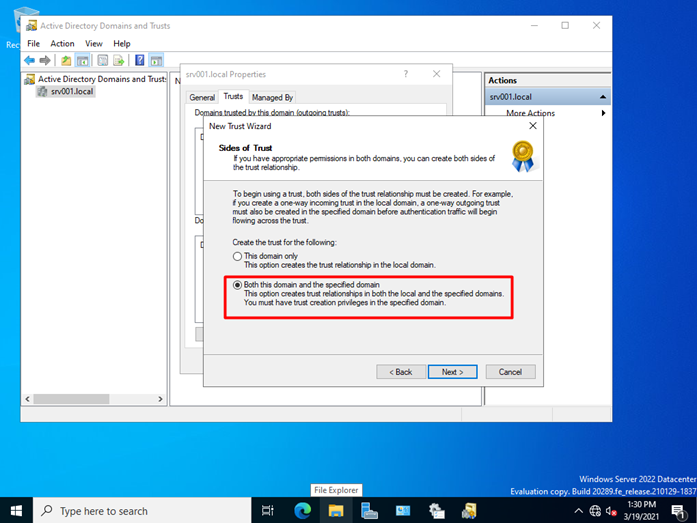

Sides of Trust ekranında seçeceğimiz 2 seçenek vardır. Bu seçeneklerin anlamı:

This domain only: Bu seçenek seçilir ise, yapılan Wizard işlemleri sadece bu Domain için geçerli olacaktır. Yani aynı işlemleri karşı tarafta da gerçekleştirmek gerekecektir.

Both this domain and the specified domain: Bu seçenekte ise, yapılan Wizard işlemleri karşı taraf içinde geçerli olacaktır. Karşı tarafın Domain Admin bilgileri gereklidir.

Resim-13

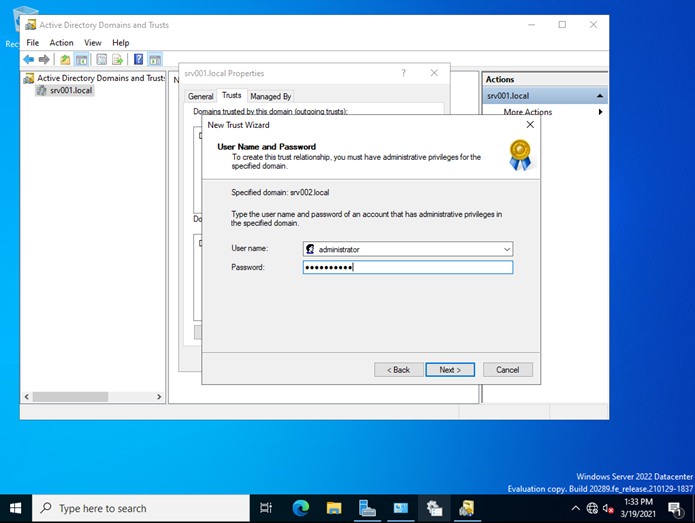

Both this domain and the specified domain seçeneğini seçtiğim için, bizden karşı tarafın Domain Admin bilgilerini istiyor.

Resim-14

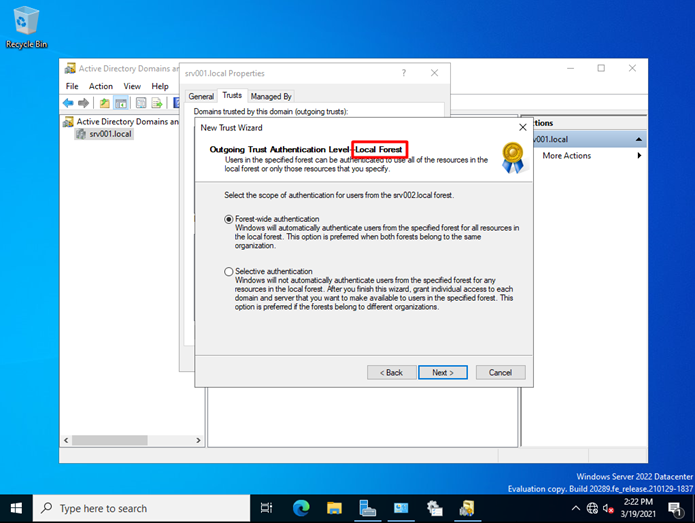

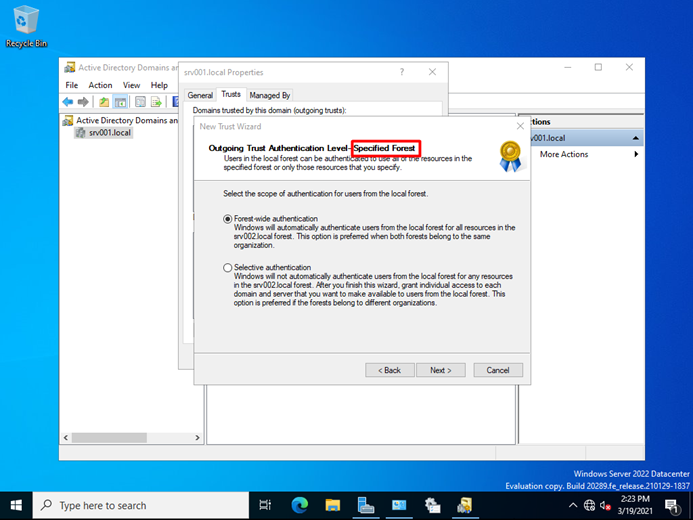

Local Forest alanında karşı taraf için yapılacak yetkilendirmeler, bu pencerede yapılır.

Forest-Wide Authentication: Bu seçeneğin seçilmesi ile Trust yapılan Domain kaynaklarının tüm erişim izinleri verilir.

Selective Authentication: Bu seçenek ile Trust yapılan Domain kaynaklarının belirli erişimlerine yetkilendirme yapılır.

Resim-15

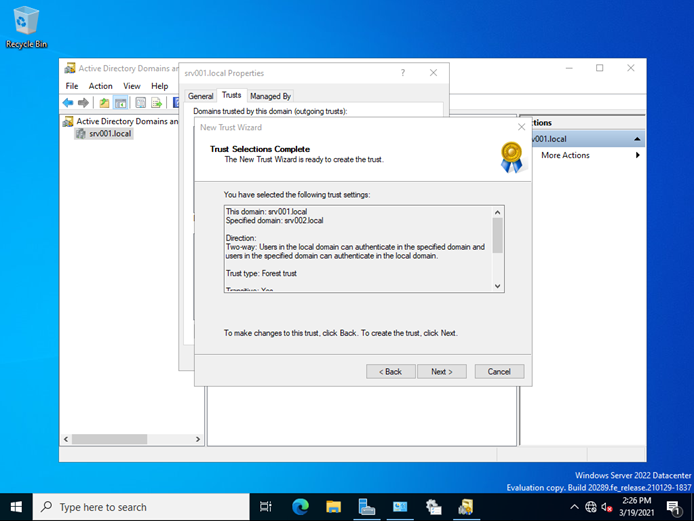

Specified Forest ekranında ise, hedefte ki Domain’e verilecek yetkilendirmeler belirlenir. Bu işlemler tamamen kuruluşların tercihlerine göre sağlanır. Her iki ekranda da Forest-wide authentication seçenekleri ile devam ediyorum.

Resim-16

Ayarlamaların tamamlandığına dair bilgi ekranı görüyoruz ve Next ile devam ediyoruz.

Resim-17

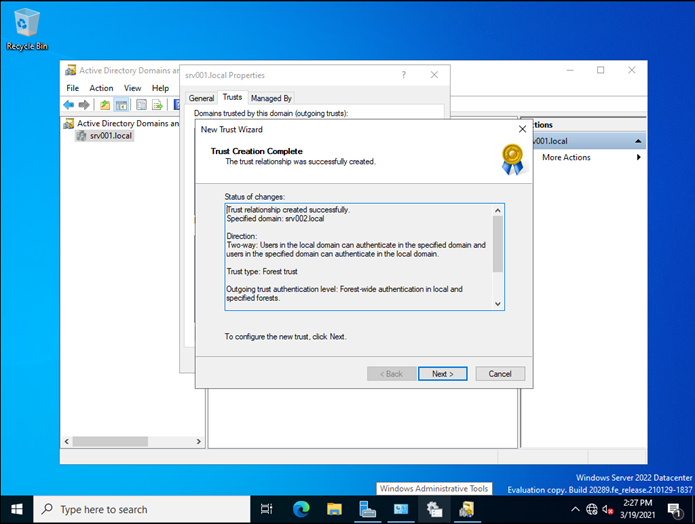

Diğer bir bilgi ekranı ve yine Next ile devam ediyoruz.

Resim-18

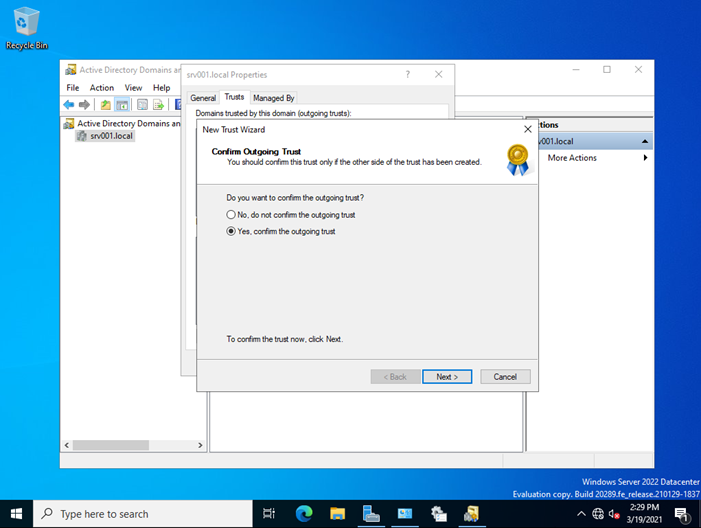

Yapılan Outgoing trust işlemini onaylamak için, Yes seçeneği ile devam ediyoruz.

Resim-19

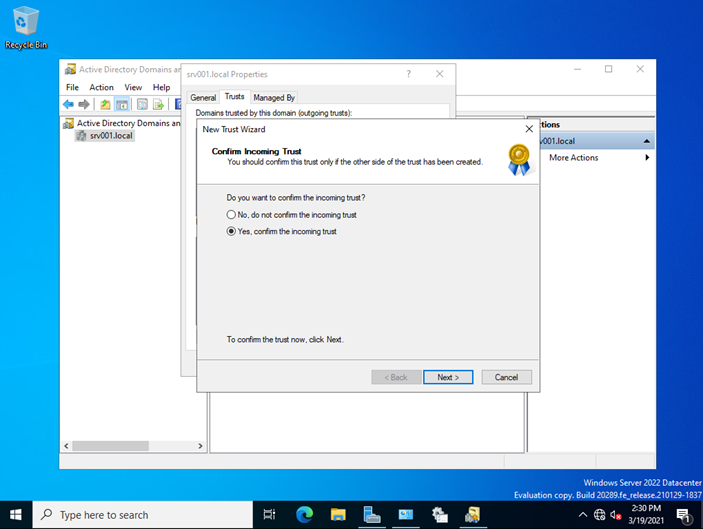

Yapılan Incoming trust işlemini onaylamak için, yine Yes seçeneği ile devam ediyoruz.

Resim-20

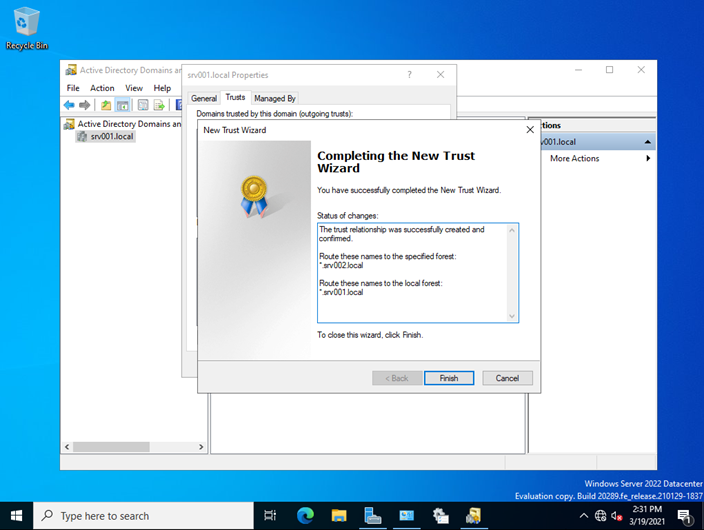

Trust wizard işlemleri tamamlanmıştır. Finish butonu ile Wizard ekranını kapatıyoruz.

Resim-21

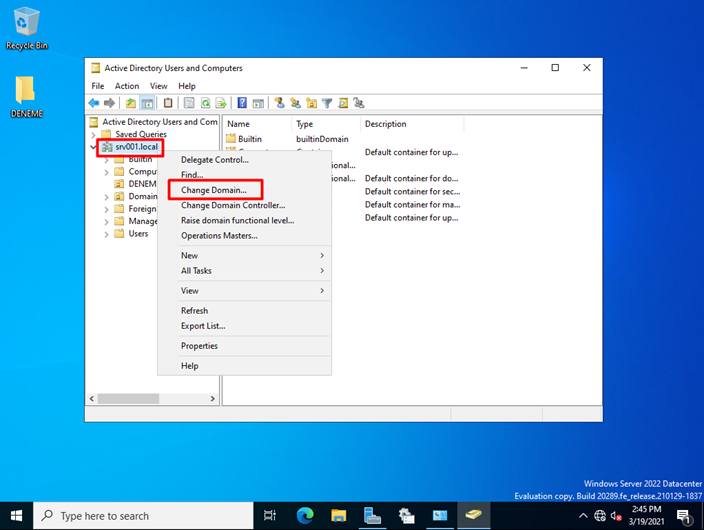

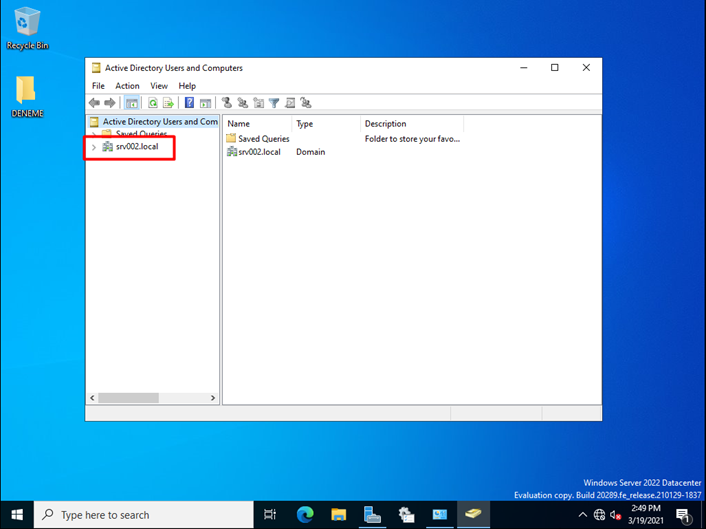

Bu işlemler tamamlandıktan sonra, örnek olarak SRV001′ den, SRV002′ ye Active Directory Users and Computers ekranına nasıl eriştiğimizi görelim. Active directory users and computers ekranında Domain üzerinde sağ tık/Change Domain sekmesine tıklıyoruz.

Resim-22

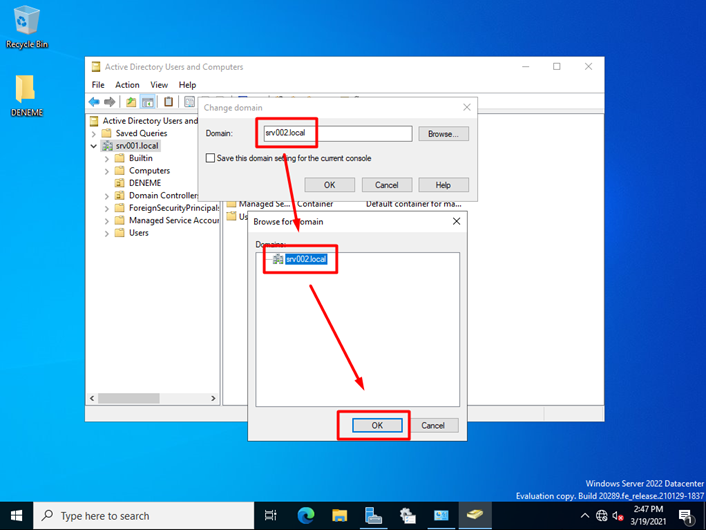

Gelen ekranda hedef Domain bilgisini girip Browse butonuna bastığımızda, ilgili ekranda bize Domain bilgisini çıkartacaktır. Gelen ekranda srv002.local Domaini seçip devam ediyorum.

Resim-23

OK butonu sonrası, srv002.local Active Directory Users and Computers ekranına erişim sağlayabiliriz.

Resim-24

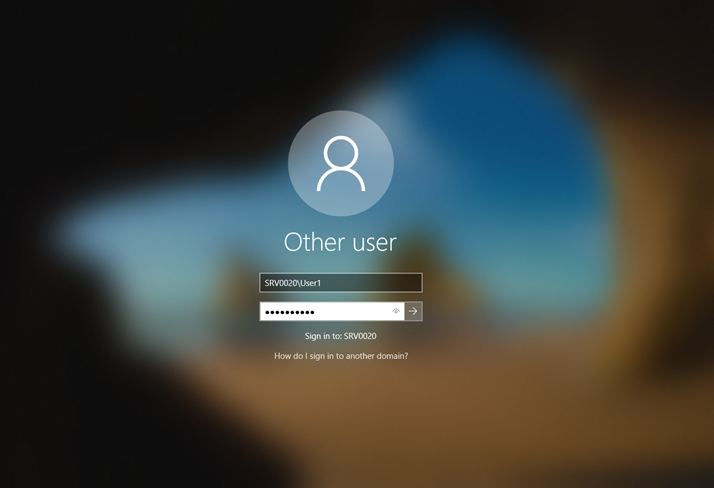

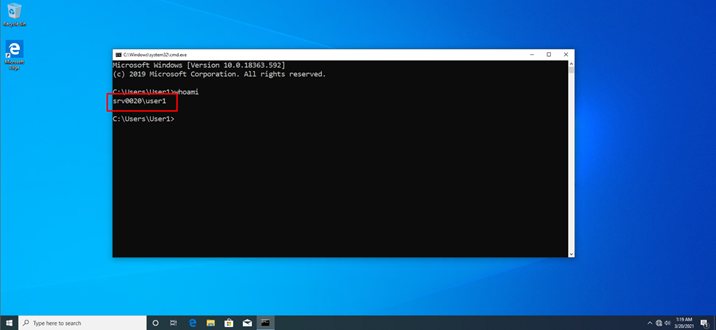

Bir diğer örnek ile srv001.local Domainine srv002.local User1 kullanıcısı ile Login olalım. SRV002 NETBIOS bilgisi ile giriş yapıyorum.

Resim-25

Login olmuş bulunmaktayım.

Resim-26

Bu konuyla ilgili sorularınızı linkini kullanarak ulaşacağınız forum sayfamızda sorabilirsiniz.

Referanslar

www.mshowto.org

TAGs: Windows Server 2022, Domain and Trust, Active Directory Domain and Trust, Active Directory Domain and Trust Kurulum,

Windows Server 2022 Active Directory Domain and Trust, Trust,