Pfsense ile UTM Kurulumu Nasıl Yapılır. Bu yazımızda tam teşekküllü bir UTM nasıl oluşturulur bunu öğreneceğiz. Adım adım gitmek gerekirse:

- Pfsense Kurulumu

- Kural oluşturma ve genel Firewall yapısı

- Kullanıcı limitleme işlemleri

- Örnek network topolojileri

- Log takibi ve yönetimi

- Pfsense Kurulumu

Pfsense sistem olarak tam teşekküllü bir UTM olduğunu söyleyebiliriz. Sistem gereksinimi olarak olabilecek en düşün donanımla (P3 700Mhz, 1Gb Ram) maximum verim almaya karşılık geliyor.

Sistem BSD üzerinde çalıştığından dolayı sistemin en yoğun olduğu durumlarda bile network kesilmiyor. Yaptığımız stres testlerinden güzel puanlar alan Pfsense UTM’ i detayları anlatmak çok zor tabi ki, bizde naçizane olarak elimizden geldiğince bazı durumları anlatacağız. Farklı sorularınızda MsHowto olarak yanıtlamaktan memnuniyet duyarız.

Pfsense Kurulumu

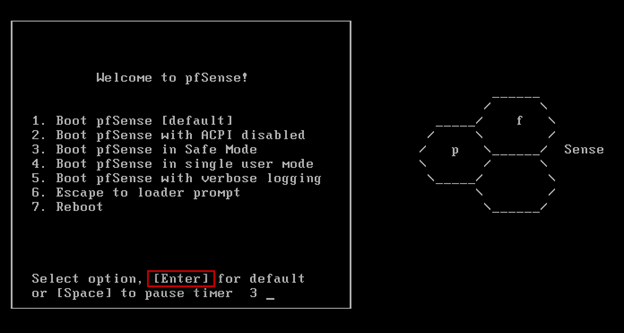

Pfsense.org sitesinden indirdiğiniz live iso ile boot ettiğinizde karşınıza alttaki gibi bir ekran çıkacak burda enter diyerek geçebilirsiniz.

Resim-1

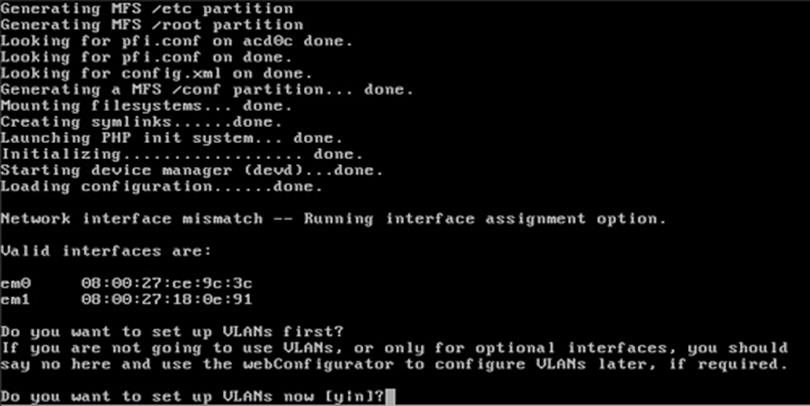

Ekranın akısı bittikten sonra sizi alttaki gibi bir ekrana atacaktır. Bu ekranda wan ve lan interfacelerimizi seçeceğiz.

Resim-2

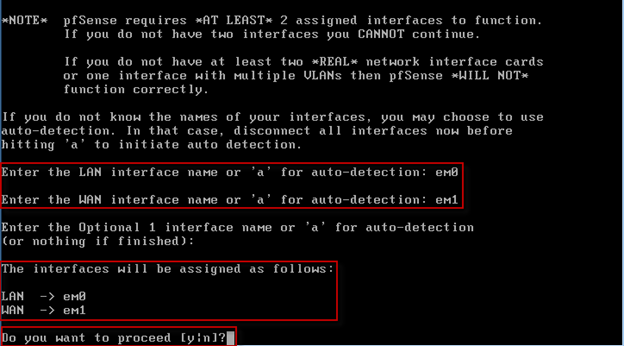

Donanımımızda bulunan Ethernet kartlarının mac adreslerine göre listelendiğini göreceksiniz. Bu listelemede hangisinin WAN hangisinin LAN olduğunu belirliyoruz. VLAN setup bilgisi soracaktır bu soruya “n” diyip geçiyoruz. İkinci ekranda WAN olarak belirlediğimiz interface’in adını yazıyoruz. Örneğin “em1” enter dediğimizde de LAN olarak belirlediğimiz interface seçiyoruz. Üçüncü soru option interface dir. Şu anda ihtiyacımız yok bu yüzden enter diyerek geçiyoruz. Ve alttaki ekrana geliyoruz onaylayıp kurulumu tamamlayabiliriz.

Resim-3

Resim-4

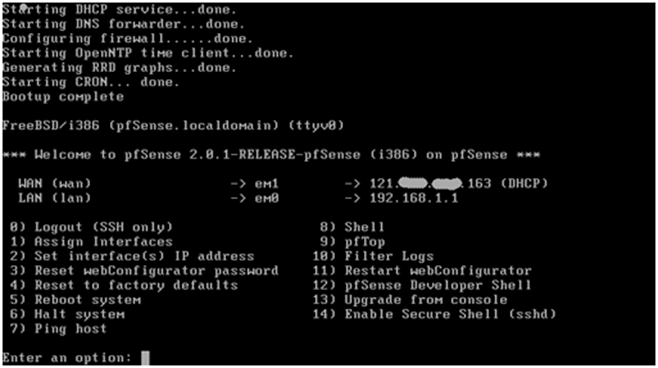

Üsteki ekran Pfsense ‘in CLI olarak ana menüsüdür. İlk konfigürasyonlar dışında çok fazla kullanmayacağız.

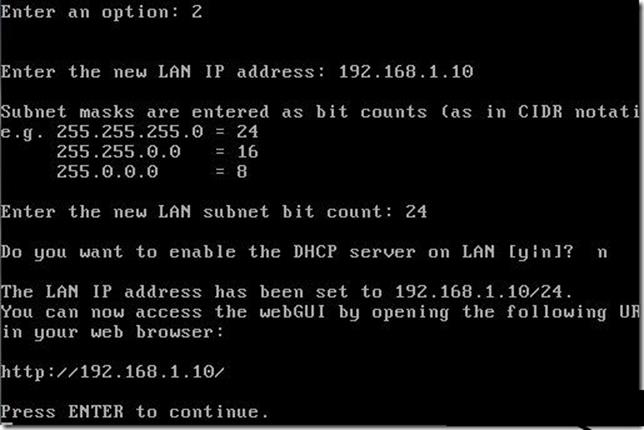

Bu ekranda default olarak gelen bir LAN ipsine sahibiz şimdi bu IP’yi değiştirip kendi Local IP bloğumuzdan bir ip vereceğiz bu sayede web erişim ayarlarımızı da yapmış olacağız.

Bu ekranda 2 ye basıp Set Interface IP address ‘i seçiyoruz. İlk ekranda ip adresi, ikinci ekranda Subnet Mask, üçüncü ekranda ise web arayüzüne erişim için bu ip ye izin verip vermediğinizi soracaktır.

Resim-5

Bu işlemleri tamamladığınızda http://ipadresi yazarak pfsense ekranına erişebilirsiniz. Erişim yapıldıktan sonra kullanıcı adı admin şifre pfsense dir.

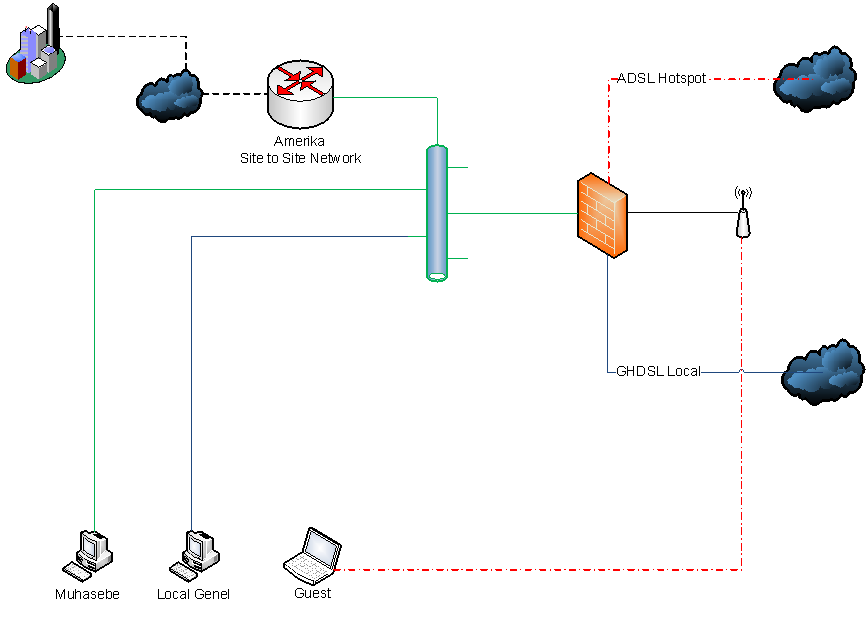

Oluşturmak istediğimiz Pfsense yapısı :

Resim-6

Kısaca özetlemek istersek local network olarak 192.168.10.0/24 kullanıyoruz.

Muhasebe:

Bu ağda muhasebe bölümü yurtdışına muhasebe verileri gönderiyor onun dışında internete bizim trafiğimizden çıkıyor lakin yurtdışınada giderken bizim Firewallumuzdan geçsin istiyoruz.

Local Genel :

Kullanım sınırları (p2p,emule,mp3 idirme, video izleyememe …), trafik limitleme, ve diğer gatewaylere yönlendirme kısımlarını burda uygulayacağız, eğlenceli olacak.

Guest:

Gelen misafirlere bir hotspot uygulayıp adsl hattından çıkartacağız bu sayede bizim ağımıza karışmayacaklar. Burda Radius kullanımı, Limitleme, session drop işlemlerini uygulayacağız.

Bölüm Bir:

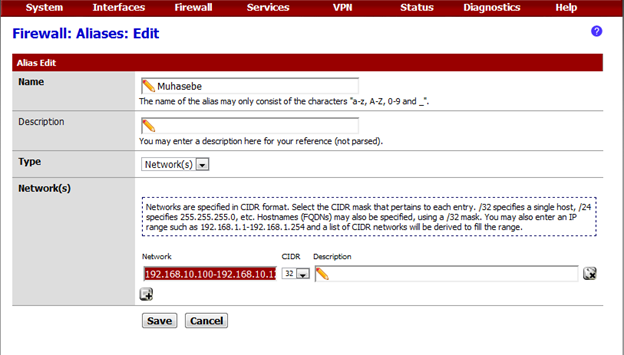

Pfsense network yapılanması için http://ipadresimiz yazarak login oluyoruz. Daha öncesinde WAN ve LAN bacaklarını konfigüre ettiğimiz için şu anda localden internete çıkabiliyor olmamız gerekli, bu kontrolleri yaptıktan sonra muhasebe için ip bloğu belirliyoruz. Burada DHCP eğer DC üzerinde ise DHCP üzerinden belirlediğimiz ipleri rezerv etmemiz gerekli bu çok önemli zira rezerv etmezsek networkümüzde tanımlı ip bloğundan muhasebe diye başka birini yurt dışına route edebiliriz J Bu Olmasın… Benim yapım:

Muhasebe : 192.168.10.100 – 120

Guest : 10.12.0.0/24

Muhasebe için oluşturduğumuz ip bloğunu Firewall menüsünden Alias seçeneğini seçerek Alias olarak tanımlayacağız.

Resim-7

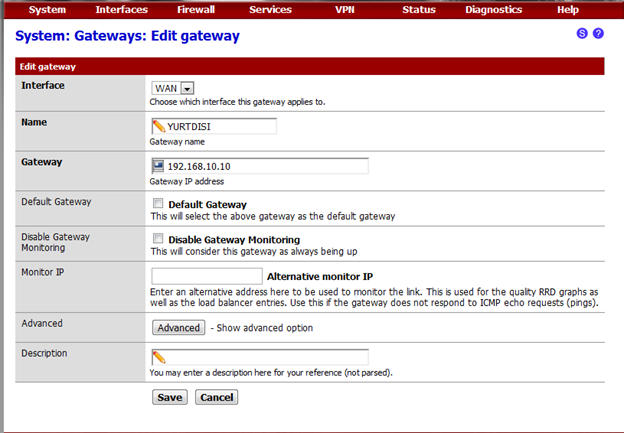

Tanımlamayı save diyerek bitirdikten sonra artık pfsense kural girebiliriz. Muhasebedeki arkadaşları route edebilmek için ikinci Gateway’imizin ipsine ihtiyacımız var. Benim yurtdışı router ipim 192.168.10.10 bu IP’de routerı ikinci gateway olarak tanımlamamız gerekiyor. Bunun için system atında routing menusune geliyoruz ve (+) işaretine tıklayarak ekleme menüsüne geliyoruz.

Resim-8

IP ve isim bilgisini doldurduktan sonra save diyerek kapatabiliriz.

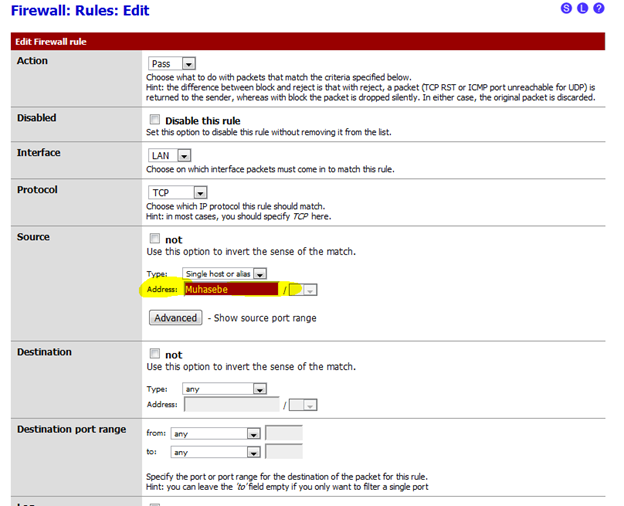

Şimdi sıra geldi bu trafiği yönlendirmeye burda işlem şöyle çalışıyor Firewall kısmında bir kural giriyoruz.

Kuralımız : Muhasebeden gelen trafiğin any olarak gateway seçiminde de yurtdışının gatewayinin seçilmesi gerekli.

Resim-9

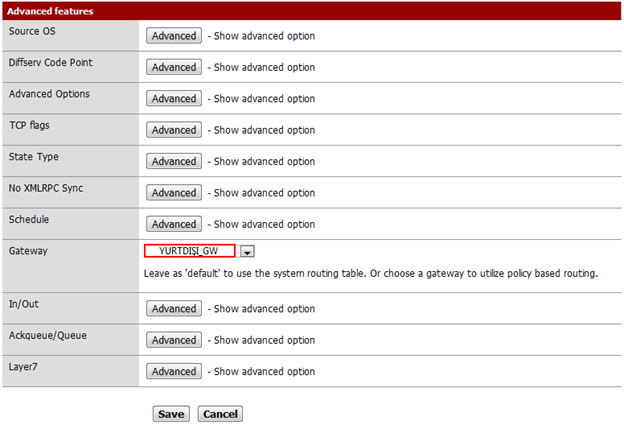

Alttaki advanced bölümünden Gateway bilgisini seçiyoruz.

Resim-10

Bu tanımlamadan sonra save diyerek kapatıyoruz ve kuralları uyguluyoruz.

Bu adımdan sonra Muhasebe olarak tanımladığımız kullanıcılar artık bu gateway den trafiğe çıkacaktır.

Trafiği protokol bazlı olarak yönlendirebiliriz bunun için any kısmından uygun protokolleri seçebilirsiniz. Dilerseniz advanced kısmında işletim sistemine kadar kısıtlama yapabilirsiniz örneğin Linux makineler ADSL kullansın Microsoft GHDSL yada XP DSL’den Win7 farklı bir kanaldan J

Pfsense kuralları içinde kısıtlamalar uygulamak

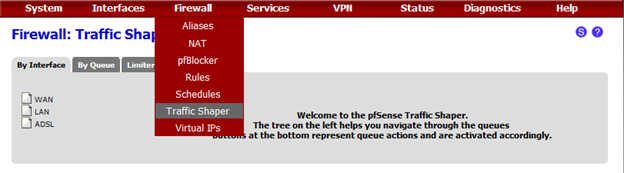

Şimdi aynı kuralda kısıtlamalar uygulayacağız. Örnegin Msn Messenger kullanılmasın ve bu grubun trafiği maksimum 200Kbit olsun. Bunları uygulamak için öncelikle ana menüden Firewall > Traffic Shaper sekmesine tıklıyoruz.

Resim-11

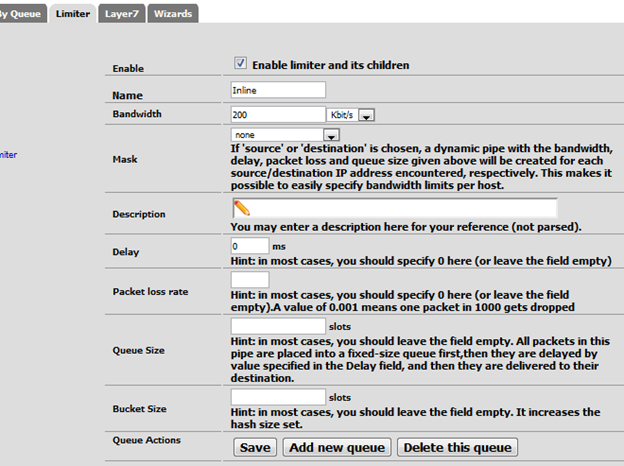

Açılan menüde Limiter kısmına tıklayıp limitlerimizi tanımlayacağız. Burada önemli olan Inbound ve Outbound için iki ayrı tanım girmemiz gerektiğidir.

Resim-12

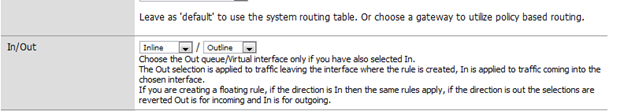

Inline adı altında bir tanım girdim 200 Kbit/s tanımını girdikten sonra Save diyerek kapatıyorum aynı tanımı outline adı altında yineliyorum.

Daha önceden tanımladığımız firewall kuralını edit’liyoruz ve altındaki Advance kısmından in / out kısmına tanımlarımızı seçerek ekliyoruz ve kuralı update ediyoruz.

Resim-13

Bu sayede şu anda muhasebedeki arkadaşlarımıza up /down limit vermiş olduk. Ben kuralları LAN interface üzerinde uyguluyorum siz duruma göre değişikliklerde bulunabilirsiniz.

MSN bloklama

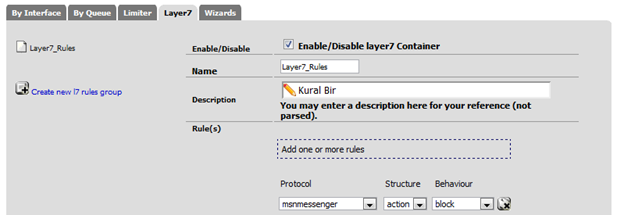

Yine Muhasebe kullanıcılarına Msn kullanımını yasaklayalım. Bu işlem için tekrar Firewall > Traffic Shaper kısmına giriyoruz. Bu adımdan sonra LAyer7 sekmesine tıklıyoruz.

Resim-14

Ben Layer7_rules adı altında bir tanım girdim.

Resim-15

Kural adını veriyoruz ve sonra alttaki kısımdan msnmessenger seçerek block uyguluyoruz.

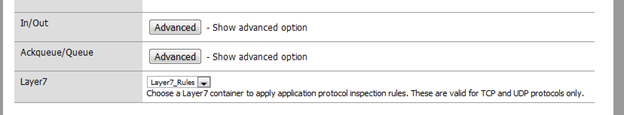

Şimdi bu tanımı rule uygulayacağız. Firewall kısmında muhasebe kuralımıza gidip kuralı editleyerek advance kısmında Layer7 bularak tanımı oradan seçiyoruz ve kuralı uyguluyoruz.

Resim-16

Artık kullanıcılarımız Msn kullanamayacaklar. Bu kuralı genele yada muhasebe dışına uygulamak için Source bölümünü değiştirmeniz yeterlidir.

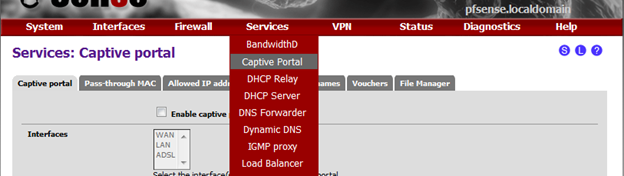

Misafirlerimizin bizim sistemimize bağlanmadan internet hizmeti kullanmasını istiyoruz. Bunun için Captive Portal kullanacağız kurulum için Service > Captive Portal ekranına giriyoruz.

Resim-17

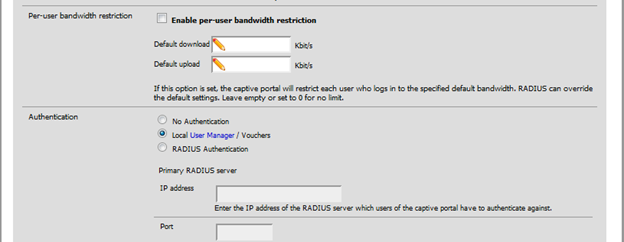

Seçeneği açtıktan sonra Interface kısmından ADSL seçiyoruz. Authentication sonrası yönlendirme yapılmasını isterseniz aşağıdaki yönlendirme satırlarına ilgili urlleri girebilirsiniz. Şu anda kullanıcı yönetimini Radiusdan yapmayacağız bu sebeple alttaki kısımdan local user seçeneğini seçiyoruz.

Resim-18

Herhangi bir limitleme girmek isterseniz kullanıcı başı limit ekranını açabilirsiniz.

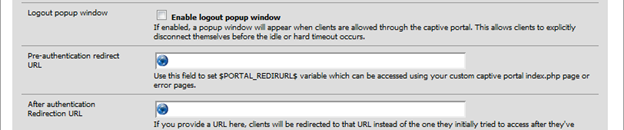

Logout Popup seçeneğini seçerseniz kullanıcılar login olduktan sonra ekranda küçük bir popup açılır bu popup üzerinden logut olabilirler.

Resim-19

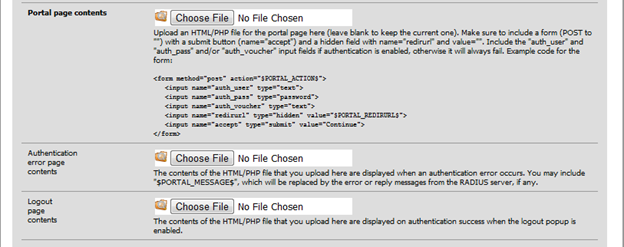

Ekranlar için kendi tasarımlarınız olabilir bu ekranları oluşturup pfsense adapte edebilirsiniz.

Resim-20

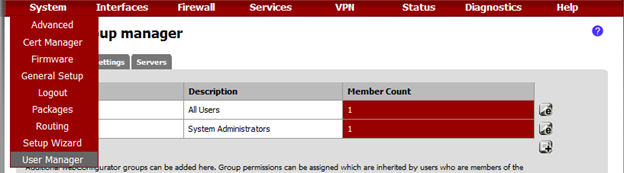

Hotspot ekranından kullanıcıların bağlanabilmesi için kullanıcılar gerekli J bunun için aşağıdaki ekrandaki bölüme yani User Manager bölümüne giriyoruz.

Resim-21

Bu ekrandan ; ![]() gibi seçenekler mevcut dilerseniz bir grup oluşturur grub adına hotspot dersiniz ve kullanıcıları bu gruba atarak daha kolay yönetebilirsiniz.

gibi seçenekler mevcut dilerseniz bir grup oluşturur grub adına hotspot dersiniz ve kullanıcıları bu gruba atarak daha kolay yönetebilirsiniz.

Kullanıcıyı oluşturduktan sonra hotspot ekranından login olmanız yeterli olacaktır.

Bu konuyla ilgili sorularınızı alt kısımda bulunan yorumlar alanını kullanarak sorabilirsiniz.

Referanslar

Mustafa bey çok güzel açıklamalar yapmışsınız Pfsense konusunda emeğinize sağlık.