Bu yazıda Bilgi Yönetim Sistemi ISO 27001 nedir, neden alınmalıdır, ne işe yarar bu sorular üzerinde duracağız. Bu soruların yanıtına geçmeden her gün duyduğumuz bilgi güvenliği konusu üzerinde kısaca duralım.

Bilgi Güvenliği Nedir ?

Bilgi güvenliği, bir varlık türü olarak bilginin izinsiz veya yetkisiz bir biçimde erişim, kullanım, değiştirilme, ifşa edilme, ortadan kaldırılma, el değiştirme ve hasar verilmesini önlemek olarak tanımlanır.

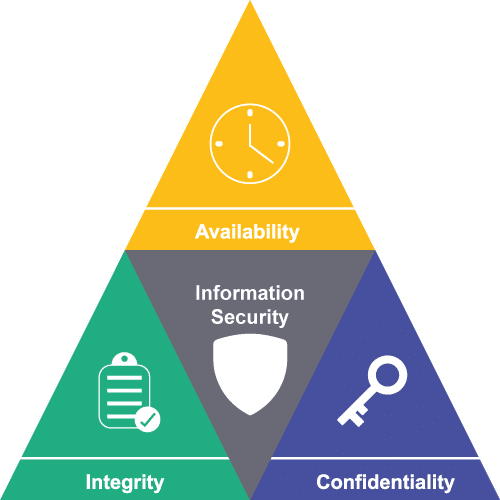

ISO/IEC 27001 bilgi güvenliğini şu şekilde tanımlamaktadır: “Bilginin gizliliğinin, bütünlüğünün ve ulaşılabilirliğinin korunması”

Bilgi güvenliği temelde aşağıdaki üç unsuru hedefler; buna kısaca CIA adı verilir.

- Gizlilik (Confidentiality)

- Bütünlük (Integrity)

- Kullanılabilirlik (Availability)

Bu kavramları biraz daha açacak olursak;

Gizlilik; bilginin yetkisiz kişilerin erişimine kapalı olması şeklinde tanımlanabilir.

Bütünlük; bilginin yetkisiz kişilerce değiştirilmesi, silinmesi ya da herhangi bir şekilde tahrip edilmesi tehditlerine karşı içeriğinin korunmasıdır. Bilginin doğruluğunun ve tamlığının sağlanması, içeriğinin değiştirilmemiş ve hiçbir bölümünün silinmemiş olmasıdır.

Kullanılabilirlik; bilginin ihtiyaç duyulduğunda kullanıma hazır durumda olması demektir. Herhangi bir sorun ya da problem çıkması durumunda bile bilginin erişilebilir olması kullanılabilirlik özelliğinin bir gereğidir. Bu erişim, gerekli erişim haklarına sahip kullanıcıların bu hakları yetkili olduğu zaman diliminde kullanabilmeleri anlamına gelir.

Günümüzde bilgi, kuruluşların faaliyetlerinin sürdürülebilmesi için en önemli kavramlardan birisidir. Özetle “Bilgi = Değer” demektir. Kurum ve kuruluşların varlıkları; doğrudan değer atadığı ve bu nedenle koruması gereken unsurlardır. Bilgi güvenliğinin sağlanması için bilgi varlıklarının korunması gerekir.

Bilgi varlıkları; veri dosyaları, kullanıcı kılavuzları vs.

- Kağıt halinde belgeler; sözleşmeler, kılavuzlar vs.

- Yazılım varlıkları; Uygulama ve sistem yazılımlar vs.

- Fiziksel varlıklar; bilgisayar, manyetik araçlar vs.

- Servisler ve tedarikçiler; iletişim, teknik unsurlardır.

ISO/IEC 27001 Bilgi Güvenliği Yönetim Sistemi Nedir?

Bilgi ve varlıkların yönetilmesini ve korunmasını sağlayan bilgi güvenliği yönetim sistemi için gerekliliklerin detaylandırıldığı, uluslararası bilgi güvenliği yönetim standartıdır. Bilgi güvenliği standardı, bilgi güvenliği yönetiminin daha verimli hale getirilmesi için tasarlanmıştır. Teknik bir standart olmayan ISO/IEC 27001, kurum ve kuruluşların güvenlik gereksinimlerini/ beklentilerini tanımlar. TSE’nin yayınlamış olduğu ISO/IEC 270001 adlı kitapçıkta bu standardın hazırlanış amacını; Bilgi Güvenliği Yönetim Sistemini (BGYS) kurmak, gerçekleştirmek, işletmek, izlemek, gözden geçirmek, sürdürmek ve iyileştirmek için bir model oluşturmak olarak açıklamıştır.

Günümüzde yalnızca teknik önlemlerle bilgi güvenliğinin sağlanması mümkün değildir. Bu nedenle teknik önlemlerin ötesinde, insanları, süreçleri ele alan ve yöneticiler tarafından desteklenen bir yönetim sisteminin olması ve bunun kurumsal kültür olarak devamlılığın sağlanması önemli hale gelmiştir.

BGYS Neden Gereklidir?

BGYS’ nin amacı kuruluşun bilgi varlıklarının; tehdit ve zayıf noktalar olarak nitelendirilen risklerini tanımlayarak, sistemli, kuralları koyulmuş, sürdürülebilir hale getirerek ve yöneterek güvenceye alınması için gereklidir.

- Bilginin gizliliği, bütünlüğü, erişilebilirliği, doğruluğu ve güvenilirliğini sağlar.

- Riskleri minimize eder.

- İş sürekliliği sağlar.

- Kuruluş genelinde, bilgi sistemleri ve zayıflıkların nasıl korunacağı konusundaki farkındalığı artırır. Çalışanlar ve yöneticiler tarafında güvenlik bilincinin artmasını sağlar.

- Yasal tarafların zorunlu kıldığı kriterleri sağlanmış olur.

- Saygınlığın ve güvenilirliğin sürdürülmesini sağlar.

- Bilgi güvenliği ve veri koruma ile ilgili yasalara uyum sağlar

Neden gereklidir sorusunu peki zorunda mıyız sorusu takip ediyor. (Zorunda mıyım şarkının ismi 😊 ). İşte bu sorumuza;

- 26.12.2014 tarihli ve 29217 sayılı Resmi Gazete’de yayımlanan değişikliklerle, Enerji Piyasası Düzenleme Kurumu (EPDK), Petrol, Elektrik, Doğalgaz Piyasası’ndaki firmalar için ISO 27001 Bilgi Güvenliği Yönetim Sistemi belgesine sahip olmayı zorunlu hale getirmiştir.

- 10.01.2013 tarihli Resmi Gazete’de yayımlanan T.C. Gümrük ve Ticaret Bakanlığı tarafından, Gümrük İşlemlerinin Kolaylaştırılması Yönetmeliği kapsamında hayata geçirilen, Yetkilendirilmiş Yükümlü statüsü; gümrük yükümlülüklerini yerine getiren, mali yeterliliğe ve güvenlik standartlarına (ISO 27001 ve ISO 9001) sahip firmalara verilmektedir.

- Gelir İdaresi Başkanlığı – Denetim ve Uyum Yönetimi Daire Başkanlığının Nisan 2015 tarihli e-Fatura Uygulaması Özel Entegrasyon Kılavuzu’nda, e-Fatura hizmeti veren özel entegratör firmaların ISO 27001 belgesi alma zorunluluğu getirdiğini bilgilendirilmektedir.

Ayrıca aşağıda faaliyet gösteren sektörler ISO 27001 Belgesi alma zorunluluğu taşımaktadır;

- İmtiyaz ve/veya görev sözleşmesi imzalayan firmalar

- Uydu haberleşme hizmeti veren firmalar

- Altyapı işletmeciliği hizmeti veren firmalar

- Sabit telefon hizmeti veren firmalar

- GMPCS mobil telefon hizmeti veren firmalar

- Sanal mobil şebeke hizmeti veren firmalar

- İnternet servis sağlayıcıları

- Hava taşıtlarında GSM 1800 mobil telefon hizmeti veren firmalar

- E-fatura özel entegratör yetkisi almak isteyen firmalar

- Gümrük işleri kolaylaştırma yetkisi almak isteyen ihracatçı firmalar

- Elektronik haberleşme şebekesi sağlayan ve alt yapısını işleten firmalar

- Bilişim sektöründe faaliyet gösteren ve kamu ihalelerine giren yazılım, donanım ve entegratör firmalar

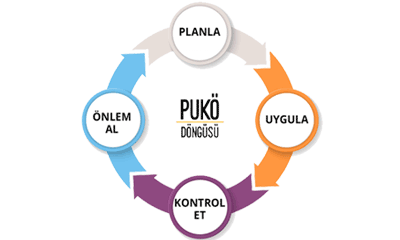

PUKÖ Döngüsü (PDCA )Nedir?

BGYS bir yönetim sürecidir. ISO 9001’den iyi bilinen bir yaklaşım olan Plan-Do-Check-Act döngüsü ile uyumludur. ISO 27001 sürekli iyileştirme metodu olarak Planla, Uygula, Kontrol et, Önlem al (PUKÖ) döngüsünü temel alır. Döngünün bileşenleri;

- Planla (BGYS’nin kurulması): BGYS kurulması ve beraberinde politikalar,süreçler ve prosedürlerin geliştirilmesidir.

- Uygula (BGYS’nin uyguglanması ve faaliyet göstermesi): BGYS ekibinin ISO 27001 standardında belirtilen tüm kontrolleri, zorunlu prosedürleri uygulanması ve süreçlerin işletilmesidir.

- Kontrol Et (BGYS’nin izlenmesi ve gözden geçirilmesi): BGYS süreçlerinin performansının değerlendirilmesi, uygulanabilen yerlerde ölçülmesi ve sonuçların rapor edilmesidir.

- Önlem al (BGYS’nin sürdürülmesi ve geliştirilmesi): İç denetim ve yönetimle gözden geçirme sonuçlarına dayalı olarak, düzeltici ve önleyici faaliyetlerin gerçekleştirilmesidir.

ISO/IEC 27001 Standartları

Bir ISO 27001 sertifikasyon girişimine başlamadan önce, ekipler standardın nasıl düzenlendiği ve kullanıldığı konusuna aşina olmalıdır. ISO 27001, 9 bölümde inceleyebiliriz;

- Giriş- Kapsam: Bilgi güvenliğinin ne olduğunu ve kurumun neden riskleri yönetmesi gerektiğini, BGYS’ nin kurulması, uygulanması, sürdürülmesi ve sürekli iyileştirmelerin neden yapılması gerektiğini açıklar.

- Normatif Referanslar: ISO/IEC 27000, Bilgi Teknolojisi-Güvenlik Teknikleri-Bilgi Güvenliği Yönetim SistemleriGenel Bakış ve Sözlük ve 27001 standartları arasındaki ilişkiyi açıklar.

- Terimler ve Tanımlar: standart içinde kullanılan karmaşık terminolojiyi (Ulaşılabilirlik, gizlilik, risk analizi, risk değerlendirmesi, risk işleme, artık risk v.b.)kapsar.

- Organizasyonun İçeriği: BGYS’nin oluşturulması ve sürdürülmesinde ilgili tarafların beklentilerinin ve ihtiyaçlarının anlaşılması, hangi birimlerin dahil olması gerektiğini açıklar.

- Liderlik: kuruluş içindeki liderlerin bilgi güvenliği politika ve amaçlarının oluşturulması, BGYS’ nin entegrasyonu ve BGYS politikaları – prosedürlerine nasıl bağlı kalması gerektiğini açıklar.

- Planlama: Kurum genelinde risk yönetiminin nasıl planlanması gerektiğinin bir taslağını kapsar.

- Operasyon: Risklerin nasıl yönetilmesi gerektiğini ve denetim standartlarını karşılamak için dokümantasyonun nasıl gerçekleştirilmesi gerektiğini kapsar.

- Performans Değerlendirmesi: BGYS’nin performansının nasıl izleneceğine ve ölçüleceğine ilişkin yönergeler sağlar.

- İyileştirme: BGYS’nin özellikle denetimlerin ardından sürekli olarak nasıl güncellenmesi ve iyileştirilmesi gerektiğini açıklar.

ISO/IEC 27001 Bilgi Güvenliği Yönetim Sistemi Kontrolleri

Bilgi Güvenliği Yönetim Sistemini uygulamak isteyen bir kurumda yapılması gerekenleri, kurulum ve kontrol maddelerini aşağıdaki gibi özetleyebiliriz:

- Bilgi Güvenliği Politikaları: politikaların BGYS’de nasıl yazılması ve uygunluk açısından gözden geçirilmesi gerektiğini kapsar. Üst yönetim tarafından onaylanmış bir bilgi güvenliği politikası oluşturulmalıdır. Denetçiler, prosedürlerinizin nasıl belgelendiğini ve düzenli olarak nasıl gözden geçirildiğini görmek isteyeceklerdir.

- Bilgi Güvenliği Organizasyonu: Bu bölümde kurumun hangi bölümlerinin hangi görev ve eylemlerden sorumlu olması gerektiği belirlenir. Yönetim kurum içinde uygulanacak güvenlik tedbirlerini aktif olarak desteklemelidir. Denetçiler, role dayalı üst düzey sorumluluklara sahip net bir organizasyon şeması görmeyi bekleyeceklerdir., Kurumun güvenlik politikasının etkin ve uygulanabilir olduğu düzenli bir şekilde bağımsız bir kurum veya kuruluş tarafından denetlenmelidir.

- İnsan Kaynakları Güvenliği: Kurumda bilgi güvenliği politikası uyarınca personele düşen güvenlik rol ve sorumlulukları belgelenmelidir. Çalışanların işe başlarken, işten ayrılırken veya pozisyon değiştirirken bilgi güvenliği hakkında nasıl bilgilendirilmesi gerektiğini ve bu kapsamda prosedür adımlarının takibi, sürekliliği önemlidir. Denetçiler, bilgi güvenliği söz konusu olduğunda, işe alım ve işten çıkarma için açıkça tanımlanmış prosedürleri görmek isteyeceklerdir.

- Varlık Yönetimi: Tüm bilgi varlıklarını içeren bir varlık envanteri tutulmalıdır Veri varlıklarının yönetiminde yer alan süreçleri ve bunların nasıl korunması ve güvence altına alınması gerektiği belirtilmelidir. Denetçiler, kuruluşunuzun donanım, yazılım ve veritabanlarını nasıl takip edildiğini kontrol edeceklerdir. Kanıtlar, veri bütünlüğünü sağlamak için kullandığımız yaygın araçları veya yöntemleri içermelidir .

- Erişim Kontrolü: Erişimle ilgili iş ve güvenlik ihtiyaçları göz önünde bulundurularak erişim denetimi politikası oluşturulmalı ve belgelenmelidir. Oluşturulan politika çalışan erişiminin farklı veri türleri ile nasıl sınırlandırılması gerektiğine dair rehberlik sağlamalı ve yaygınlaştırılmalıdır. Denetçilere, erişim ayrıcalıklarının nasıl ayarlandığı ve bunların korunmasından kimin sorumlu olduğu konusunda bir açıklama yapılması gerekebilir.

- Kriptografi: Şifrelemede kullanılan uygulama ve yöntemleri kapsayan bir politika oluşturulmalıdır.

- Fiziksel ve Çevresel Güvenlik: Fiziksel sınır güvenliği (kart kontrollü giriş, duvarlar,.) tesis edilmelidir. Fiziksel sınır güvenliği, içindeki bilgi varlıklarının ve dahili ekipmanı güvence altına almaya yönelik süreçleri oluşturmalıdır. Doğal afetlere sonucu oluşabilecek hasara karşı fiziksel koruma tedbirleri alınmış olmalı ve uygulanmalıdır. Denetçiler, ofislere ve veri merkezlerine erişime nasıl izin verildiği de dahil olmak üzere fiziksel ve çevresel güvenlik açıklarını kontrol edecek, süreçler ile ilgili polita ve prosedürlerin uygunluğunu inceleyebilir.

- İletişim Güvenliği: İlgili prosedürler yazılmalı ve güncellenmelidir. Bilgi işlem ve iletişim ile ilgili sistem açma/kapama, yedekleme, cihazların bakımı, sistem odasının kullanılması, gibi sistem faaliyetleri prosedürlere bağlanmalıdır. Bilgi işlem sistemlerinde yapılan değişiklikler denetlenmeli ve yapılan değişiklikler kayıt altına alınmalıdır. Yedekleme politikası uyarınca bilgi ve yazılımların yedeklenmesi ve yedeklerin test edilmesi düzenli olarak yapılmalıdır. Denetçiler, e-posta veya video konferans gibi hangi iletişim sistemlerinin kullanıldığına ve verilerinin nasıl güvende tutulduğuna dair bir genel bakış görmeyi bekleyeceklerdir.

- Sistem Edinme, Geliştirme ve Bakım: sistemlerin güvenli bir ortamda yönetilmesine yönelik süreçleri detaylandırır. Denetçiler, kuruluşa tanıtılan tüm yeni sistemlerin yüksek güvenlik standartlarında tutulduğuna dair kanıt isteyeceklerdir.

- Tedarikçi İlişkileri: Bir kuruluşun güvenliği sağlarken üçüncü taraflarla nasıl etkileşime girmesi gerektiği ile ilgili prosedür ve politikalar oluşturulmalıdır. Denetçiler, hassas verilere erişimi olabilecek dış kuruluşlarla yapılan sözleşmeleri gözden geçirebilir.

- Bilgi Güvenliği Olay Yönetimi: Kurum çalışanlarının sistem ve servislerdeki güvenlik zafiyetlerini ya da bunları kullanan tehditleri bildirmesi için resmi bir raporlama prosedürü oluşturulmalıdır. Bilgi güvenliği olaylarını ortaya çıkarmak için sistemler, sistemlerin açıklıkları ve üretilen alarmlar izlenmelidir. Kötü niyetli yazılım, gizlilik ve bütünlüğü bozan ihlaller, servis dışı bırakma saldırısı, eksik veya hatalı veri girişi gibi istenmeyen olaylarda deliller toplanmalıdır. Açığı kapatmak ve hataları düzeltmek için gereken çalışmalar yapılırken acil düzeltme çalışmalarının dokümante edilmesine, çalışmaların düzenli olarak yönetime bildirilmesi gerekir. Denetçiler, olay yönetiminin kuruluş içinde nasıl ele alındığını görmek isteyebilir, ihlal raporlarını inceleyebilir.

- İş Sürekliliği Yönetimi: İş sürekliliği için geliştirilmiş bir süreç oluşturulmalı bu süreç iş sürekliliği ile ilgili olarak kurumun kritik süreçleri ile ilgili varlıkları, kesintilerin etkisini, önleyici tedbirlerin belirlenmesi ve uygulanmasını ve nasıl ele alınması gerektiğini kapsamalıdır.

- Uyumluluk: Hükümet veya sektör düzenlemeleri gibi ilgili bütün yasal, düzenleyici ve sözleşmeye bağlı gereksinimleri sağlamak için kullanılacak kapsam açık şekilde tanımlanmış ve belgelenmiş olmalı ve bu gereksinimleri karşılamak amacıyla kontroller ve bireysel sorumluluklar tanımlanmalı ve belgelenmelidir. Denetçiler, kurumun faaliyet gösterdiği herhangi bir alan için tam uygunluk kanıtı görmek isteyeceklerdir.

Bu konuyla ilgili sorularınızı alt kısımda bulunan yorumlar alanını kullanarak sorabilirsiniz.

Referanslar

https://www.tse.org.tr/IcerikDetay?ID=2311&ParentID=6890

https://belgelendirme.ctr.com.tr/e-fatura-hizmeti-verecek-ozel-entegrator-firmalara-iso-27001-iso-22301-ve-iso-20000-belgeleri-alma-zorunlulugu_2_315.html

https://belgelendirme.ctr.com.tr/iso-27001-ile-gumruk-islemlerinde-zamandan-ve-maliyetten-kazanin_2_314.html

https://www.tse.org.tr/IcerikDetay?ID=2311&ParentID=6891

TAGs:BGYS, bilgi guvenligi, Bilgi güvenliği yönetimi, ISO/IEC 20000, ISO 27001, mshowto, mshowto siber guvenlik,Bilgi güvenliği yönetimi nedir, ISO 27001 nedir, ISO 27001 nasıl alınır