Intelligent Application Gateway (IAG) Microsoft’un Secure Socket Layer (SSL) tabanlı VPN çözümü. Orta Çağ, Yeni Çay, Uzay Çağı derken artık Bilgi Çağında yaşıyoruz.Düşünün ki eskiden evlerimize bir adet gazete girer ve dünün haberlerini okurken bugün RSS feedleri sayesinde her dakika en güncel bilgiye sahibiz. Eskiden nüfus cüzdanımızı çıkartmak için memleketinizden yazı beklerken, bugün ortak veritabanı ile tüm kişisel bilgileriniz hemen ulaşılır durumda. Örnekleri çoğaltmak mümkün, hayatımızın her anında artık bilgi her an bizimle, sürekli ulaşabileceğimiz bir yerde.

Intelligent Application Gateway (IAG) Microsoft’un Secure Socket Layer (SSL) tabanlı VPN çözümü. Orta Çağ, Yeni Çay, Uzay Çağı derken artık Bilgi Çağında yaşıyoruz.Düşünün ki eskiden evlerimize bir adet gazete girer ve dünün haberlerini okurken bugün RSS feedleri sayesinde her dakika en güncel bilgiye sahibiz. Eskiden nüfus cüzdanımızı çıkartmak için memleketinizden yazı beklerken, bugün ortak veritabanı ile tüm kişisel bilgileriniz hemen ulaşılır durumda. Örnekleri çoğaltmak mümkün, hayatımızın her anında artık bilgi her an bizimle, sürekli ulaşabileceğimiz bir yerde.

IAG ile bilgiye, uygulamalara ve kaynaklara internetin olduğu her yerden ulaşmak ama bunu yaparken kurum güvenliğini, veri güvenliğini riske atmamak artık çok kolay. SSL teknolojisi ile tüm bilgilerimiz güvenle ulaşabileceğimiz tek bir noktada bir portalda (trunk) toplanabiliyor.

IAG ile ilgili daha önceki makelelerimde neler yaptığımızı kısaca anımsayacak olursak;

a) Intelligent Application Gateway (IAG) 2007 – Kurumsal Uygulama Web Portalı (Trunk) Yaratmak

– IAG üzerinde kurum uygulamalarını paylaştırabileceğimiz bir web portalı (trunk) yarattık.

– Yapılandırma sonrasında IIS ve ISA Server üzerindeki konfigürasyonu denetledik.

– IAG web portalımızın çalışmasını test ettik.

b) Intelligent Application Gateway (IAG) 2007 – OWA Publishing ve HTTPS Redirection

– IAG ile Web tabanlı bir uygulama olan Exchange Server 2007 OWA uygulamasını publish ettik.

– HTTPS SSL 443 üzerinden çalışan web portalımıza HTTP 80 portu üzerinden gelebilecek requestleri otomatik olarak yönlendirdik. Böylece kullanıcılarımız web tarayıcılarının adres satırına HTTP ya da HTTPS yazsalar dahi portalamıza ulaşabilecekler.

Hep söylüyoruz, IAG ile kurum içi paylaştırılmış kaynaklarınıza, uygulamalarınıza ve belgelerinize güvenli bir şekilde ulaşın. Bunu yaparken SSL kullandığınız için bağlantı her zaman güvenli. Peki ama kullanıcınızın portala bağlanırken kullandığı işletim sistemi ya da web tarayıcısı güvenli mi? Kullanıcınız antivirüs programı kullanıyorsa ve sisteminde keylogger varsa güvenliği nasıl sağlayacaksınız? Kullanıcınız bir internet kafeden bağlanıyorsa ya da Starbucks’da kahvesini yudumlarken maillerini okumak istiyorsa bu herkese açık olan ortamda şirket verilerinin güvenliğini nasıl sağlayacaksınız? Sorunun cevabı basit: Endpoint Policy Güvenlik İlkeleri

Endpoint Policy: Portalınıza bağlanan kullanıcıların bilgisayarlarının sizin belirtmiş olduğunuz standartlara uygunluğunu denetleyen mekanizma. Burada geçen Endpoint kelimesi bizler için istemci (Client) kelimesini karşılıyor. Kısaca belirtmek gerekirse Endpoint Policy ile portalınıza bağlanan istemcinin minimum güvenlik seviyesini belirteceğiniz güvenlik ayarları topluluğu.

O zaman hemen işe koyulalım ve kurumsal uygulama portalımızdaki uygulamalara erişecek istemciler için güvenlik standartları belirlemeye başlayalım.

1- Start—All Programs—Whale Communications IAG—Configuration komutunu verin ve parolanızı yazıp onaylayın. IAG yönetim konsolu açılacaktır.

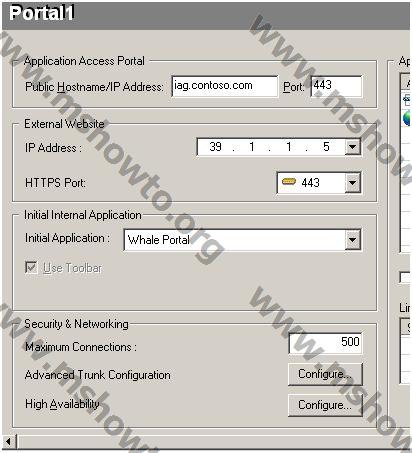

2- IAG yönetim konsolunda daha önceden oluşturduğumuz web portalınızı seçin. Bunun için HTTPS Connections—Portal1 bölümüne tıklayın. Portalınızla ilgili tüm ayarlamaları yapabileceğiniz sayfa açılacaktır. Bu sayfanın sağ bölümünde Security&Networking bölümünü göreceksiniz. Burada Advanced Trunk Configuration kısmının karşısında bulunan Configure butonuna tıklayın.

Şekil-1

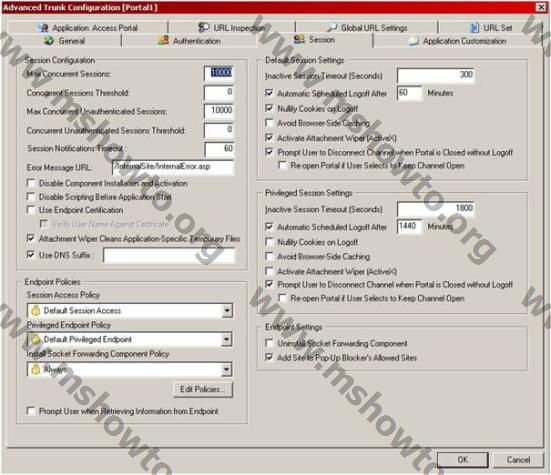

3- Huzurlarınızda Advanced Trunk Configuration sayfası. Bu sayfada kurumsal portalınızla ilgili tüm gelişmiş ayarları gerçekleştirebilirsiniz. Biz güvenlik ayarları ve kullanıcının oturum açtığı esnada ki durumuyla ilgilendiğimiz için şimdi Session sekmesine geçiyoruz. Session sekmesinde görebileceğiniz gibi web portalınızla ilgili oturum açma süresi, oturum kapatıldığından çerezlerin (Cookie) silinmesi, portalınıza aynı and ayapılacak bağlantı sayısı gibi tüm ayarları yapabiliyoruz. Biz şu anda portalımıza bağlanacak kullanıcıların güvenlik seviyeleri ile ilgili ayarlamaları yapacağız. Bunun için Endpoint Policies başlığı altında bulunan Edit Policies butonuna basıyoruz.

Şekil-2

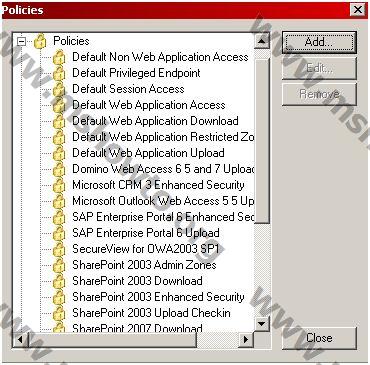

4- Policies penceresi karşımızda. Burada Intelligent Application Gateway ile beraber dahili olarak gelen bir çok ön tanımlı güvenlik ilkesini bulacaksınız. Listede göreceğiniz gibi bir çok uygulama için hali hazırda hazırlanmış güvenlik ilkeleri mevcut durumda. Genellikle bu güvenlik ilkeleri bir çok durumda ihtiyacınızı karşılayacak seviyededir. Ancak dilerseniz bu ekranda kendinize ve kurumunuza özel güvenlik ilkeleri yaratabilirsiniz. Bizde öyle yapacağız ve kendimize özel bir policy yaratacağız. Bunun için Add butonuna basıyoruz.

Şekil-3

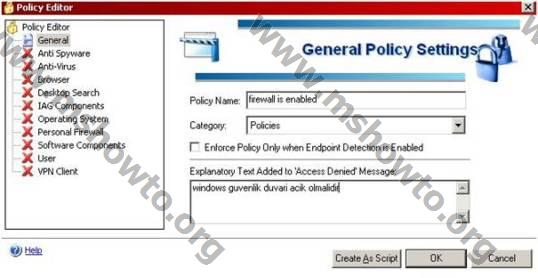

5- Yeni bir güvenlik ilkesi oluşturmak için kullanacağımız Policy Editor sihirbazı açıldı. Bu Sihirbazın ilk sayfasında oluşturduğumuz yeni güvenlik ilkesine bir isim veriyoruz ve açıklama ekliyoruz. Burada belirttiğimiz bilgiler güvenlik ilkesiyle örtüşmeyen bir durumda kullanıcının karşısına çıkacağı için özellikle bilgilendirme ve sorun çözümleme açısından oldukça önemlidir.

Şekil-4

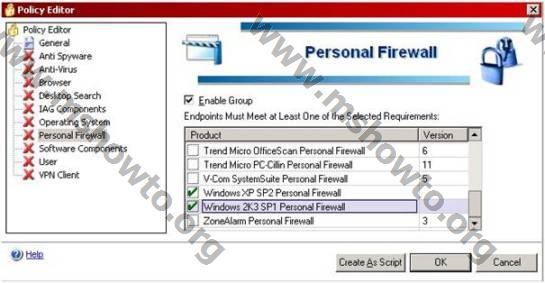

6- Güvenlik ilkemizi isimlendirdikten ve bir açıklama ekledikten sonra bu güvenlik ilkesinin neyi denetleyeceğiniz belirlememiz gerekiyor. Policy Editor ekranının sağ tarafında denetleyebileceğiniz bileşenleri görebilirsiniz. Gördüğünüz gibi bir çok farklı bileşene göre denetleme yapmanız mümkün. Ben portalıma bağlanacak kullanıcıların bir güvenlik duvarı (Firewall) kullanmalarını istiyorum ve bu sebeple listede Personel Firewall seçeneğini işaretliyorum. Ardından IAG’nin denetleyebildiği güvenlik duvarı yazılımları listesinden Windows XP SP2 Personel Firewall ve Windows 2K3 SP1 Personel Firewall seçeneklerini işaretliyorum. Burada isterseniz diğer üreticilerin hazırlamış olduğu güvenlik duvarı yazılımlarını da denetleyebilirsiniz. OK butonuna bastıktan sonra yeni oluşturmuş olduğunuz güvenlik ilkesi Policies listesinde en altta yer alacaktır.

Şekil-5

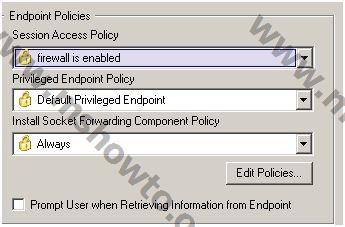

7- Şimdi sıra geldi oluşturmuş olduğum yeni güvenlik ilkesinin uygulanmasını sağlamaya. Advanced Trunk Configuration sayfasında Session sekmesindeyiz. Burada Session Access Policy bölümündeki açılır kutudan yeni yaratmış olduğum güvenlik ilkesini seçiyorum. Session Access Policy size kullanıcıların daha portala ilk erişme aşamasında denetleme imkanı sağlar. Eğer kullanıcılarınız belirlemiş olduğunuz kriterlere uygun değillerse sayfayı görüntüleyemeyeceklerdir. Portalınıza bağlandıktan sonra uygulamalarınızla ilgili ayrı ayrı güvenlik ilkeleri yani Application Policies belirleme imkanınızda bulunmaktadır ki bu bir sonraki makalemin konusu.

Şekil-6

8- Güvenlik ilkesini oluşturdunuz ve konfigüre ettiniz ancak biliyorsunuz ki etkin olabilmesi ve kullanılabilmesi için etkinleştirme işlemini yapmanız gerekmektedir. Bunun için IAG Yönetim konsolu içerisinde File—Activate komutunu vermelisiniz.

Şekil-7

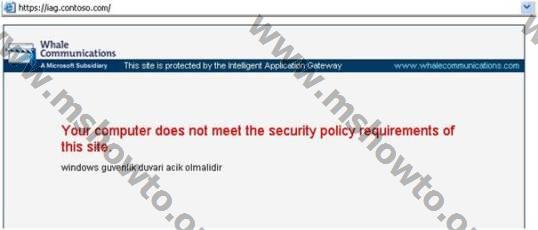

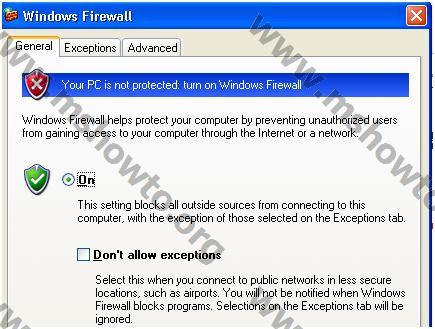

İşlemlerimiz tamamlandı ve Web portalımıza bağlanacak istemciler artık bağlanmadan önce denetlenecek. Şimdi test etme zamanı. Bir istemciden web portalına bağlanmayı deniyoruz. Test yaptığım istemcide Windows Firewall kapalı durumda.

Şekil-8

Web portalına istemci bağlanmak istedi ve bir hata sayfasıyla karşılaştı. Sayfada hataya neyin yol açtığını görebiliyoruz. Dikkat ettiyseniz Policy Editor sayfasında güvenlik ilkesini yaratırken girmiş olduğumuz açıklama bilgisi kullanıcının karşısına çıktı. Bu bilgiler daha öncede belirttiğimiz gibi sorun çözme ve kullanıcıyı bilgilendirme açısından oldukça yararlı olacaktır.

Web portalımıza kullanıcının bağlanabilmesi için tek bir seçeneği var, o da güvenlik duvarını aktif hale getirmesi. Bunun için Start—Control Panel içerisinde bulunan Windows Güvenlik duvarını açık konuma getiriyoruz.

Şekil-9

Güvenlik duvarını açtıktan sonra internet tarayıcınızı kapatıp tekrar açmanız gerekebilir çünkü değişiklikler hemen algılanamayabiliyor. Bu sebeple en çabuk ve temiz yöntem olarak Internet Explorer’ı kapatıp açtıktan sonra tekrar web portalımıza bağlanmayı deniyorum.

Şekil-10

Gördüğünüz gibi oturum açma sayfası sorunsuz karşıma geldi. Daha önceden de söylediğimiz gibi IAG web portalını kullanabilmeniz için bir Active X bileşeni olan IAG Client Component bileşenini otomatik olarak yüklemeniz gerekiyor. Bu bileşen portala bağlanmak istediğinizde sizin onayınızla yüklenmektedir. İşte bu yüklemeden sonra IAG Client Component sisteminizde tarama gerçekleştirip ilgili güvenlik ilkeleri ile uyumluluğunuzu denetliyor. İlk denememizde Windows Güvenlik duvarını kapalı olarak algıladığı için portala oturum açmanıza izin vermiyor.

Burada sizlere göstermiş olduğum örnek oldukça basit bir güvenlik ilkesi. Ancak gerek IAG içerisinde ön tanımlı olarak bulabileceğiniz bir çok hazır güvenlik ilkesiyle gerekse de örneğimizde olduğu gibi kendi yaratabileceğiniz özel güvenlik ilkeleriyle web portalınızın güvenliğini sağlamamız mümkün ve çok kolay. Sizde bu güvenlik ilkelerini kullanrak portalınıza bağlanacak kullanıcıları sınırlandırabilirsiniz. IAG bir çok üçüncü parti uygulamayı da denetleyebildiği için kullanıcılarınızda bulunan bir çok yazılımı denetleyebilirsiniz.

Özetle;

Kullanıcılarımızın web portalımıza bağlanırken minimum hangi güvenlik gereksinimlerine tabi olacağını belirledik. Ancak bu işin sadece ilk kısmı. Bundan sonra ki aşamada kullanıcılarımız portala girdikten sonra denetlenecekler. Belirlemiş olduğunuz güvenlik ilkelerine göre publish ettiğiniz uygulamalara erişecekler ya da eriştikten sonra bazı özellikleri kullanamayacaklar. Bir sonraki makalemde bu konu üzerinde çalışmalar gerçekleştireceğiz.

Bu konuyla ilgili sorularınızı alt kısımda bulunan yorumlar alanını kullanarak sorabilirsiniz.

Referanslar

–