Forefront Threat Management Gateway (ISA Server 2009) Kurulum ve İlk Konfigürasyon – Bölüm 1’de son adımların bir sonraki makalede anlatılacağını belirtmiştim. Forefront TMG’in ikinci bölümünde kurulumdan sonra firmanızın internete çıkabilmesi için gerekli birkaç seçeneğe değineceğiz.

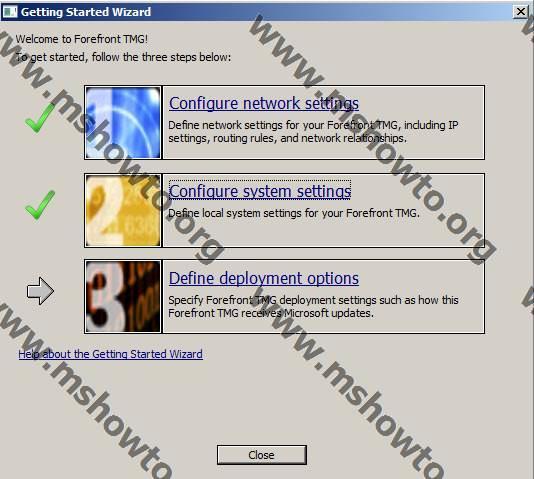

1. Wizard’ın 3. Seçeneği olan Define deployment options ile devam edelim.

Şekil-1

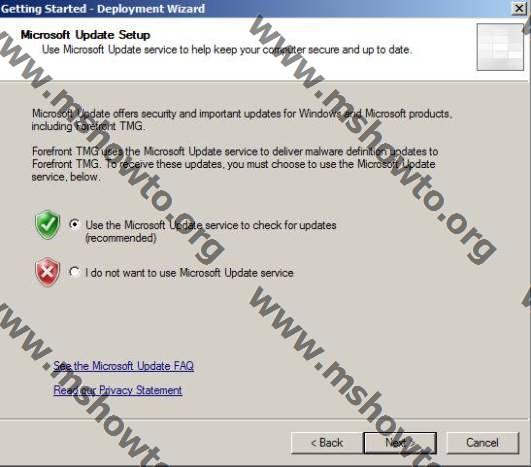

2. Gelen ilk pencerede Next’e tıklayın ve ikinci pencere olan Microsoft Update Setup’da, Windows Update’den malware update’lerinin alınmasını istiyorsanız ilk seçeneği seçip Next ile devam edin.

Şekil-2

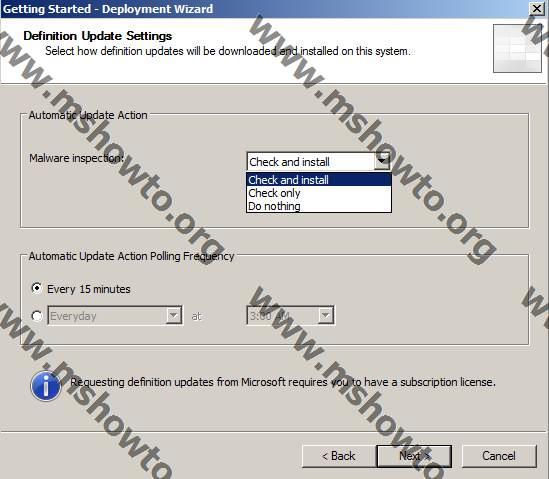

3. Ve alınacak update’ler için sistemin nasıl bir davranış sergileyeceğini belirtin. Örneğin her 15 dakika da bir update’lerin kontrol edilmesini ve alınan update’lerin yüklenmesini seçebilirsiniz.

Şekil-3

4. Ürünle ilgili birtakım bilgileri Microsoft ile paylaşmak istiyorsanız Customer Feedback penceresinde Yes’i seçip devam edebilirsiniz. Aynı şekilde Microsoft Telemetry Service penceresinde yapınızda gerçekleşen bir takım olayların Microsoft’la paylaşabilmeniz söz konusu. Join with an advanced membership seçeneğini seçip yapınızdaki bir takım beklenmedik durumları Microsoft’la paylaşabilirsiniz. Bu durumda sizden alınan raporlar sonucunda belki de aynı sıkıntıları yaşayabilecek birçok kurum dakikalar içerisinde çıkarılabilecek bir güncelleme ile aynı sorunla karşı karşıya kalmayacaklar.

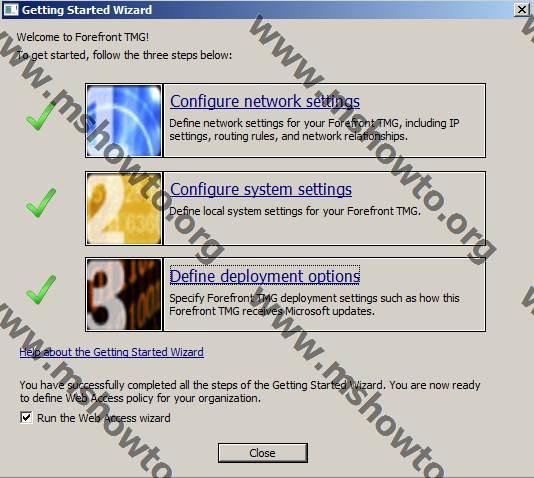

5. Finish diyerek ilk wizard’ı sonlandırdıktan sonra karşınıza devam edebileceğiniz Run the Web Access Wizard isimli, ikinci bir wizard seçeneği gelecektir. Wizard’lar ile yönlendirilmedeki amaç kurulum ve ilk konfigürasyonların sonrasında tüm kurumun basit internet işlerinin de yapılandırılabilmesi. Tabi ki bu işleri wizard kullanmadan sadece arayüzden ilerleyerek te gerçekleştirmeniz mümkün. Şimdi yeni wizard’ımız ile devam edelim.

Şekil-4

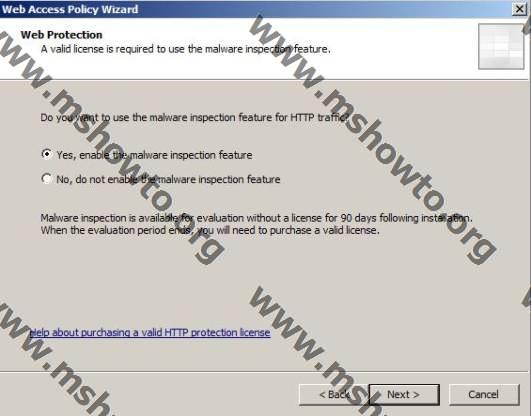

6. Gelen ilk pencerede Next ile devam edin ve gelen Web Protection penceresinde, eğer http trafiği içerisinde malware tespiti gerçekleştirmek istiyorsanız Yes’i seçin. Daha önceki ISA Server sürümlerinde olmayan bu özellik ile bir istemcinizin internetteki herhangibir sayfadan indirdiği içeriği kontrol edebiliyorsunuz. Tabi ki 90 gün ücretsiz olarak kullanabileceğiniz bu özellik için daha sonrasında lisans satın almanız gerekiyor.

Şekil-5

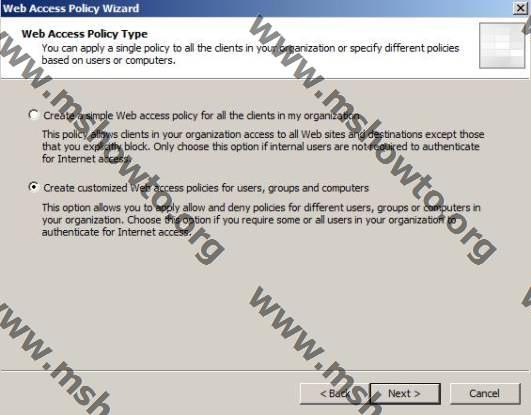

7. Web Access Policy Type penceresinde sunulan iki seçenekten ilki ile en basit anlamda izin veren bir kural oluşturma şansınız var. Burada ben tüm detayları görmek için ikinci Customized seçeneği ile devam edeceğim.

Şekil-6

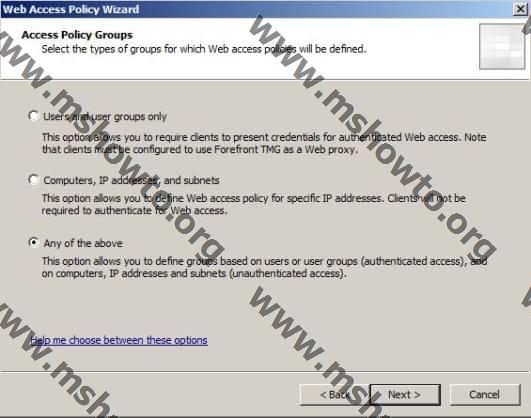

8. Access Policy Groups penceresinde users ve groups ya da computer ve IP bazlı ya da hiçbirisi seçeneklerinden birtanesini seçebilirsiniz. Users and users groups only’yi seçtiğinizde sadece kullanıcı ve gruplara göre izinler veren bir kural oluşturabilirsiniz. İkinci seçenek olan, Computers, IP adressess and subnets seçeneği ile sadece bilgisayar IP ve network aralığına göre izinler veren bir kural oluşturabilirsiniz. Üçüncü seçenek olan Any of the above’nin seçilmesi sonucunda ise ilk iki seçenekteki tüm bileşenleri barındıran bir kural oluşturabilmek mümkündür. Son seçeneği seçip devam edelim.

Şekil-7

9. Default Web Access Policy penceresinde Allow the Web request’i seçin. Bu şekilde yarattığınız web Access policy’lerde yer almayan bir durum ile karşı karşıya kalındığında client PC’ye gerekli işlem için izin vermiş olacaksınız.

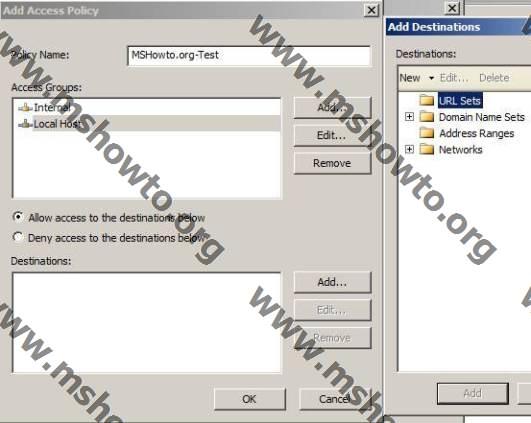

10. Anonymous Web Access Policies penceresinde Add’e tıklayın ve açılan pencerede herhangibir kimlik doğrulamasına gerek kalmadan izin vermek istediğiniz network’ü, IP’yi, PC’yi… seçin. Örneğin, internal ve localhost’tan external’a izin vererek tüm networkünüzü anonymous olarak internete çıkartmanız mümkün.

Şekil-8

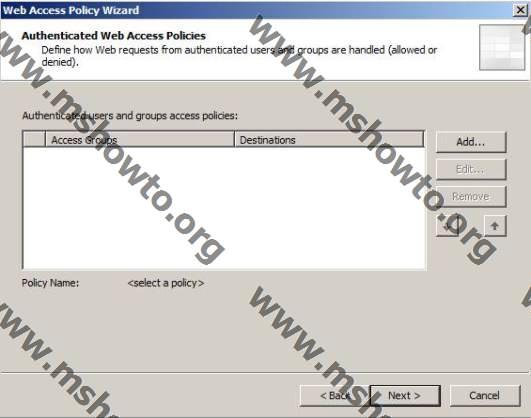

11. Autenticated Web Access Policies penceresinde kimlik doğrulaması yapmasını istediğiniz network’ü, IP’yi, PC’yi… seçin. Bu makalede tüm internal network’e anonymous izin verildiği için bu adımı tamamen boş bırakarak geçiyoruz. Fakat kendi yapılarınızda ilk pencerede belirli oranda izin verip, kimlik doğrulaması yaptırmak istediğiniz network’leri, IP’leri, PC’leri seçerek yola devam etmenizi öneririm.

Şekil-9

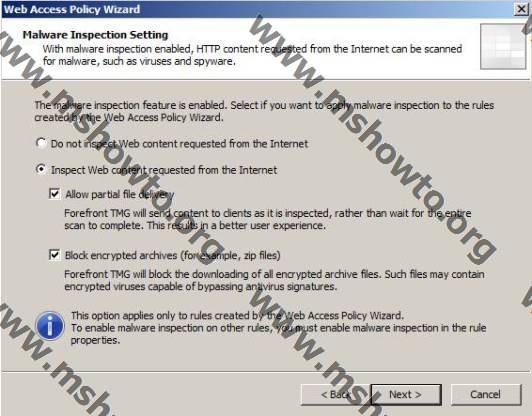

12. Malware Inspection Settings penceresinde, kurulum esnasında http trafiğinin malware’ler için kontrol edilmesini seçtiyseniz yarattığınız bu kural üzerine etkimesini Inspect Web Content requested from the Internet kutucuğunu işaretleyebilirsiniz.

- Allow partial file delivery kutucuğunu işaretlemeniz ile birlikte dosyanın taranan kısmının, dosyanın tamamının taranması bitirilmeden kullanıcıya aktarılmaya başlanmasını sağlayabilirsiniz.

- Block encrypted archives (for example, zip files) kutucuğunun işaretlenmesi ile birlikte içeriği kontrol edilemeyen dosyaların bloklanmasını sağlayabilirsiniz. Örneğin şifrelenerek gönderilmiş bir dosya.

Şekil-10

13. Son olarak Web Cache Configuration penceresinde cache size’ınızı ayarlayın. Burada dikkat etmeniz gereken nokta cache size’ınızın boyutunun, fiziksel ram miktarınızın 3-4 katı civarında olmasıdır.

14. Finish diyerek işlemi sonlandırın ve karşınıza açılacak olan Forefront TMG penceresinde Apply’e tıklayın. Apply demeden pencereyi kapatmanız sonucunda az önce yaptığınız tüm konfigürasyonu tekrar yapmanız gerekecek. Bundan dolayı burada biraz dikkatli olmakta fayda var.

15. Son olarak karşınıza şekil-11’dekine benzer bir pencere gelmesini bekleyebilirsiniz.

Şekil-11

Forefront TMG’i, yeni nesil ISA Server, hatta ISA Server 2009 olarak adlandırabiliriz. ISA Server 2004 ve 2006’daki genel çalışma mantığını korurken bize sunduğu malware desteği ile kullanıcılarımızın indirdikleri ya da gezindikleri sayfalardaki kontrolümüzü herhangibir 3 party yazılıma ihtiyaç duymadan sağlamamızı sağlıyor.

Bu konuyla ilgili sorularınızı alt kısımda bulunan yorumlar alanını kullanarak sorabilirsiniz.

Referanslar

–