Bu yazıda Echange Server 2013’ün ve arşivlemesini yapan Symantec Enterprise Vault’un Checkpoint R76 ile dış dünyaya hizmet verdiği bir yapının kurulum ve konfigürasyonunu sizlere göstereceğim.

Çalışmayı üç başlık altında topladım.

- Exchange Server 2013 tarafında yapılması gerekenler

- Checkpoint tarafında yapılması gerekenler

- Enterprise Vault tarafında yapılması gerekenler

EXCHANGE SERVER 2013’E DAİR

Geçen yılsonunda yayınlandı ve yılbaşında Exchange 2010’a getirilen SP3 ile transition yapılabilir hale geldi. Şu anki son Cumulative Update ile de tam bir sürüm olup doğrudan kurulabilir haldedir.

Mimari, 2010 sürümüne göre değişti ve Server Role’leri CAS ve Mailbox başlıkları altında toplandı.

Exchange yapınızın dış dünyadan ve/veya şirket ağından, Outlook kullanıcılarına, Outlook Web App kullanıcılarına ve/veya ActiveSync kullanıcılarına hizmet vermesi için Client Access Server rolü hizmet vermektedir. Dolayısıyla Client Access için sunucunun yapılandırılması gerekir. External Client Access için Outlook Anywhere yapılandırması, AutoDiscovery yapılandırması ( Name Resolution ) , güvenilir bir sertifika otoritesinden alınmış SSL sertifikası ( test için internal CA’de kullanılabilir) gerekir. Internal Client Access’in sağlanmasında bir zorluk olmadığından bahsetmiyorum. Gereksinimlerin yapılandırılmasını ekran görüntüleri ile açıklayayım.

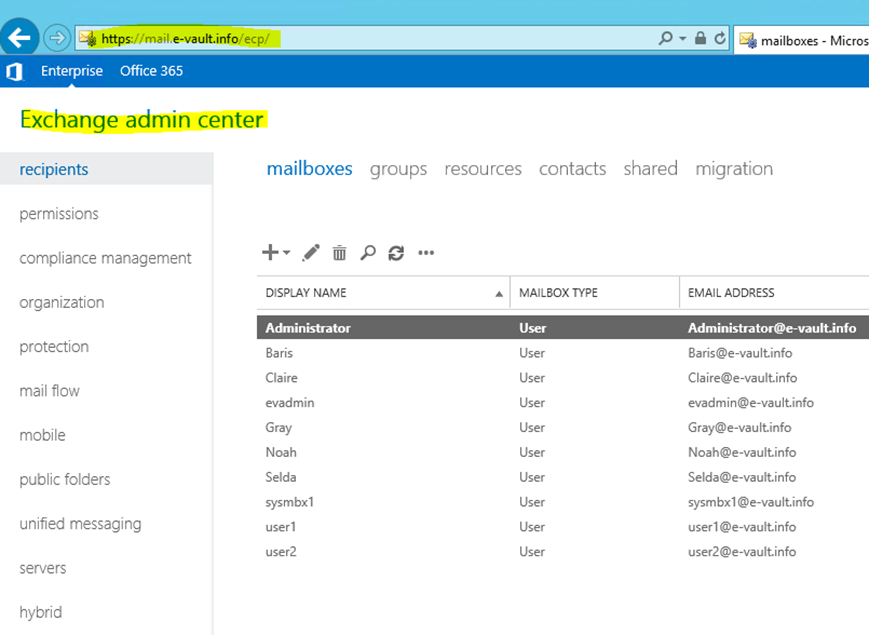

Exchange Management Console yerini Exchange Admin Center’a bıraktığından, yeni yönetim panelini https://Server_name_or_Server_fqdn/ecp ile açıyoruz.

Resim-1

Outlook Anywhere, yeni nesil Exchange Server Client Access mimarisinde “olmazsa olmaz” olarak görünüyor. Dolayısıyla sadece internal Client access olacaksa da Outlook Anywhere yapılandırmasını tamamlamanızda fayda var!

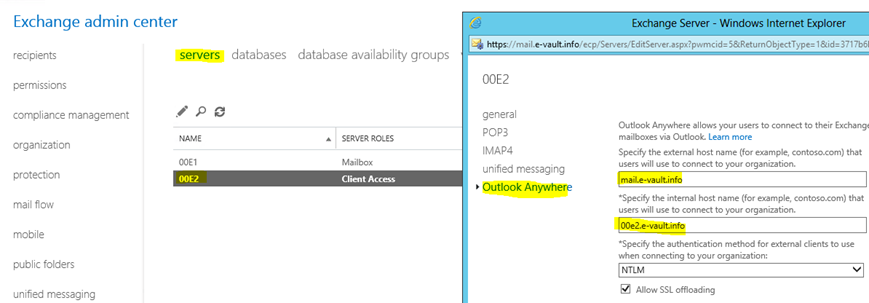

Yapılandırma için Exchange Admin Center’da ( kısa EAC ) Servers kısmı kullanılıyor. EMS’de kullanılabilir.

Resim-2

Her iki rolü ayrı ayrı ele almak için birer adet sunucu kurmuştum test ortamıma. Siz tek bir sunucu ile de çalışabilirsiniz. Sunucu rolleriniz ayrı ayrı ise, muhatabınız Client Access Role’ü yüklü olan sunucu olacaktır.

External Host Name belirlenmesi gerekir! External Host name’in isim çözümlemesi açısında DNS yapınızda uygun bir (A) Record’a sahip olması gerekir!

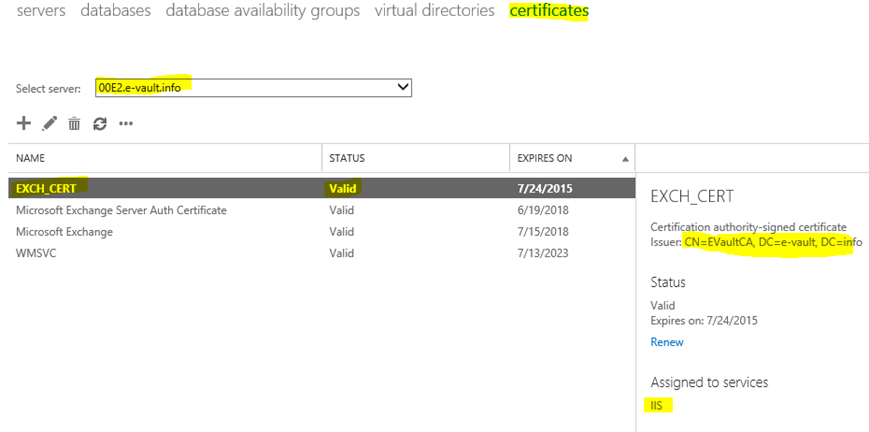

Outlook Anywhere’in ve SSL bağlantısını kullanacak diğer Client Access bileşenlerinin çalışması için ( test ortamları dışında da uyarı vermemesi için) Exchange Server CAS sunucunuza, güvenilir bir otoriteden sertifika alınması gerekir. Sertifika işlemlerini EAC’den aşağıdaki kısımdan yapabilirsiniz.

Resim-3

Sunucu sayınız birden fazla ise, üstteki resimde görülen drop-down menüden, üzerinde işlem yapacağınız sunucunun seçilmesi gerekir!

CHECKPOINT FIREWALL’A (R76) DAİR

Kullanıcılar arşivlerine erişmek istediklerinde (Outlook Web App’ten ya da Outlook’tan ) Exchange Server 2013 ile Symantec Enterprise Vault arasındaki bağlantı SSL üzerinden açılma eğilimdedir(Varsayılan durum). Dolayısıyla Checkpoint üzerinde Firewall & Nat Blade’inde SSL bağlantısı için Publish ve/veya Access Rule oluşturulmalıdır.

Tek bir Public IP adresiniz varsa, o IP adresine gelen bağlantıları aynı anda iki ayrı kaynağa Translate edemeyeceksiniz (Exchange Server CAS servisleri ile Enterprise Vault Web App’i ayrı sunucular üzerinde olacaktır). Checkpoint’in yapısı buna imkân tanımıyor (imkan tanıyan bir ürün var mı derseniz, eskiden ISA/TMG vardı sanıyorum şimdilerde Juniper’de yapıyor, emin değilim ) Bundan dolayı iki adet Public IP adresine ihtiyaç var.

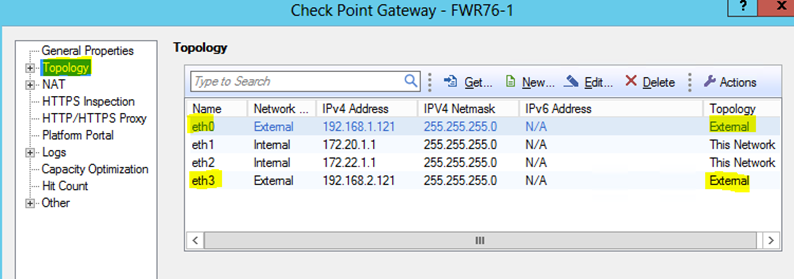

Test ortamımdaki Checkpoint topolojimi aşağıda aktarıyorum.

Resim-4

Topolojiden görüldüğü üzere iki adet External Interface’e atadığım iki ayrı IP adresini Exchange Server CAS servislerinin yayınlanması için ve Symantec Enterprise Vault’un web servislerinin yayınlanması için kullanacağım.

Exchange Server’ın ve Enterprise Vault’un bulunduğu IP Network’ü eth1 ‘in arkasındadır.

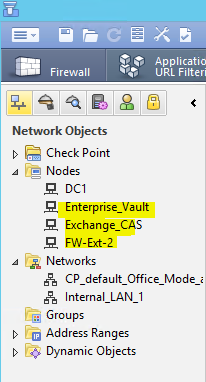

Publish(yayınlama) için kullanılmak üzere aşağıdaki görüldüğü gibi Node objelerini oluşturunuz.

Resim-5

Örnek teşkil etmesi açısında bir Node’un detayını aşağıda paylaşıyorum.

Resim-6

Bu Node üzerinde NAT için “Hide Behind Gateway” , “Static” ya da “Hide Behind IP Address” seçimleri yapmadım! Amaca göre Static NAT da kullanabilirdim.

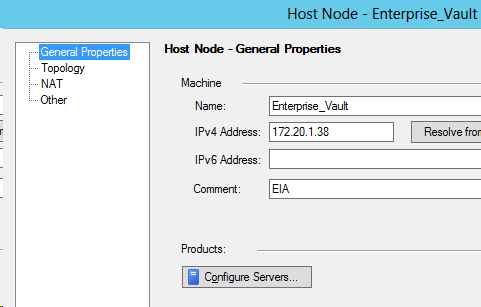

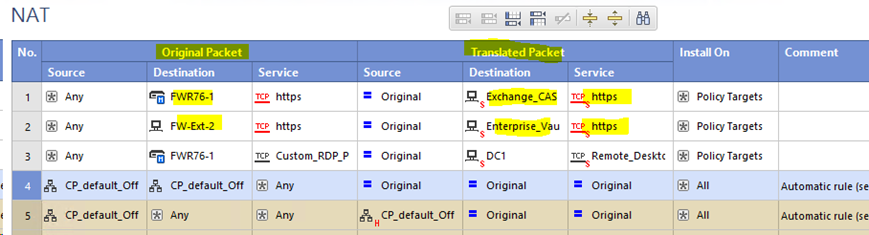

Port Address Translation’ı ve IP address Translation’ı NAT tablosundan Manual olarak yapmayı tercih ettim. Oluşturduğum NAT kuralları aşağıdaki gibidir.

Resim-7

Birinci kural, 192.168.1.121 External IP adresine gelen Https isteklerini yine Https ile Exchange Server CAS’ına gönderiyor. ( OWA Hizmeri ve Autodiscover hizmeti için çalışacak olan kural ).

İkinci kural, 192.168.2.121 External IP adresine gelen Https isteklerini yine Https ile Enterprise Vault’ın Web servislerini barındıran sunucuya gönderiyor. ( Yani EV’ye gönderiyor, EV web servisleri ne erişim için çalışacak kural ).

Enterprise Vault’a Dair

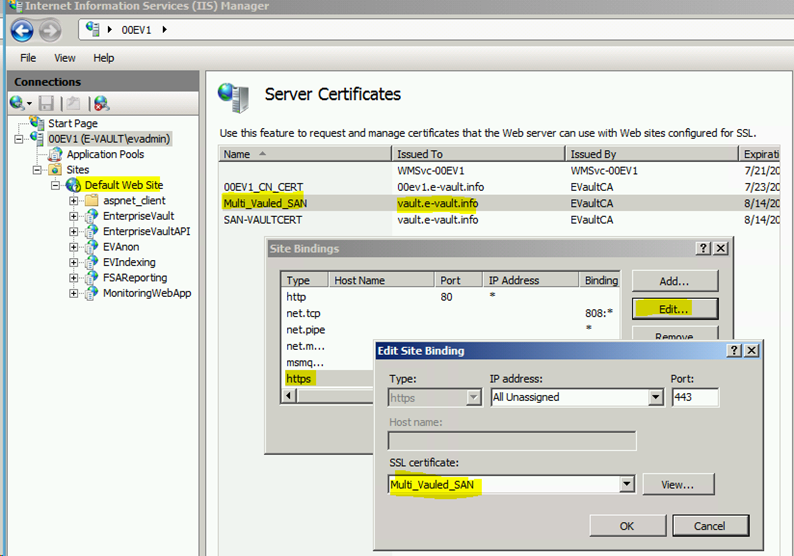

Yazımın ilk kısımlarında, Exchange Server 2013 ile Enterprise Vault arasındaki trafiğin SSL ile kurulma eğiliminde olduğundan bahsetmiştim. Bu duruma istinaden ilk olarak EV web servislerinin kullanabileceği bir SSL sertifikası ( test ortamında Internal CA olabilir ama Production için Well-known Trusted CA önerilir) tedarik edilmelidir.

Resim-8

“Name” ‘ini “Multi_Valued_SAN” olarak yazdığım SSL sertifikasını Default Web Site ile ilişiklendirdim.

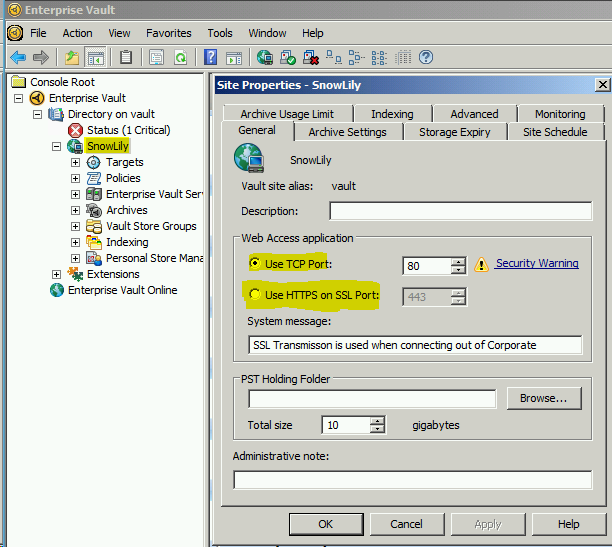

Enterprise Vault’un Site özelliklerine bakarak Web Access Application port kullanım durumunu gözleyebilirsiniz.

Resim-9

Outlook’tan ya da Outlook Web App’ten Enterprise Vault’a SSL ile bağlanabilmek için HTTPS kullanımını seçebilirsiniz. Ama zorunlu değilsiniz. Daha önce, Enterprise Vault Default Web Site’ına SSL sertifikası “bind” ettiğiniz için Internet Information Service SSL bağlantısı kabul edilir durumdadır!

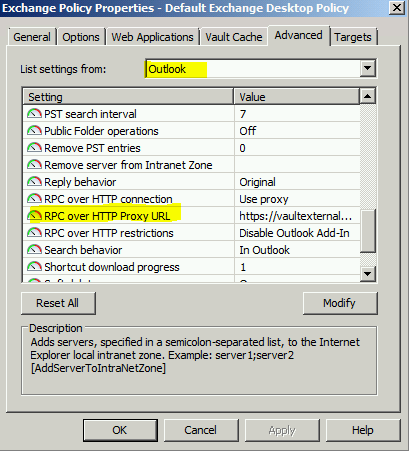

Arşiv’e, Outlook ile ya da Outlook Web App ile bağlanacak olan kullanıcılar için bağlantı URL’ini Exchange Policy > Desktop Policy ile yapılandırabilirsiniz.

Resim-10

Outlook 2013 kullanıcıları için arşive erişimi sağlamak adına iki yolunuz mevcut. Dilerseniz herhangi bir add-in/plug-in kurmadan Office Mail App’ı ilgili kullanıcı(lar) için ya da tüm organizasyon için Exchange Management Shell yardımı ile “deploy” edebilirsiniz. Ya da bilindik Outlook add-in’ini ilgili istemci bilgisayarlara kurabilirsiniz.

Outlook Web App ( OWA 2013 diyebiliriz ) ‘ten bağlanacak olanlar için Office Mail App’ini EMS’den kullanıcı Mailbox’larına “Deploy” etmelisiniz. Bunun yapılandırmasına Blog ‘umdaki Exchange Server 2013 Arşivleme yazısından ya da Enterprise Vault Administrator Guide’ından bakabilirsiniz.

Resim-11

MS Office Outlook ayarları için drop-down menüden Outlook’u seçmelisiniz. Dış dünyadan ( şirket Network’ü dışından MS Office Outlook ile bağlanacak olanlar) Outlook Anywhere ( Rpc Over Https ) ile SSL bağlantısı kuracaklarından hangi URL’i kullanacaklarının bilgisini, istemci tarafındaki Enterprise Vault Add-In’ine göndermeniz gerekir. Üstte gösterildiği gibi URL’i “set” edebilirsiniz.

RPC Over Http Proxy URL olarak https://vaultexternal.e-vault.info/enterprisevault adresini kullandım.

Dikkat: Eğer Enterprise Vault Default Web Site’ına “bind” ettiğiniz sertifika içinde geçen Subject Name vaultexternal.e-vault.info isminden farklı ise , istemci tarafında MS Office Outlook’ten arşive erişim sırasında sertifika uyarısı alınır!

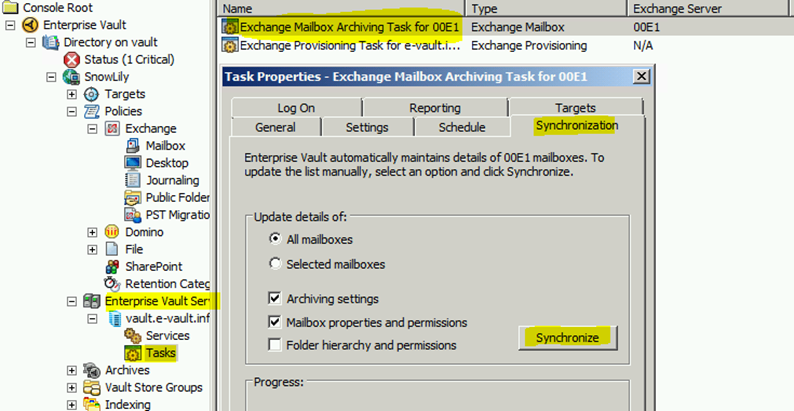

Yapılan ayarın geçerli olması için Mailbox’ların “Synchronize” edilmesi gerekir.

Resim-12

“Sync” işleminden sonra değişiklik istemci tarafında Enterprise Vault add-in’ine gönderildi. Outlook açıldığında ve başarılı şekilde logon olunduktan sonra yansıyacaktır. İstemci tarafına geçerek durumu inceleyelim.

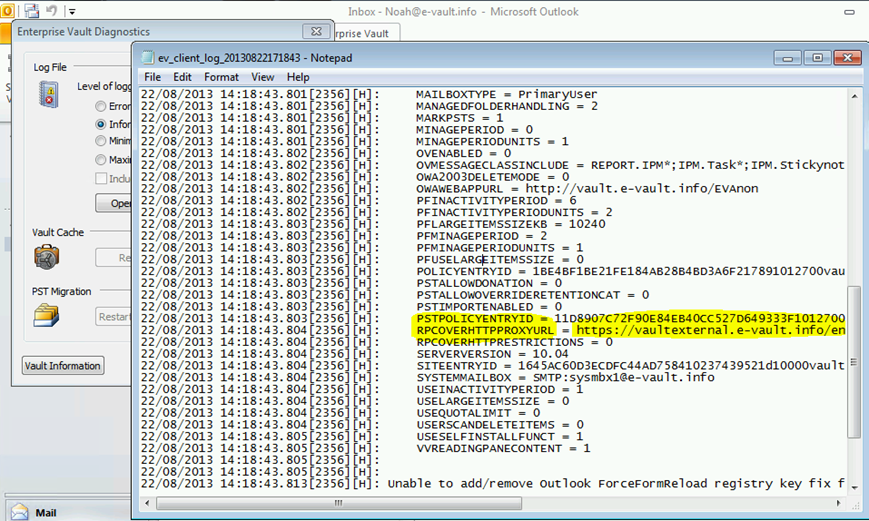

Resim-13

Yapılandırma sonucu üstte görüldüğü gibi. İstemci, şirket Network’ünün dışından Office Outlook ile arşivine bakmak isterse bu URL kullanılacak!

Test

Hazırladığım test labına göre ( daha önce ifade etmiştim ) , şirket Network’üm 172.20.1.0/24 ip bloğundadır.

Test için kullandığım Windows 7 Client 192.168.1.0/24 ( Checkpoint’e göre dış dünya ) ip bloğundadır. 192.168.1.0/24 ve 192.168.2.0/24 ip blokları arasında Routing mevcuttur.

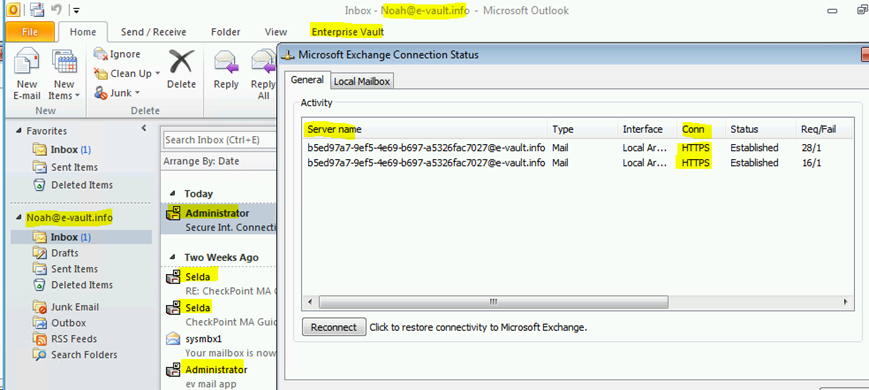

Resim-14

Üstte görüldüğü üzere MS Office Outlook 2010, https üzerinden Exchange organizasyonundaki ilgili Mailbox’a bağlandı.

Server Name’e dikkat çekmek istiyorum. AutoDiscover kaydının önemi görünüyor diye düşünüyorum.

Resim-15

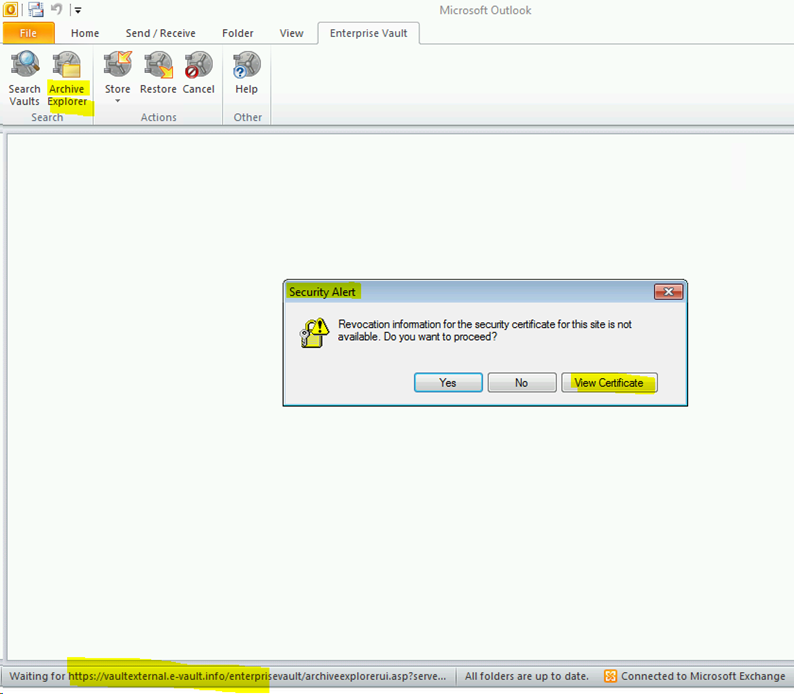

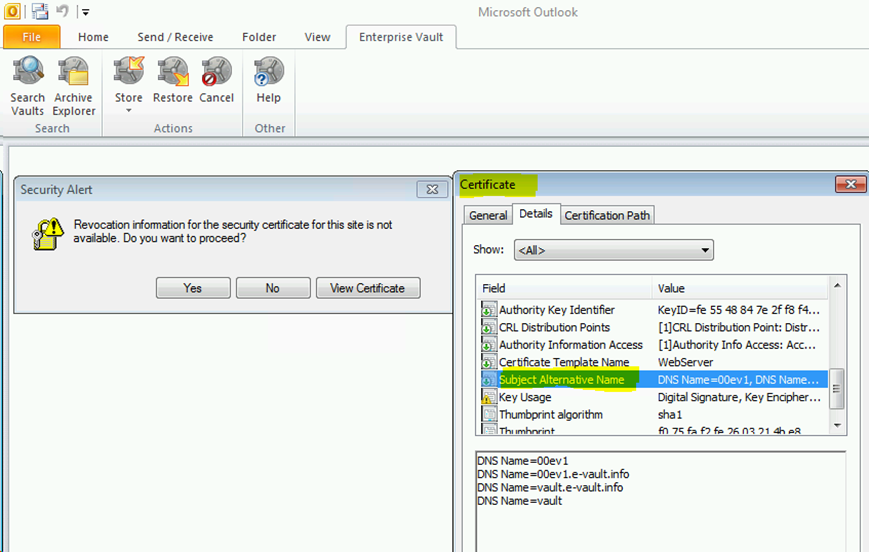

MS Office Outlook üstte görüldüğü üzere arşive bakılmak istendiğinde daha önce ayarlanan isme yani https://vaultexternal.e-vault.info/enterprisevault ismine gidiyor.

Resim-16

Sertifikanın içinde geçen SAN altında vaultexternal.e-vault.info ismi olmadığından ( daha önce bahsettiğim üzere ) uyarı alındı. “Yes” ile devam edebiliriz.

Resim-17

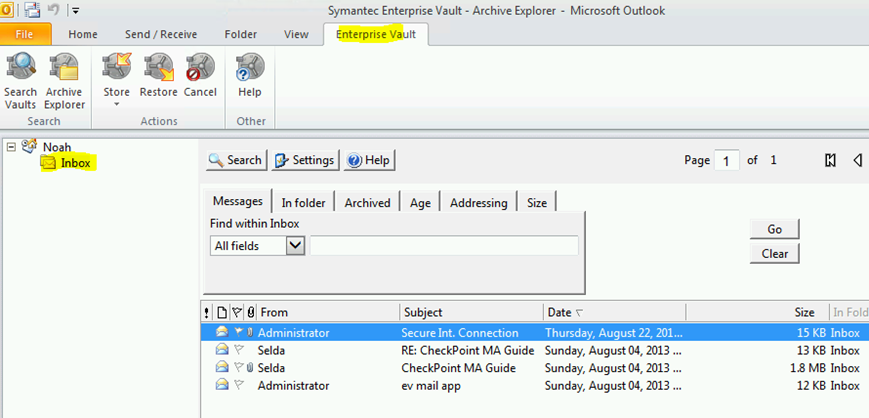

Erişim sağlandı.

Resim-18

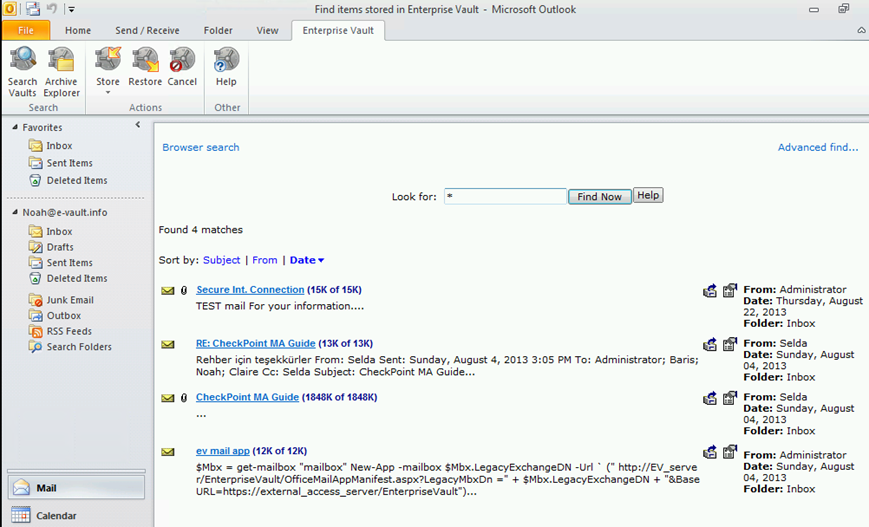

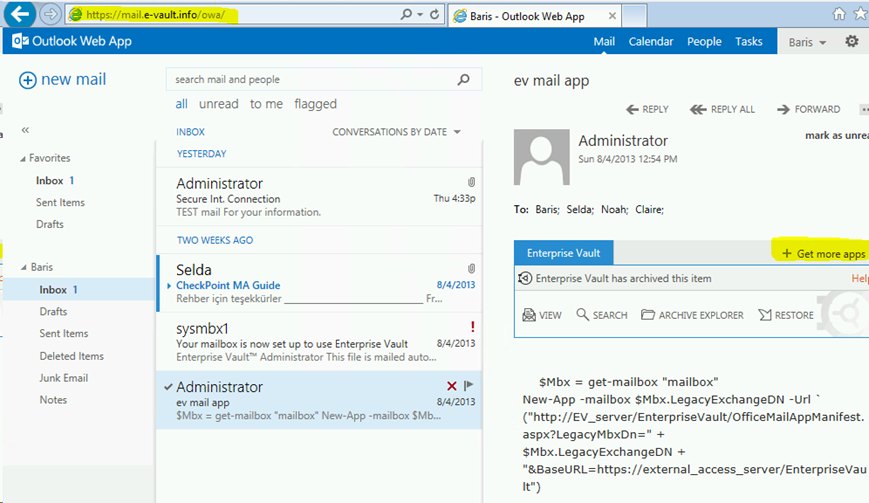

Enterprise Vault’un Index servisi de çalışıyor. Office Mail App ile OWA üzerinden de erişim sağlandığını gözleyebiliriz.

Resim-19

Enterprise Vault Mail App’inin view, search, archive explorer vb. özelliklerinden faydalanabilir durumdayız.

Office Mail App ile ilgili ayarlara Exchange Server 2013 sunucularınızın birinden EMS’den get-app cmdlet’i ile bakabilirsiniz.

Örnek :

get-app –Mailbox baris

get-app -Mailbox baris | ?{$_.displayname -like “Enterprise Vault”} | fl

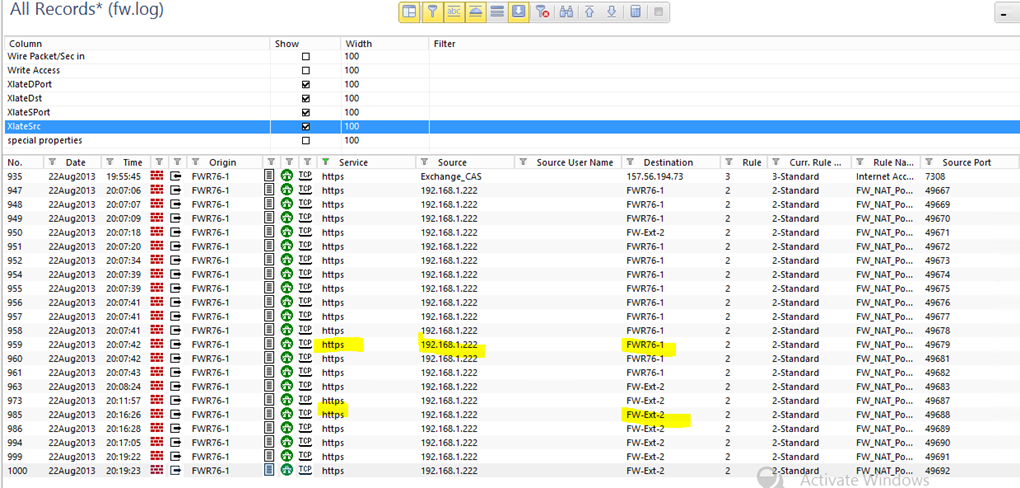

Checkpoint SmartView Tracker’dan log’lara bakabiliriz.(Malumunuz, erişim sağlandığına göre NAT’ın çalışmış olması gerekirJ).

Resim-20

Aynı source’dan ( Windows 7 Client’tan ) Checkpoint’in iki ayrı interface’ine paket gelmiş.

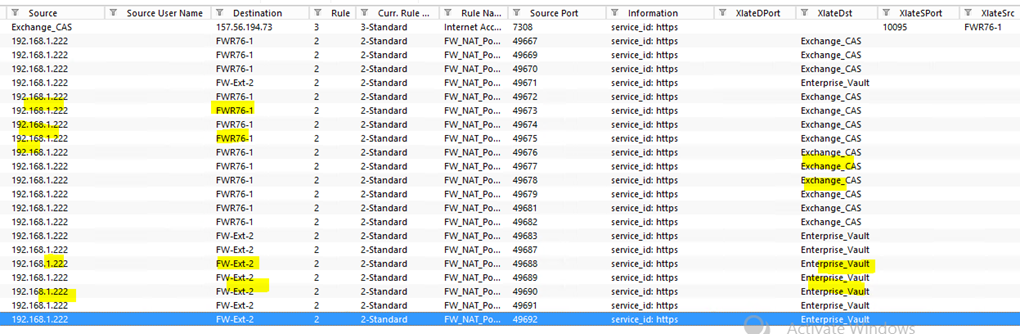

Resim-21

Source’un yani Windows 7 Client’ın talebine göre, gelen istekler Checkpoint tarafından Exchange Server’a ve Enterprise Vault Server’a doğru translate edilmiş. ( Bakınız XlateDst kolonu, üstte ).

Sonuç

Lab ortamında, Exchange Server 2013 CAS hizmetlerini ve arşivlenmiş Mailbox’lara erişim için Enterprise Vault web servisini Checkpoint R76’ın kullanımına sunulan iki adet External IP ile dış dünyaya açmış olduk. Dikkat edilmesi gereken kısımları tekrar ifade edelim.

- Exchange Server 2013 CAS için geçerli bir otoriteden alınmış SSL sertifikası

- External Domain Name

- Enterprise Vault için Outlook Anywhere ( RPC over HTTP/S ) ile bağlanan istemcilerin kullanacağı URL

- Enterprise Vault web servisi için geçerli bir otoriteden alınmış SSL sertifikası

- Kullanılan tüm URL’lerin Name-to-IP mapping’lerinin yapılmış olması ( DNS!)

Bu konuyla ilgili sorularınızı alt kısımda bulunan yorumlar alanını kullanarak sorabilirsiniz.

Referanslar