Microsoft Office 365 kullanılan firmalarda, isteklerden bir tanesi de servis üzerinde bulunan data’nın gerekli görüldüğü durumlarda şirket yetkilileri tarafından incelemeye alınabilmesidir. Microsoft Office 365 bu isteği eDiscovery özelliği ile firmalara sunar.

İstek genelde şu biçimde gelir; IK, Hukuk ya da şirketin yetkilendirdiği kişiler/departmanlar bir şüpheli olaya karşılık servis üzerindeki datayı takibe almak isteyebilirler. Bu süreçte, BT çalışanlarının, Microsoft Office 365 servisini yönettikleri için, kime ya da hangi departmana izleme yetkisi vereceklerse bu yetki tanımlarını yapmaları gerekir.

Şimdi yukarıdaki ön yazıda belirttiğim açıklamayı bir örnek üzerinden açıklamaya çalışalım.

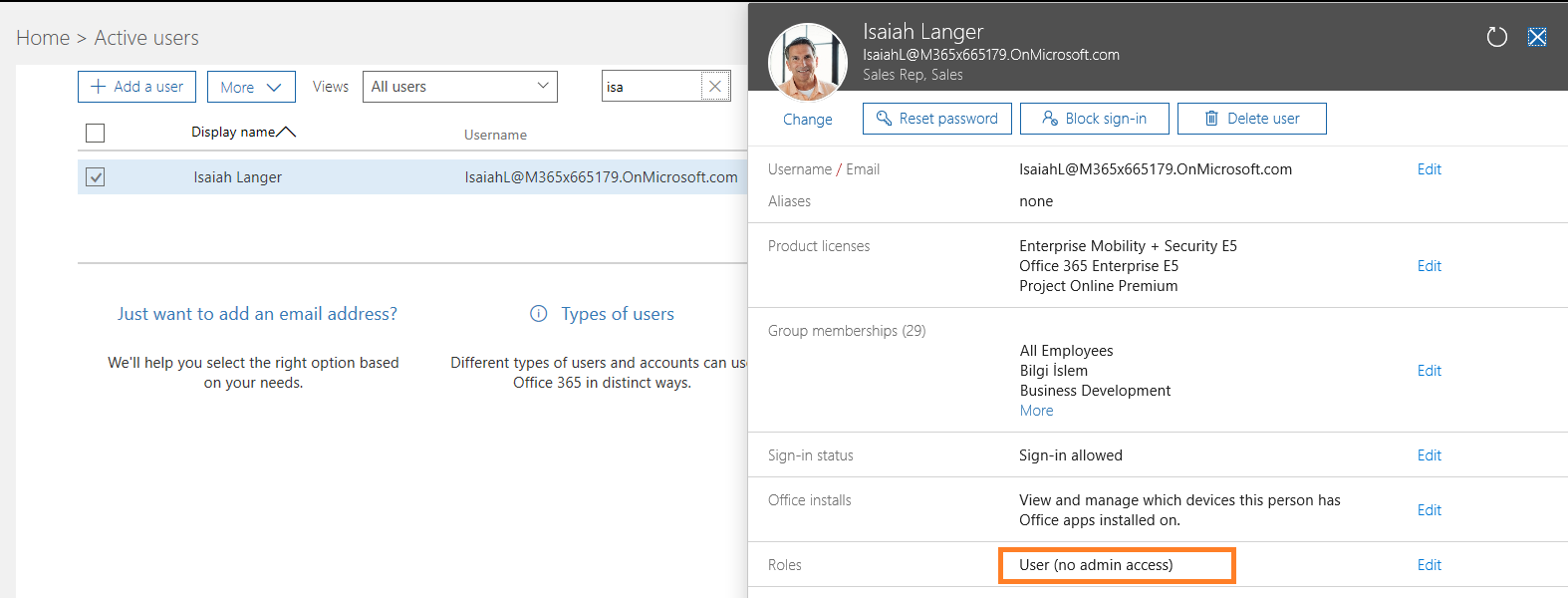

Örneğimiz içerisinde kullanacağımız Microsoft Office 365 içerisinde tanımlı iki tane kullanıcımız bulunuyor. Bunlardan bir tanesi Megan, Global Admin yetkisine sahip. Yani tüm yetkileri sahibi olmasa bile üzerine alabilir ve diğer kişilere yetki verebilir. İkinci kullanıcımız ise Isaiah, normal bir kullanıcı hesabına sahip.

Resim-1

Ulaşmak istediğimiz sonuçlar aşağıdaki gibi:

- Isaiah kullanıcısının normal kullanıcı haklarını korurken Megan tarafından oluşturulmuş bir eDiscovery case’i içerisinde arama sonuçlarını görebilmesi

- Isaiah kullanıcısının kendi kendine yeni Case’ler oluşturamaması

- Isaiah kullanıcısının Content Search alanını kullanarak yeni aramalar yapamaması sadece kendine atanmış Case’leri görebilmesi

- Isaiah kullanıcısının kendisine atanmış (Görmesi için izin verilmiş) Case’lerin dışında diğer Case’leri görmemesi

- Isaiah kullanıcısının kendisine atanmış Case’lerin içeriğini düzenlemesinin engellenmesi

Aşağıdaki ekran görüntüsünde Isaiah isimli kullanıcının sahip olduğu yetkileri görüyorsunuz. Sadece “User” grubunun üyesi.

Resim-2

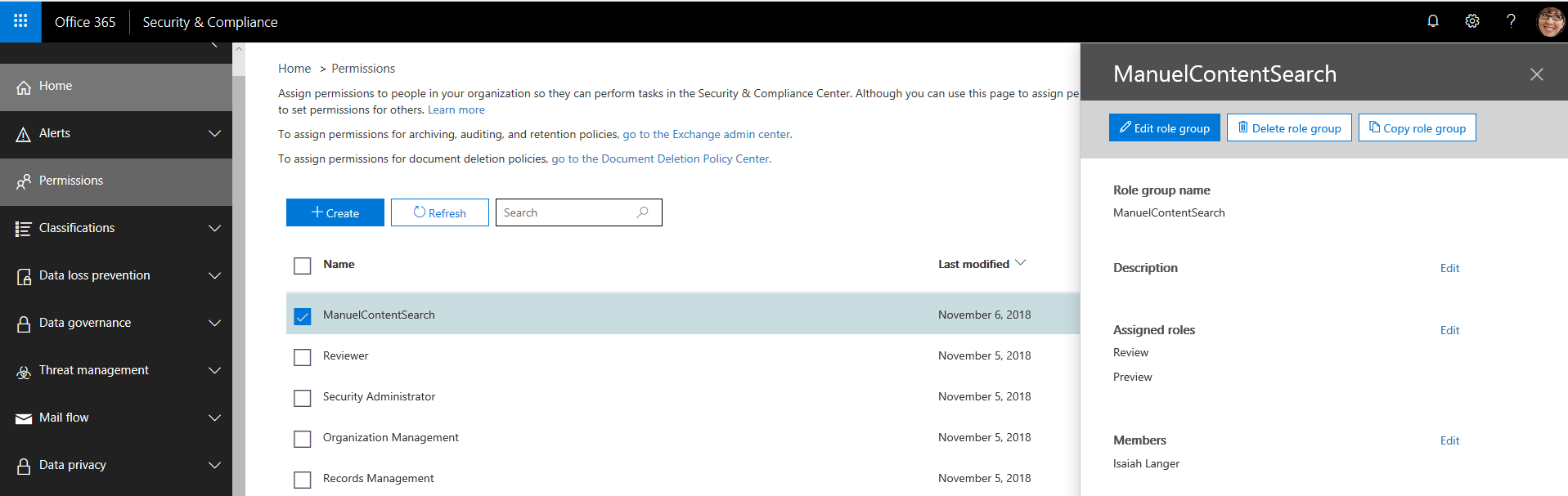

Şimdi bu kullanıcı hesabına olması gereken izinleri atayalım.

Microsoft Office 365 Security and Compliance > Permission‘a ulaşın ve burada Create diyerek yeni bir Role Group oluşturun.

Ben burada ManuelContentSearch isimli bir grup oluşturdum.

Grubun içerisinde ise Default gelen Review ve Preview rollerini ekledim. Bu biçimde yukarıda yazdığım beş maddeyi de sağlayabileceğim.

Son olarak gruba üye olarak Isaiah’ı ekledim.

Resim-3

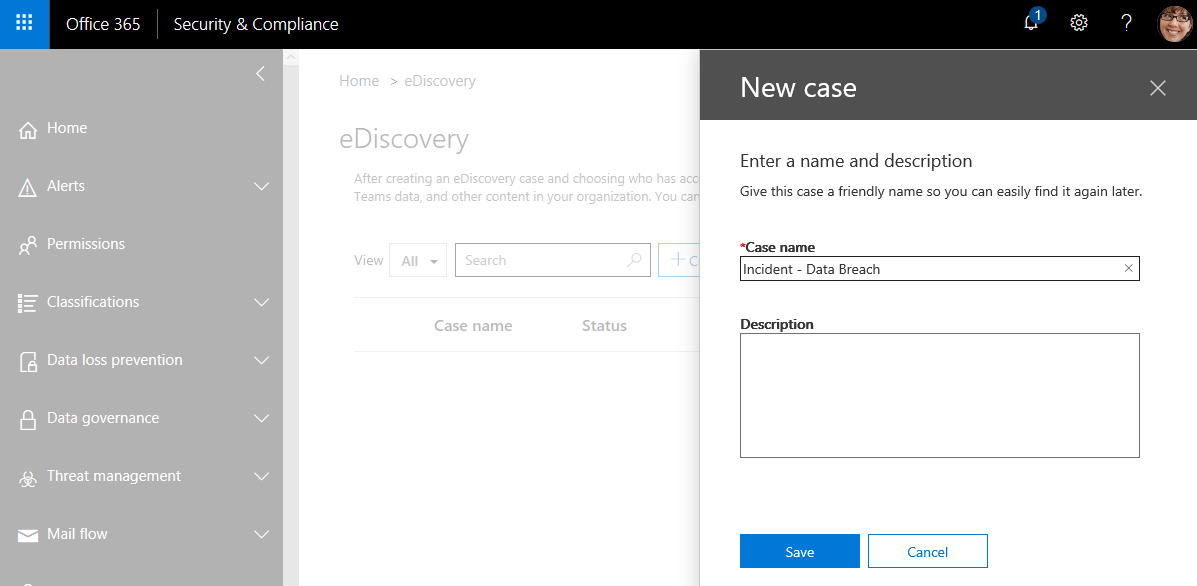

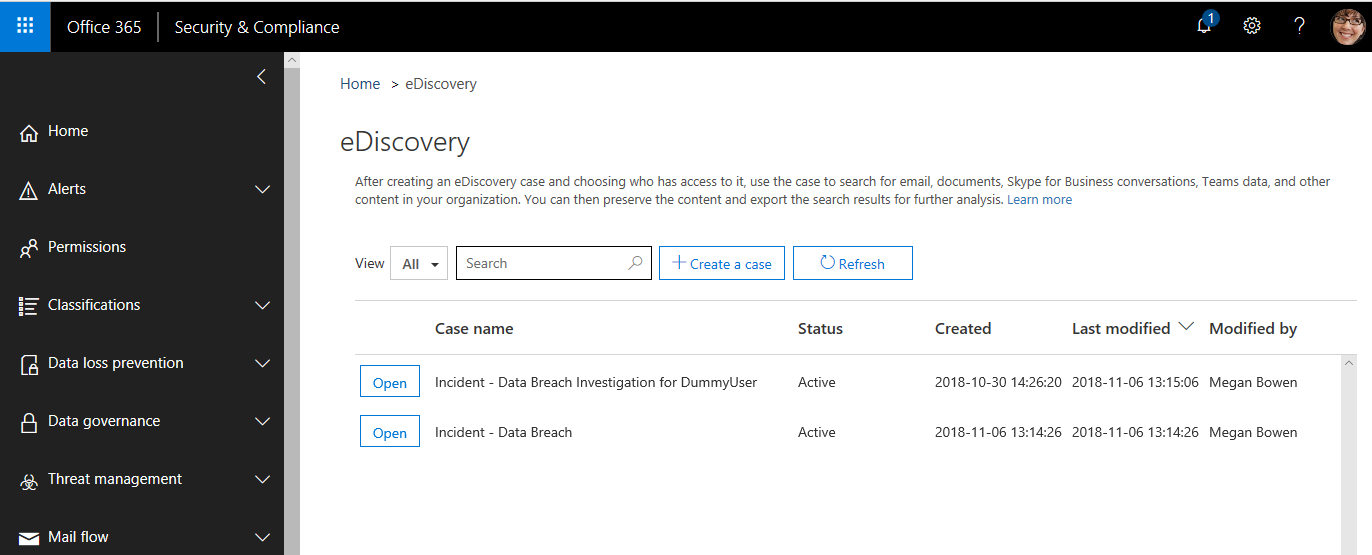

İlk işlemlerden ve yetkilendirmeden sonra şimdi Megan ile oturum açarak iki tane Case oluşturacağım. Temel amacım en başta da belirttiğim gibi şüpheli bir aktiviteyi ilgili birim çalışanın takip edebilmesini sağlamak. Tüm bu işlemleri Global Admin haklarımı (ve diğer yetkileri üzerime alarak) kullanarak gerçekleştirebilirim fakat kurumlardaki şüpheli aktiviteler (kurumsal datanın şirket dışına çıkması vb.) üzerinde BT çalışanlarının çalışması pek çok firma tarafından istenilen bir durum değil. Firmaların bu ve benzer işler için faaliyet gösteren ilgili ekiplerinin kullanılması daha fazla tercih edilen bir yöntem.

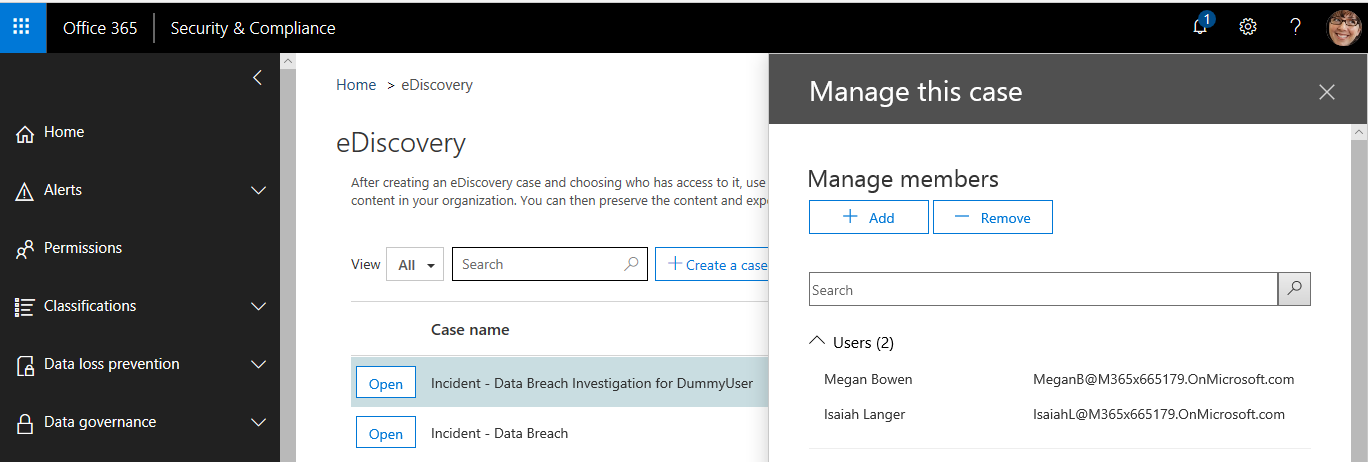

Megan kullanıcısı ile iki tane Case oluşturuyorum. İlkinin adı Incident – Data Breach, ikincisinin adı ise Incident – Data Breach investigation for DummyUser.

Resim-4

Resim-5

Incident – Data Breach investigation for DummyUser’ın Member’larına dikkat edin. Bu Case için, üzerinde çalışmasını, çıktılarını görebilmesini istediğim Isaiah’a yetki veriyorum.

Resim-6

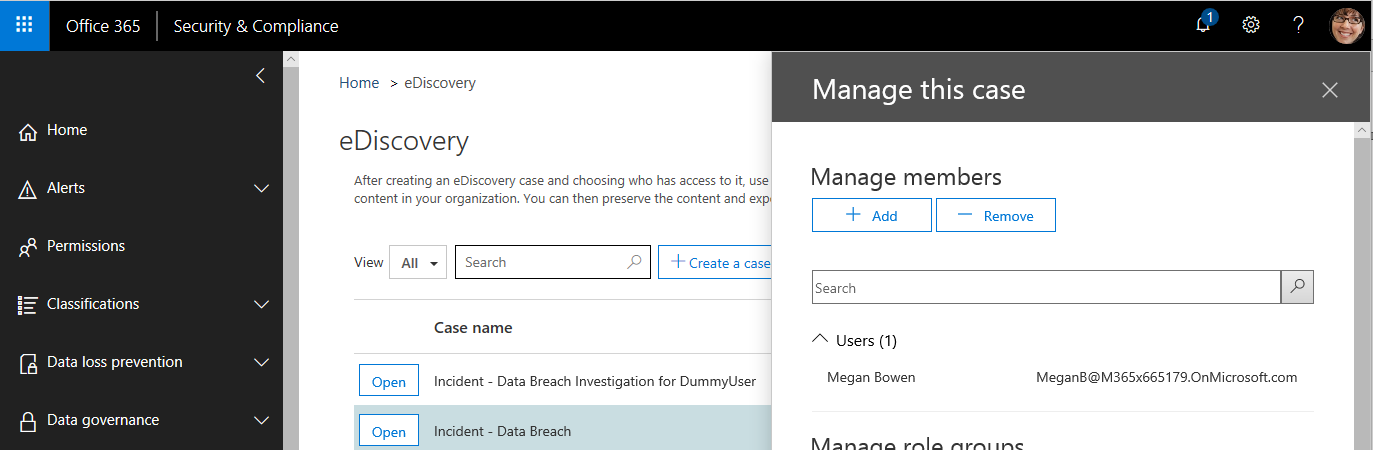

Incident – Data Breach member’larında ise sadece Megan bulunuyor. Isaiah yok. Beklentim, Isaiah’ın Incident – Data Breach isimli Case’i kendi konsolunda görememesi ve işlem yapamaması. Çünkü farklı Case’leri farklı kişilere ya da ekiplere atayabilirim.

Resim-7

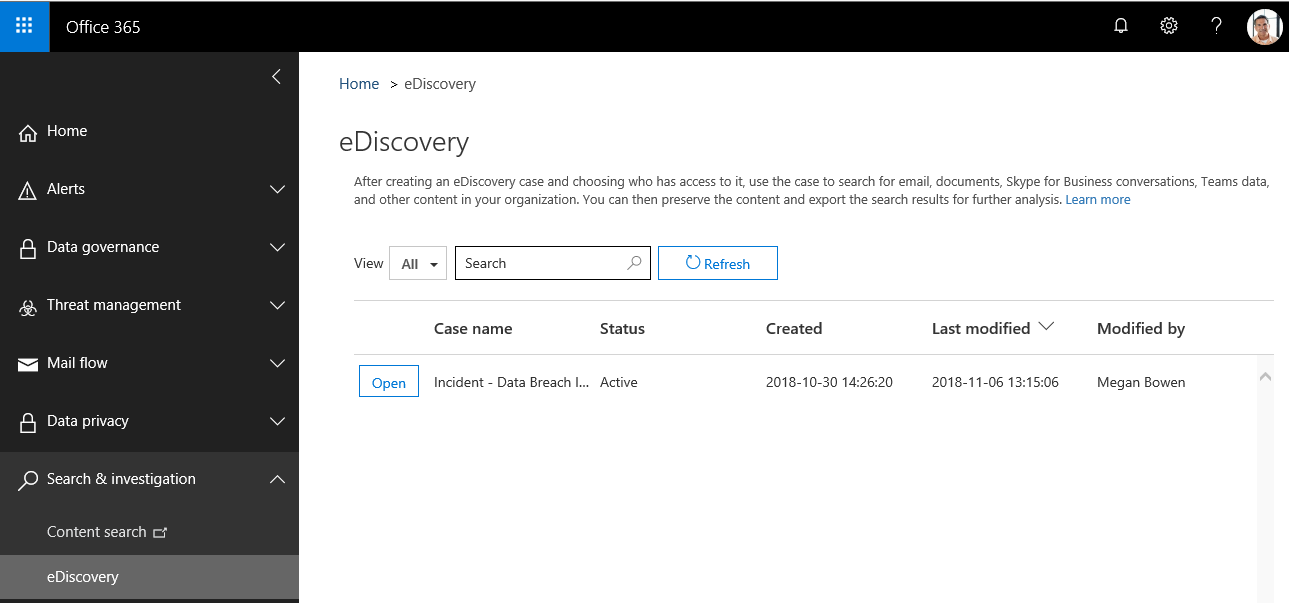

Isaiah ile oturum açıp ilgili alana ulaştığımda Megan tarafından oluşturulmuş Case’lerden sadece bir tanesini (Isaiah’a yetki verilmiş olan) görebiliyorum.

Resim-8

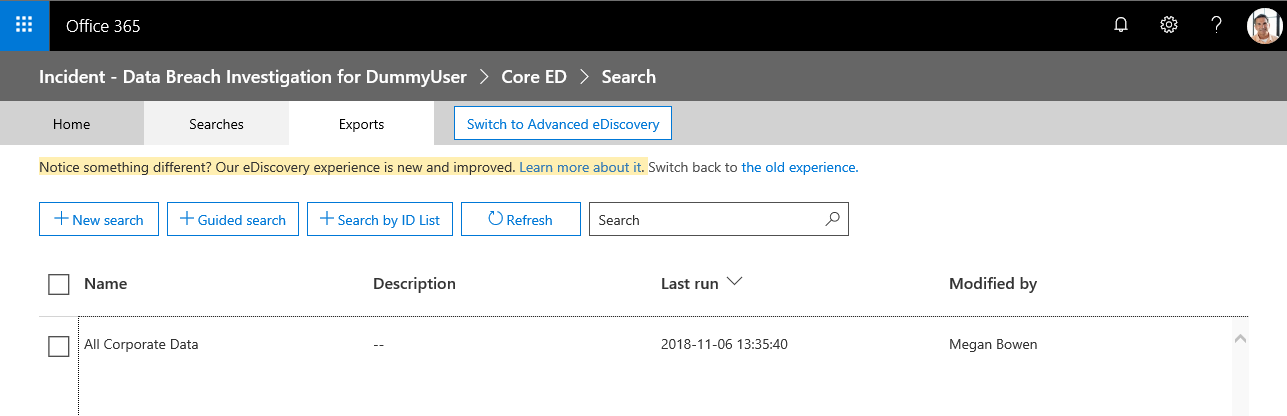

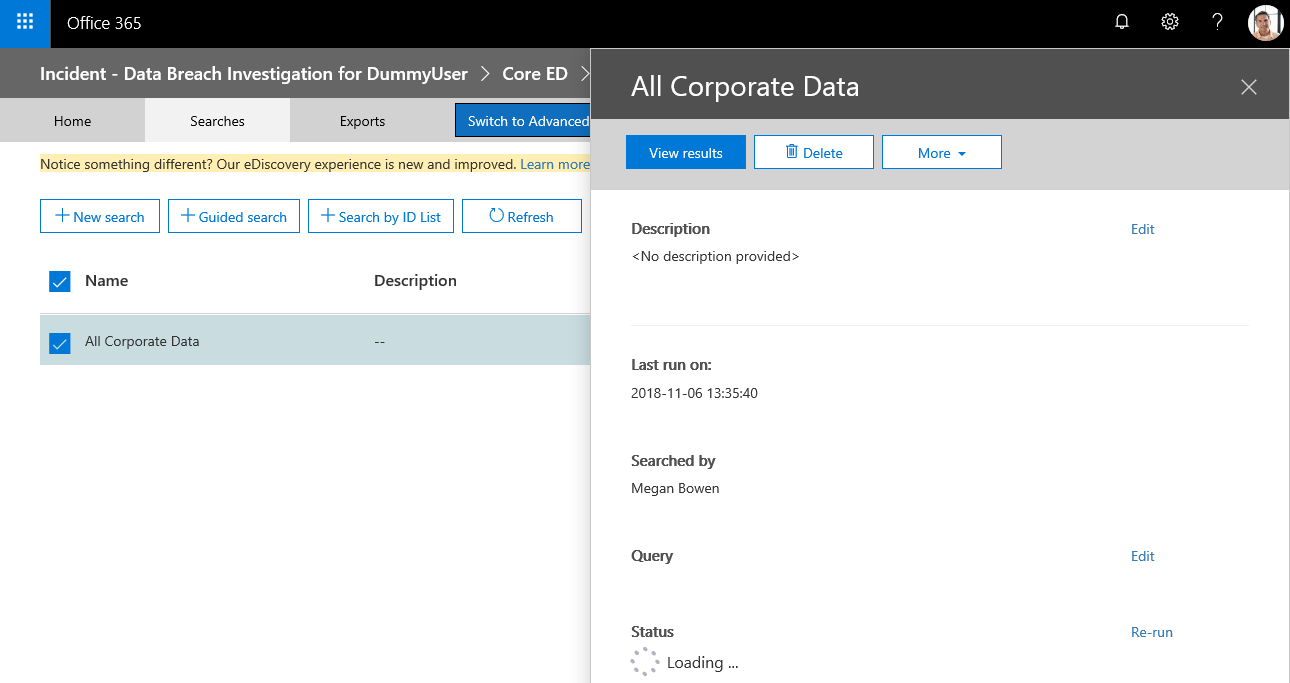

Case’in içine girdiğimde ise All Corporate Data isimli yine Megan tarafından hangi Mailbox’larda, hangi Sharepoint Site’larda, hangi OneDrive alanlarında vb. arama yapılacağı filtrelenmiş bir Search görüyorum. Yani Isaiah’ın sadece filtrelenmiş bir alanı görmesi mümkün.

Resim-9

Isaiah ile bu Search’e tıkladıktan sonra View Results‘e girdiğimde bir sonraki ekran ile karşılaşıyorum.

Resim-10

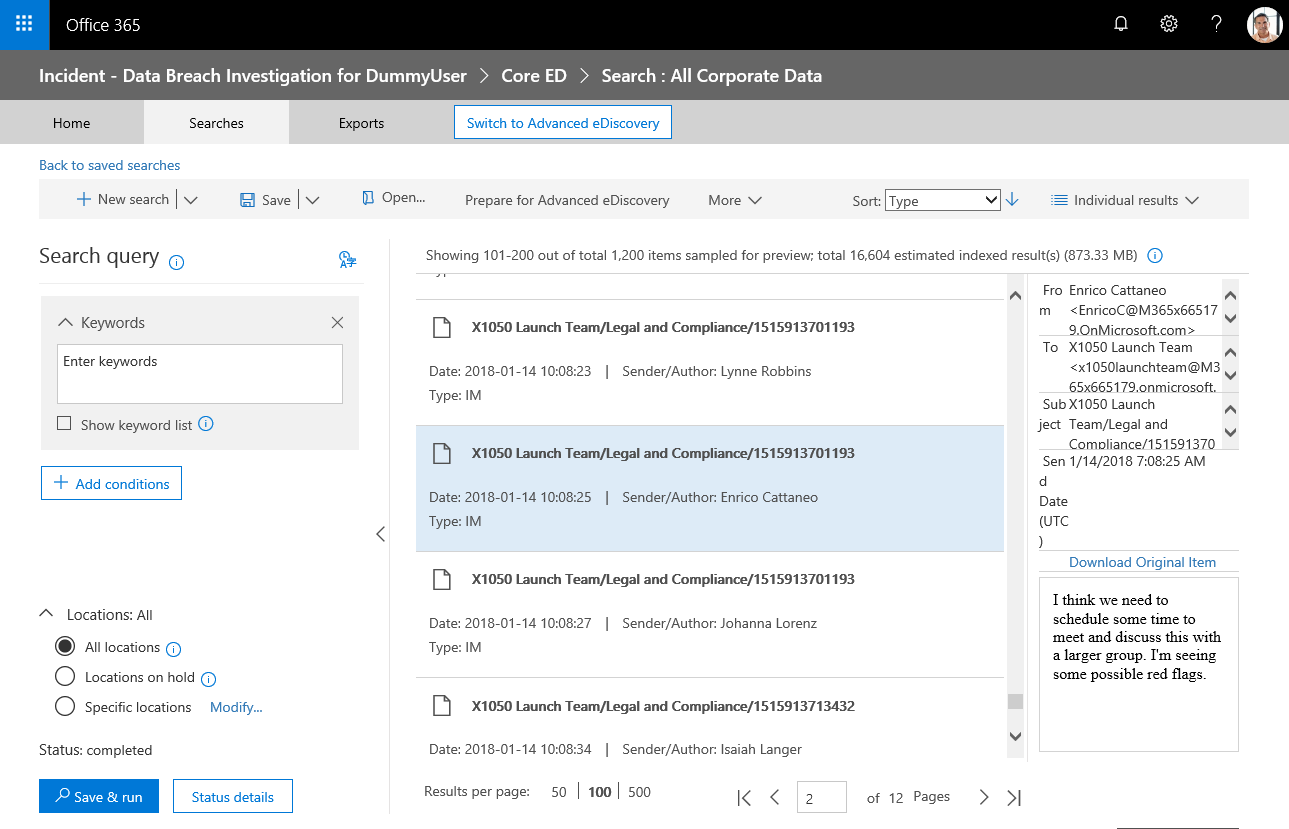

Megan tarafından oluşturulmuş arama kriterlerine göre karşıma arama sonuçları geliyor. Artık bu aşamadan sonra Isaiah bu içerik içerisinde bir takım işlemler yapabilir ve şüpheli aktivite için çalışmalarını daha kolay gerçekleştirebilir.

Resim-11

Biraz daha inceleyecek olursak, Isaiah bu ekranda varolan yetkileri ile neler yapamaz bunlara bakalım.

Megan tarafından oluşturulmuş arama kriterlerini değiştirerek farklı kişilere ait datalar içerisinde arama yapamaz.

Resim-12

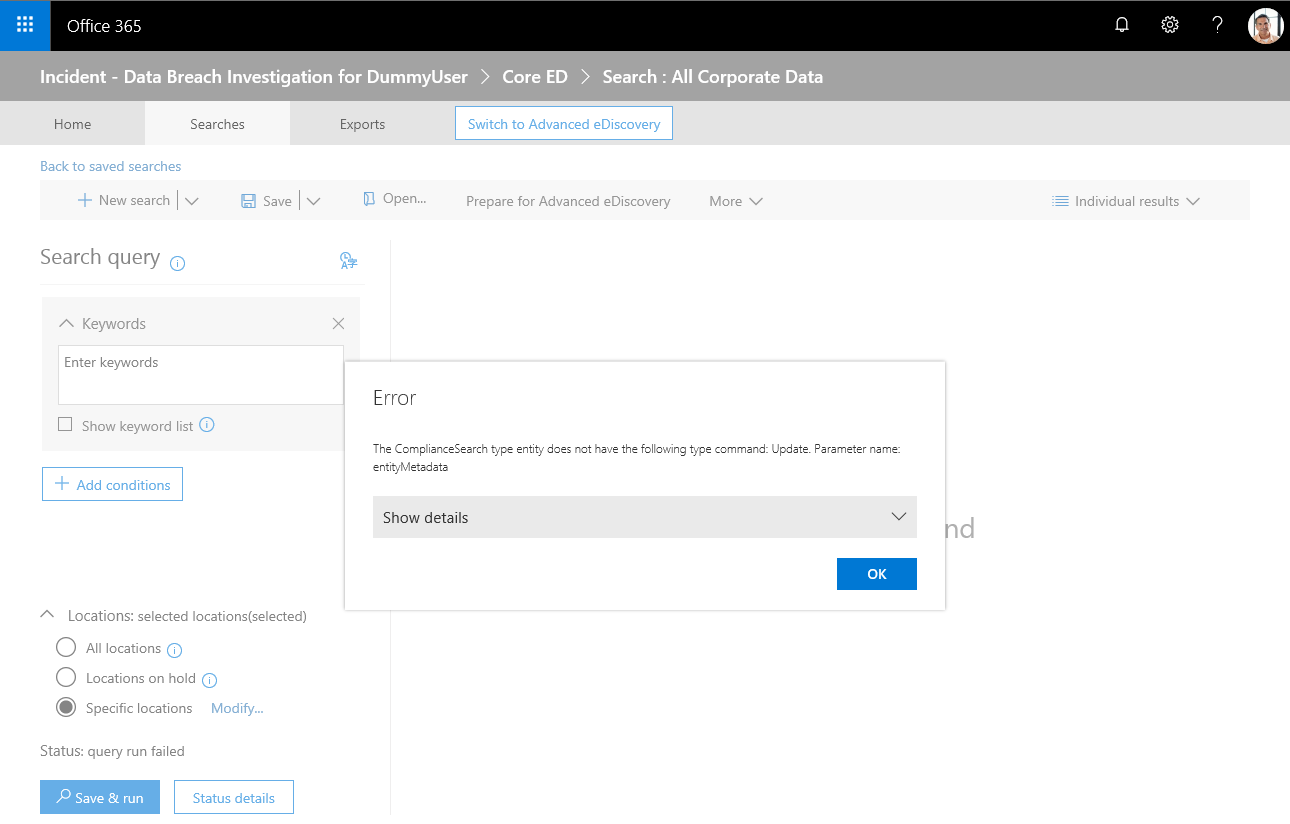

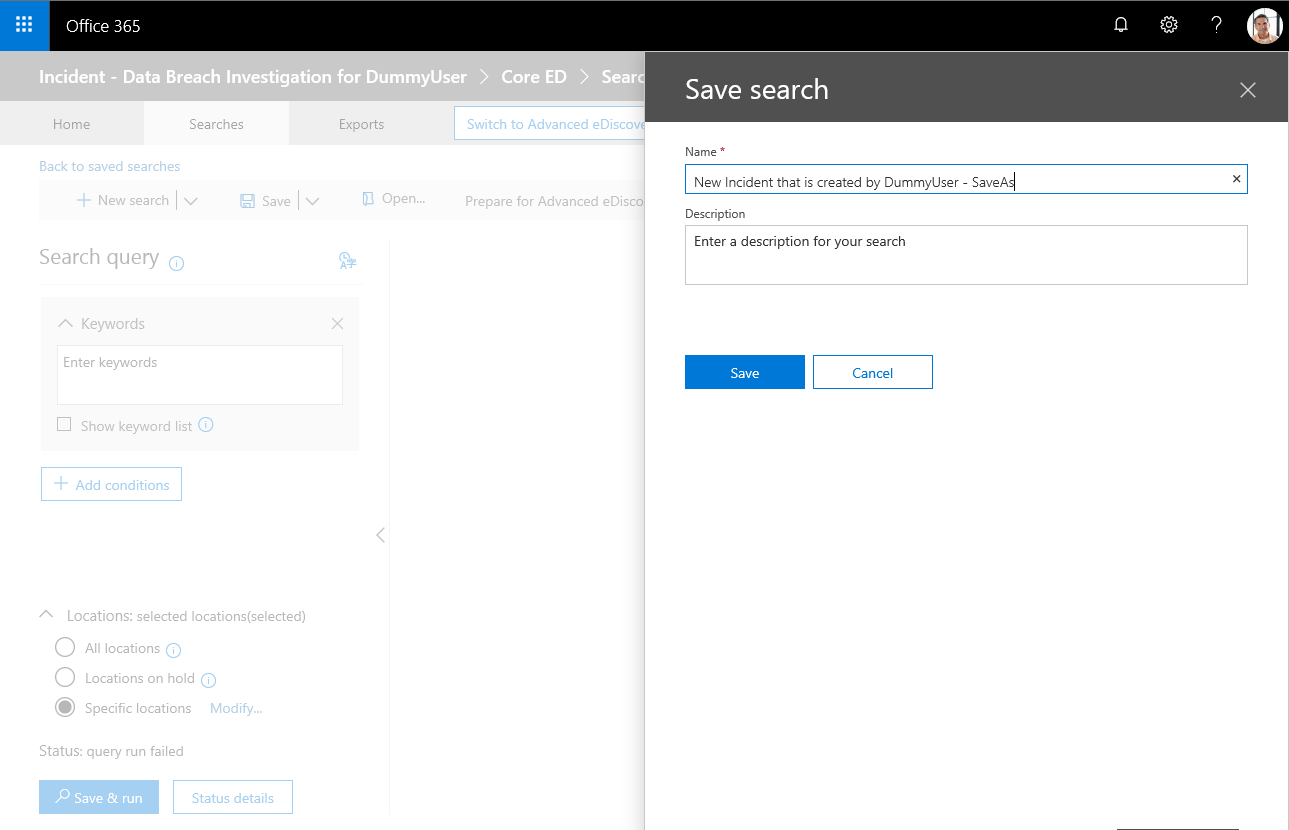

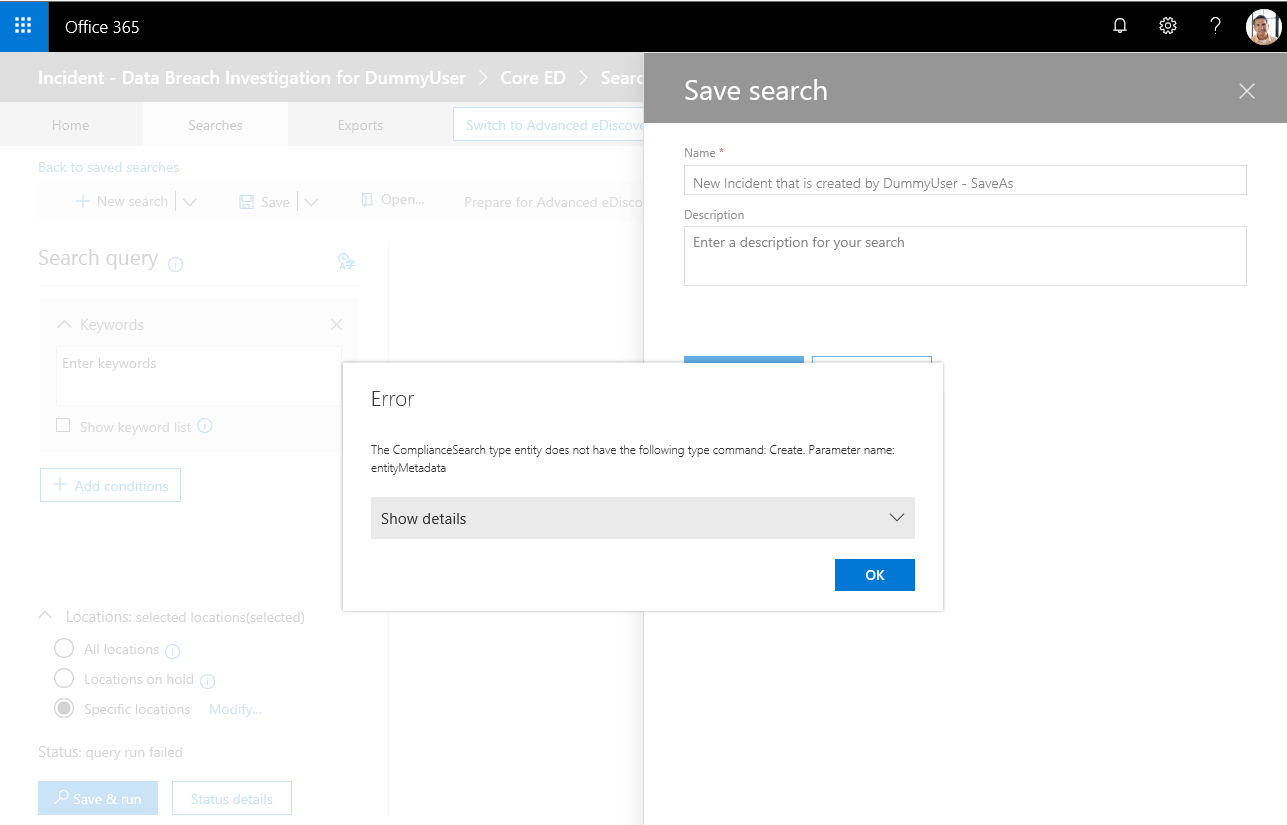

Megan tarafından belirli kişiler içerisinde arama sonucu veren Case’i Save As yapamaz.

Resim-13

Yapmak istediğinde aşağıdaki gibi bir uyarı ile karşılaşır.

Resim-14

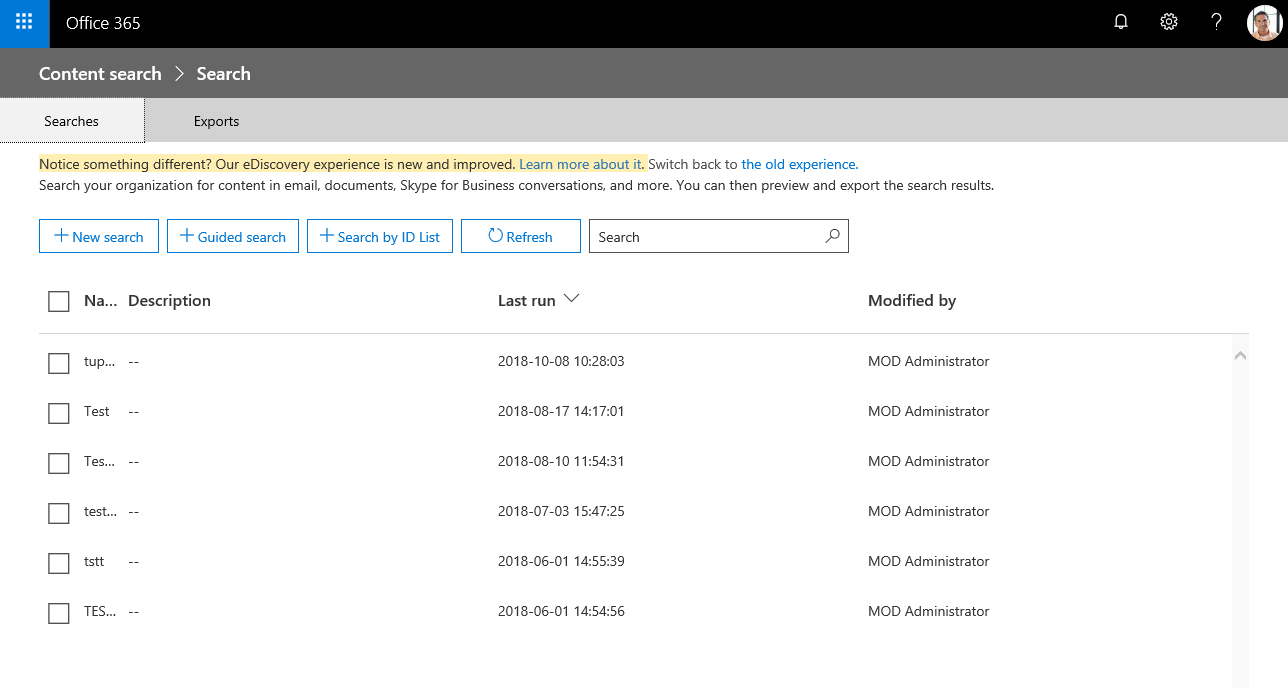

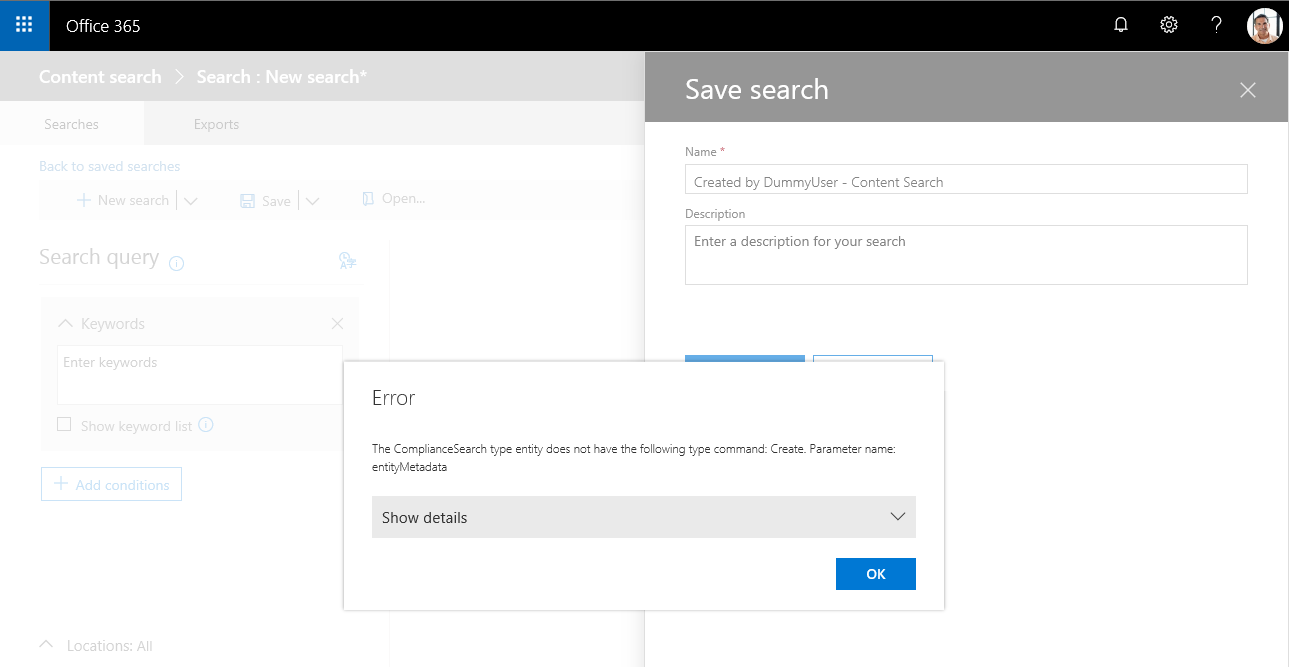

Content Search alanını kullanarak farklı ve daha genel aramalar yapamaz.

Resim-15

Yapmak istediğinde aşağıdaki gibi bir uyarı mesajı ile karşılaşır.

Resim-16

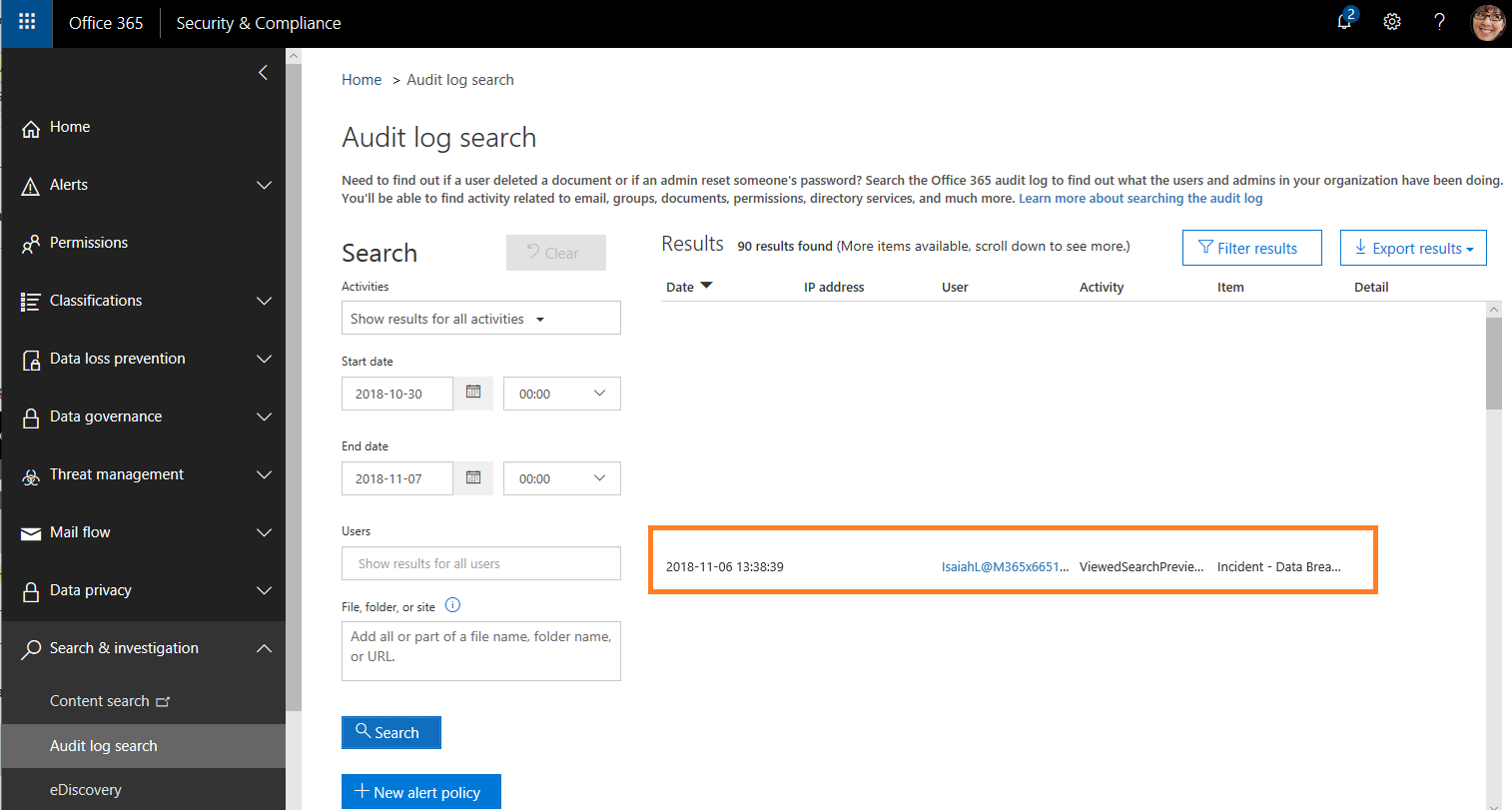

Son olarak şunu da belirtmek istiyorum. Farklı kişilere farklı Case’ler için yetkiler verdiniz ve herhangibir kişinin sizin oluşturduğunuz Case’ler dışında arama yapmasını istemiyorsunuz. Bunun için Audit Log alanında bir Alert oluşturup Tenant’ınız içindeki tüm aktiviteyi kontrol altına alabilirsiniz. Aşağıdaki ekrana dikkat edin. Isaiah’ın yaptığı işlemi Audit Log’da görebiliyorum.

Burada Alert yaratabilir ya da Kendi SIEM tool‘unuz ile burayı entegre edip tek ekranda tüm aktiviteyi takip edebilirsiniz.

Not : İlgili kişileri ilgili yetki grubuna eklemenizden yaklaşık 60 dakika sonra bu yetkiler aktifleşir.

Bu konuyla ilgili sorularınızı alt kısımda bulunan yorumlar alanını kullanarak sorabilirsiniz.

Referanslar

https://docs.microsoft.com/en-us/office365/securitycompliance/assign-ediscovery-permissions

https://docs.microsoft.com/en-us/office365/securitycompliance/ediscovery

TAGs : Office 365, Office 365 ediscovery, ediscovery review, ediscovery preview, ediscovery nasil calisir, ediscovery ayari, ediscovery settings, ediscovery nasil calisir, ediscovery yetki atamasi