Bugünkü yazımda sizlere CyberArk’ın Privelege Access Security ürünleri özelinde kapsamlı bir şekilde rapor çekmenize ve bunları monitör etmenize yarayan PAS Reporter’dan bahsedeceğim.

Öncelikle sizlere kısaca CyberArk’ın PAM çözümünden ve Vault‘tan bahsedeceğim. Bu kapsamda da anlatacağım Tool’un nasıl bir ehemmiyet taşıdığını daha iyi kavrayacağız.

PAM: Privileged Access Management ( Ayrıcalıklı Erişim Yönetimi) Kritik varlıklara (yetkili accountlara, önemli sunuculara, network cihazlarına vb.) olan erişimi kontrol etmeye, yönetmeye ve izlemeye yardımcı olan bir çözümdür. CyberArk PAM; işlem kabiliyeti, çeşitli özellikleri ve teknik desteği gibi konularda diğer PAM çözümlerine nazaran daha çok söz sahibi bir üründür. Ancak Raporlama ve Raporlanan Verileri Monitör etme işleminde bazı eksiklikleri bulunmaktadır. Yazımın konusu olan PAS Reporter bu açığı kapatmakta hatta üzerine ekstra özellikler eklemektedir.

VAULT: CyberArk ürünlerinden PAM’ın tüm bilgilerinin barındığı sunucudur ( Bir nevi depo). Bu bilgilerin güvenliğini sağlamaktan, bilgilerin erişimini yönetmekten ve kontrol etmekten sorumludur. Çeşitli sıkılaştırma politikaları ile dışarıdan gelecek olan müdahalelere karşı güvenliği sağlanır. Ayrıca sunucu özel bir networkte bulunmakta ve domaine alınmamış haldedir.

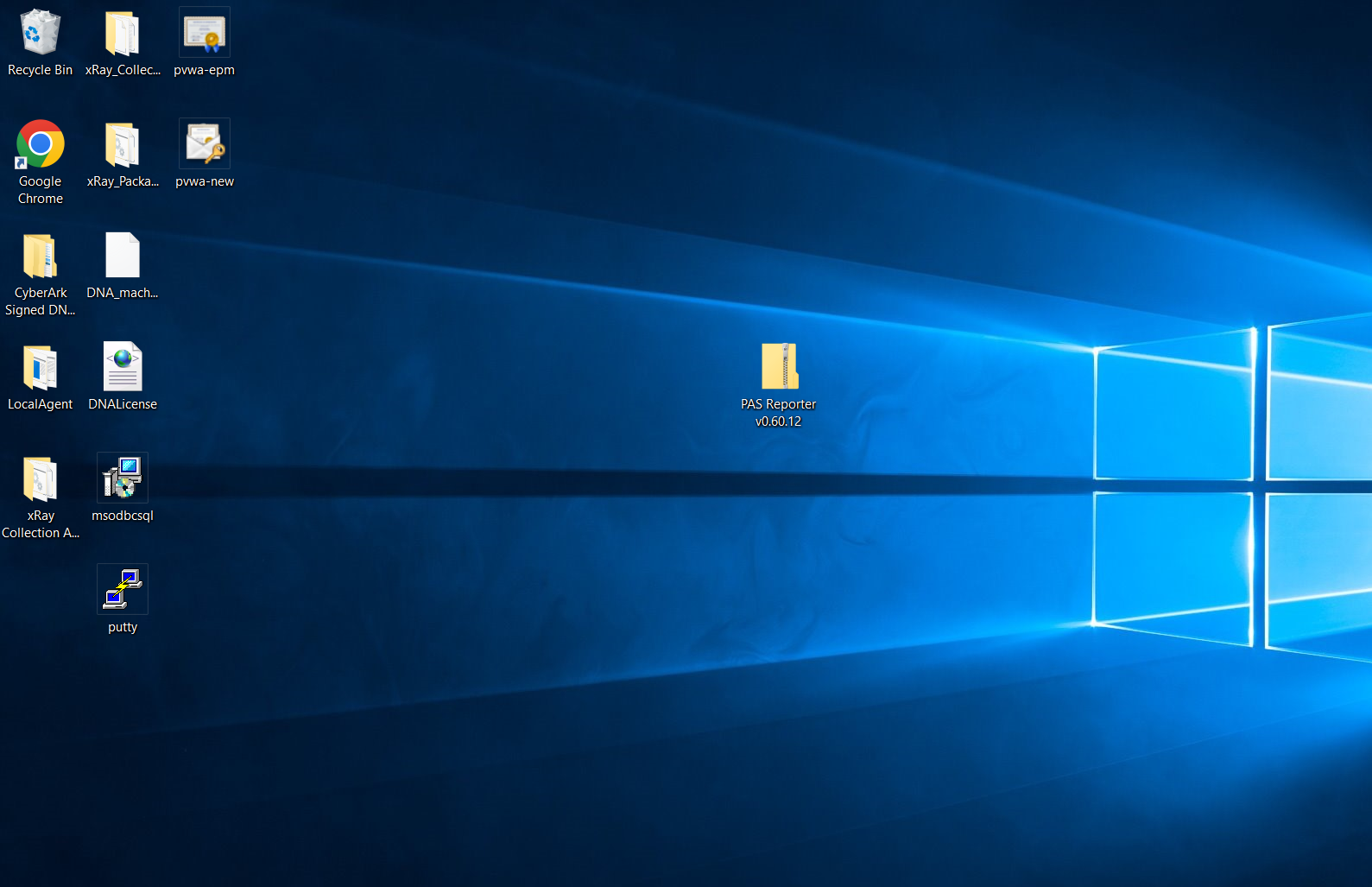

Kurulum;

Tool’umuzu Vault Sunucusu ile 1858 portundan konuşabilen (PVWA, CPM,PSM) bir sunucu üzerine kurmamız gerekmektedir.

PAS Reporter’ı aşağıdaki link üzerinden indirip, kuruluma başlıyoruz;

https://cyberark-customers.force.com/mplace/s/#a352J000000pg09QAA-a392J000001h4PKQAY

Resim-1

Resim-1

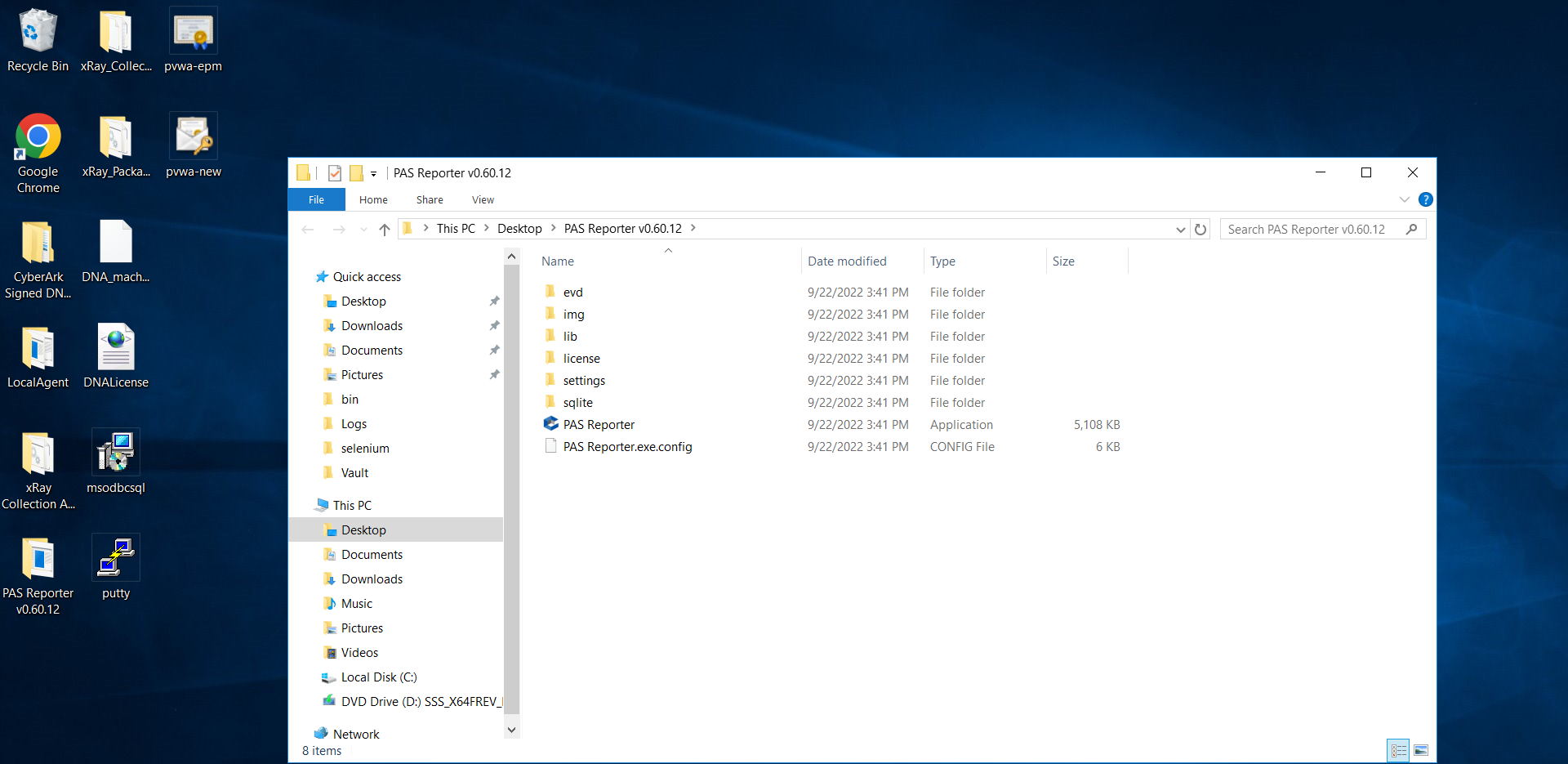

Zip halde gelen dosyamızı ayrıştırıp, içerisindekileri ayrı bir klasöre konumlandırıyoruz.

Resim-2

Resim-2

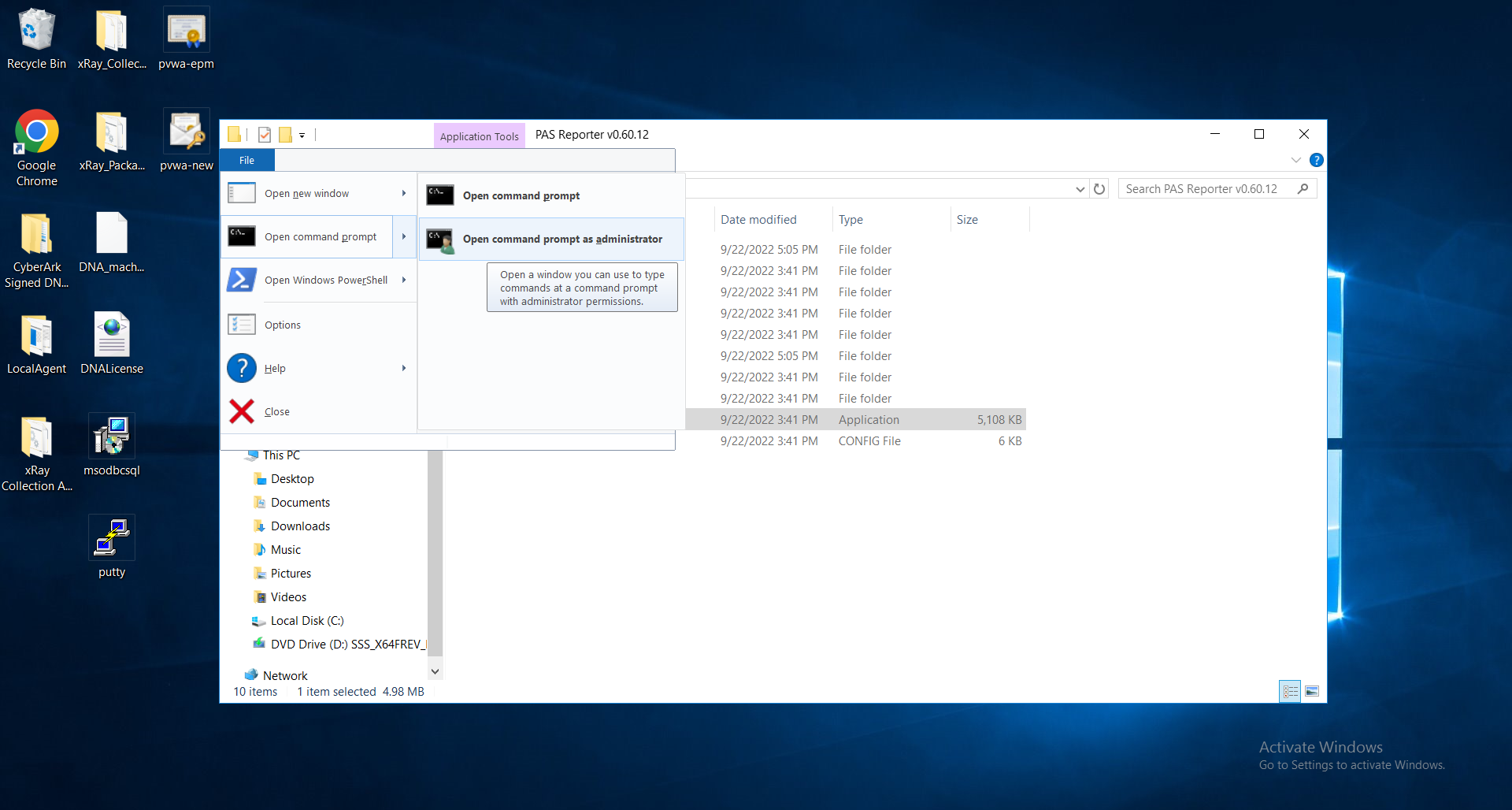

Klasörümüzün içindeki göz attığımızda PAS Reporter’ı görebiliriz. PAS Reporter’ı yönetici olarak çalıştırıyoruz.

Resim-3

Resim-3

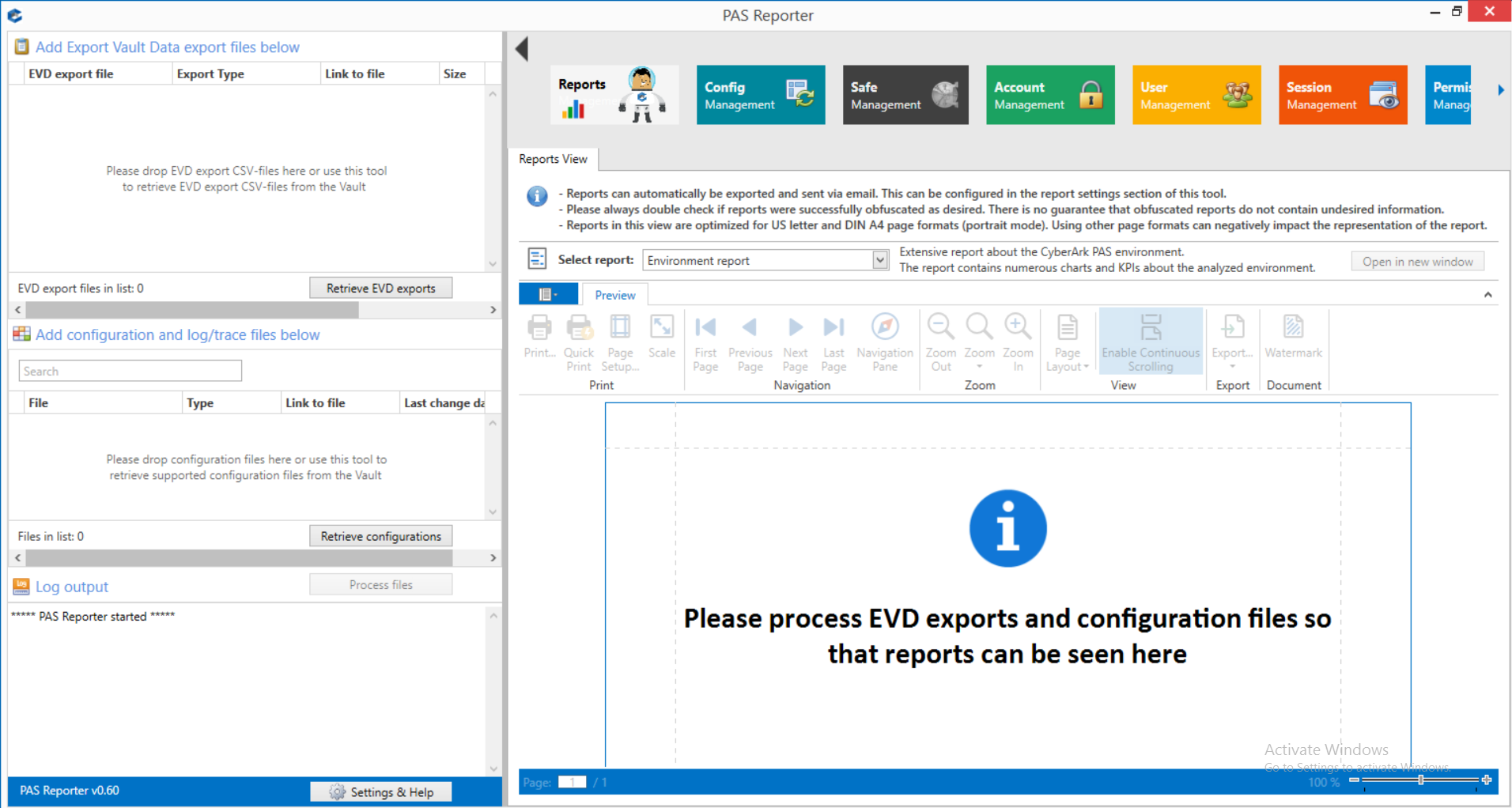

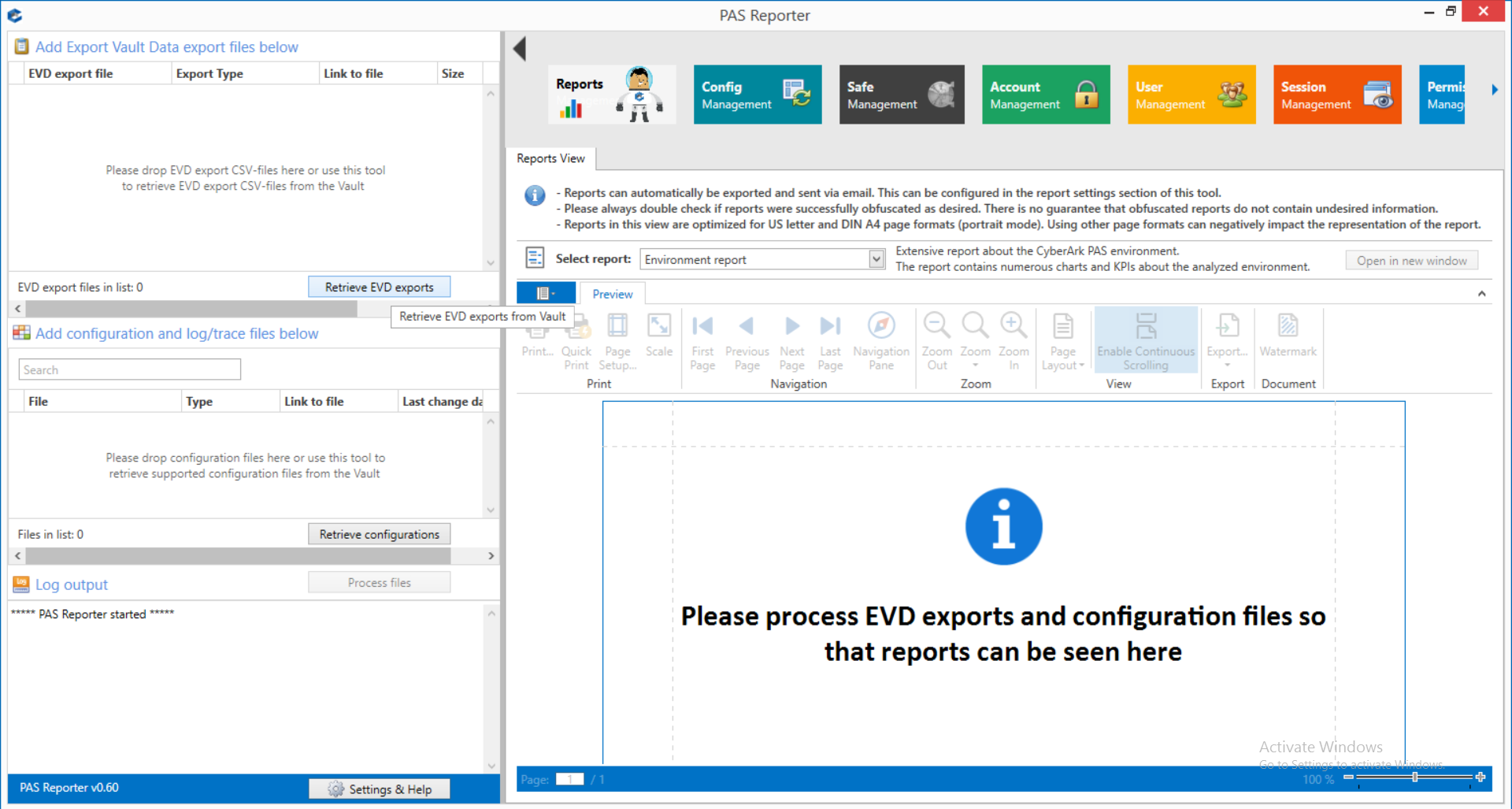

PAS Reporter’ı çalıştırdığımızda bizleri böyle bir ekran karşılayacak. Şimdi konfigürasyon aşamasına geçiyoruz;

Resim-4

Resim-4

Klasörümüzde bulunan PAS Reporter’ı Admin yetkisiyle Cmd ile birlikte açıyoruz.

Resim-5

Resim-5

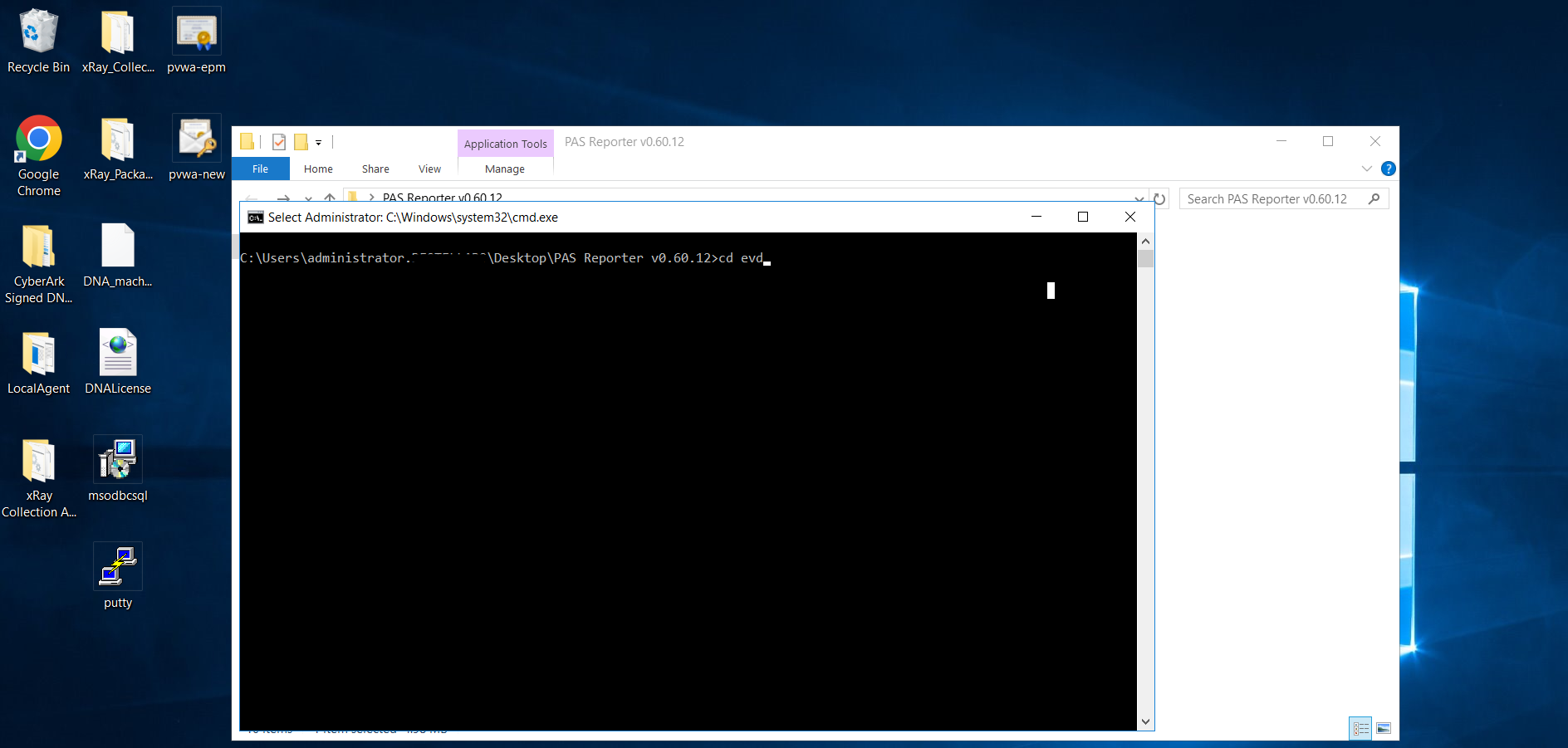

“Cd Evd” komutu ile Evd dizinine erişiyoruz.

Resim-6

Resim-6

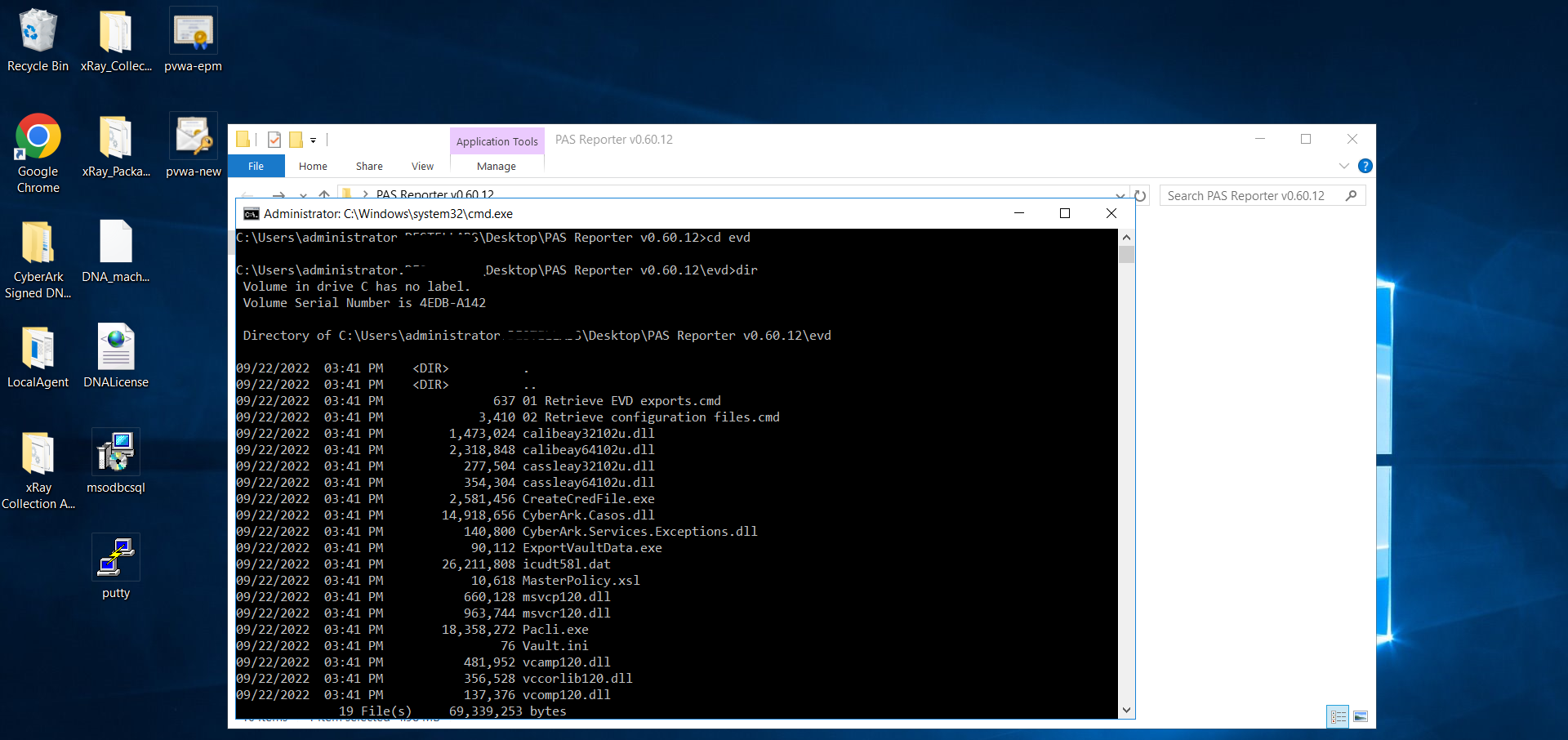

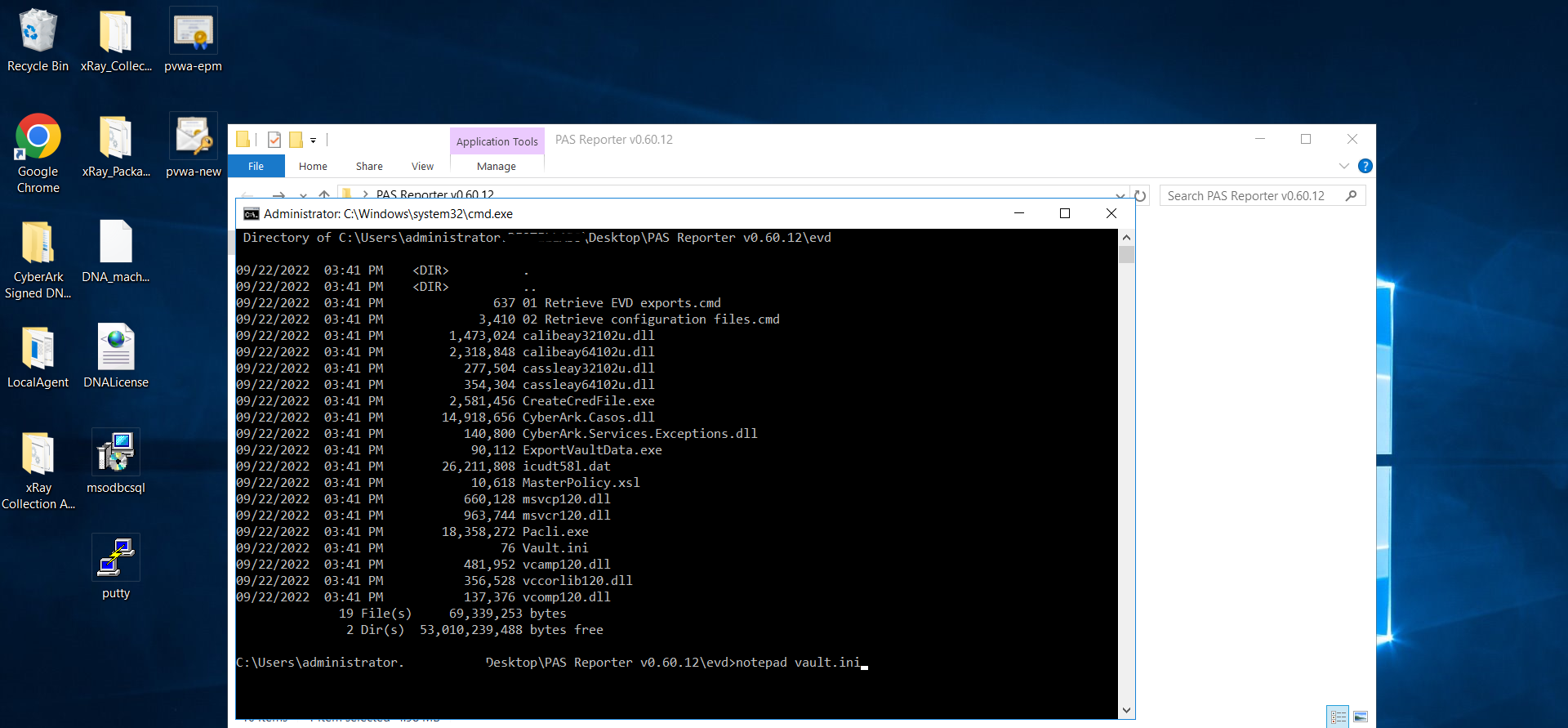

“Dir” komutu ile birlikte Evd’nin içerisindeki dosyaları kontrol ediyoruz.

Resim-7

Resim-7

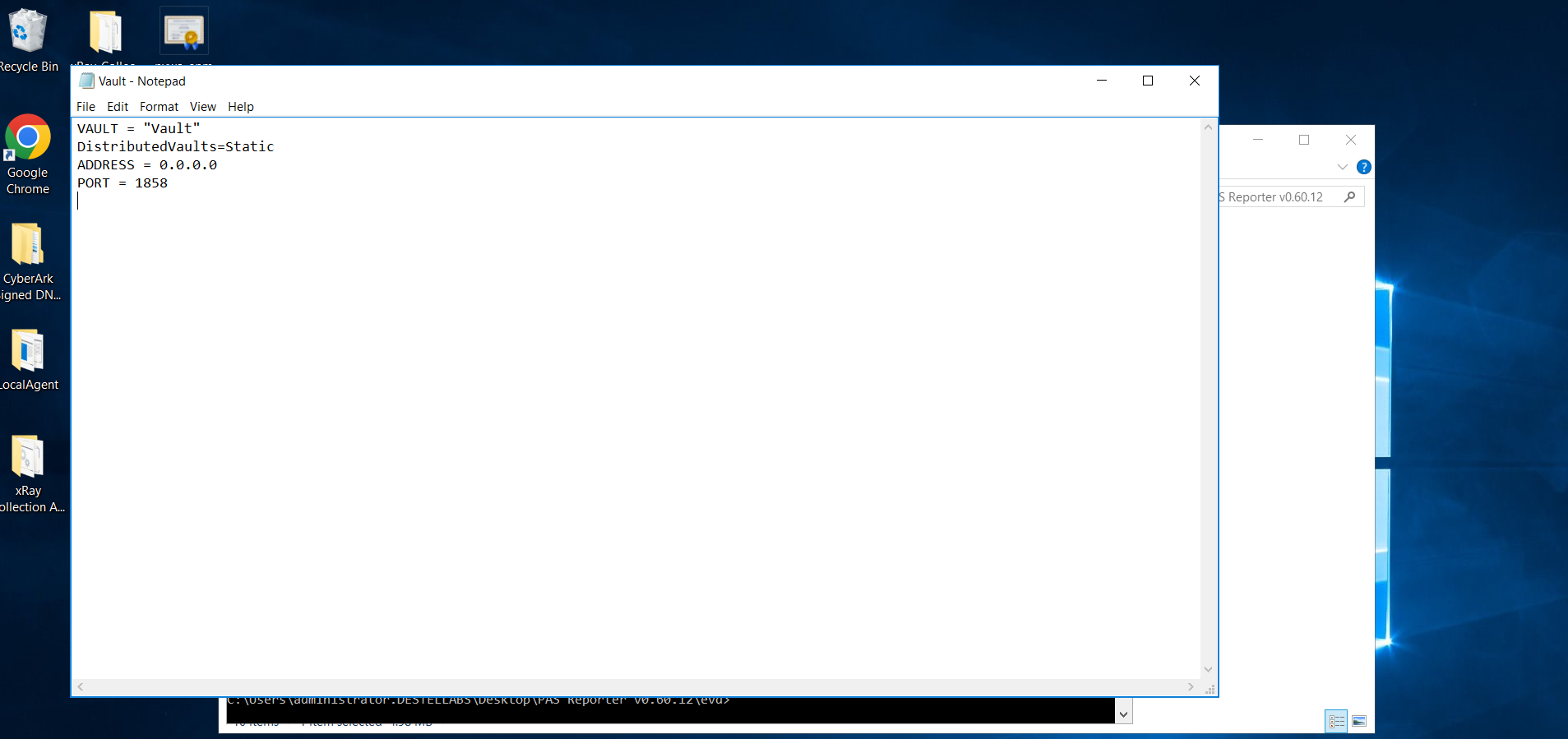

Notepad vault.ini komutu ile birlikte Vault bilgilerimizi değiştireceğimiz yeni bir metin belgesi açıyoruz.

Resim-8

Resim-8

Vault.ini içerisinde ADDRESS kısmına Vault sunucumuzun IP adresini yazıyoruz.

Resim-9

Resim-9

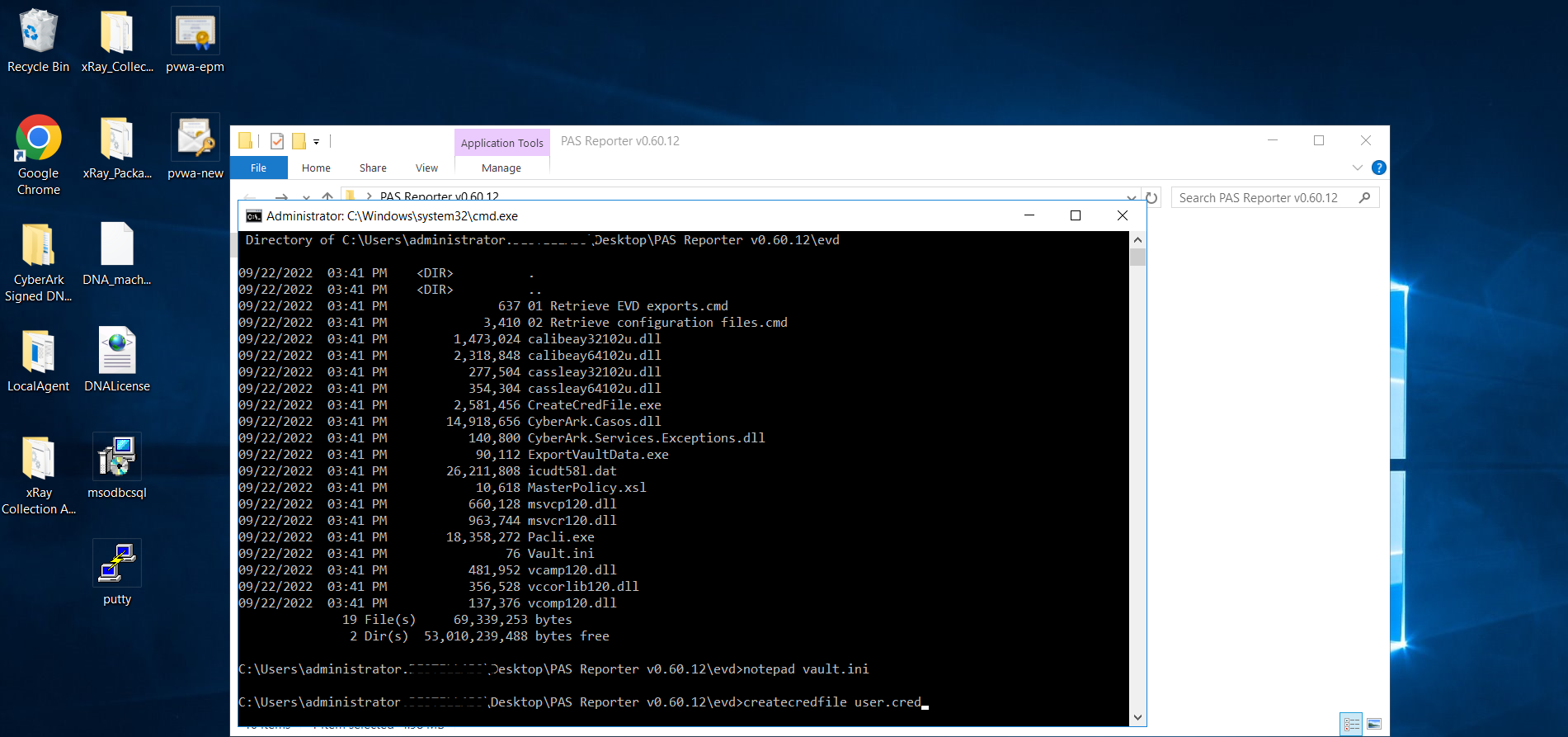

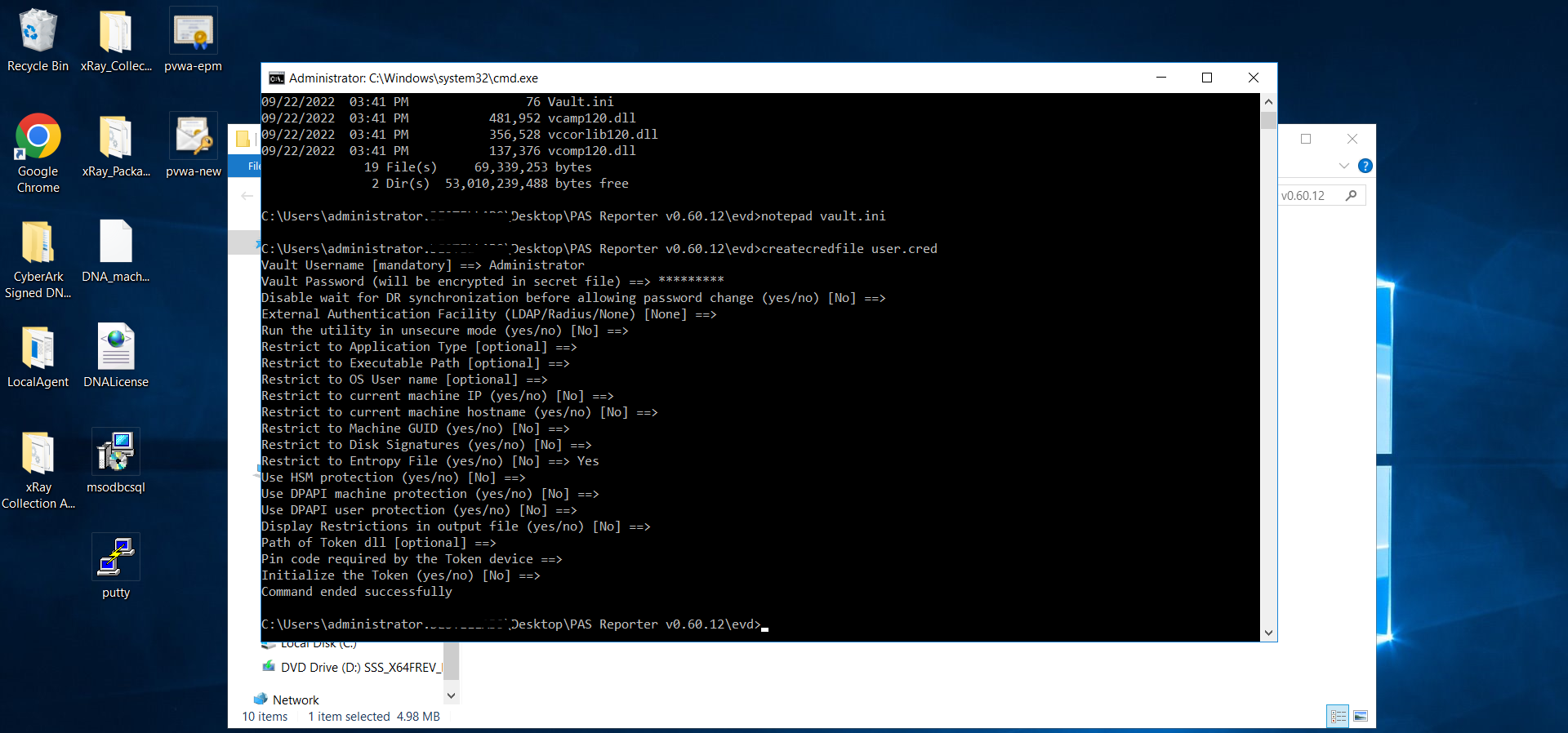

Createcredfile user.cred komutu ile Vault’tan veriyi çekebilmek için ihtiyaç duyduğumuz credentials dosyası oluşturmaya başlıyoruz.

Resim-10

Resim-10

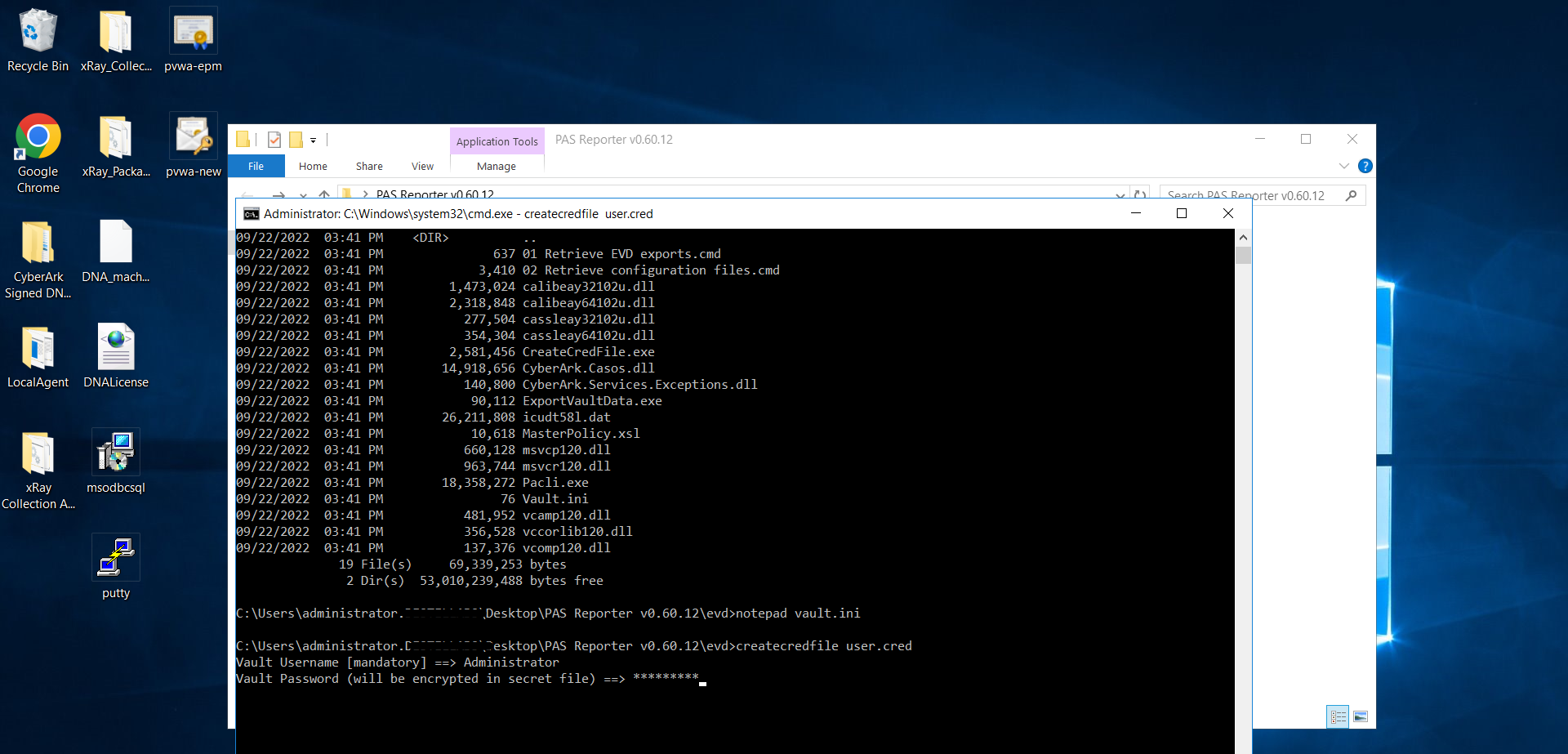

Rapor’u çekebilecek yetkili bir User’ın Username ve Password’unu giriyoruz.

Önemli Not: Burada gireceğimiz User’ın Password’ü işlem sonunda değişecektir. O yüzden Administrator ile yapmanız önerilmez.

Resim-11

Resim-11

Restrict to Entropy File seçeneğini Yes yapıyoruz, diğer seçeneklerde herhangi bir işlem yapmadan Enter diyerek devam ediyoruz. İşlemimizin sonunda bizlere “Command ended Succesfully” uyarısı geliyor.

Resim-12

Resim-12

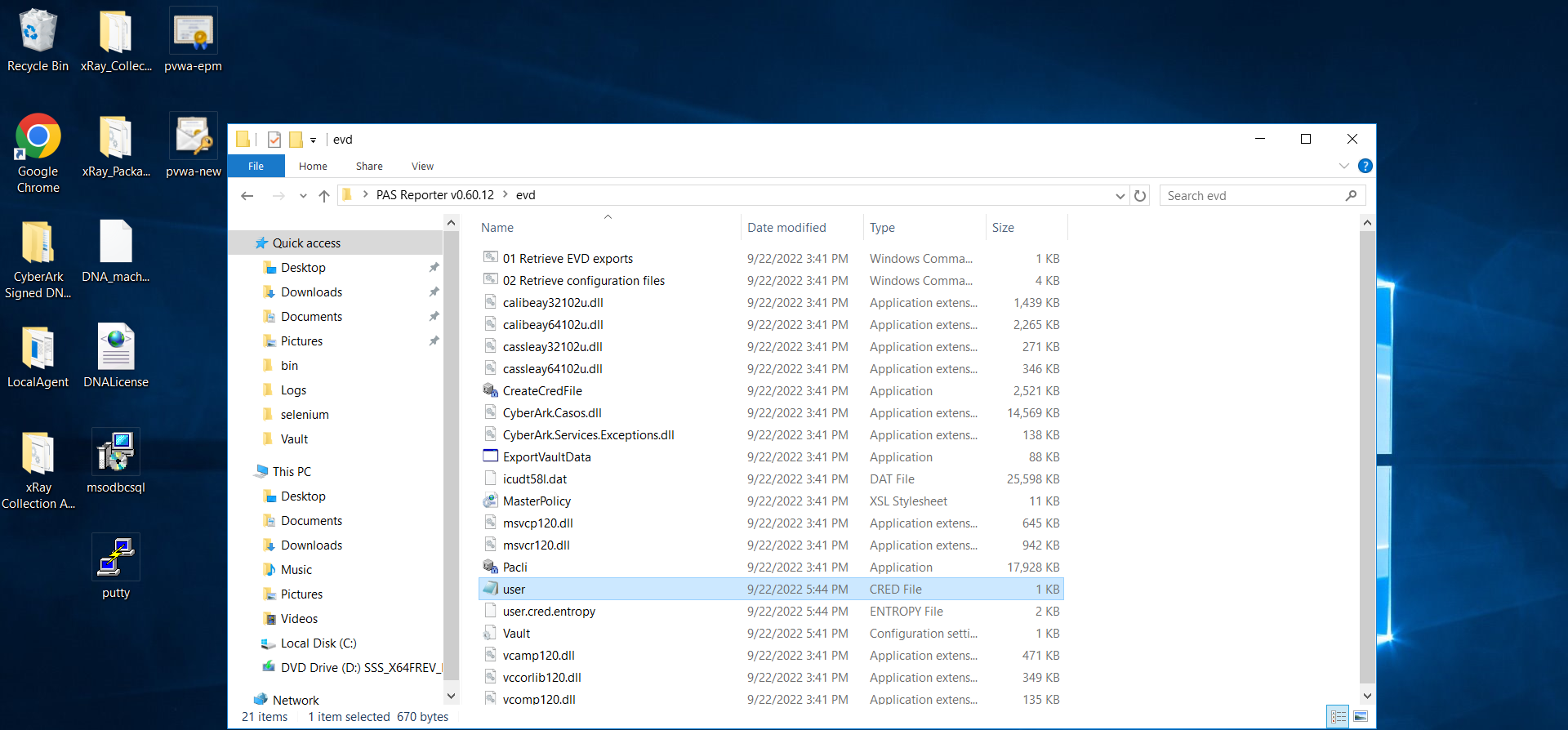

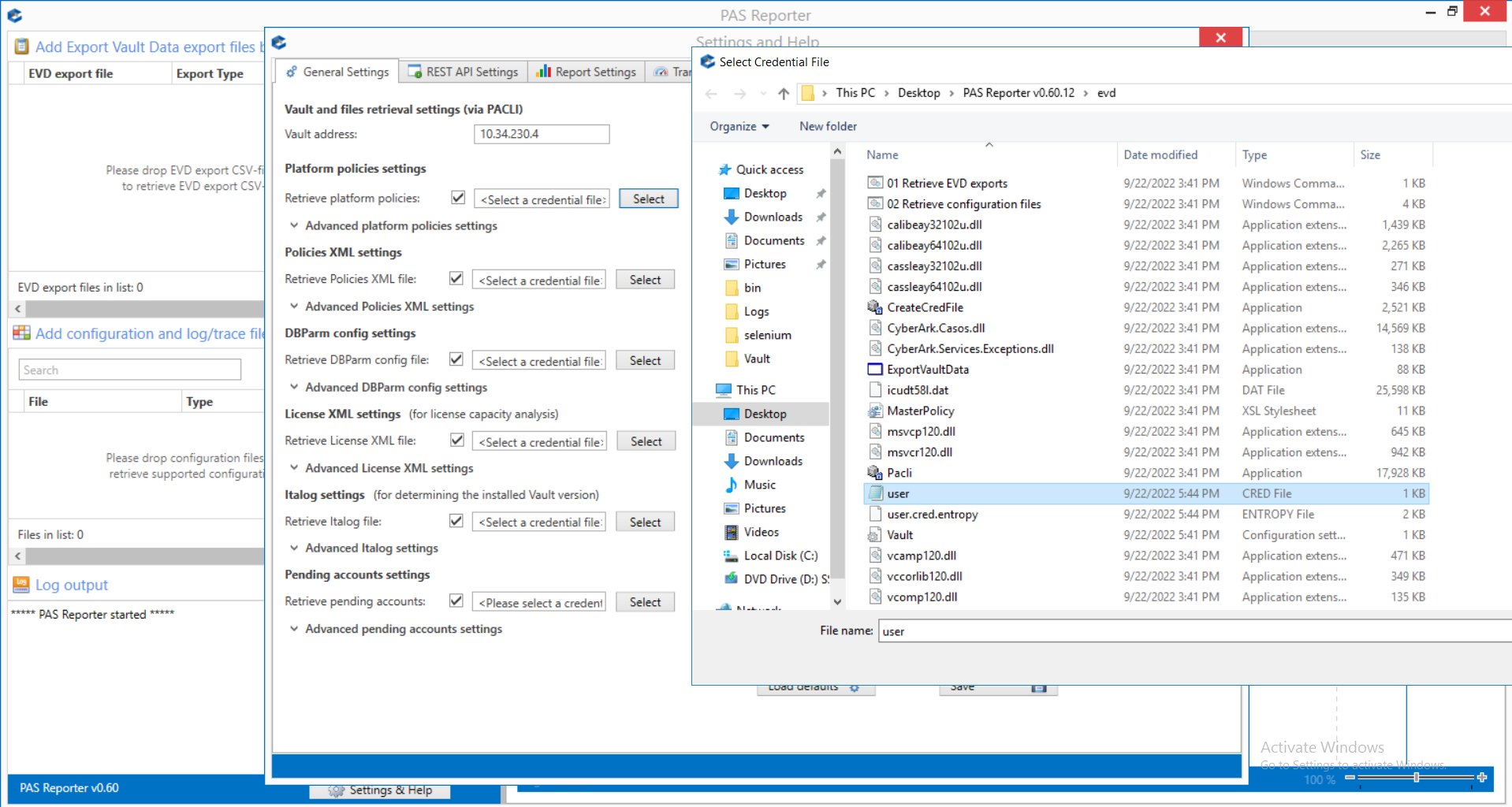

Oluşturduğumuz kullanıcının bilgileri direkt olarak PAS Reporter içerisindeki evd dosyasının içinde oluşuyor.

Resim-13

Resim-13

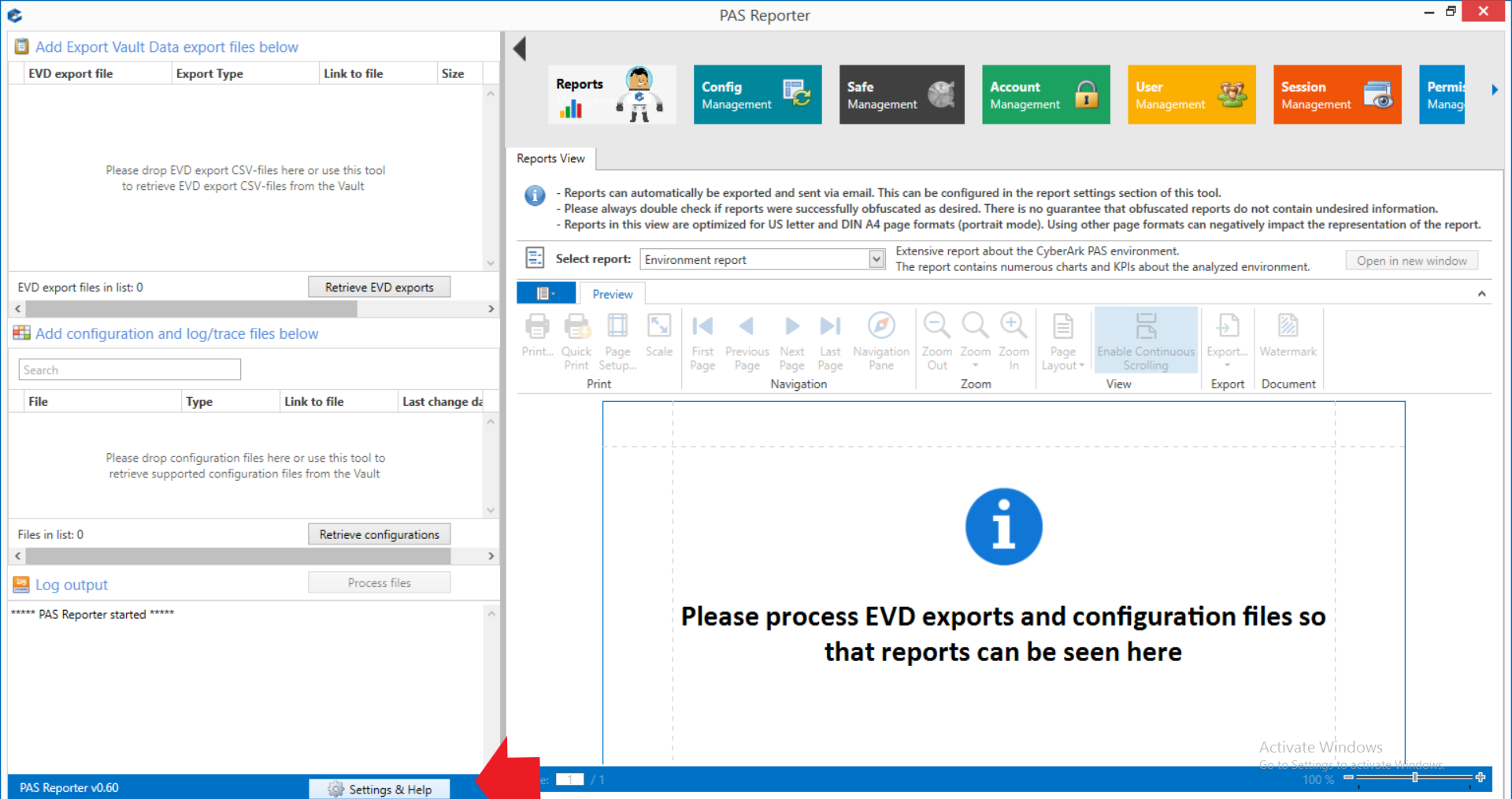

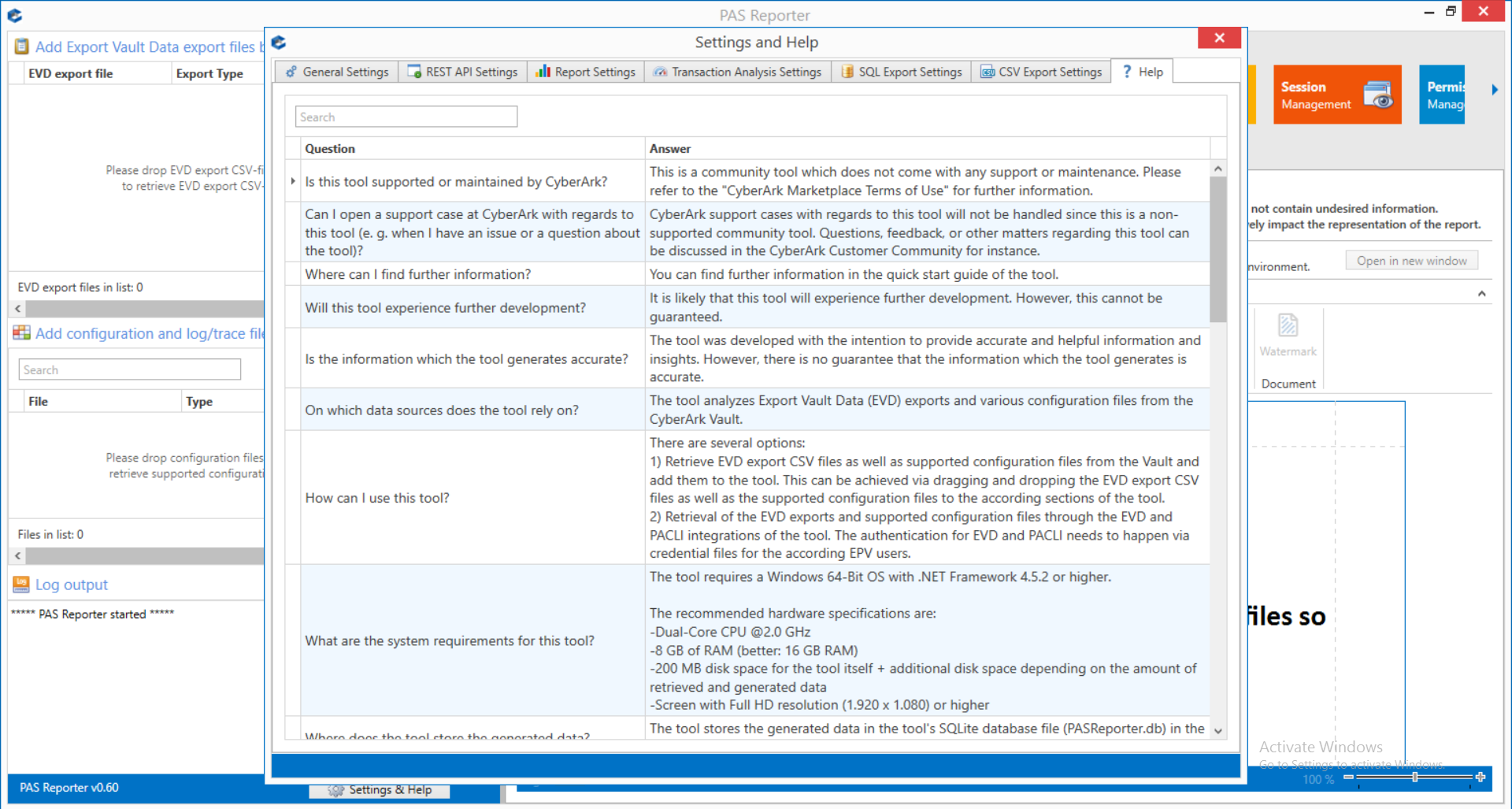

Oluşturulan dosyayı import etmek adına tekrar arayüze gelip okla gösterilen kısımdan Settings’i açıyoruz.

Resim-14

Resim-14

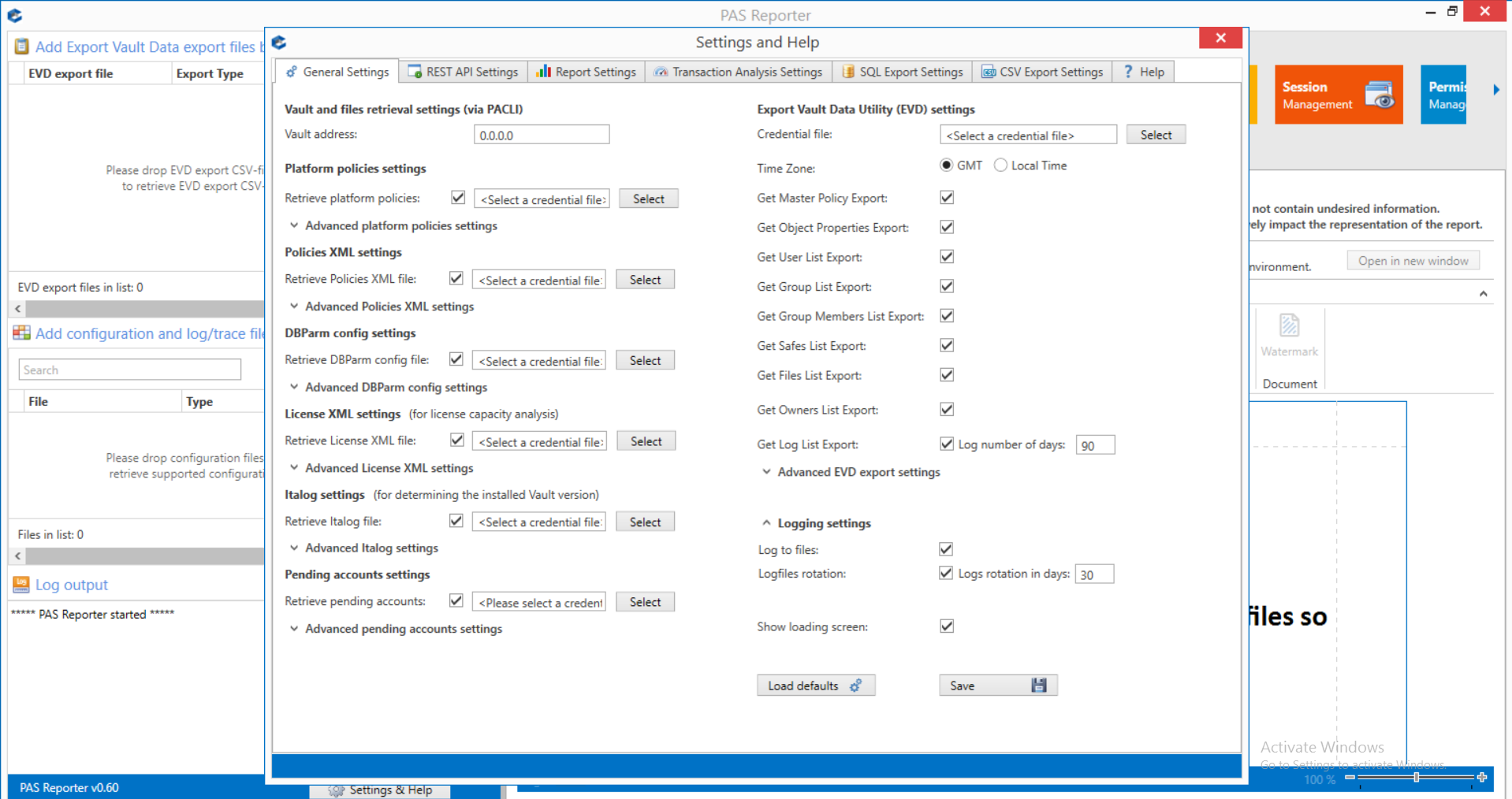

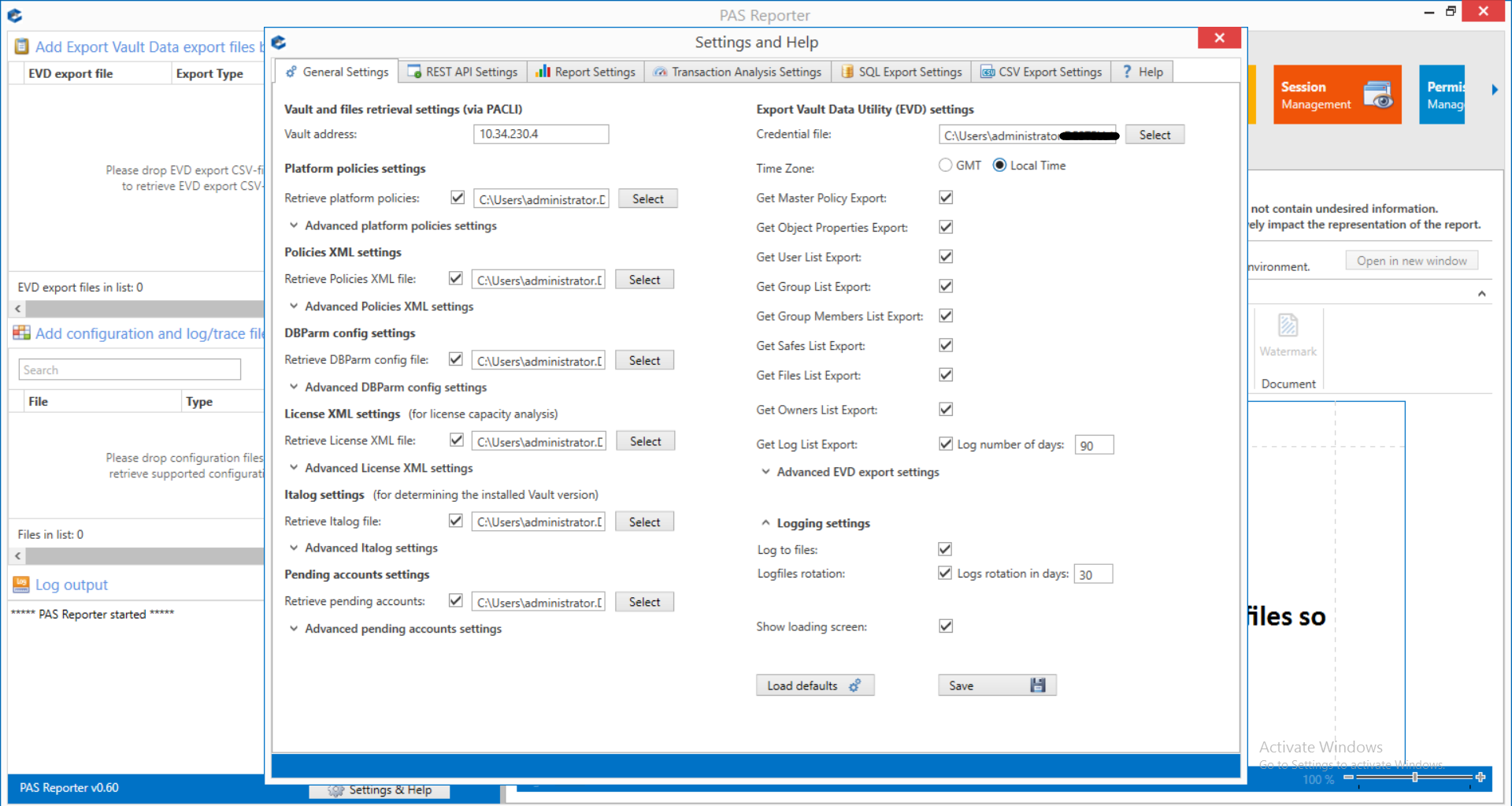

Settings’e girdiğimizde bizleri böyle bir ekran karşılıyor. General Settings tabından Vault Address’e Vault Sunucumuzun IP’sini yazdıktan sonra alttaki tüm seçeneklere oluşturduğumuz dosyayı import ediyoruz.

Resim-15

Resim-15

Resim-16

Resim-16

Dosyamızı tek tek seçeneklerin içerisine import ettikten sonra bu şekilde gözükmesi gerekmektedir.

Resim-17

Resim-17

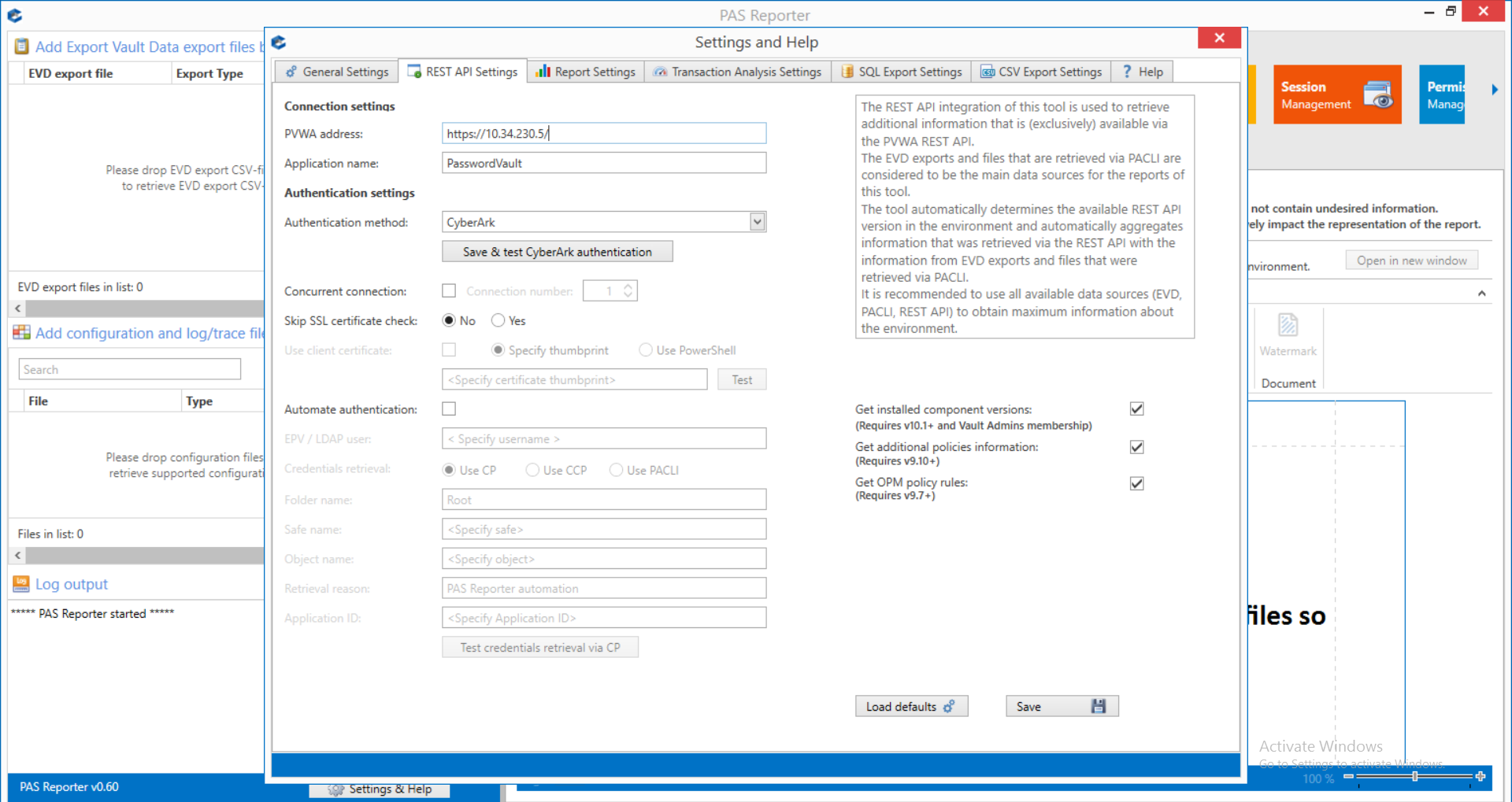

General Settings’in ardından REST API Settings kısmına geçiyoruz. Burada PVWA Address kısmına, PVWA sunucumuzun IP adresini yazmamız gerekmektedir. Ardından hangi kullanıcı ve hangi metod ile kullanacak isek Authentication Mod’u o şekilde konfigüre etmemiz, ardından da “Save & Test Cyberark Authentication” butonuna tıklayıp test etmemiz gerekmektedir;

Resim-18

Resim-18

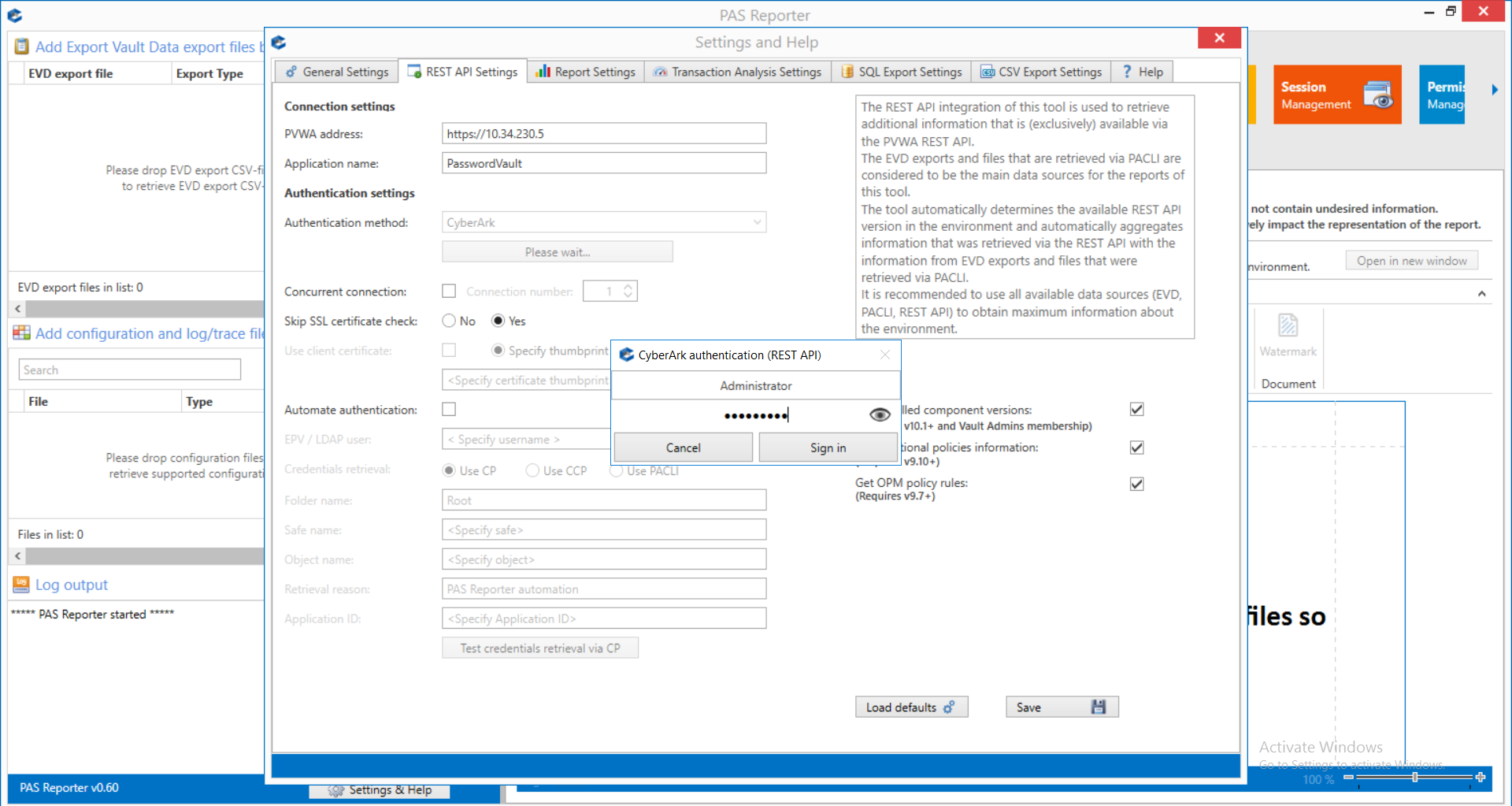

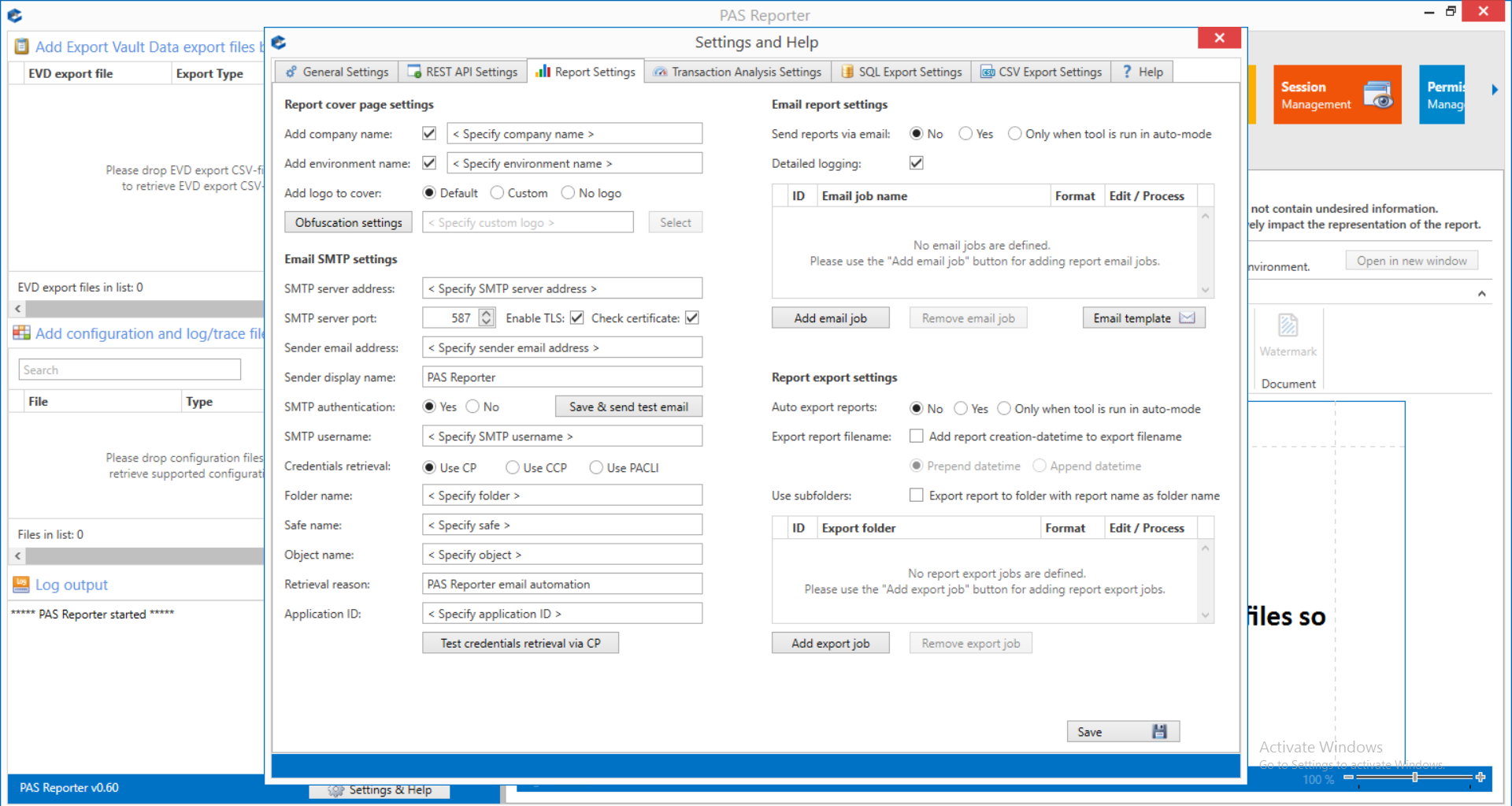

Kullanıcı adı ve şifremizi girdikten sonra “Sign In” diyerek test loginimizi gerçekleştiriyoruz. Seçenekler kısmında General Settings – REST API Settings ve CSV Export Settings haricinde raporumuzu çekmek için herhangi bir değişiklik yapmamıza gerek yoktur. Ancak ben yine de sizlere Settings kısmındaki diğer 4 Tab’ı da göstereceğim. Sırasıyla ilerideki 4 görsel Settings kısmındaki ek ayarlar içindir;

Resim-19

Resim-19

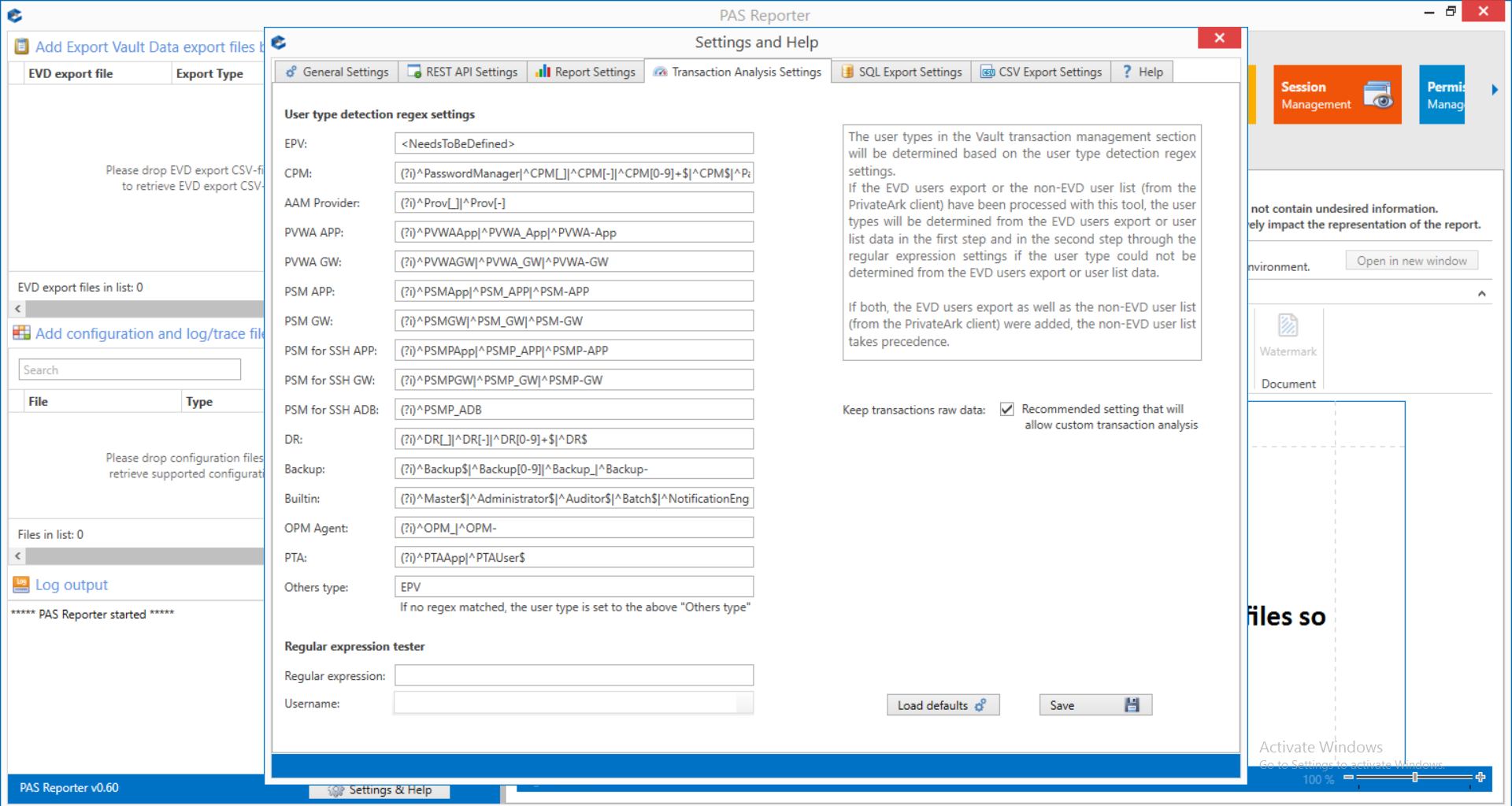

Resim-20

Resim-20

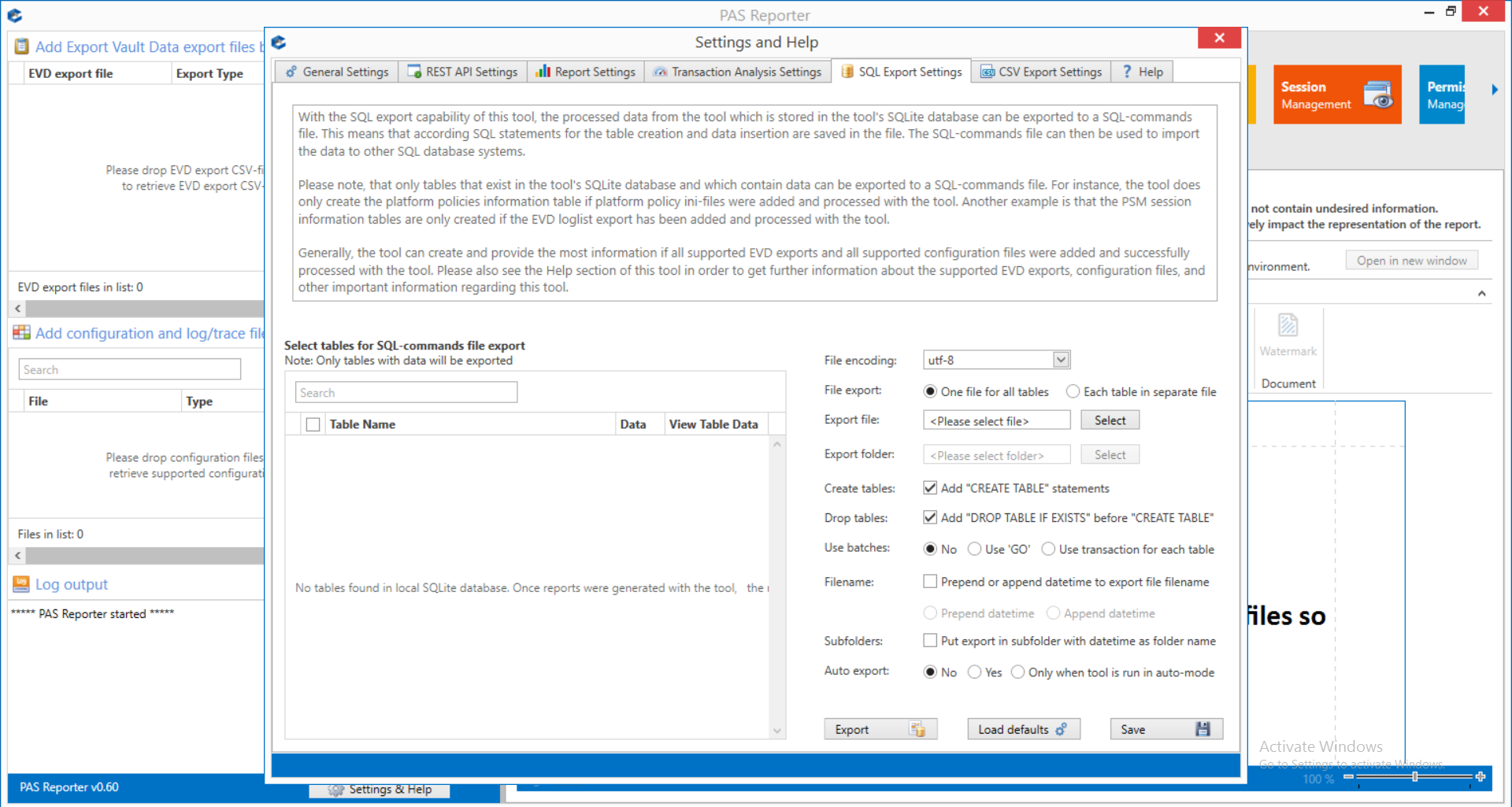

Resim-21

Resim-21

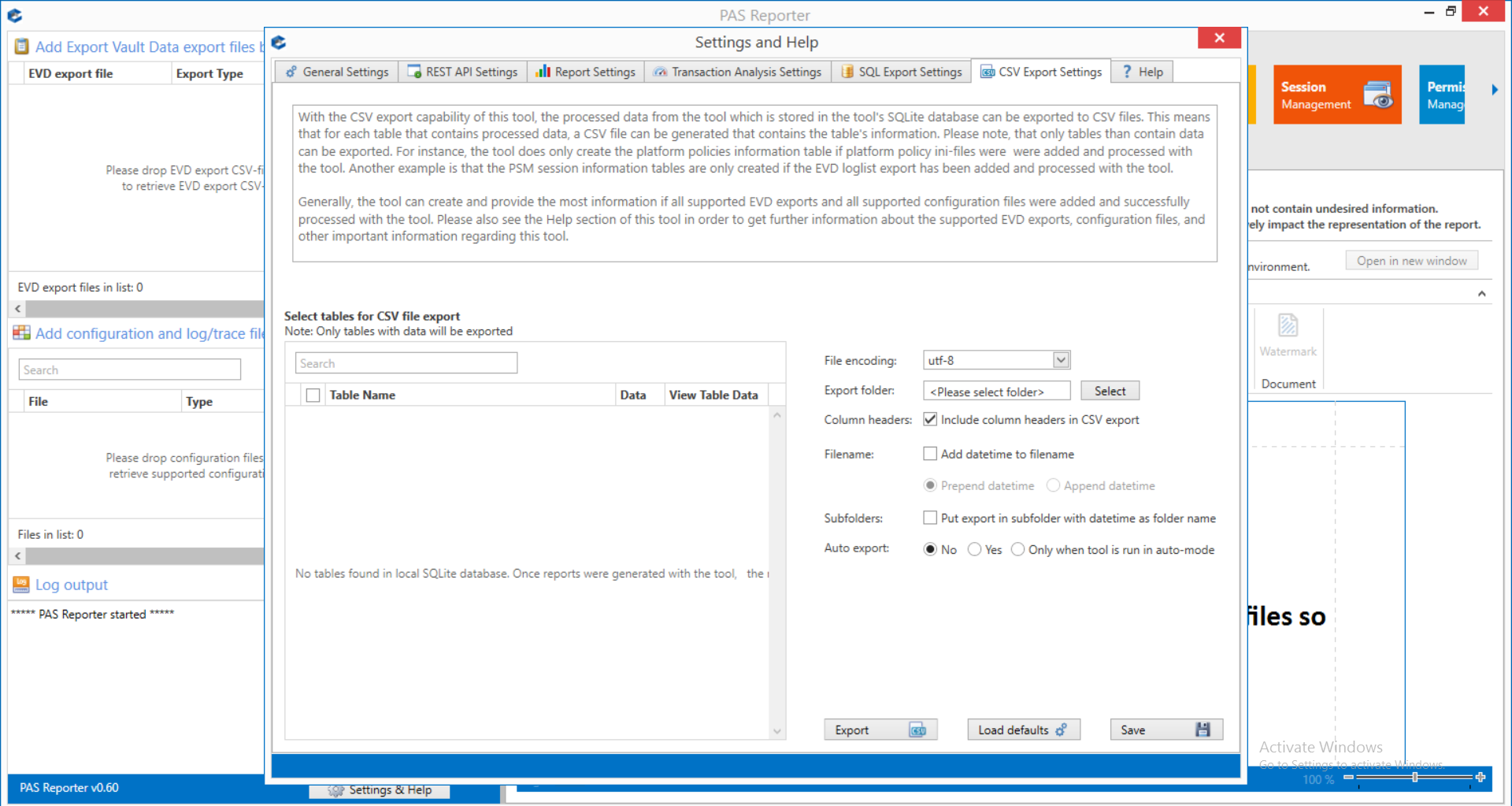

Resim-22

Resim-22

Resim-23

Resim-23

Son olarak Settings kısmında CSV Export Settings tabına gelip alt kısımda bulunan Export Folder bölümüne yine General Settings kısmındaki gibi oluşturduğumuz “user” isimli dosyayı import ediyor ve Save diyerek Settings kısmındaki işlemlerimizi sonlandırıyoruz.

Resim-24

Resim-24

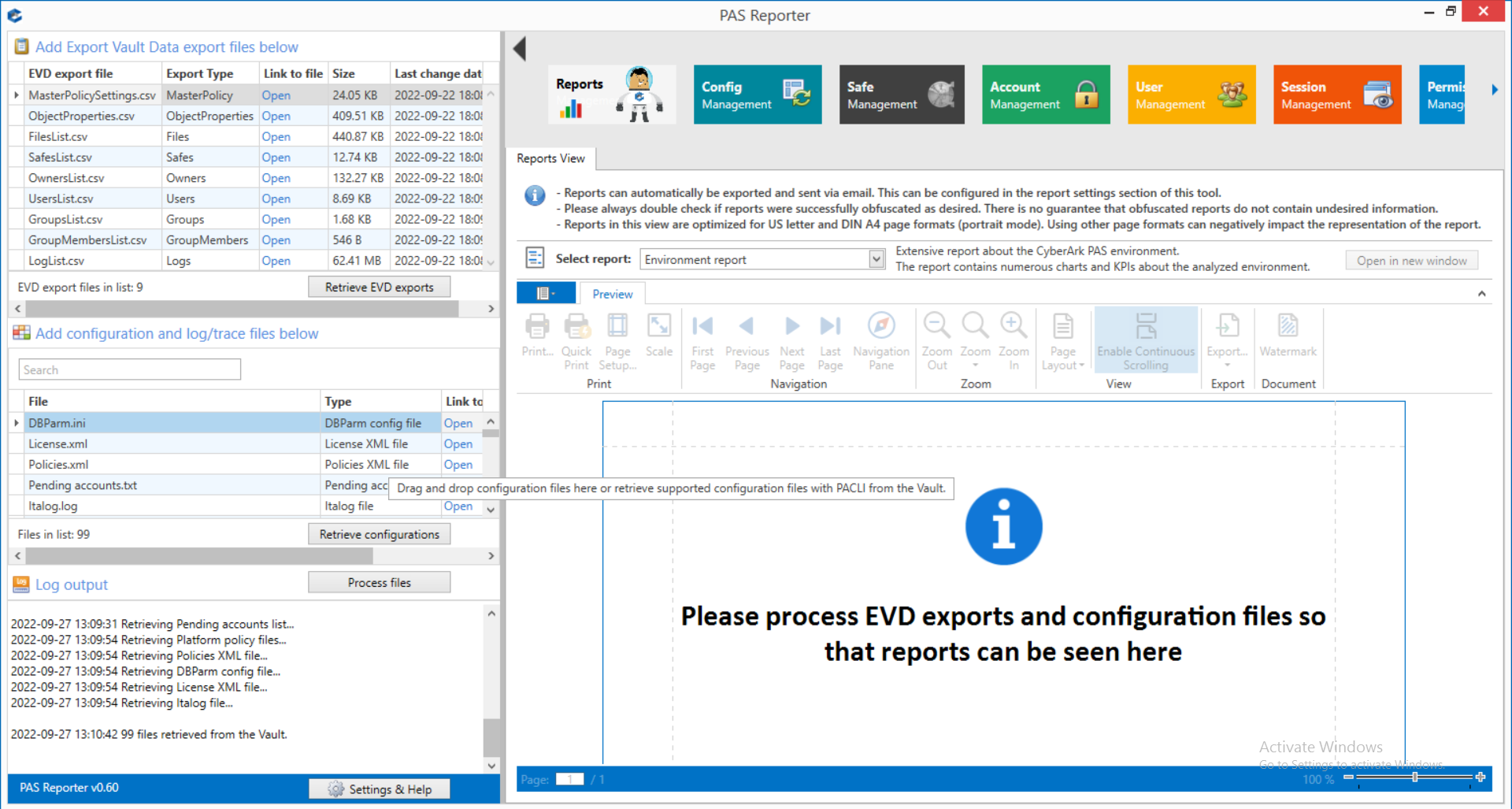

Settings kısmını kapattıktan sonra sırasıyla sol kısımda bulunan “Add Export Vault Data export files below” kısmında Retrieve EVD Exports o işlem tamamlandıktan sonra da “Add Configuration and log/trace files below” kısmında Retrieve Configurations diyoruz. İşlemlerimiz tamamlandıktan sonra şu şekilde gözükmesi gerekmektedir;

Resim-25

Resim-25

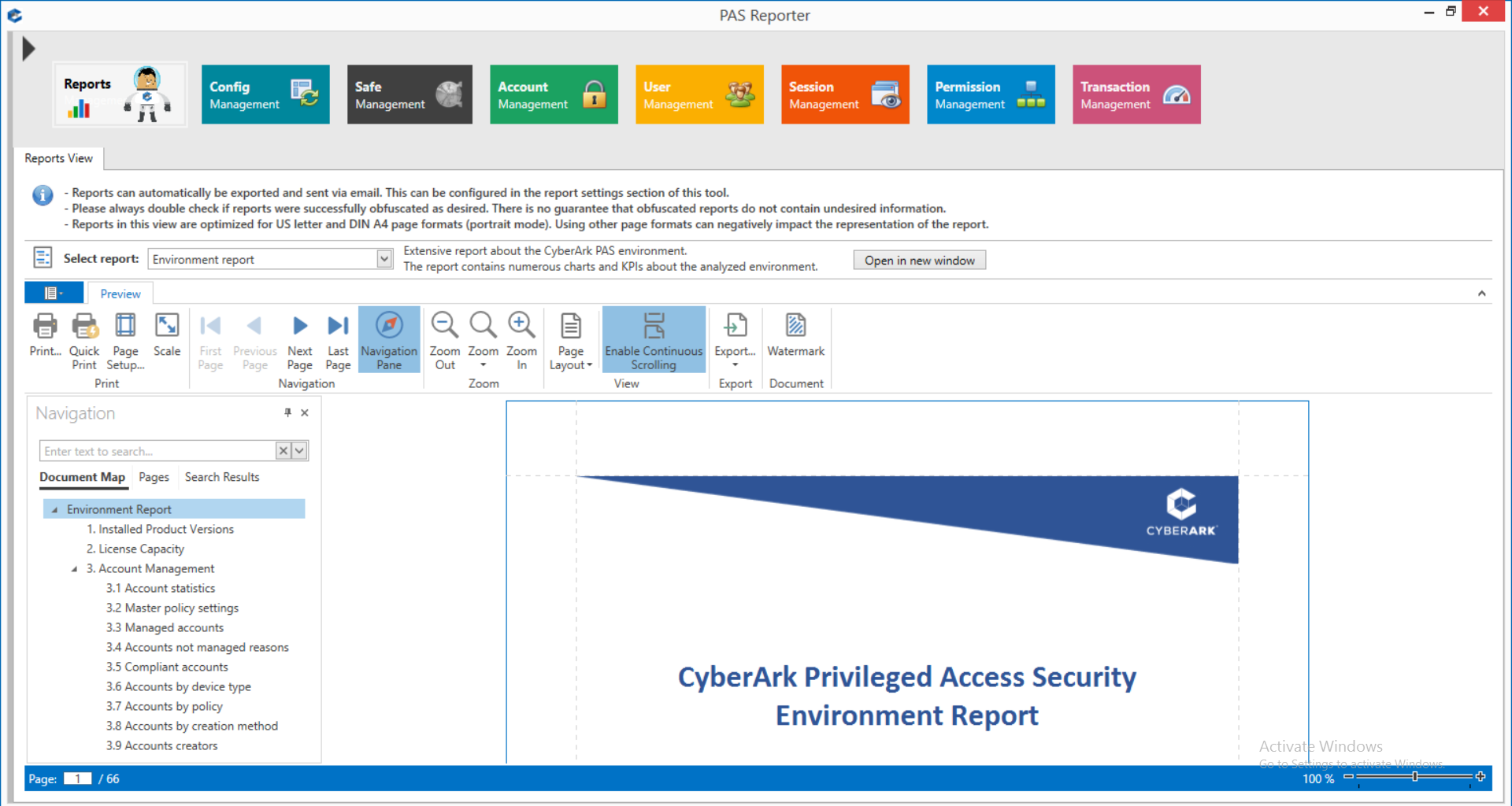

Artık Raporumuzu oluşturmaya hazırız. Son olarak “Log Output” kısmında bulunan Process Files butonuna tıklayarak işlemi sonlandırıyoruz. Ekranın ortasındaki sol yönlü ok’a tıklayarak Reports kısmını genişletebilir ve tam ekran şeklinde görebiliriz;

Resim-26

Resim-26

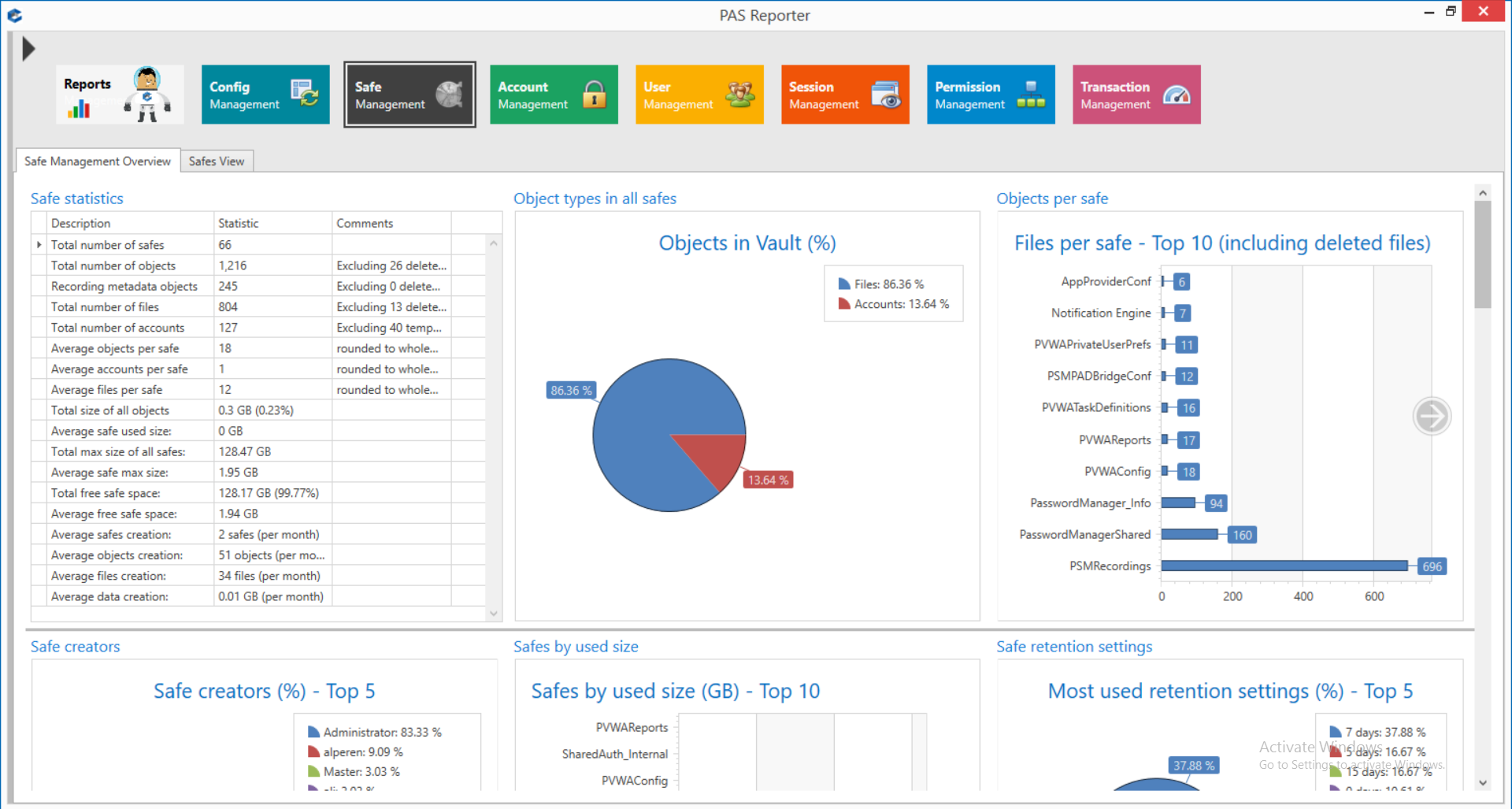

Reports kısmında ilk olarak bizleri pdf formatında bir rapor karşılıyor. Üst kısımda bulunan çeşitli tablar arasında dolaşarak kapsamlı raporlara erişebilirsiniz. Önizleme olması açısından Safe Management;

Resim-27

Resim-27

Evet arkadaşlar bu yazımda sizlere kapsamlı bir şekilde rapor hazırlayıp, ürününüze dair bilgileri monitör edebileceğiniz PAS Reporter Tool’undan bahsettim. Yazımı uzatmamak ve sizleri yormamak adına bütün özelliklerine değinemediğim bu Tool’u kullanmanızı tavsiye ederim. Bir sonraki yazıma dek hoşçakalın.

Bu konuyla ilgili sorularınızı alt kısımda bulunan yorumlar alanını kullanarak sorabilirsiniz.

Referanslar

TAGs:Cyberark, CyberArk PAS Reporter, CyberArk Report