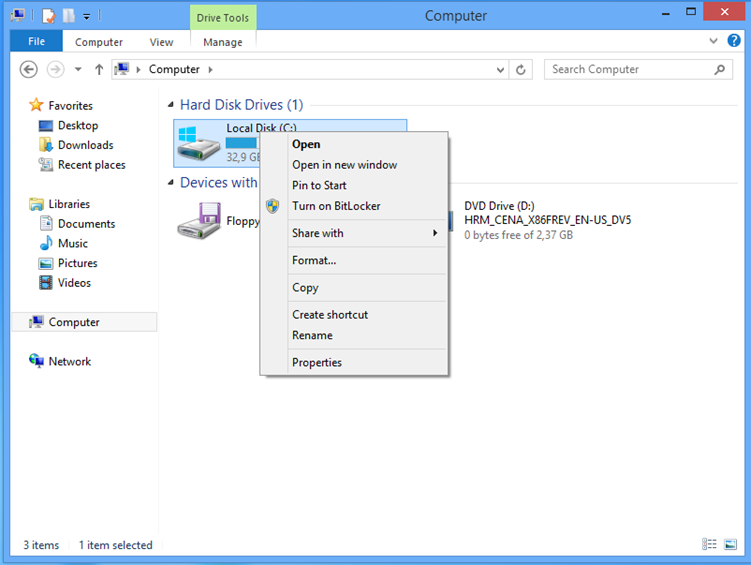

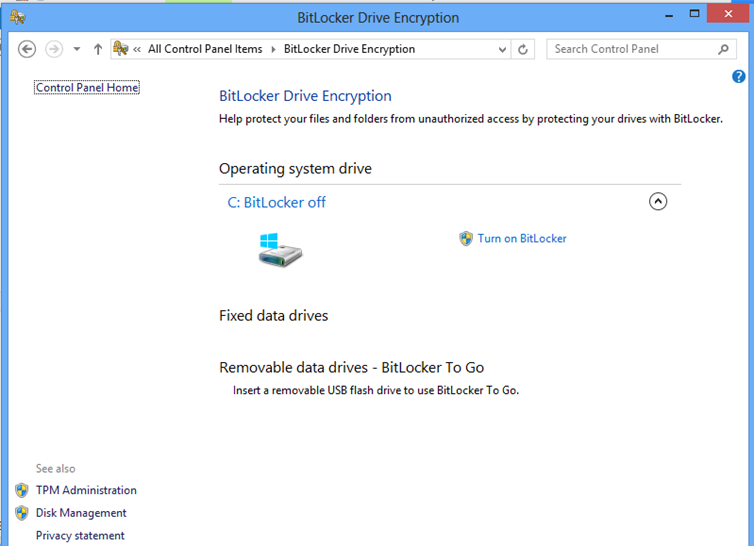

Bildiğiniz gibi Windows Vista, Windows 7, Windows 8 işletim sistemlerinin kurumsal kullanım için geliştirilmiş sürümleri üzerinde bilgisayarların sabit sürücülerinin şifrelenmesi için kullanılan BitLocker sürücü şifreleme özelliği yer almaktadır. Bilgisayar üzerinde yerel yönetici haklarına sahip bir kullanıcı isterse bilgisayarım (Resim-1) isterse denetim masası (Resim-2) üzerinden bu özelliği aktif hale getirebilir.

Resim-1: Bilgisayarım Üzerinden BitLocker Sürücü Şifreleme’nin Aktif Hale Getirilmesi

Resim-2: Denetim Masası Üzerinden BitLocker Sürücü Şifreleme’nin Aktif Hale Getirilmesi

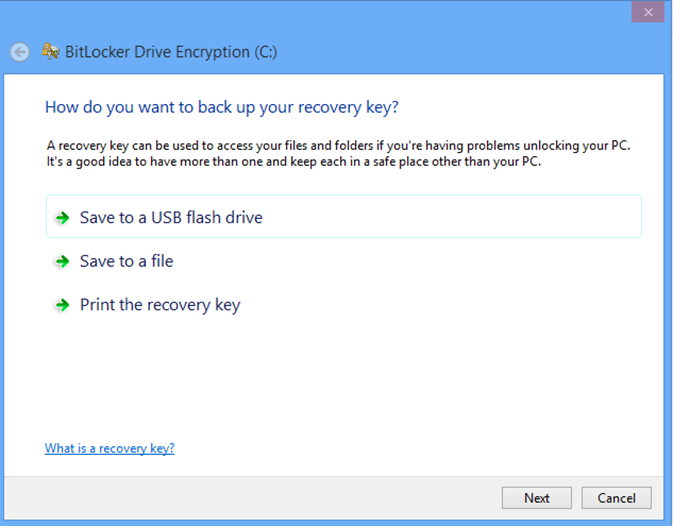

Kullanıcı BitLocker sürücü şifreleme özelliğini aktif hale getirip diski şifrelemeye başladığı zaman, şifrelenen diskle ilgili olarak bir Recovery Key ID ve Recovery Key ikilisi oluşturulur. Kullanıcı bu recovery key ile şu işlemleri yapabilir (Resim-3):

- Recovery Key’i USB Flash Diske aktarmak

- Recovery Key’i Dosya olarak kaydetmek

- Recovery Key’i Print etmek.

Resim-3: BitLocker Recovery Key Yönetimi

Burada yer alan alternatifler bireysel kullanım için uygun olabilir ancak kurumsal ortamlarda tercih edilmemelidir. Kullanıcılar BitLocker kurtarma bilgilerinin aktarıldığı USB bellekleri notebook çantalarında taşıyabilirler, aynı şekilde yazıcıdan çıkartılmış kurtarma anahtarını da aynı şekilde notebook çantasında taşıyarak kilitlenmiş (şifrelenmiş) bilgisayar ile bu kilidin anahtarını bir arada tutabilir. Bu ise kurumsal ortamlarda istenen bir durum olmayacaktır.

BitLocker sürücü şifreleme kurtarma anahtarlarının kurumsal olarak saklanması söz konusu olduğunda iki ana alternatif ortaya çıkmaktadır.

- Kurtarma anahtarlarının Active Directory üzerine aktarılması

- Microsoft BitLocker Administration & Monitoring aracının kullanılması

Kurtarma Anahtarlarının Active Directory Üzerine Aktarılması

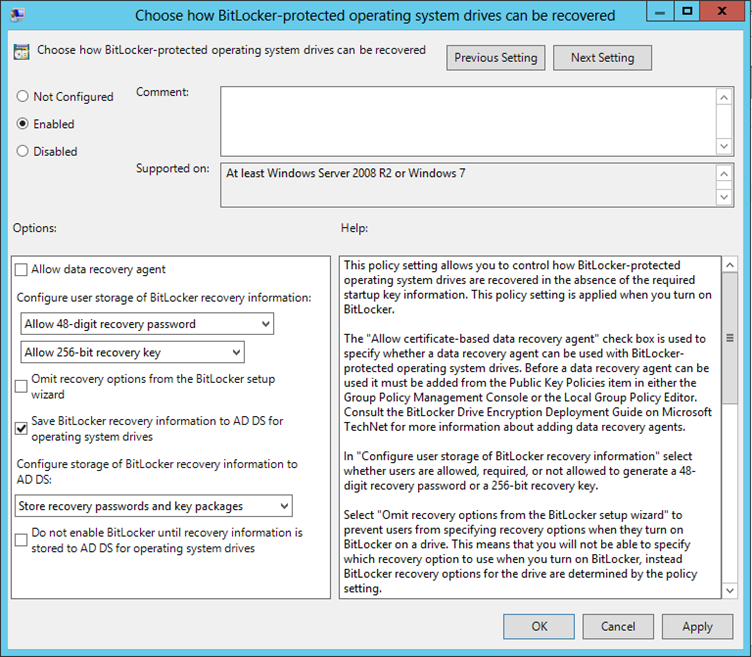

Bu yöntem, Recovery Key bilgisinin Active Directory üzerine aktarılması esasına dayanır. Bu yöntem ile cihazlar üzerindeki sabit disklerin recovery key bilgileri Active Directory’deki bilgisayar objelerinin birer “attribute” u olarak tanımlanacaktır. Bu özellik, Grup Politika Objeleri içerisinde yer alan BitLocker politikaları düzenlenerek aktif hale getirilebilir.

Bilgisayarların işletim sistemi diskleri, sabit diskleri ve taşınabilir diskleri için ayrı yrı ayarlanabilen bu konfigürasyon; Windows Server 2008 R2 ve yukarısı işletim sistemleri için “Computer Configuration\Policies\Administrative Templates\Windows Components\BitLocker Drive Encryption” altında her bir disk tipine ait olan klasör içerisinde “Choose how BitLocker protected operating system drives can be recovered” isimli ayar ile gerçekleştirilir. (Resim-4)

Resim-4: Kurtarma Anahtarlarının Active Directory Üzerine Aktarılması

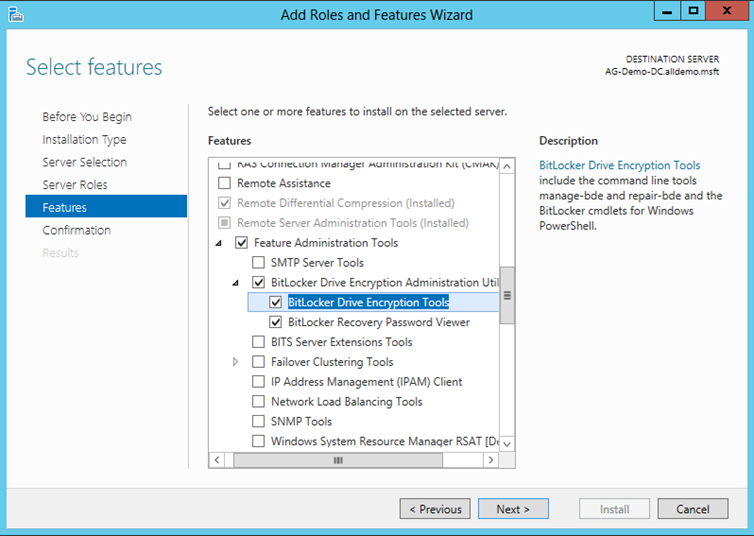

Active Directory ortamına aktarılan kurtarma anahtarlarının görüntülenebilmesi için Windows Server 2008 R2 veya Windows Server 2012 üzerine Remote Server Administration Tools içerisinde yer alan Feature Administration Tools bileşenlerinden BitLocker Drive Encryption Administration Utilities kurulmalıdır.

Resim-5: BitLocker Drive Encryption Administration Utilities

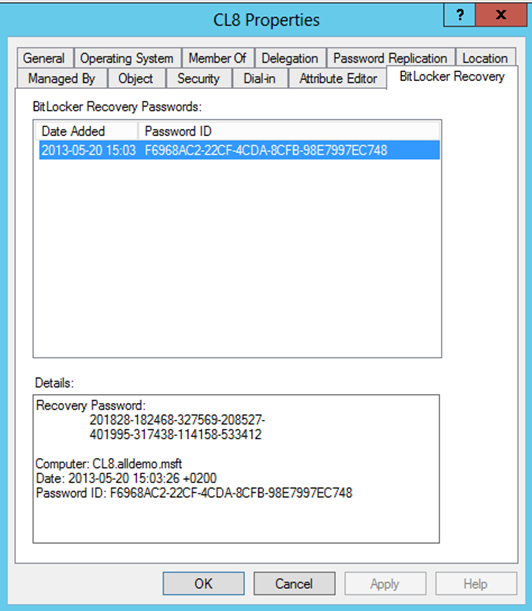

Bileşenler kurulduktan sonra Active Directory üzerinde bilgisayar özelliklerine bakıldığında “BitLocker Recovery” isimli yeni bir sekmenin kullanılabilir olduğu görülebilir.

Resim-6: Active Directory Üzerindeki BitLocker Recovery Sekmesi

Bu sekmede bilgisayar özellikleri, Recovery Password ID, Recovery Password, şifrelemenin gerçekleştirildiği tarih gibi bilgiler yer almaktadır.

Bu konuyla ilgili sorularınızı alt kısımda bulunan yorumlar alanını kullanarak sorabilirsiniz.

Referanslar