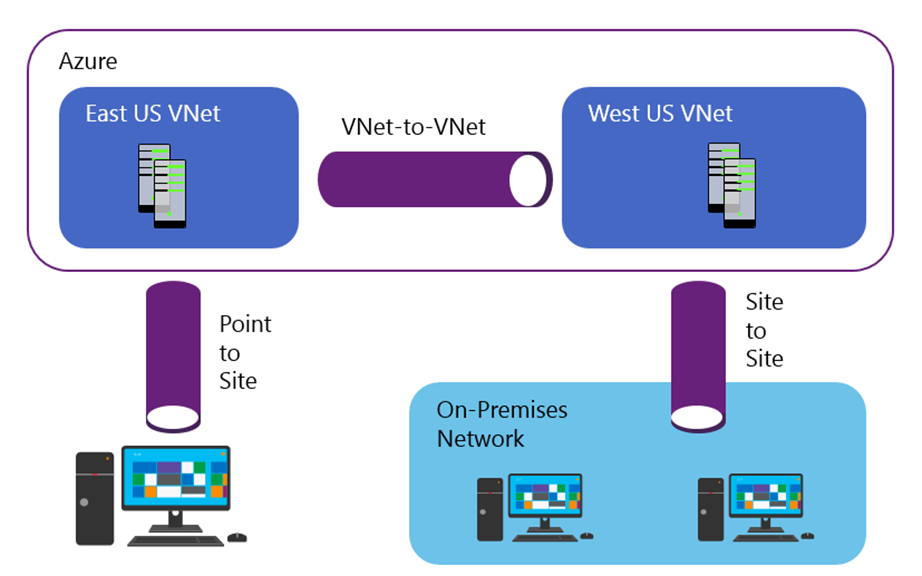

Azure üzerinde barındırdığımız hizmetlerimiz ile On-Premises yapımızın aynı network içerisindeymiş gibi iletişim halinde olmalarını sağlamak için Site to Site VPN teknolojisini kullanıyoruz. Son kullanıcı olarak Azure ile VPN yaparken ise Point to Site VPN ile erişim sağlayabiliriz. Bu yazımızda Azure içerisinde farklı bir konu olan VNet to VNet VPN kapsamından ve senaryodan bahsetmek istiyorum.

Tüm VPN yöntemlerini açıklayan resim aşağıda bulabilirsiniz.

Resim-1

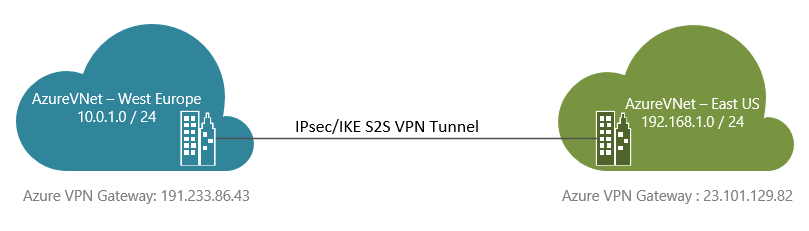

Azure üzerinde birden fazla Virtual Network yapınız var, bunları kullanan Sanal Makinelere sahipsiniz ve birbirleriyle VPN yaparak aynı network içerisindeymiş gibi iletişim haline geçmesini istiyorsunuz. Biraz daha konuyu derinleştirirsek, farklı Azure Data Center üzerinde tutulan sanal sunucularınız var. ( Örneğin; West-US – East US)

Yukarıdaki detayı biraz daha genişletelim. İki farklı “Azure Subscription” arası bu yöntemi kullanarak farklı Microsoft Azure Hesapları içerisindeki Virtual Network yapılarını aynı network içerisindeymiş gibi iletişim halinde olmalarını sağlayabilirsiniz.

Yazımızın başında belirtmiş olduğumuz gibi biz Azure üzerinde farklı Data Center üzerinde barındırdığımız sanal sunucularımızın birbirlerine erişmeleri için, VNet to VNet VPN yöntemini gerçekleştireceğiz. Aşağıdaki resimde gerçekleştireceğimiz senaryomuz bulunmaktadır.

Resim-2

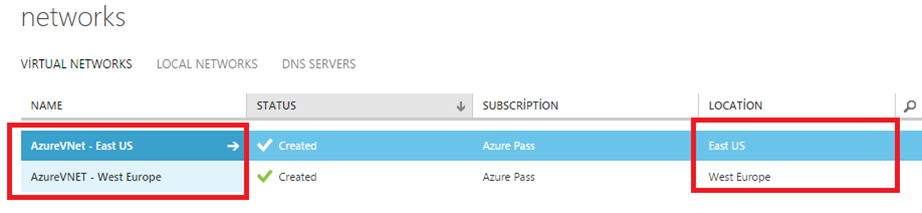

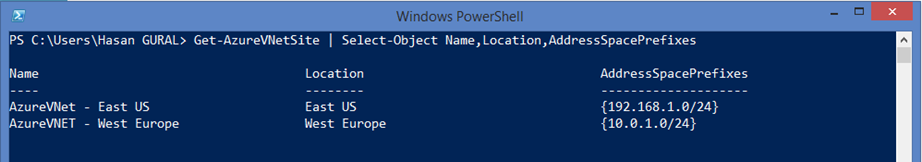

Yapımızı anlamak için Azure Portal içerisinden Network kısmına göz gezdirelim.

Resim-3

Görüldüğü gibi iki adet Virtual Network(VNet) yapılandırmamız bulunmakta ve bu Virtual Network’leri kullanmaktalar.

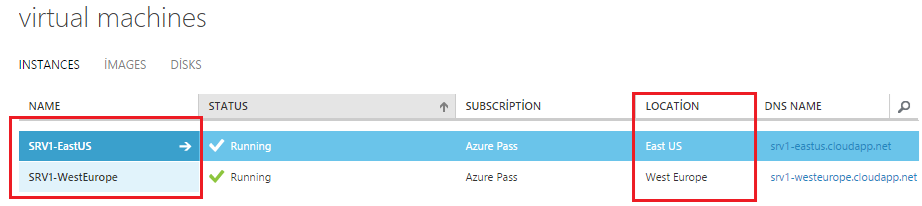

Resim-4

Azure Portal İçerisinden “Virtual Machines” kısmına girdiğimde Location kısmına dikkat edelim, Sanal Makinemi oluştururken seçmiş olduğum Virtual Network ( VNet ) sayesinde ilgili Azure Data Center içerisinden oluşturulmasını ve hizmet vermesini sağlamış durumdayım. Şimdi ise Virtual Network (VNet) içerisindeki IP Aralıklarını görelim. Bunu dilerseniz, Portal üzerinden de bakma şansınız var. Ben Powershell ile daha kolay olduğu için tercih ettim. VNet İsmi, Lokasyonu ve Adres aralığını görmekteyiz.

Resim-5

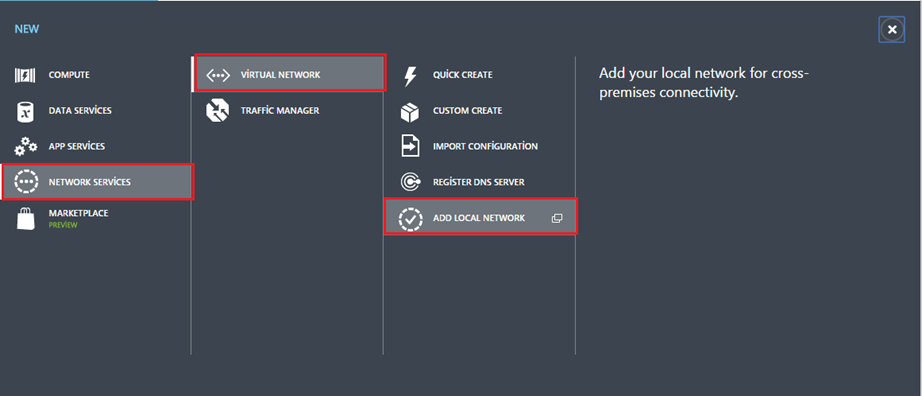

Network bilgilerimizi öğrendik. Azure ile On-premises yapınızı birbirine bağlamak için Site to Site VPN yöntemini yapılandırırken, On-Premises

Network bilgilerimi Azure Portal içerisine eklememiz gerekiyor. Aynı şekilde bizde VNET to VNET VPN yapabilmemiz için Azure Portal üzerinden Networks kısmında Virtual Network (VNet) adreslerini Local Network olarak tanıtmamız gerekiyor. Bunun sebebi ileride VNet to VNet VPN kurarken, VPN yapılacak karşı tarafın, “Local Network” adresini belirtmemiz gerekiyor.

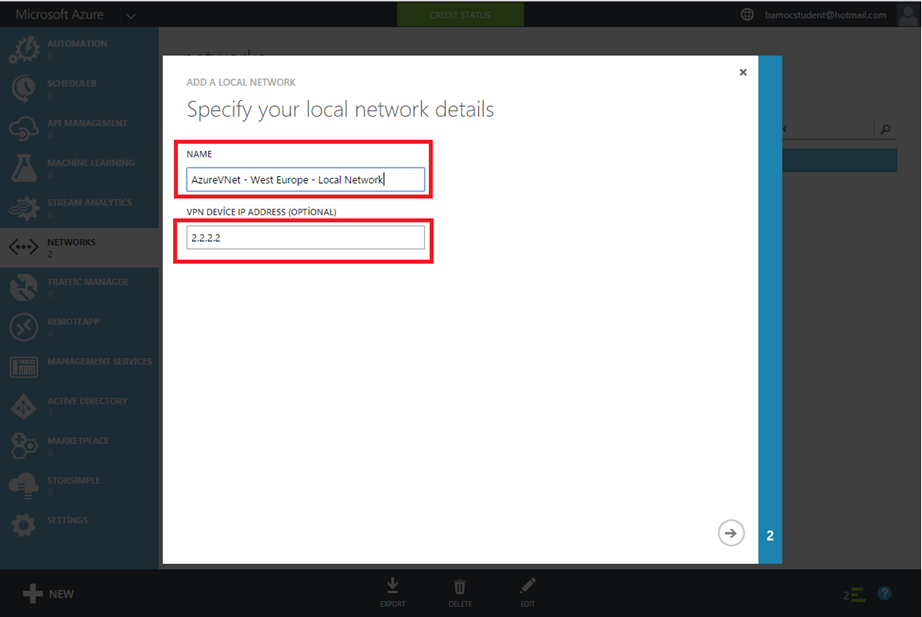

New Butonuna basıktan sonra, “Virtual Network” içerisinden “Add Local Network” tıklayarak Virtual Network(VNet) içerisinde tanımla olan IP aralıklarını girelim. İlk olarak “AzureVNet – East US” isimli Virtual Network’ün IP Adres aralığını tanıtıyorum.

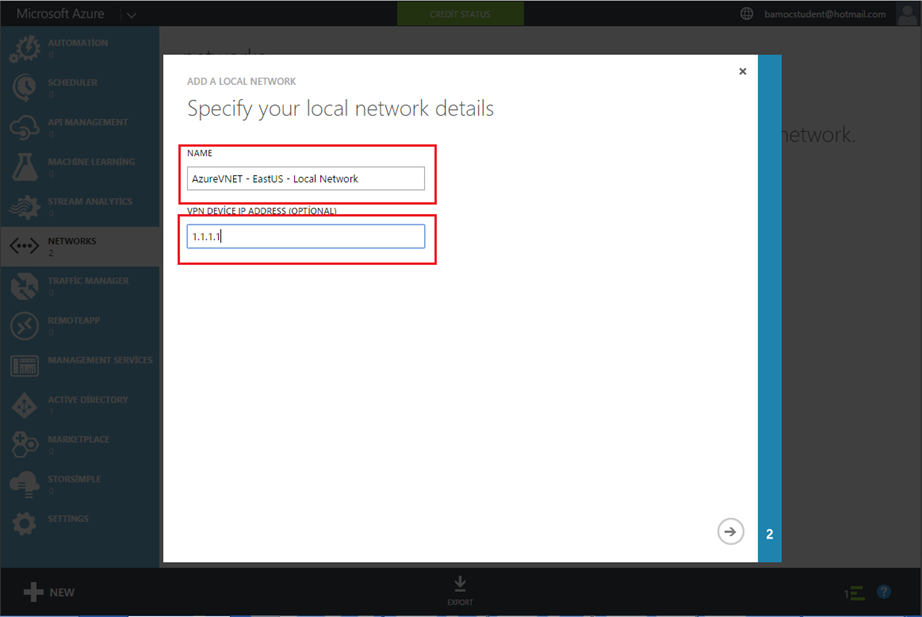

Resim-6

Name alanında oluşturacağım “Local Network” için bir isim vermem gerekiyor. Bu isimlere dikkat edelim, çok fazla “Local Network” ile çalışınca karmaşık bir yapıya yol açabiliyor. Benim vermiş olduğum isim Virtual Network adresimin yanına “Local Network” prefix ekledim. “VPN Device IP Adress” kısmına şimdilik “temp” bir adres girmem gerekiyor. Sebebi ise karşılıklı VNet to VNet VPN yapacağımız için iki tarafta bir Gateway Adresi oluşturma işlemimizi henüz gerçekleştirmedik. Bu adımları ilerde beraber yaptıktan sonra bu kısmı tekrar güncellemesini yapıyor olacağız.

Resim-7

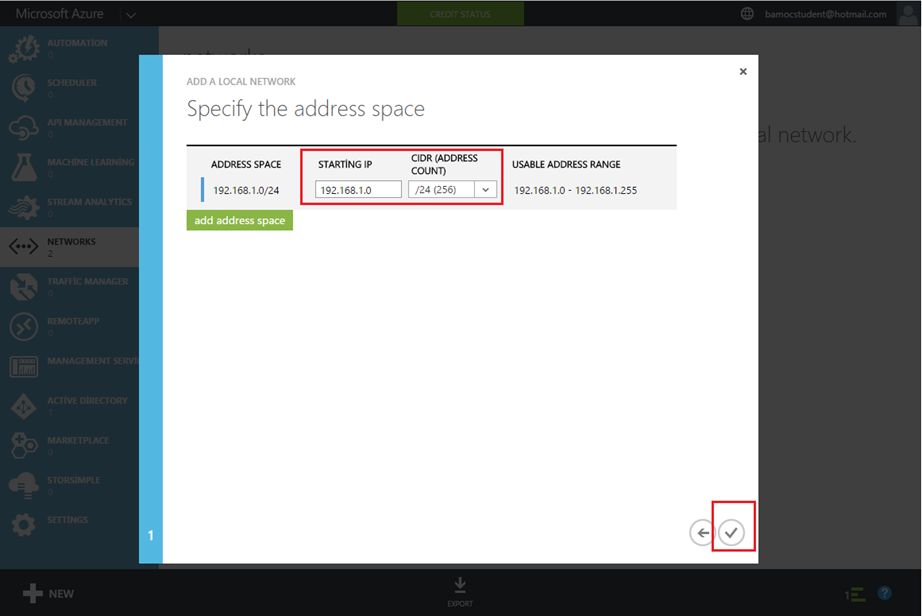

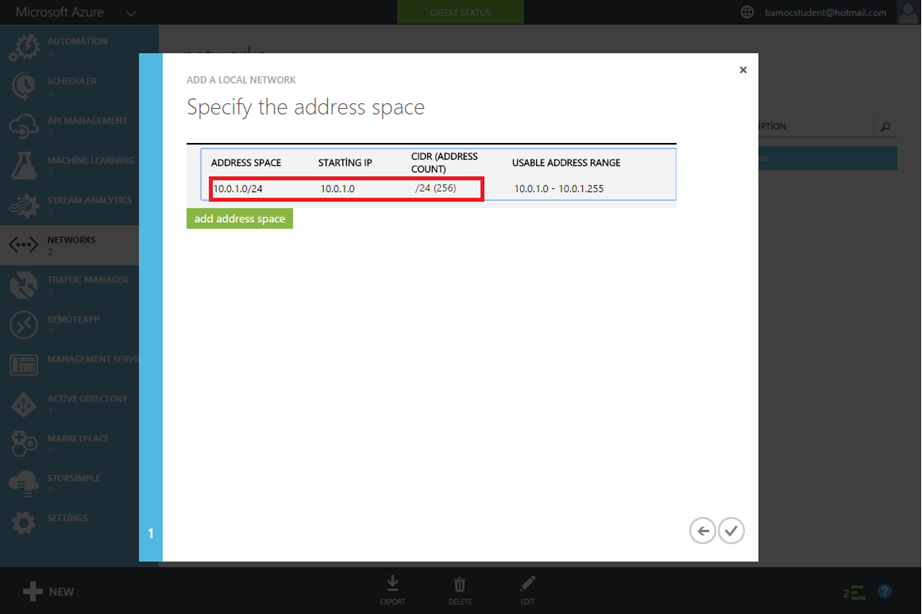

“AzureVNet –East US” isimli Virtual Network’ün Local Network IP Adres aralığını tanıtıyorum. VNet adres aralıkları için Powershell çıktısına tekrardan bakabilirsiniz.

Resim-8

“Complete” butonuna basıktan sonra, Local Network oluşturma işlemini tamamladım. Tekrar Aynı şekilde “AzureVNet – West

Europe” isimli Virtual Network’ün IP Adres aralığını tanıtıyorum. Yukarıda belirtmiş olduğum gibi Name alanına “Local

Network” prefix ekleyerek devam ediyorum. “VPN Device IP Adress” kısmına yine bir “temp” adres belirtiyoruz.

Resim-9

“AzureVNet –West Europe” isimli Virtual Network (VNet) içerisinde kullanılan IP Adres aralığını tanıtıyorum.

Resim-10

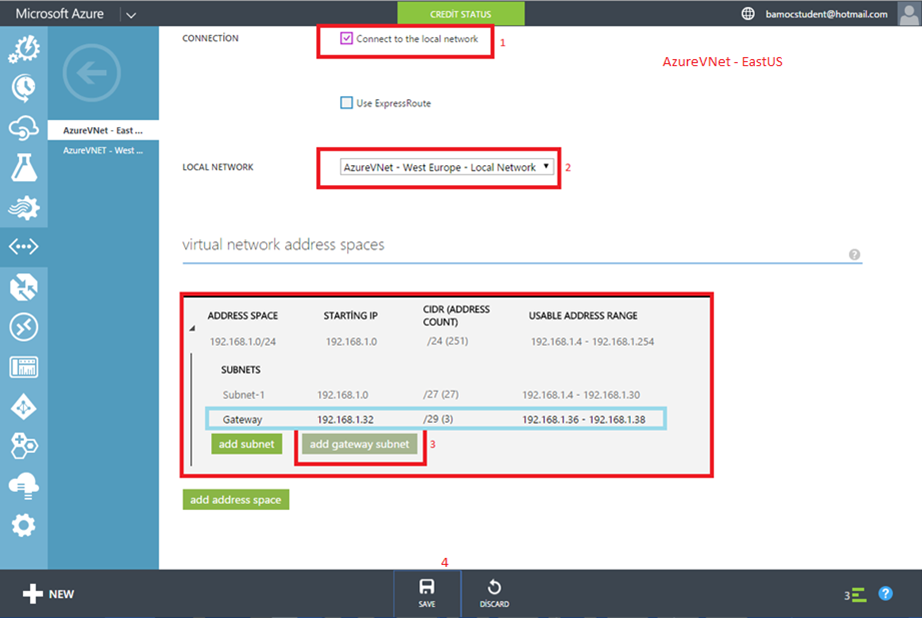

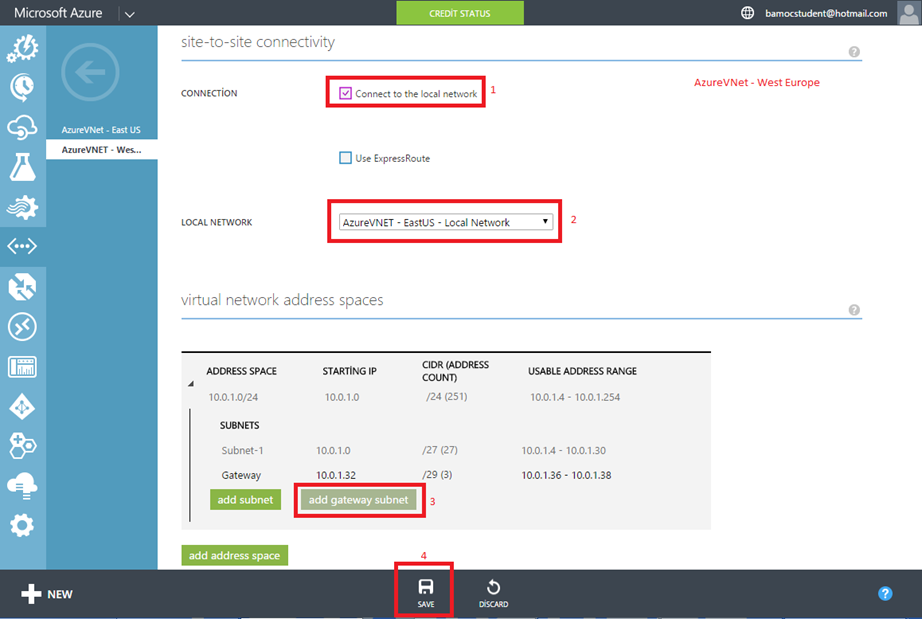

“Complete” butonuna basıyorum ve artık Azure içerisindeki tüm Virtual Network’ler(VNet) için “Local Network” tanımlamalarını tamamladık. Artık VNet to VNet VPN işlemleri başlatmak için, Azure Portal üzerinden her iki Virtual Network(VNet) ayarlarına girip, VPN kurmak istediğimiz karşı Virtual Network(VNet) için tanıtmış olduğumuz “Local Network” adını seçmemiz gerekiyor. İstediğiniz Virtual Network(VNet) içerisine girip, (“AzureVNet – East US” olarak başladım.) “Configure” tabına gittiğiniz zaman “Connect to the local network” seçerek bağlantı kurmak istediğimiz “Local Network” seçiyoruz. Daha sonra “Virtual Network Adress Spaces” kısmında ise “Add Gateway

Subnet” kısmına tıklayarak ileride oluşacak Gateway adresimiz için bir subnet ekliyoruz.

Resim-11

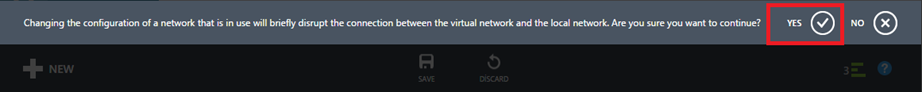

“Save” Butonuna tıklayıp yaptığımız ayarlarımızı kaydediyoruz.

Resim-12

Aynı işlemleri diğer Virtual Network(VNet) için gerçekleştirelim. “AzureVNet – West Europe” isimli Virtual Network(VNet) içerisine girip “Configure” tabına giriyorum. Connection kısmında bulunan “Connect to the local network” butonunu tıklayıp, VPN yapmak istediğim ve tanıtmış olduğum “Local Network” bilgilerini seçiyorum. Yukarıda gerçekleştirdiğimiz gibi “Gateway” subnet ihtiyacımız bulunmaktadır. Add

Gateway Subnet” kısmına tıklayarak ileride oluşacak Gateway adresimiz için bir subnet ekliyoruz.

Resim-13

“Save” Butonuna tıklayıp eklemiş olduğumuz ayarları kaydediyoruz. Artık Azure içerisin de bulunan tüm Virtual Network(VNet) için VPN yapmaları gereken Local Network adreslerini belirtip ve Gateway oluşturmaları için subnet ekleme işlemlerini tamamladık. “AzureVNet – East

US” isimli Virtual Network içerisine girelim ve artık VPN yapabilmemiz için Gateway adresi oluşturmamız gerekiyor. Hatırlarsanız yukarıda, Gateway Subnet oluşturmuştuk. Bu sayede bizlere bu aralık içerisinden Gateway adresi oluşturacak ve Public IP üzerinden iki farklı Virtual

Network(VNet) birbirleriyle görüşecekler.”Static Routing” ve “Dynamic Routing” olarak iki adet farklı Gateway ekleme şansınız bulunmaktadır. Baktığınız zaman bu seçenekler karşı taraftaki cihazın özellikleri ile seçilen bir alandır. “Static Routing” seçtiğimiz zaman sadece “Site to Site VPN” işlemini gerçekleştirebilirsiniz. “Dynamic Routing” seçtiğiniz zaman tüm senaryoları destekliyor. Bununla beraber “Static Routing” Security protokolü olarak “IKEv1” kullanmaktadır. Dynamic Gateway ise “IKEv2” protokolünü kullanmaktadır.

Bu konuyla ilgili sorularınızı alt kısımda bulunan yorumlar alanını kullanarak sorabilirsiniz.

Referanslar

https://msdn.microsoft.com/en-us/library/azure/jj156075.aspx

Yorumlar (1)