Merhaba, bu yazımızda Active Directory’de yönetimsel yetkilere sahip olduğu için korunması gereken grupların ve kullanıcı hesaplarının AdminSDHolder sayesinde ne şekilde korunduğuna değineceğiz.

Diyelim ki Active Directory üzerinden bir OU’ya delegasyon yaparak bazı yetkileri bazı kullanıcılara tanımlamak istediniz ve o OU altında da sizin yönetici hesaplarınızdan birisi var. Eğer bu değişikliği yaptıktan yaklaşık bir saat sonra delegasyon yaptığınız OU’da bulunan yönetici hesabınızın güvenlik ayarlarına bakarsanız, delegasyon yapmış olduğunuz kullanıcının yetkilerinin silindiğini farkedeceksiniz. Bunun sebebi, Active Directory’nin özel yetkilere sahip olan gruplar (Protected Groups) için güvenlik ayarlarını AdminSDHolder objesinin güvenlik ayarlarıyla saatte bir güncellemesidir.

Objelerin izinleri güncellenirken PDC Emülatör rolü üzerinden SD Propagator (SDPROP) tetiklenerek bu işlem gerçekleşmektedir. Varsayılanda bu işlemin gerçekleşme sıklığı saatte bir olarak ayarlanmıştır fakat HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\NTDS\Parameters altına gireceğiniz AdminSDProtectFrequency DWORD anahtarıyla bu değeri 2 saate kadar uzatabilirsiniz. Varsayılanda SDPROP ile izinlerin düzenlenme şekli aşağıdaki şekildedir. Ve bu izinler düzenlenirken gözönünde bulundurulan AdminSDHolder objesi “CN=AdminSDHolder,CN=System,DC=domain,DC=local” konumundadır. Eğer Active Directory Users and Computers üzerinden System container’ını göremiyorsanız, View à Advanced Features’a tıklayarak gelişmiş özellikleri görebilir duruma gelmeniz gerekmektedir.

- Authenticated Users: Read

- SYSTEM: Full Control

- Administrators: Modify

- Domain Admins: Modify

- Enterprise Admins: Modify

AdminSDHolder objesinin bir grubu veya kullanıcıyı koruması için, o objenin admincount attribute’nün değiştirilmesi gerekmektedir. Admincount attribute’unun alabileceği iki değer bulunmaktadır, eğer bu değer “0” olursa ilgili obje (kullanıcı, grup vs.) korunmayacaktır. Eğer “1” ise AdminSDHolder ile korunacaktır. Ayrıca korunan gruplara ekleyeceğiniz hesaplar da AdminSDHolder tarafından korunacaktır.

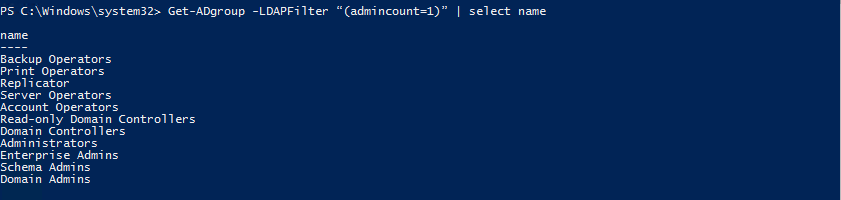

Varsayılanda Active Directory’nin izin yapısını kontrol edip AdminSDHolder objesinin izinleriyle güncellediği grupları aşağıdaki Powershell komutuyla bulabilirsiniz.

Get-ADGroup –LDAPFilter “(admincount=1)” | Select-Object Name

Resim-1

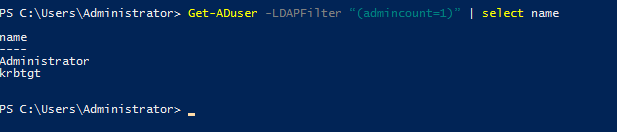

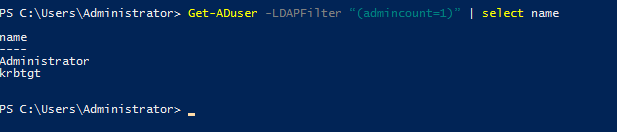

AdminSDHolder koruması altında olan kullanıcıları da aşağıdaki Powershell komutuyla bulabilirsiniz.

Get-ADUser –LDAPFilter “(admincount=1)” | Select-Object name

Resim-2

AdminSDHolder objesinin diğer bir önemi de, izinlerin düzenlenmesinde kullanılmasının yanısıra, eğer ortamınıza yetkisiz erişim gerçekleşir ve AdminSDHolder objesine saldırgan tarafından kontrolü ona verebilecek izinler tanımlanırsa ortamınızda güvenlik açığı oluşturacaktır. Bu yüzden AdminSDHolder objesinin izinleri düzenli olarak kontrol edilmeli ve aynı zamanda AdminSDHolder tarafından korunan objeler de düzenli olarak kontrol edilmeli ve gereksiz kullanıcı hesapları/gruplar korunmamalıdır. Ve aynı zamanda ortamınızda önemli bir yer teşkil eden hesapları da AdminSDHolder objesiyle korumalısınız.

Bu konuyla ilgili sorularınızı alt kısımda bulunan yorumlar alanını kullanarak sorabilirsiniz.

Referanslar

http://www.zeda.nl/index.php/en/protected-groups-explained

https://adsecurity.org/?p=1906

TAGs: Active Directory, AdminSDHolder, Active Directory Protected Groups, SDPROP, Active Directory Korunan Objeler, Active Directory Güvenliği, Active Directory Hesap Güvenliği