Gelişen ve gelişimle doğru orantılı olarak karmaşık hale gelen IT dünyasında, File Server’lar üzerinde barınan, erişilen dosyalarının güvenliği ve kimlerin hangi kaynaklara eriştiği, erişebildiği yada erişmek istediği konsepti firmalar için dikkat edilmesi gereken bir “zorunluluk” haline gelmiştir.

Aşağıdaki gereksinimlerden ötürü Windows Server 2012 geliştirilirken bu durum ön görülmüş ya da gözlenmiş olsa gerek ki Dynamic Access Control isimli bir özellik yeni nesil sunucu platformuna dâhil edilmiş.

- Firma ihtiyaçları doğrultusunda firma bilgilerine erişimin merkezi olarak yönetilmesi.

- Analiz amacıyla firma bilgilerine erişimin denetlenmesi.

- Hassas bilgilerin nereye taşınırsa taşınsın korunmasını sağlamak.

- Her kullanıcının kendi bilgisinden mesul olması.

- Her durumda da işte üretkenlik maksimize edilsin.

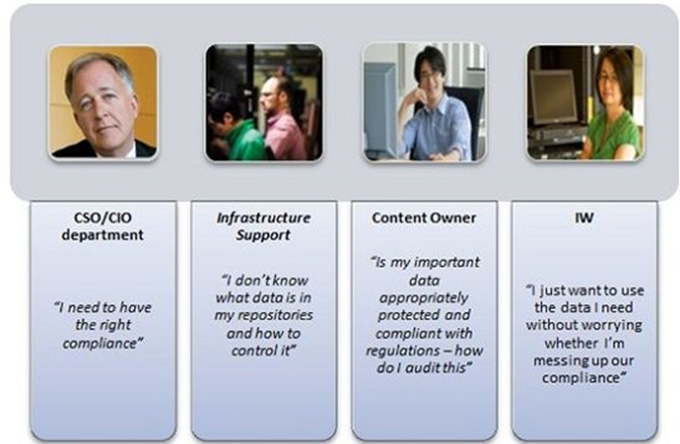

Firmaların çeşitli kademelerinden alıntılar aşağıdaki gibidir.

Resim-1

Bu amaçla Microsoft yeni nesil sunucu platformunu geliştirirken aşağıdaki noktalara eğilmiş görünüyor.

- Yönetilen ve erişilen kaynakların(kaynakların türlerinin) şirket ihtiyaçları doğrultusunda belirlenmesi

- Kaynaklara uygun erişim izinlerinin atanması

- Kaynaklara erişimin gözlenmesi denetlenmesi

- Kaynakların korunması (encryption, bu aşamada Rights Management Service sahnede)

Bu bağlamda Windows Server 2012 cephesinde Dynamic Access Control’e ilişkin eklenenler kısaca aşağıdaki gibidir :

- Central Access & Audit Policy Policy ve konfigürasyonu

- Bu policy’ler (kullanıcı kimliği , cihaz kimliği yada erişilen data bazında ) şirketin ihtiyaçları doğrultusunda esnek seçenekler sunuyor ve kaynaklar üzerinde Security Group sayısını azaltmaya yönelik.

- Claim ve Compound Kerberos entegrasyonu ile kullanıcının security group mmembership’liği yanı sıra farklı attribute’ları da data’ya erişim sırasında sorgulanabilir hale gelmiş. ( Örneğin veriye ulaşmak isteyen kullanıcının Contry, Departman,Office vs… attribute’ları gibi)

- Kaynaklar üzerinde (File Server’lardaki klasörler vs..) gelişmiş File Classification Infrastructure

- RMS ile entegrasyon. Bu durumda , data sunucudan alınsada RMS’in yapabildikleri ile doğru orantılı olarak korunacak.

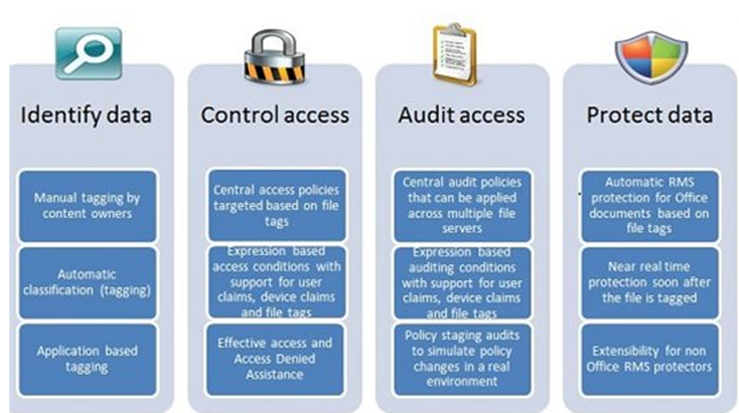

Veri güvenliği ile ilgili olarak Windows Server 2012 ve yeni nesil Windows Client’ı ile elde edilebilecek Windows çözümü aşağıdaki gibi görünüyor.

Resim-2

Yazılabilecekler fazlaca mevcut. İlgilenenler için şu aralar bakılabilecek yerler ; http://technet.Microsoft.com/en-us/library/hh831717.aspx

http://channel9.msdn.com/posts/Dynamic-Access-Control-Demo-and-Interview

Ben sohbet kısmını burada bırakarak uygulamaya geçmek istiyorum. Uygulamada üç adet Windows Server 2012 sürümü kullandım. Bir tanesi Domain Controller diğeri ise file Server olarak hizmet verdi. Üçüncü sunucuyu user’lar ile logon olarak test amaçlı kullandım. Domain ismi olarak contoso.com kullandım.

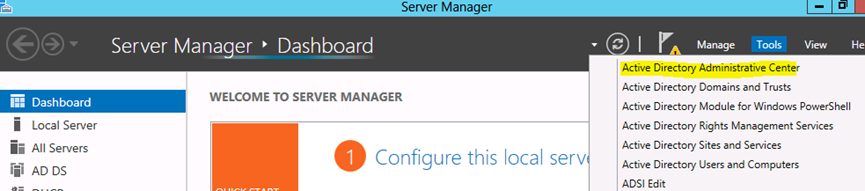

DC’ye contoso\administrator hesabı ile logon olup devam ediyoruz.

Öncelikle Administrative Center’a girelim. Server Manager’dan tools kısmından ADAC’ye geçebilirsiniz.

Resim-3

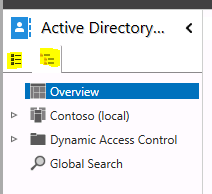

ADAC’nin ilk görünümünü kullanmak yerine konsola daha fazla hakim olmanızı sağlayacak bir diğer görünüm biçimine geçebilirsiniz.

Resim-4

Tamamen size bağlı. Hangi görünüm tipi hoşunuza gidiyorsa.

Resim-5

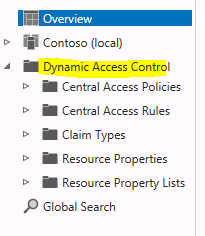

Dynamic Access Control panelini genişletiyoruz. Karşımıza AD’deki benzer bir yapı geliyor. Kavramları kısaca açıklayayım.

Claim : Bu panelde kullanıcılar için kullanacağımız attribute’ları belirliyoruz (departman, office vs…)

Resource Properties ve Lists panellerinde File Server’larda paylaştırılacak klasörler’ler için classification’lar belirliyoruz.(Yine departman office vs.. gibi)

Bunları belirlemekteki amaç ; “User’daki Claim ile Resource’daki classification uyarsa Access sağlansın, uymazsa Access sağlanmasın” biçimindedir. (Access Control List’e override edecektir)

Central Access Policy ve Rule’lar ile Claim’leri ve Resource property’leri birleştirip File Server’lar için uygulanabilir hale getiriyoruz.

Claim’lerimizi belirleyelim.

Resim-6

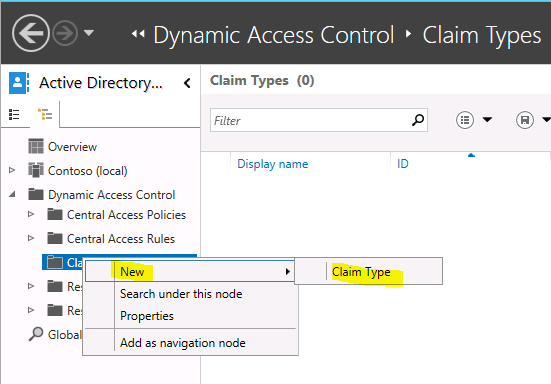

Bu uygulamada departman

ve country attribute’larını kullanıyorum. Yani veriye erişim sırasında kullanıcının Department ve Country attribute’larına bakılacaktır.

Resim-7

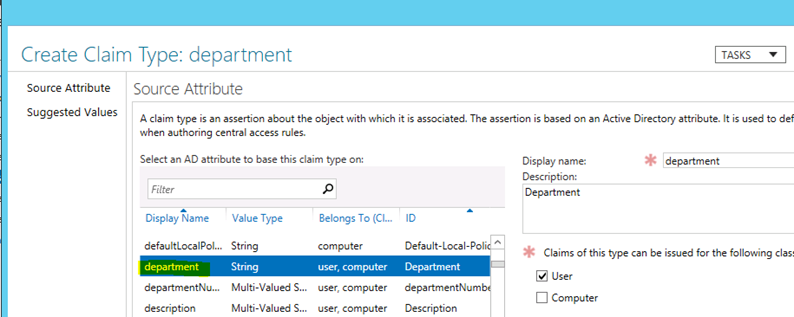

Seçeceğim ilk attribute department olacak. Attribute ‘un tipi string ‘dir! Üstte Display Name kısmına farklı bir isim yazabilirsiniz.

Resim-8

İkinci attribute Country ‘dir. Bunu seçmek için Source Attribute panelinde C harfine basınız. Contry-Name gelecek. Ben display name’i Country yaptım. Veri tipi string ‘dir. Attribute’lar arasında bir de country-code mevcut. Onu seçerseniz veri tipi integer olacaktır !!! Sonrasında dikkat etmekte fayda var. Bir attribute Turkiye için TR değeri ararken diğer attribute 9 rakamı arayacaktır.

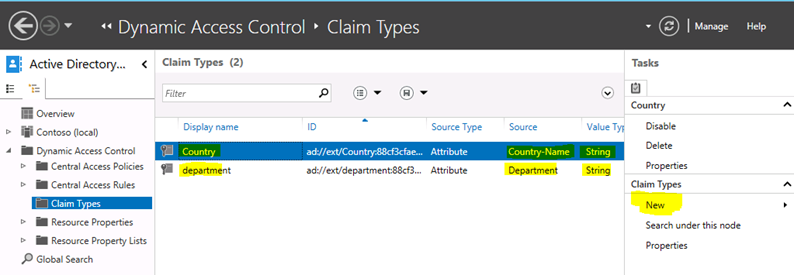

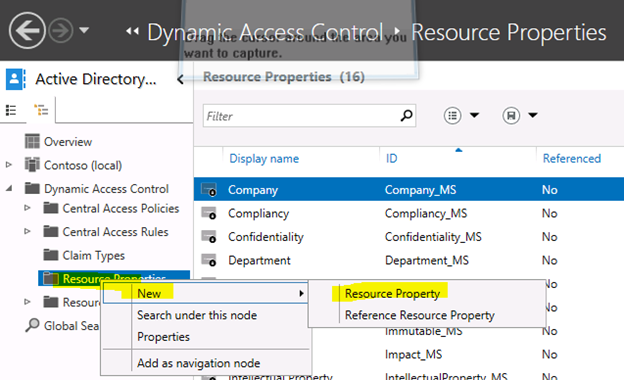

Sonrasında Resource Properties belirlenmesi işlemi geliyor. DAC panelinden new-resource property ile devam…

Resim-9

Display Name için Country kullandım. Ardından value belirlemek için sağ alt kısımdan Add…

Resim-10

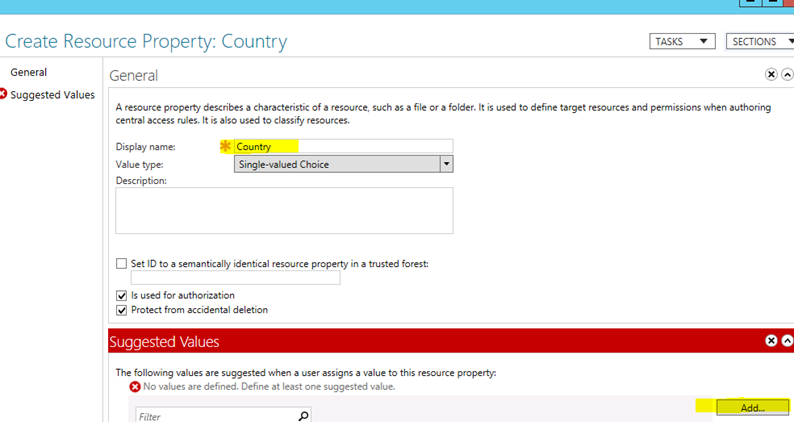

İki ülke için kod ekliyorum. Tabii ihtiyaçlarınız doğrultusunda sayı arttırılacaktır. Value seçimi firma ve politikası doğrultusunda değişir.

Resim-11

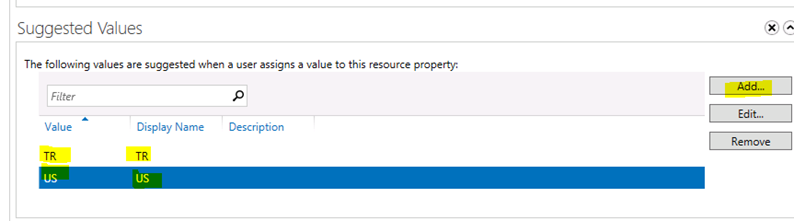

TR ve US girdim ve ok ile devam ediyorum.

Bu işlemleri PS ile yapmak için aşağıdaki iki cmdlet’i kullanabilirsiniz.

New-ADClaimType country -SourceAttribute c -SuggestedValues:@((New-Object Microsoft.ActiveDirectory.Management.ADSuggestedValueEntry(“US”,”US”,””)), (New-Object Microsoft.ActiveDirectory.Management.ADSuggestedValueEntry(“TR”,”TR”,””)))

New-ADClaimType department -SourceAttribute department

Resim-12

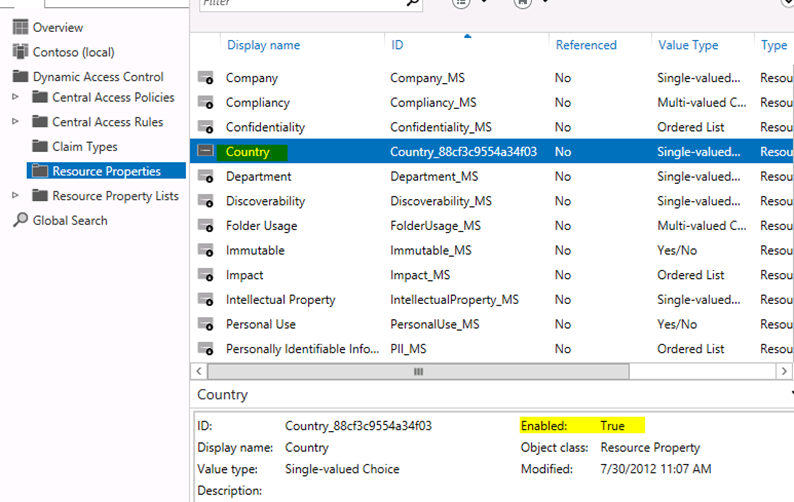

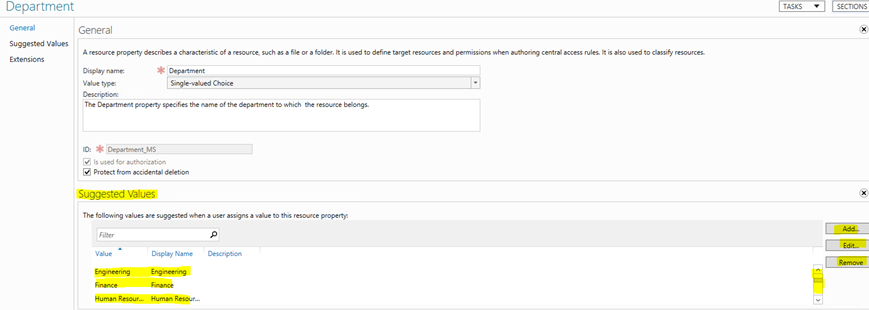

Üstte görüldüğü gibi Country resource property’si aktif oldu. Şimdi Department ( üstte hazırda mevcut) property’sini aktif ediyorum. Department için önerilen değerlere bakmak isterseniz , Department isimli resource property’ye çift klik ve ardından Suggested Values bölgesi incelenebilir.

Resim-13

Önerilen değerler üstteki gibi.(engineering , finance,sales vs….)

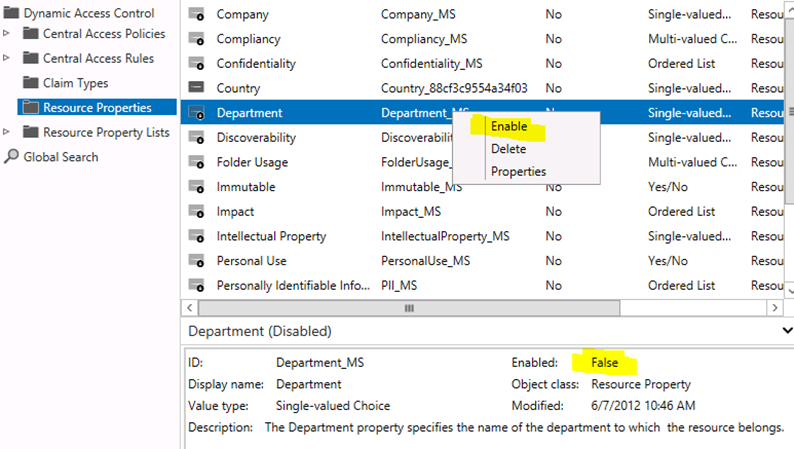

Resim-14

Department değerine sağ klik ve Enable… Department değerini de aktifleştirdik.

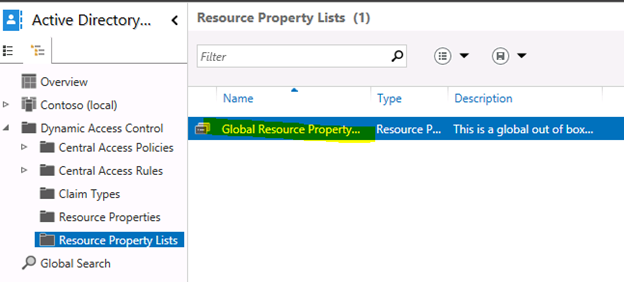

Resource Property List ile devam ediyoruz.

Resim-15

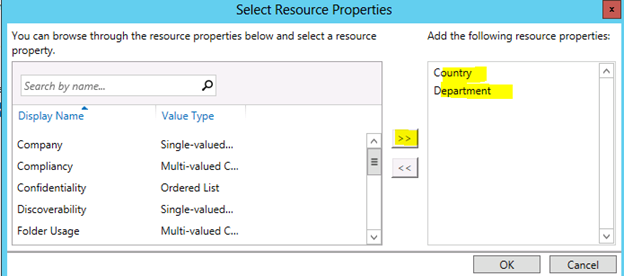

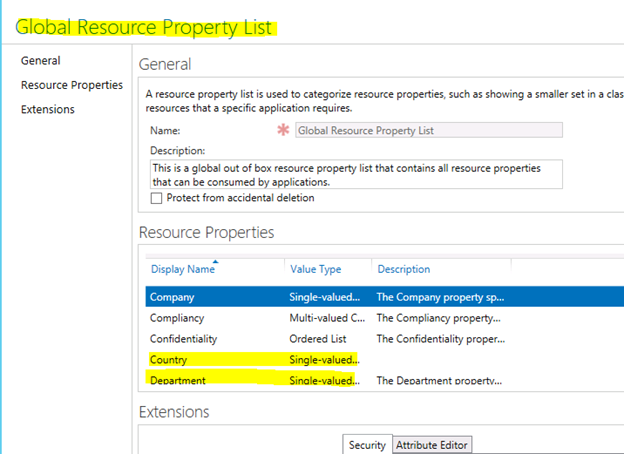

File Server’lar tarafından kullanılacak olan Global Resource Property Listesine bizim daha önce üst kısımlarda oluşturduklarımızı katalım.

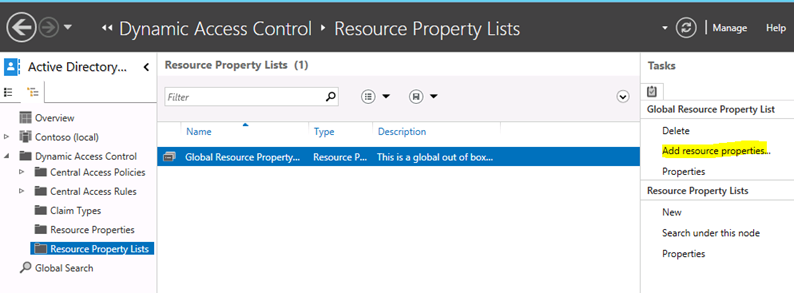

Resim-16

Liste’ye sağ klik ve add…. Aslında Country attribute’unu ilk oluşturduğumuzdan Global Rosurce Property List’e katıldı ama yine department ve country attribute’larını listye eklemekte fayda var. Ekliyse bile kontrol etmiş oluruz.

Resim-17

Her iki değeri de seçip ok ile işimizi tamamlıyoruz. Global Resource Property listesinin özelliklerine girerek eklediklerimizi gözleyebilirsiniz ve doğrulayabilirsiniz.

Resim-18

Yine bu işlemler için PowerShell kullanmak isterseniz aşağıdaki cmdlet’leri kullanabilirsiniz.

New-ADResourceProperty Country -IsSecured $true -ResourcePropertyValueType MS-DS-MultivaluedChoice -SharesValuesWith country

Set-ADResourceProperty Department_MS -Enabled $true

Add-ADResourcePropertyListMember “Global Resource Property List” -Members Country

Add-ADResourcePropertyListMember “Global Resource Property List” -Members Department_MS

Şu ana kadar Dynamic Access Control için Claim, Resource Property ve Resource Property List kısımlarını yapılandırdık. Okuyanın sıkılmaması için yazımı burada bitiriyorum. Devamı için bölüm 2’yi takip edebilirsiniz.

Bu konuyla ilgili sorularınızı alt kısımda bulunan yorumlar alanını kullanarak sorabilirsiniz.

Referanslar

Barış ellerine sağlık. Çok güzel çalışma olmuş.

Hocam sen nasıl bir makale yazıyorsun boyle :) zamanında senle ev arkadaşı olmaktan , mesai arkadaşı olmaktan gurur duydum …

Değerli üstadım, sevgili dostum K@R@ ;

güzel yorumuna(güzel yorumlarınıza) değer bir yazı yazmış olmaktan ben mutlu oldum. Teşekkür ederim.