SCCM 2012 ürününün kurulumun ardından yapılması gereken bazı temel konfigurasyonlar bulunmaktadır. Bu temel konfigürasyonlar sonucunda SCCM mevcut organizasyon yapısından, network’lerinden, user ve computer bilgilerinden haberdar olmuş olur. Yani özetle SCCM’yi bu konfigürasyon ile organizasyona temel anlamda entegre etmiş oluruz.

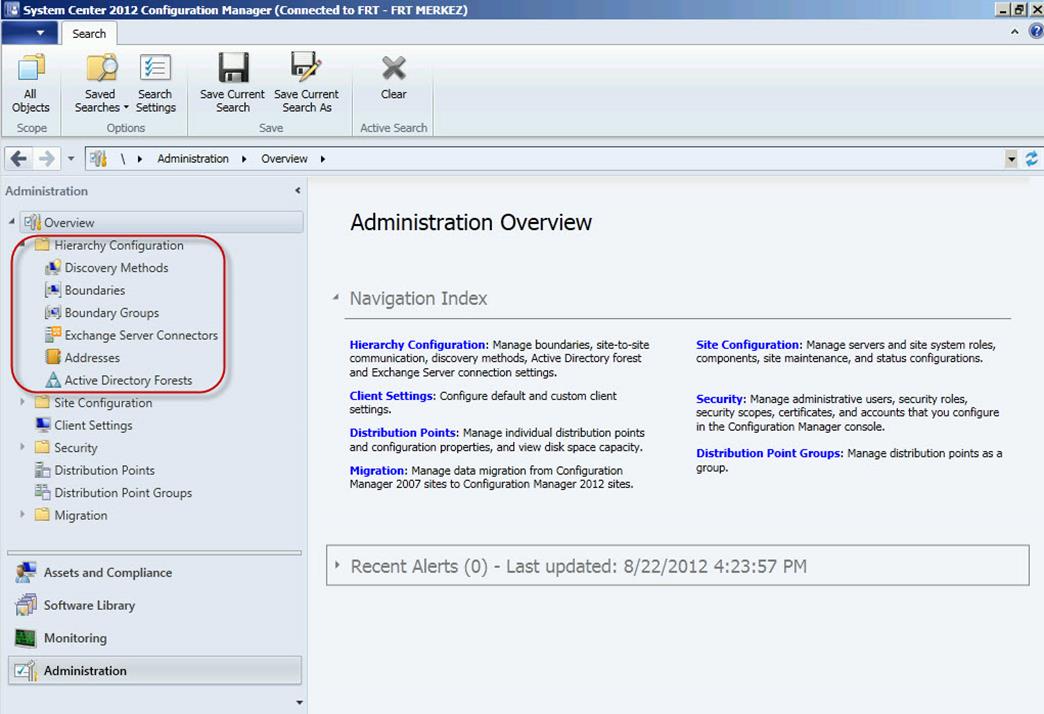

Kurulumun ardından yönetim konsolunu açtığımızda karşımıza Microsoft’un 2010’dan sonraki ürünlerinde kullandığı yapı gelmektedir. Burada öncelikli işimiz administration workspace’inde gerekli temel konfigürasyonları yerine getirmektir. O amaçla ilk olarak administration bölümünü açıyoruz.

Resim-1

Configuration Manager ile organizasyonda yönetim yapabilmek için öncelikle organizasyon kaynaklarının keşfedilmesi gerekir. Bu kaynaklar kullanıcılar, gruplar,bilgisayarlar, Site sistemleri,routerlar, printerlar ve network üzerinde ip adresi olan tüm cihazlar olabilirler. Configuration Manager ile birlikte gelen discovery metodları sayesinde bu kaynaklara ait bilgiler ortamdan alınırlar. İsteğe bağlı olarak tüm organizasyona ait kaynak bilgileri yada belirli birimlere ait kaynaklar discover edilebilir. Ayrıca Configuration Manager üzerindeki discover objelerini kullanarak ortamdaki subnet’leri ve Active Directory Site’larınıda discover edebilirsiniz. Bunun sonucu olarak da Configuration Manager Boundary’leri otomatik olarak oluşacaktır.

Configuration Manager kaynakları discover etmeye başladığında, Site database’i tarafından kabul edilecek kayıtları oluşturur. Bu kayıtlara DDRs(Discovery data records) adı verilir. Kullanılan discovery metoduna bağlı olarak her record belirli bilgileri içerir. Ancak bunun yanında NETBIOS ismi,IP adresi, IP subneti,işletim sistemi ismi yada mac adresi gibi çeşitli bilgileride içerirler.

Mimaride Discovery Data Manager isminde bir bileşen daha bulunmaktadır. Bu bileşenin görevi ise discover edilen dataları DDR dosyalarından Site database’ine aktarmaktır. Kullanılan schedule’a göre kaynakların güncelliğini korumak amacıyla DDRs ‘lar periyodik olarak oluşturulmaktadır. Eğer DDR kayıtları belirli bir süre update edilmezse “Delete Aged Discovery Data” isimli maintenance task’ı tarafından kayıt database’den silinirler. Bu silinme süresi default olarak 90 gündür. İstenildiği taktirde değiştirilebilir.

Bu ön bilginin ardından şimdi sırasıyla discovery konfigürasyonlarımızı yapmaya başlayalım. Default’ta heartbeat discovery dışında tüm discovery metod’ları disable durumda gelmektedir. O yüzden sırası ile tüm disable olan discovery metodlarını konfigüre edeceğiz.

İlk olarak Active Directory system discovery metodunun properties bölümüne giriyoruz. Bu discovery metodu ile Active Directory ortamındaki computer hesaplarını ve onlara ait olan Ip adresi,Active Directory Site’ı, organizational unit bilgisi gibi bilgileri de discover edebiliyoruz. Ayıca Active Directory’den çekilecek computer bilgilerine belirli attribute’lar ekleyebiliyoruz yada istemediğimiz attribute’ları çıkartabiliyoruz.

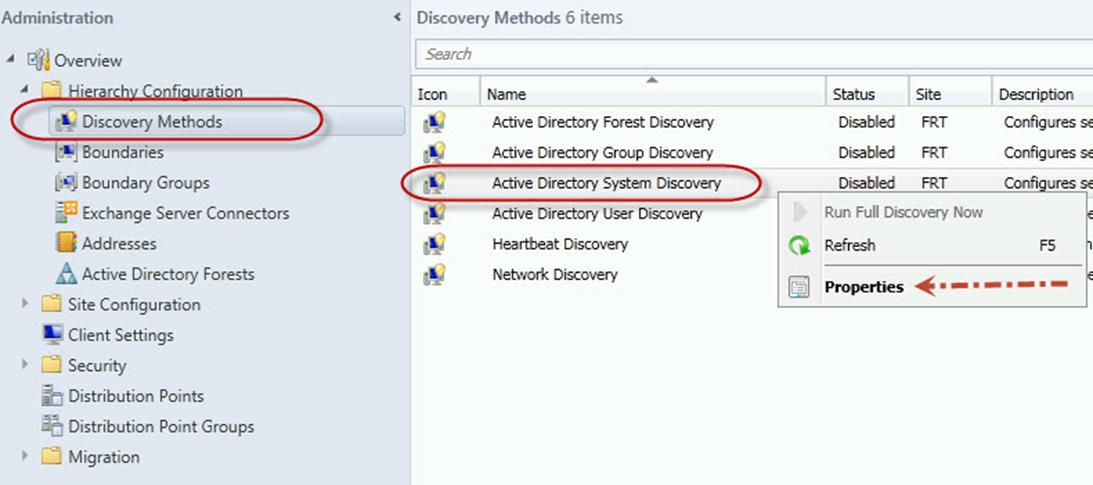

Resim-2

Properties bölümünde discovery metodunun AD üzerindeki hangi alanı discover edeceğini belirlemek için şekildeki gibi sarı yıldız butonunu tıklıyoruz. Açılan pencerede browse butonuna basarak Active Directory üzerinde discover edilecek bölümü organization unit bazında belirliyoruz. Direkt olarak tüm organizasyonu discover etmek içinde şekildeki gibi Active Directory üzerinde en tepede bulunan domain’i seçiyoruz. Şekildeki gibi konfigürasyonu yaptıktan sonra “Enable Active Directory System Discovery” check box’ını işaretleyerek discovery methodunu aktif hale getiriyoruz.

Resim-3

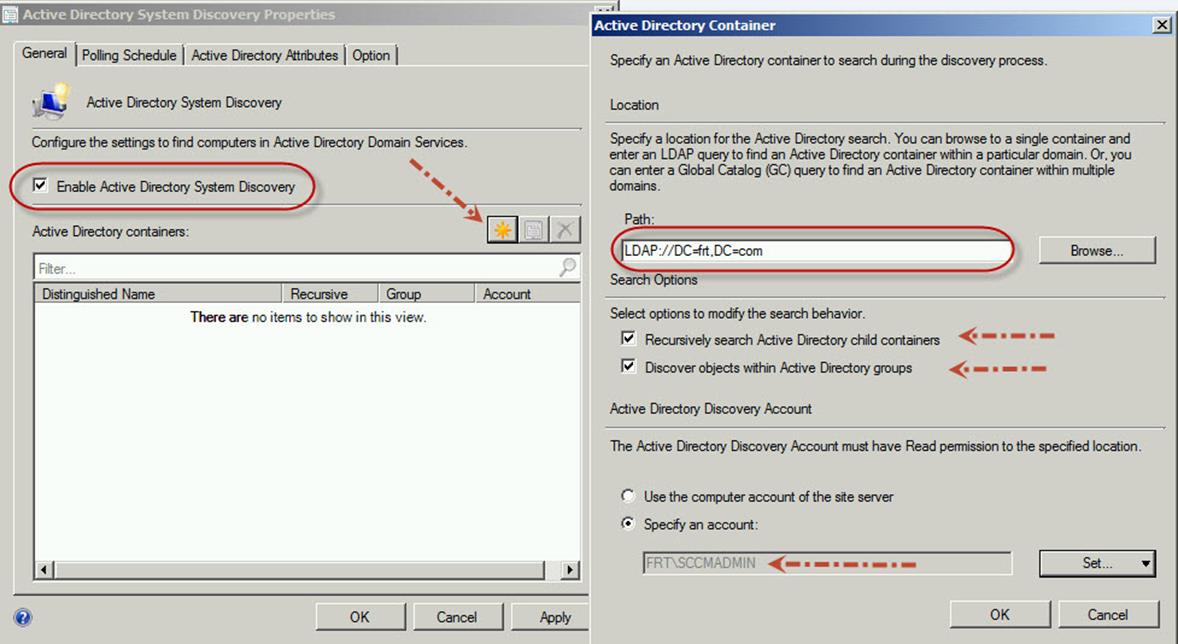

Pooling Schdule tabında, bu discovery methodunun çalışacağı schedule’ı belirliyoruz. Burada bulunan delta discovery seçeneği sayesinde bir önceki discovery işlemi ile yapılacak olan discovery arasında meydana gelen değişiklikleri taramış oluyoruz. Yani her seferinde mevcut datanın tamamını discover etmemiş oluyoruz.

Resim-4

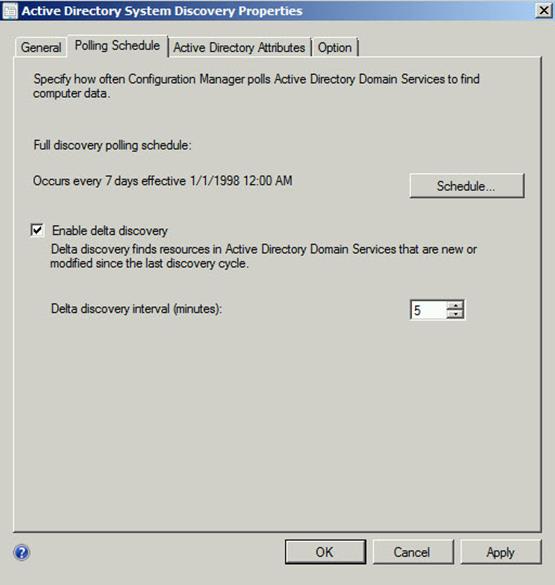

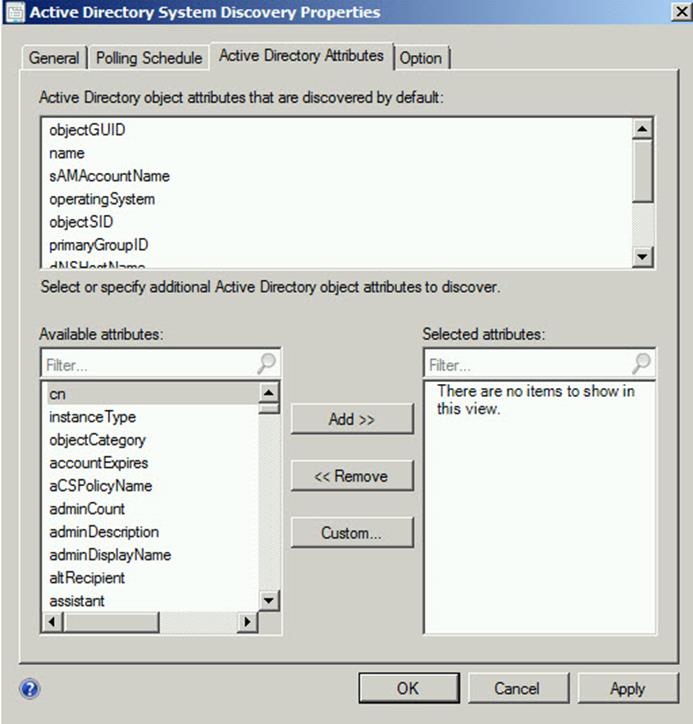

Active Directory attributes tabında, discover işlemi sırasında computer objesinin hangi attribute’larının discover edilip Site Server database’ine yazılacağını belirliyoruz. Yada istenmeyen bir attribute varsa buradan discover edilmesini engelleyebiliyoruz.

Resim-5

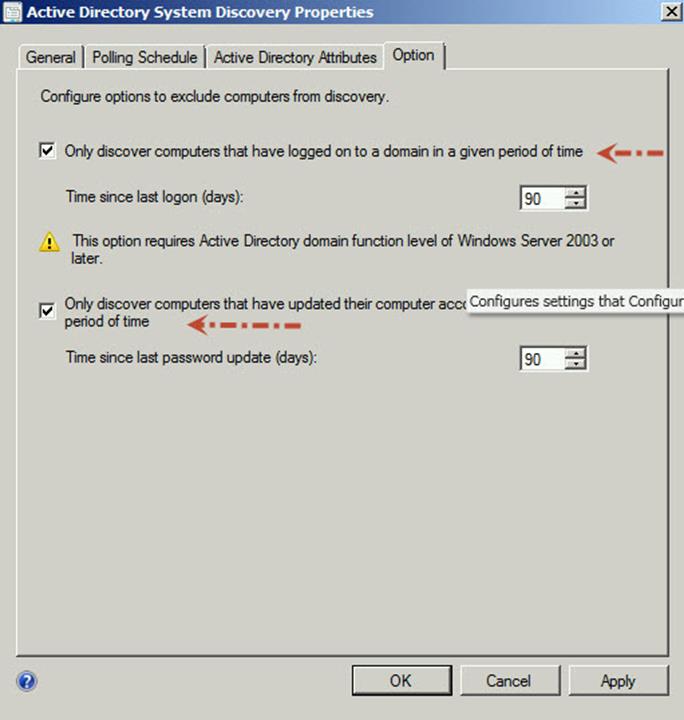

Option tabı iseaslında organizasyonlar için önemli bir durumu içeriyor. Örneğin Active Directory ortamında çoğu organizasyonda daha önceden ortamda olup şu anda bulunmayan makina hesapları olabilir. Eğer burada belirli konfigürasyon yapılmaz ise, Configuration Manager discovery işlemi sırasında Active Directory ortamındaki kullanılmayan eski kayıtları da discover edecektir. Hatta bu kayıtlar var olarak değerlendirilip üzerlerine Client yazılımı kurulmaya çalışılıp hatalar alınacaktır. Bu durumu önlemek için bu bölümde iki check box bulunuyor. İlki SCCM’nin 90 gün içerisinde domain’de oturum açmış computer hesaplarını discover etmesini sağlıyor. Bu 90 gün değeri değiştirilebiliyor. İkincisi ise SCCM’nin computer hesabı parolası 90 gün içerisinde değiştirilmiş olan computer’ları discover etmesini sağlıyor. Bu sayede de Active Directory’de bulunan çöp niteliği taşıyan ve kullanılmayan kayıtlar, Site Server database’ine yazılmamış oluyor.

Resim-6

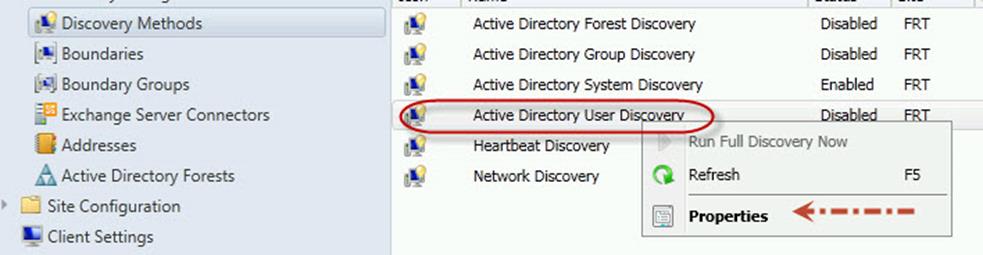

Şimdide diğer bir discovery metodu olan “Active Directory User Discovery” metodunu çalıştırıyoruz. Bu metod ile de Active Directorydeki kullanıcı bilgilerini discover ediyoruz.

Resim-7

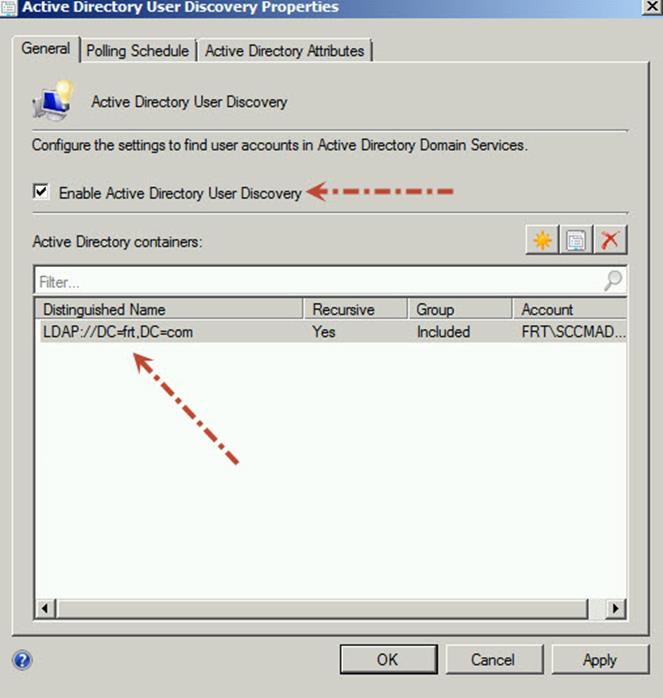

Yine system discovery metodunda olduğu gibi discover edeceğimiz alanı organizational unit bazında belirleyebiliyoruz. Methodu enable etmek için de “Enable Active Directory User Discovery” check box’ını işaretliyoruz.

Resim-8

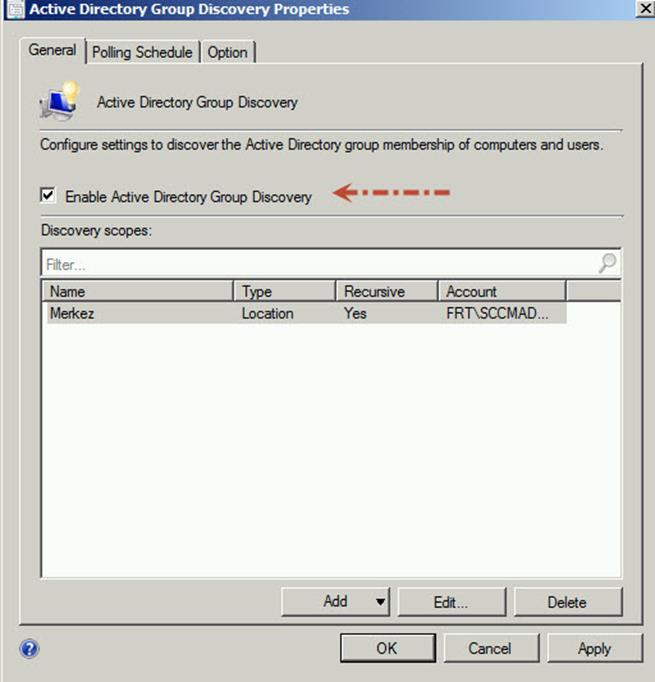

Active Directory Group Discovery metodu ile de computer ve user’ların üye oldukları security grupları discover ediyoruz.

Resim-9

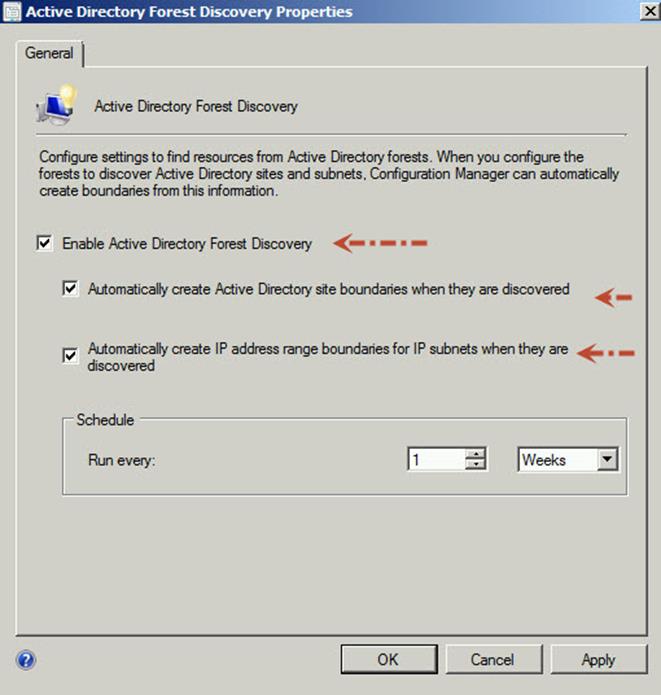

Active Directory forest discovery metodu ile Active Directory ortamındaki domainleri, Site’ları ve ip subnet’lerini discover edebiliyoruz. Burada önemli iki seçenek bulunuyor. Bunlardan ilki discovery sırasında algılanan Site’lar için otomatik Site Boundary’lerini oluşturuyor. İkinci seçenek ise, discovery sırasında algılanan IP subnet’lerine bağlı olarak otomatik olarak ip address range Boundary’lerini oluşturuyor.

Bu seçenekleri seçerek discovery süreci ile birlikte Boundary’lerin otomatik oluşturulmasını sağlayabiliyoruz.

Resim-10

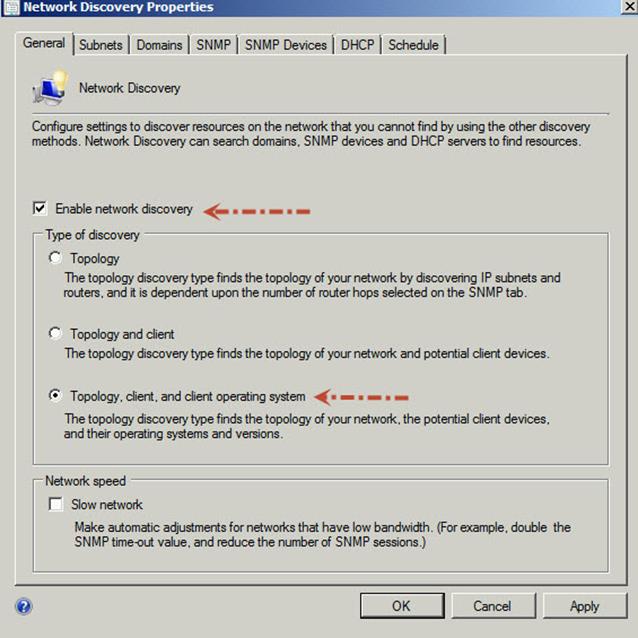

Network discovery metodu ile networkte bulunan routerların arp cache’lerini, Microsoft tabanlı DHCP sunucuların ip kiraladıkları Client’ları ve SNMP protokolü enable olan aygıtları discover edebiliyoruz. Bununla birlikte network’te bulunan printer’ları da yine network discovery yardımıyla discover edebiliyoruz.

Bu metodu enable ettiğimizde karşımıza 3 seçenek geliyor;

- Topology: Default’ta seçili olan discover tipidir. Bu discover metodu ile sadece network’teki ip ve router’ları içeren topoloji discover edilir. Burada nekadar network’ün discover edileceği, kaç hop öteye kadar bu discover sürecinin etkin olduğunu, SNMP tabındaki maximum hops bölümünden konfigüre edebiliriz.

- Topology and Client: Bu discover tipi ile network topolojisi ve ip addresine sahip olan Client’lar discover edilir. DHCP tabında bir DHCP sunucusu tanımlanmış ise, DHCP sunucusundan ip adresi kiralamış olan Client’lar DHCP yardımıyla discover edilir.

- Topology, Client and Client operating system: Bu discover tipinde de yukarıdaki ikisine ek olarak Client’ların işletim sistemi bilgileri ve versiyonları’da discover edilir.

Resim-11

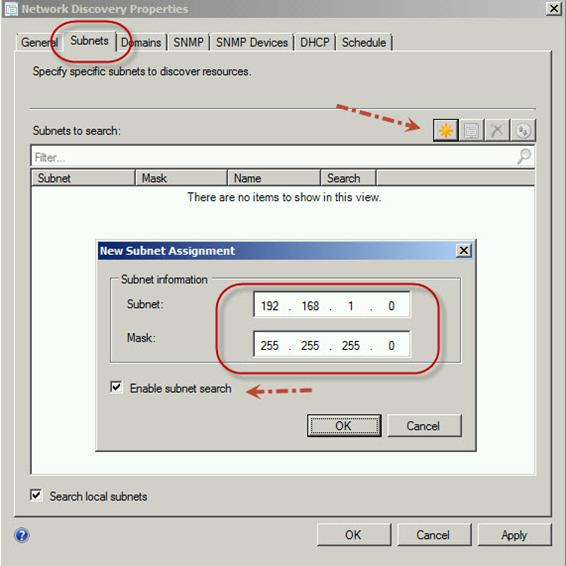

Network discover metodundaki subnet tabında, network discovery sırasında discover işlemi yapılacak network’leri sırasıyla belirtebiliriz. “Search local subnets” seçeneği ile de Site Server’ın üyesi olduğu subnetin discover edilmesini sağlarız. Bu seçenek default olarak seçili gelmektedir.

Resim-12

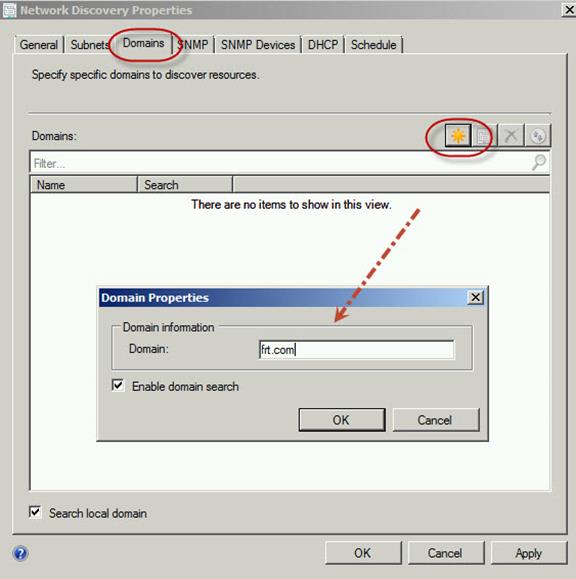

Domain tabında ise network discovery sırasında discover işlemi yapılacak domain’İ belirliyoruz. “Search local domain” seçeneği seçildiğinde de Configuration Manager’ın üye olduğu domaini discover ediyoruz. Bu seçenek te default olarak seçili gelmektedir.

Resim-13

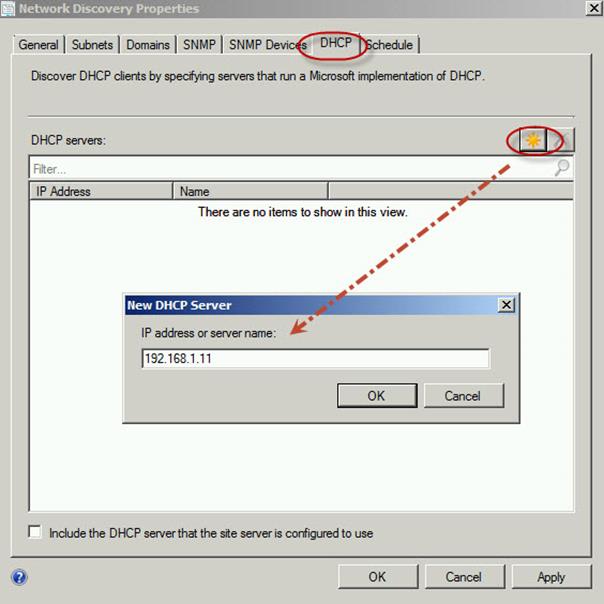

Network discovery metodunun DHCP tabında da, DHCP Clientların discover edilmesi sırasında taranacak olan DHCP sunucularını giriyoruz.

Resim-14

Heartbeat Discovery metod ise default’ta enable olarak gelen tek discovery metodudur. Bu metod yardımı ile Configuration Manager database’indeki update edilmiş DDR’lar korunur. Yani heart beat discovery yardımı ile Site database’indeki kayıtların geçerliliği sağlanmış olur. Update’leri yapılır.Bu discovery metodu sadece Configuration Manager Client yazılımı yüklü olan computer’lar üzerinde aktifdir. Bu metodun kesinlikle disable olmaması gerekmektedir. Default olarak her yedi günde bir her Client için heart beat discovery metodu çalışmaktadır.

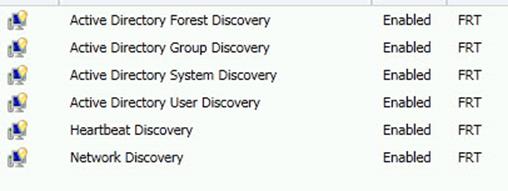

Böylece tüm discovery metodlarını enable etmiş olduk.

Resim-15

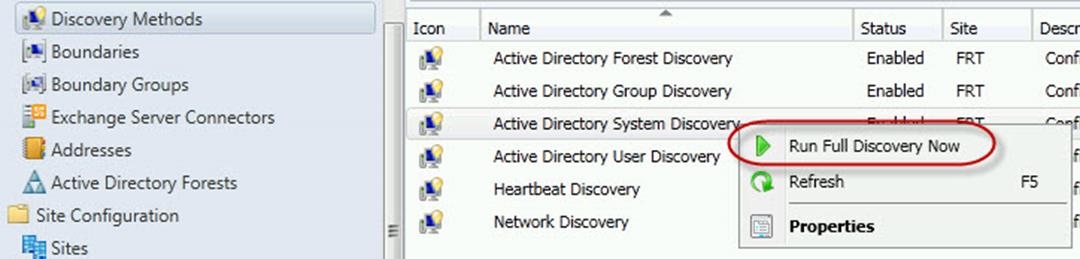

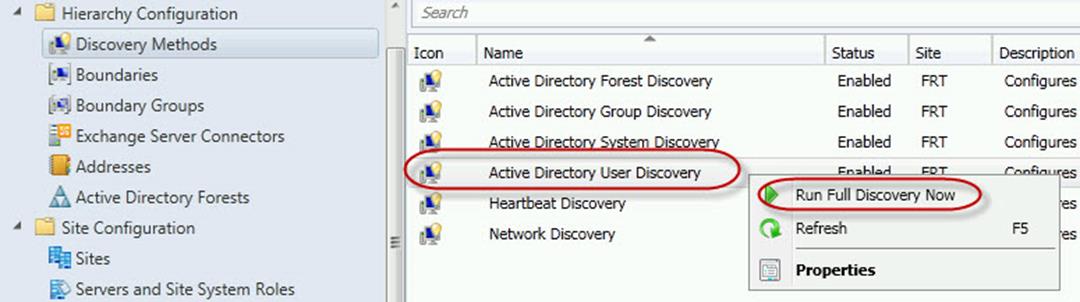

Gerekli discovery konfigürasyonlarını yaptıktan sonra discovery işlemi konfigüre edilen metod’lar için o anda çalışmaktadır. Daha sonradan discovery metodlarını manuel olarak çalıştırmak istersek şekildeki gibi ilgili metoda sağ tıklayarak “Run Full Discovery Now” seçeneğini seçmemiz yeterlidir.

Resim-16

Resim-17

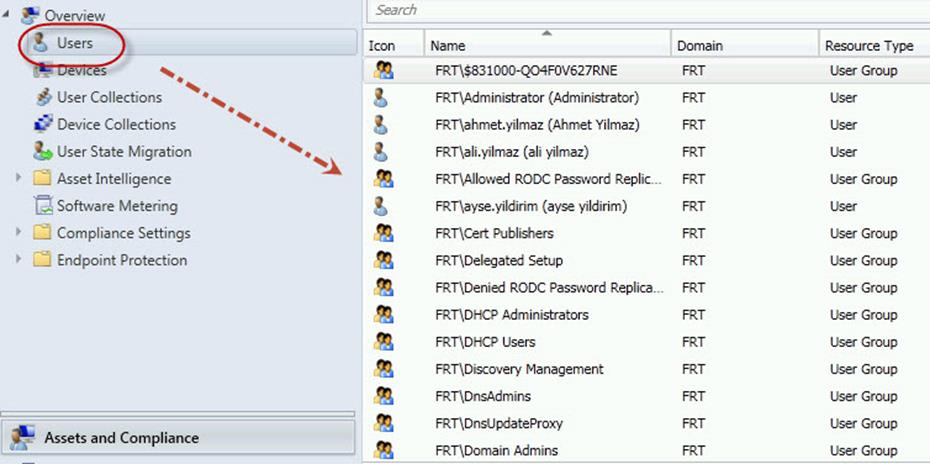

Discovery konfigürasyonları yapıldıktan bir süre sonra Assets and compliance workspace’inde users bölümünü kontrol ettiğinizde aşağıdaki gibi user ve group objelerini geldiğini görürsünüz.

Resim-18

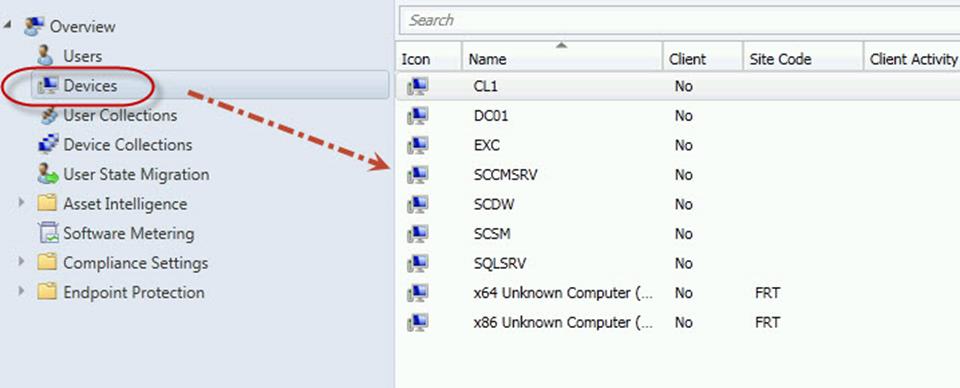

Aynı şekilde device bölümü altında da computer objelerini görebilirsiniz. Şu anda bu computer objeleri discover edilmişlerdir ancak unmanaged durumdadırlar. Client yazılımın yüklenmesinin ve Site assignment işleminin yapılmasının ardından managed duruma geleceklerdir.

Resim-19

SCCM 2012’de Client kaynaklarini yönetmek için 2 koşulun sağlanması gerekiyor;

- Client üzerine SCCM Client yazilimi yüklü olmalı

- Client primary bir Site’a join olmalı.

SCCM mimarisinde Client’ların primary Site’a join olması Site assignment olarak isimlendirilmektedir. SCCM mimarisinde Client’lar sadece primary Site’lara join olurken, Central administration Site yada secondary Site’lara join olamazlar.

Site assignment islemi Client’a SCCM Client yazilimi yüklendikten sonra yapılan bir işlemdir. Bu Site assignment işlemi ise iki sekilde olmaktadır;

- Otomatik Site assignment

- Manuel Site assignment

Şimdi bu iki yöntemi biraz daha açalım.

Otomatik Site Assignment:

Otomatik Site assignment, daha önceden Client’in network lokasyonu ile ilgili bir Boundary konfigürasyonu yapılmışsa meydana gelir. Client’in ip adresi yada Site’i, oluşturulan Boundary’ler içersine düşüyorsa, Site assignment otomatik olarak gerçekleşmektedir.

Burada kurulum sırasında Active Directory schema’yi extend etmeninde önemli bir artisi ortaya çıkmaktadır. Bu sayede Configuration Manager Client’lar AD DS’e bağlanip kendilerine uygun olan Site Boundary gruplarini bulabilmektedirler.

Manuel Site Assignment:

Manuel Site aşaması belli durumlarda tercih edilir. Bu durumlar;

- Client bir Site’a atanmışsa ve yeni bir Site’a atanmak isteniyorsa

- Client internet base Client ise

- Client network lokasyonu oluşturulan Boundary’ler içerisinde değilse.

Ayrıca eğer otomatik konfigürasyon yapılmak istenmiyorsa, yine manuel konfigürasyon tercih edilebilir.

Manuel atamanın kötü yanı ise Client’ın IP’si değiştiğinde yada Site’ı değiştiğinde otomatik olarak Site assignment’in güncellenmemesidir. Bu yüzden tekrardan Site ataması yapmak gerekir. Eğer Client’a herhangi bir Site assign edilmemişse, Client yazılımı yüklü olsa bile Client unmanaged duruma gelir.

Site assignment gerçekleşmeden önce, Configuration Manager iki adet uyumluluk kontrolü yapar;

- Client’in versiyonunu ve işletim sistemini kontrol eder. (windows 2000 Client’lar desteklenmemektedir. Ayrıca Configuration Manager 2007 ve daha önceki versiyon Client’larda desteklenmemektedir.)

- Configuration Manager Client’ın AD DS te publish edilmiş Site bilgilerine yada management point’te bulunan Site bilgilerine erişip erişemediğini check eder.

İnternet Client’lar üzerinde böyle bir Site uyumluluk kontrolü yapılmaz. Manuel olarak Site ataması yapılır.

Bu bilgilerin ardından Client’lar üzerine otomatik Site assignment işleminin düzgün şekilde yapılabilmesi gerekli olan Boundary’leri oluşturarak temel konfigürasyonumuza devam edebilirz.

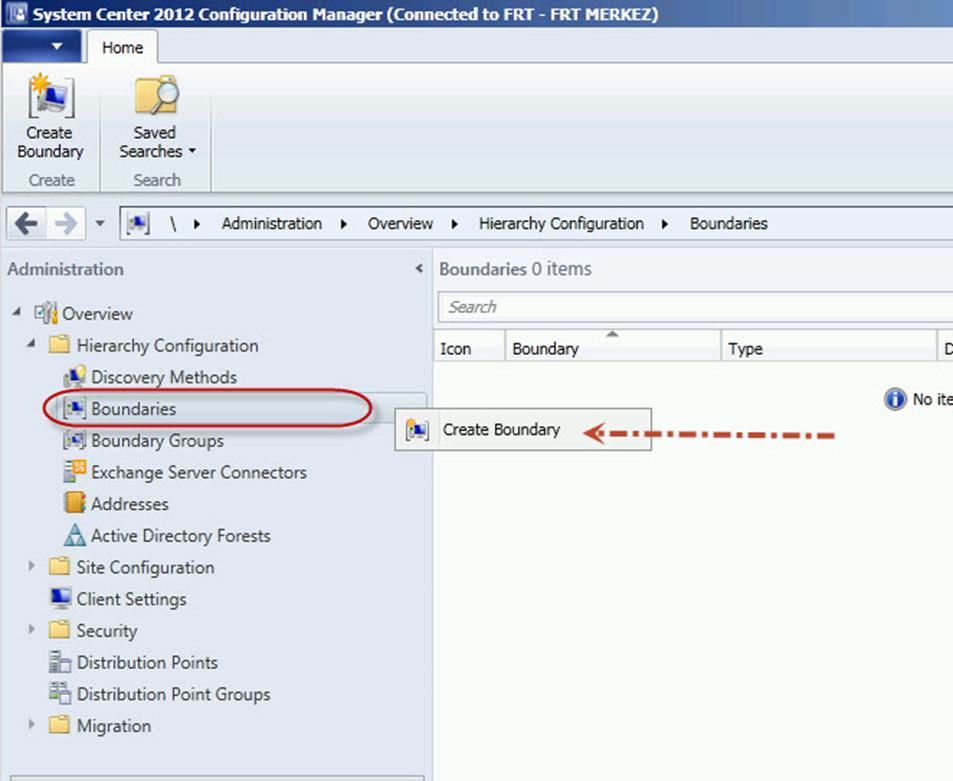

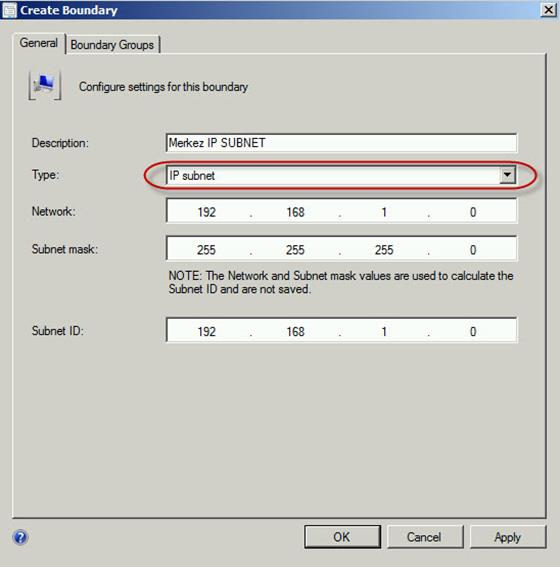

Boundary ‘leri oluşturmak için şekildeki gibi Boundaries bölümüne sağ tıklıyoruz ve “Create Boundary” seçeneğini seçiyoruz.

Resim-20

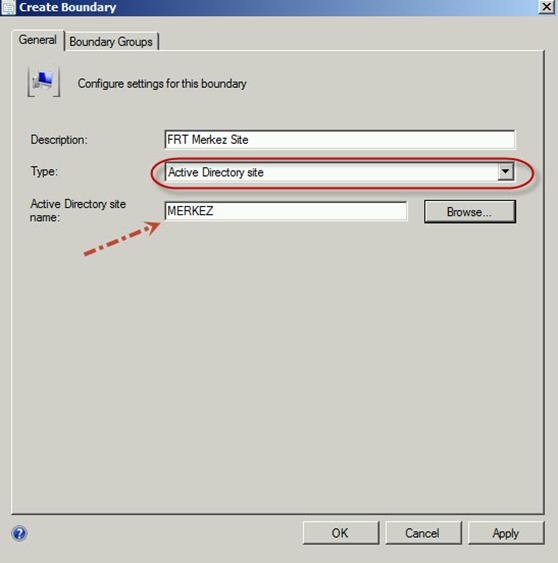

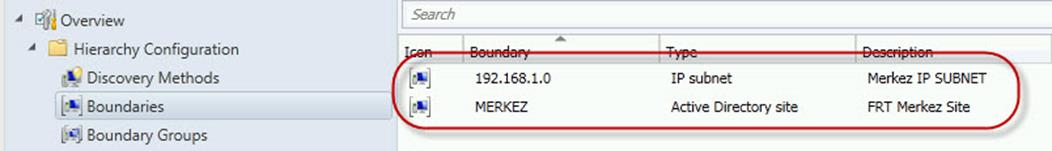

IP Subnet, Active Directory Site, IP address Range, ipv6 prefix tiplerinde Boundary’ler oluşturabiliriz. En yaygın olan ip subnet ve Active Directory Site Boundary’lerini şekildeki gibi oluşturarak devam ediyoruz.

Resim-21

Resim-22

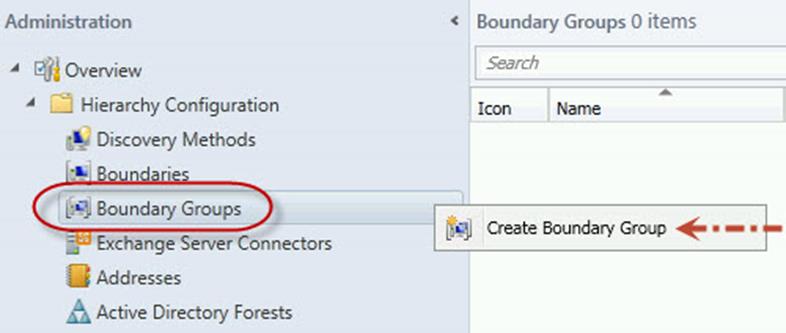

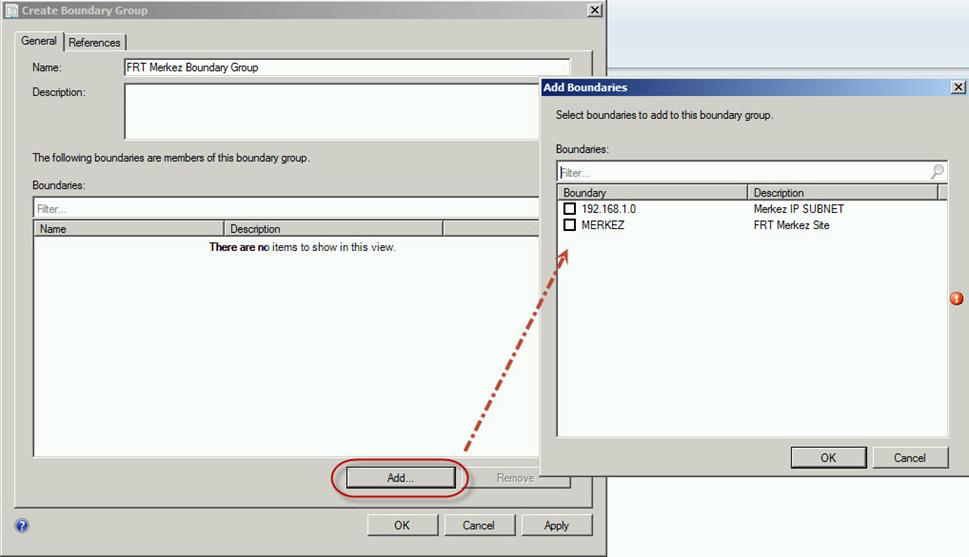

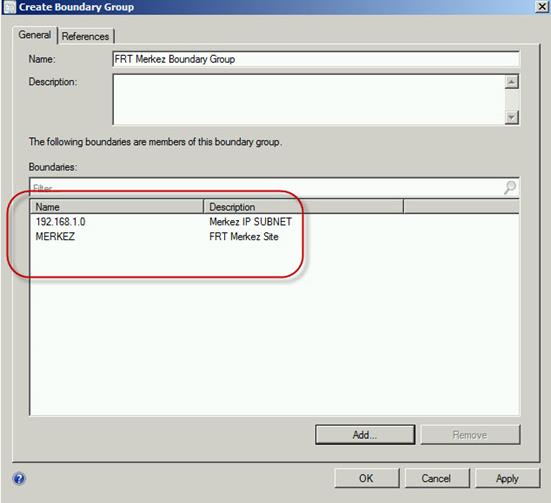

Oluşturulan Boundary’ler içerisindeki Client’ların yönetilebilmesi için Boundary’lerin Boundary group’larına atanmaları gerekmektedir. Bu sebeple şekildeki gibi oluşturduğumuz iki Boundary’yi Boundary group’a atamak için Boundary groups bölümüne geliyoruz.

Resim-23

Boundary Groups bölümünde şekildeki gibi Create Boundary Group seçeneğini seçiyoruz.

Resim-24

Açılan pencerede Boundary group’a isim atıyoruz ve şekildeki gibi Add butonuna basarak, bu grubun üyesi olmasını istediğimiz Boundary’leri seçiyoruz. Böylece merkez Site’ında ve 192.168.1.0 subnetinde olan Client’lar üzerinde otomatik Site assignment işlemini gerçekleştirebileceğiz, ayrıca Client’ların distribution point ve state migration pointler üzerindeki içeriklere erişmelerini de sağlayacağız.

Resim-25

Resim-26

Şekildeki gibi oluşturduğumuz Boundary group iki adet Boundary’yi içerisinde barındırıyor. Şimdi bu Boundary group’u uygun distribution point’e atayarak, Boundary group’un etki alanındaki kullanıcıların distribution point seçiminde, uygun distribution point olarak bu distribution point’i seçmelerini sağlayalım.

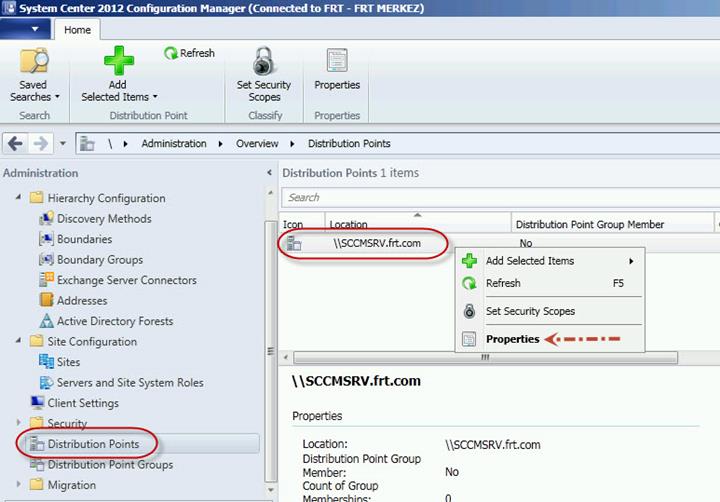

Resim-27

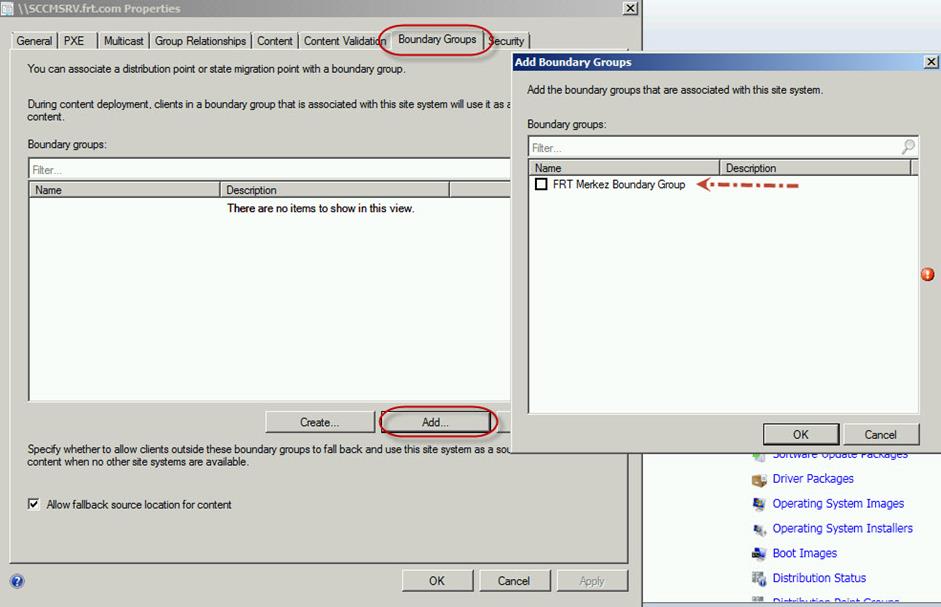

Bu atamayı yapmak için Distribution Points bölümüne geliyoruz, şekildeki gibi atamayı yapacağımız distribution point’e sağ tıklayarak properties seçeneğini seçiyoruz.

Resim-28

Açılan pencerede Boundary Groups tabına geliyoruz ve şekildeki gibi Add butonuna basarak oluşturmuş olduğumuz Boundary group’u seçiyoruz. Böylece bu distribution point’in hizmet edeceği sınırları belirlemiş oluyoruz.

Resim-29

Basic konfigürasyonun son iki adımında ise gerekli olan account’ları tanımlayacağız. Burada temel anlamda iki yere account tanımlaması yapacağız. Bunlardan birisi Client’lara SCCM agent’ını push edecek olan Client push account, diğeri ise Client’ların içerik yada işletim sistemi dağıtımında network lokasyonuna erişmesi için gerekli olan network access account‘tur.

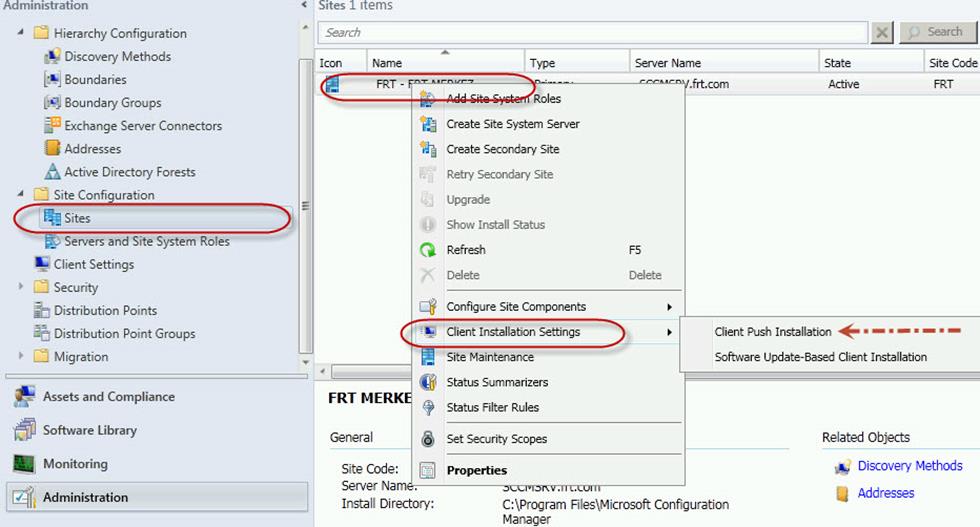

İlk olarak Client push account‘u eklemek için şekildeki gibi Sites bölümünde Site Server’ına sağ tıklıyoruz ve Client installation settings bölümüne gelerek Client Push Installation seçeneğini seçiyoruz.

Resim-30

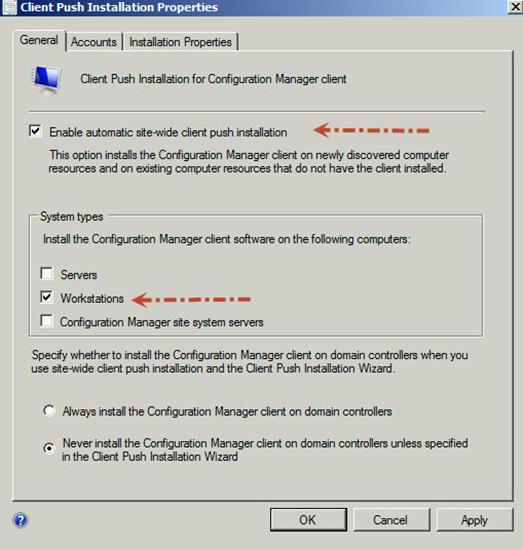

Açılan bölümde otomatik Client push fonksiyonunu enable edebilir ve hangi tür computer’lar üzerinde etkin olduğunu seçenekler vasıtasıyla seçebiliriz. Client yazılımının yüklenmesi ile ilgili metodları ayrı bir makalede ele alacağım için bu kısımda bu konfigürasyonları es geçiyorum.

Resim-31

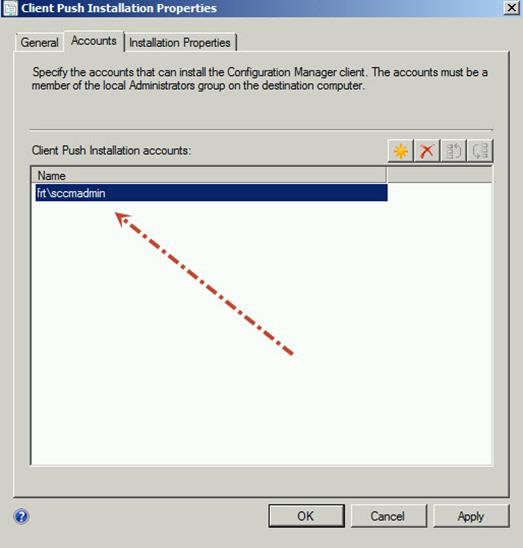

Account’u tanımlamak için Accounts tabına geliyoruz ve şekildeki gibi Client yazılımını push edecek account’u ekliyoruz. Bu account’un Client computer’ların localinde admin yetkisine sahip olması gerektiğini de unutmuyoruz.

Resim-32

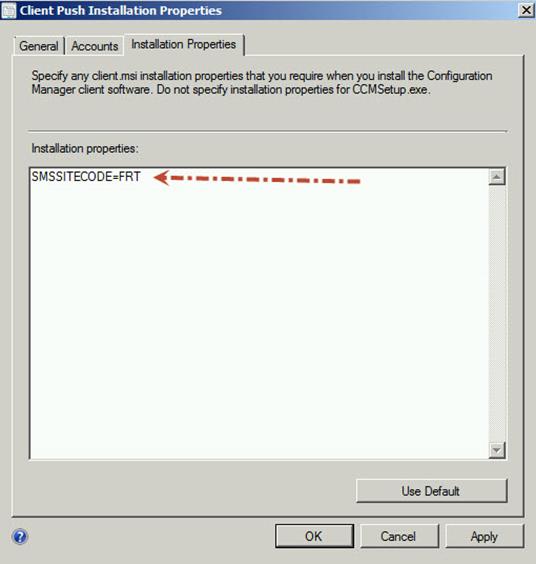

Installation properties tabında ise Client’ın, Client yazılımını hangi Site Server’ından çekeceğine SMSSITECODE değişkeni ile karar veriyoruz. Secondary Site kurulu ortamlarda bu kısımda her Site’ın kendi Site kodu olduğundan emin olmamız gerekiyor. Yoksa her Client yazılımı primary Site’tan çeker, buda network üzerinde istenmedik bir trafik meydana getirir. Eğer bu kısmı SMSSITECODE=AUTO yaparsak, her Client kendi Site koduna uygun Site Server’ından Client yazılımını çekecektir.

Resim-33

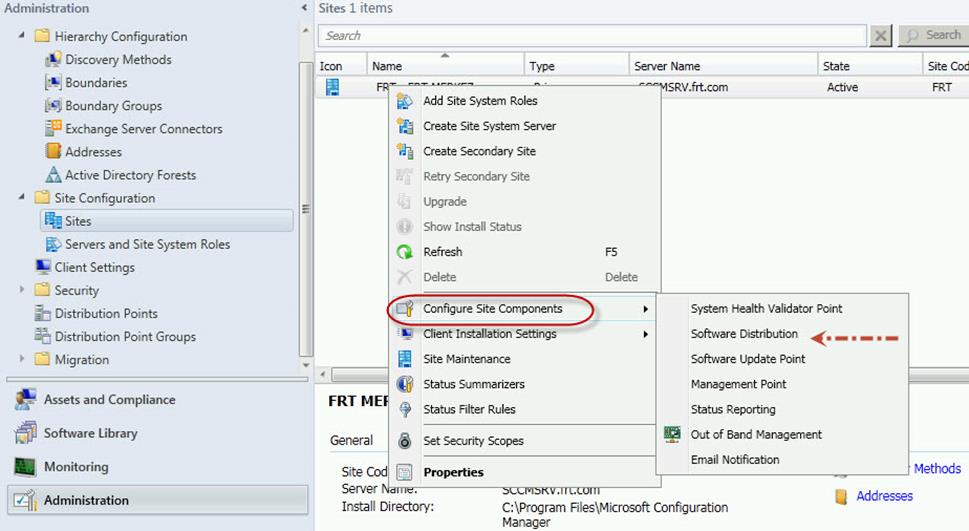

Network access account‘unu tanımlamak içinde şekildeki gibi Sites bölümünde Site Server’ına sağ tıklıyoruz, configure Sites components başlığı altındaki software distribution seçeneğini seçiyoruz.

Resim-34

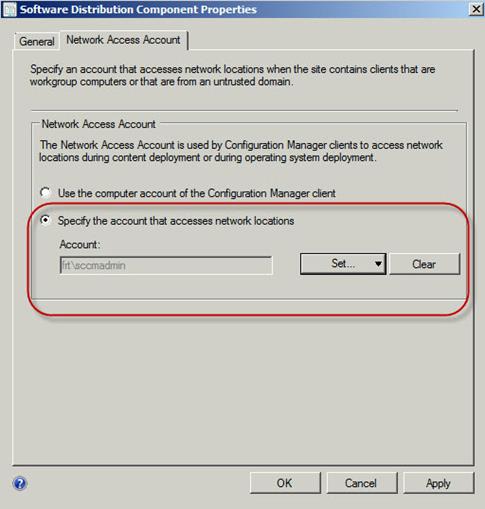

Açılan pencerede Network Access Account tabına gelerek ilgili network access account tanımlamasını yapıyoruz. Bu account’un normalde sadece domain user yetkisine sahip olması yeterlidir. Çünkü Client’lar sadece işletim sistemi dağıtımında ve içerik dağıtımında network kaynaklarına erişmek için bu account’u kullanacaklardır.

Resim-35

Bu konfigürasyonlar ile birlikte SCCM 2012’nin temel konfigürasyonlarını yapmış oluyoruz. Bundan sonraki bölümlerde spesifik konfigürasyonlar ile devam edeceğiz.

Bu konuyla ilgili sorularınızı alt kısımda bulunan yorumlar alanını kullanarak sorabilirsiniz.

Referanslar

Microsoft Technet

MOC – Administring SCCM 2012