Bir ağınız varsa, içerideki iletişimin düzgün ilerlemesi ve dışarıdan bir müdahale olmaması için onu korumak zorundasınız. Bugüne kadar ağlara çeşitli şekilde saldırı yapılmıştır.

Saldırılara karşı alacağınız birden fazla önlem bulunur. Bu yazımızda IPS ve IDS cihazlarını inceleyeceğiz.

IPS (Intrusion Prevention System)

- Network-Based IPS

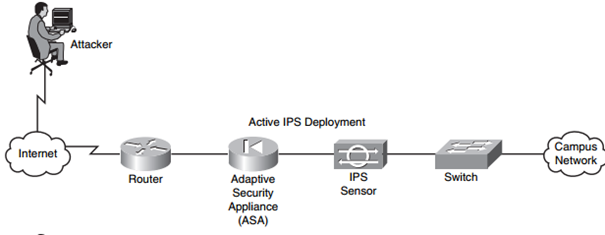

Bu cihazlar ağ içerisine, trafiğin aktığı kanal üzerine koyulur. Inline şekilde çalışır. Tüm trafik sensör üzerinden geçer.

Resim-1

Bu cihazlar üçüncü ve dördüncü katmandaki paketlerin içine bakıp zararlı bir paket olup olmadığına karar verir. Hatta daha ilk paketten saldırı olduğunu anlayıp paketleri geçirmeyebilir.

IPS cihazının ağda nereye koyulacağı önemlidir. Önce cihazın koyulacağı yer belirlenir.

Resim-1‘de görüldüğü gibi IPS cihazı Router’dan sonra konulur. Böylece tüm trafik IPS’den geçer. IPS’deki saldırı imzaları ile eşleşen paketler çöpe atılır.

İmza ile eşleşenler çeşitli şekillerde önlenebilir. Yani imzaların yaptırımları farklıdır. Paketler çöpe de atılabilir, zararlı paketi gönderen IP adresi bloklanabilir, istersek hat da kapatılabilir.

Saldırı tespit cihazları Anomaly Detection yapar. Yani anormalliği bloklar. Bir sunucumuzun olduğunu düşünelim. Sunucumuza dakikada 30 adet bağlantı isteği geliyor. Bu bağlantı isteği dakikada 1000’e çıktığında IPS cihazı bunda bir anormallik olduğunu anlar. Bunu ağ yöneticisi ayarlayabilir. Dakikada belirli bir bağlantı isteğinden fazla istek gelirse paketleri çöpe atmasını söyleyebilir.

IPS iki mantıkta çalışır;

Signature Match: Zararlı yazılım imza eşleşmesi.

Anomaly Detection: Ağda anormallik tespiti.

Sensör Fail ederse (işlemci sıcaklığının yükselmesi gibi) Fail-Open moduna geçebilir. Hiçbir koruma yapmadan paketleri geçirir.

Eğer cihaz bir bankada ise ve kritik bir iş yapıyorsa Fail-Close moduna geçebilir. Böylece cihaz kendini kapatır ve trafiği bloke eder.

- Host Based IPS (HIPS)

Ağa bağlı her makineye yazılım yüklenir. Böylece her türlü trafiği detaylı bir biçimde inceleyebilir. Örneğin yazılım bir bilgisayara yüklenirse, her web sayfası trafiğine bakabilir. Aynı zamanda SSL’li kriptolu paketlerin içini de kontrol edebilir.

Bu çözüm için tüm bilgisayarlara yüklenmesi gereklidir ve her işletim sistemi için ayrı sürüm gereklidir, hepsi için lisans gerekir. Bu da bir maliyet artışına sebep olur.

En büyük avantajı, uygulama seviyesinde koruma sağlamasıdır. Hatta bir bilgisayara geçilip virüs bulaştırmaya çalışılırsa sistem dosyalarına bir şey yazılmasına izin vermez.

Network-Based IPS daha avantajlıdır. Çünkü paket daha bilgisayara ulaşmadan, kaynakta kontrol edilip önlenebilir.

Eski Nesil IPS Cihazları

- Dedicated Appliance (Cisco IPS 4300 Series Sensors)

Sensör cihazıdır. Sunucuların girişine koyulur.

Resim-2

- Module on ASA Firewall (Cisco ASA AIP-SSM)

Firewall cihazlarına bir modül olarak alınabilir. Böylece imzalara çok daha performanslı bir şekilde bakılabiliyor.

Resim-3

- Module on a Router (Cisco IPS AIM, Network Module Enhanced (IPSNME))

Router üzerine modül olarak takılabilir. IPS için bir ASIC olduğundan, bu iş çok hızlı bir şekilde halledilebiliyor.

Resim-4

- Module on Cisco Multilayer Switch (Cisco Catalyst 6500 Series IDSM-2)

Bir Multilayer Switch’e de IDS modülü alınabiliyor.

Resim-5

- IOS Functionality on a Router

Bir Router IPS gibi konfigüre edilebilir. Bunun için bir imza veri tabanı aktive edilir.

Cisco’s Next Generation IPS Solutions

- Cisco FirePower 8000/7000 Series Appliances

İmza veri tabanına bakarlar. Saniyede 60 Gbps’e kadar kapasite ile saldırı tespit edip engelleyebilirler.

Resim-6

- Virtual Next Generation IPS (NGIPSV) for VMware

IPS sanal makine olarak alınabilir. Sanal makine üzerinden de saldırı tespit işlemi yapılabilir.

Bir IPS cihazı seçerken şunlara dikkat edilmeli;

- Ağ trafiğimiz ne kadar?

- Nasıl bir ağ topolojimiz var?

- Ne kadar bütçemiz var?

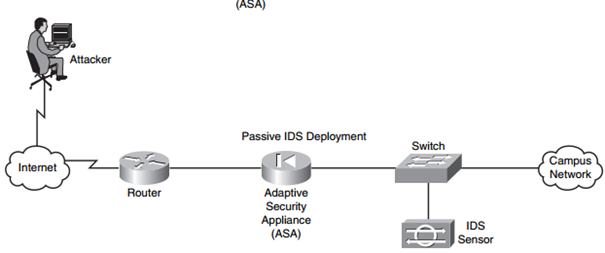

IDS (Intrusion Detection System)

Bir sensör cihazı alınır ve çalışma modu IDS olarak konfigüre edilir. Bu cihaz pasif modda (Promiscious Mode) çalışır. Yani ağda trafik akarken, trafiğin bir kopyası IDS cihazına gelir. Eğer pasif modda konfigüre edilirse, sadece saldırıları tespit eder. Saldırıların geçmesini engelleyemez. Çünkü paketlerin kopyası gitmiş olur. Böylece hiçbir gecikme yaratmaz. Router’a ya da Switch’e, bir saldırı tespit ederse “Sen bu trafiği bloklayabilir misin?” diyebilir.

Resim-7

IDS ve IPS karşılaştırması;

| IDS | IPS |

| Trafiğin kopyasını alır. | Tüm paketler sensör üzerinden geçer. |

| Promiscious modda çalışır. | Inline modda çalışır. |

| Gecikme yaşanmaz. | Gecikme yaşanır. |

| IDS ölürse bir sıkıntı yaşanmaz. | IPS ölürse ya fail-open ya da fail-close modda çalışır. |

| Saldırı önleme mekanizması yoktur. Önlemek için Router ya da Switch’e söyleyebilir. | Saldırı önleme mekanizması vardır. |

| Paket kaynağına, oturumu sonlandırma (tcp_reset) paketi yollayabilir. | Tcp_reset gönderebilir. |

| Trafiğe müdahale etme şansı yoktur. | Paketteki anormal olan kısmı düzeltebilir. Örneğin paketlerin sırasını kontrol edip, düzgün gelip gelmediğini tespit edebilir, trafiği normalize edebilir. IPS cihazları kolay şekilde atlatılmaz. |

Önerilen, IPS ve IDS cihazlarının birlikte kullanılmasıdır.

Bu konuyla ilgili sorularınızı alt kısımda bulunan yorumlar alanını kullanarak sorabilirsiniz.

Referanslar https://www.mshowto.org

TAGs: Cisco, Güvenlik, IPS, IDS, Ağ, Koruma

Çok yararlı oldu teşekkürler. Böyle başarılı kaynaklar bulmak çok zor

Çok teşekkür ederim, iyi günler dilerim.