Bildiğiniz üzere son senelerde yapılan endpoint security projelerine baktığımız zaman yoğun bir şekilde Microsoft Defender‘ a geçiş olduğunu gözlemliyoruz. Endpoint security geçiş süreçleri her zaman sancılı olmuştur. Sancılı olmasındaki en büyük etken ise iki farklı ürünün davranışlarının farklı olmasıdır. Özellikle büyük organizasyonlarda bu sorun daha bariz ortaya çıkıyor. Bunu şu örnekle pekiştirmekte fayda var. Bildiğiniz üzere hypervizor seviyesinde koruma yapan endpoint security ürünleri mevcut. Siz varolan yapınızı buna göre dizayn etmiş olabilir cpu, memory gibi kaynakları buna göre yapılandırmış olabilirsiniz. Yaptığınız çalışma sonucunda sanal veya fiziksel sunucuda ajan tabanlı bir Antivirus ürününe geçtiğinizde kaynak kullanımı aynı olmayacaktır. Bu da yapınızdaki yükü arttıracaktır. Diğer taraftan tarama davranışları veya koruma mekanizmaları da farklı davranışlar sergileyecektir. Buraya kadar genel olarak bilgi vermeye çalıştım bu yazının amacı ise çok daha spesifik bir konuda olacaktır. Akılda kalması açısından basit bir örnekle açıklayalım. Varsayalım varolan yapınızda NAC mevcut ve bu da halihazırda varolan antivirus e göre tasarlanmış. Buraya kadar herşey güzel, fakat biz ürünümüzü Microsoft Defender ile değiştirmek istiyoruz. Kullanmış olduğumuz antivirüs sunucu üzerinde varken Defender ajanını etkinleştirdiğimiz zaman pasif modda çalışacaktır ve NAC da eğer en az bir defa Full Scan yapılmadan sisteme erişime izin verme ayarı mevcut ise, VPN vb erişimler bloklanacaktır. Bu sorun belki bir çoğunuzun karşısına çıkmayacaktır fakat çıktığı zaman aşağıdaki adımları izleyebilirsiniz.

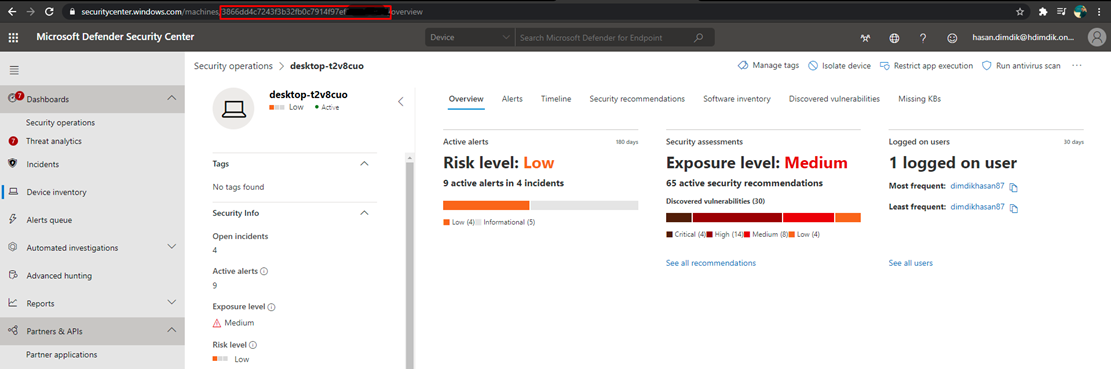

https://securitycenter.windows.com/ portalda yetkili kullanıcı ile oturum açıyoruz. Partners & APIs sekmesi altında yer alan API explorer tıklıyoruz. Spesifik bir makinada portal üzerinden tarama başlatmak isterseniz ilgili sunucunun id sine ihtiyacınız olacaktır. Bunun için ilk olarak Device Inventory’ den ilgili sunucuyu tıkladıktan sonra aşağıdaki id yi bir yere kopyalıyorum ve API Explorer sayfama geri dönüyorum.

Resim-1

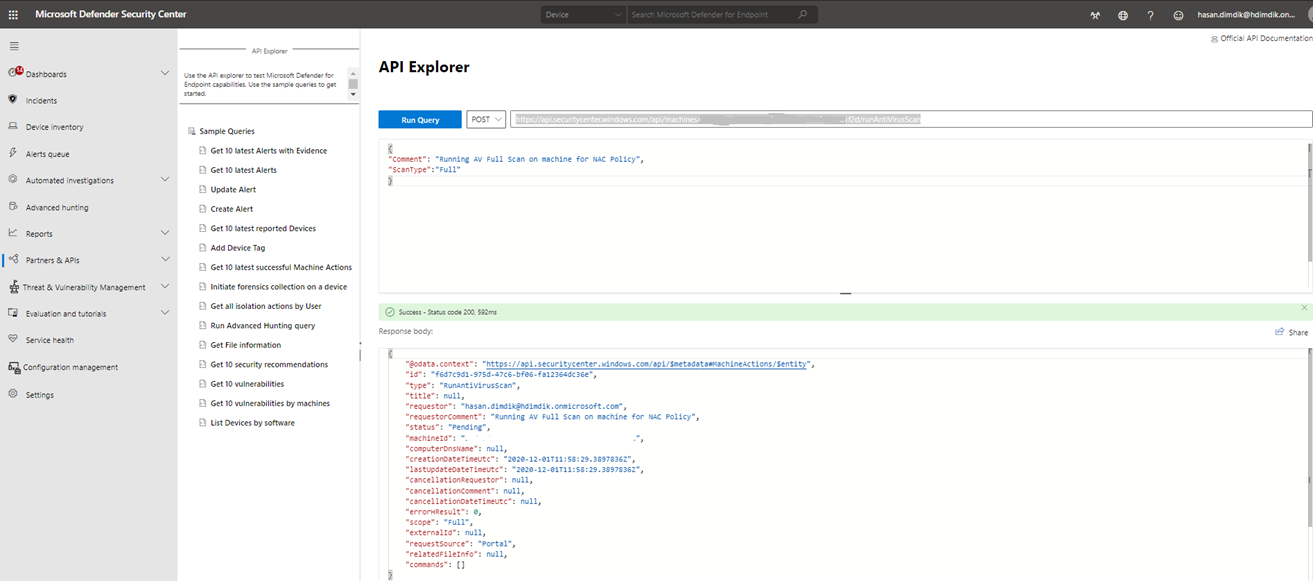

Aşağıdaki komutu kendi yapımıza göre uyarladıktan sonra query kısmında çalıştırıyorum.

https://api.securitycenter.windows.com/api/machines/3866dd4c7243f3b32fb0c79/runAntiVirusScan

{

“Comment”: “Running AV Full Scan on machine for NAC Policy”,

“ScanType”:”Full”

}

Komutum başarılı şekilde çalıştı.

Resim-2

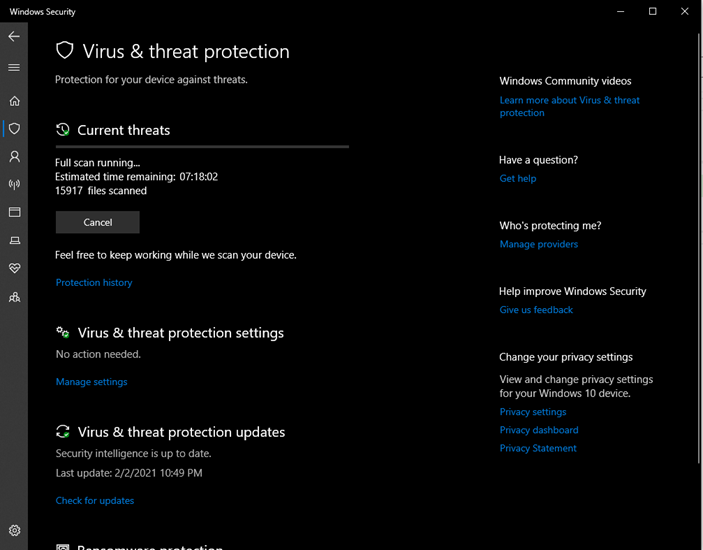

Bir süre sonra taramanın başladığını gözlemliyorum. Eğer çok daha fazla sunucu için uygulamak isterseniz Logic App bu konuda imdadınıza yetişecektir ve Github üzerinde yeterli miktarda Query bulabilirsiniz.

Resim-3

Bu konuyla ilgili sorularınızı alt kısımda bulunan yorumlar alanını kullanarak sorabilirsiniz.

Referanslar

TAGs: Microsoft Defender Security Center, Microsoft Defender Security Center nedir, Microsoft Defender Security nedir, Microsoft Defender Security nedir