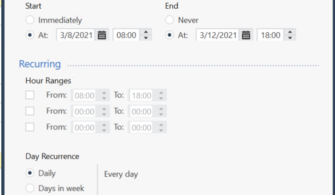

Resim-1

Yedekli iki Fortigate’in çalıştırılmasında ağ yapısı olarak da dikkat edeceğimiz çok şey bulunmaktadır. Bu makalemde kendisini yetiştirmeye çalışan yada gerçekte uygulayacağı Fortigate yedekliliği öncesi test ortamında sistemin çalışma mantığını anlamak isteyenlere yönelik bilgiler vermiş olacağım. HA öncesi aşağıdaki ön gereksinimleri kontrol ediniz :

- Her iki Fortigate de aynı model, aynı firmware’e sahip olmalı ve lisanslı olarak kullanılacaksa her ikisi de lisanslı olmalıdır.

- Her iki Fortigate’in isimleri farklı olmalıdır.

- Her iki Fortigate de tek başına tüm sistemin işleyişini devam ettirebilecek güçte olmalıdır.

- Her iki Fortigate HA için kullanılmayan en az 1 portundan birbirine bağlanmalıdır.

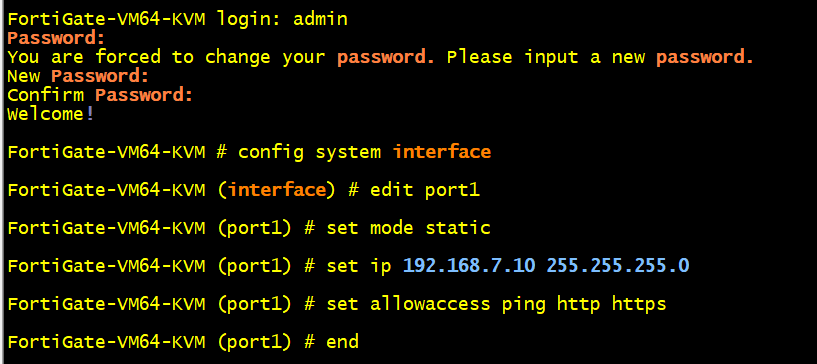

Ben bu Lab ortamımda ben Active-Passive yedeklilik olarak HA uygulayacağım. Öncelikle her iki Fortigate’ime de Port1 interface’inden erişeceğim için CLI olarak bu portlara http, https izni içeren kendi bilgisayarımın bulunduğu ağdan birer IP veriyorum:

Resim-2

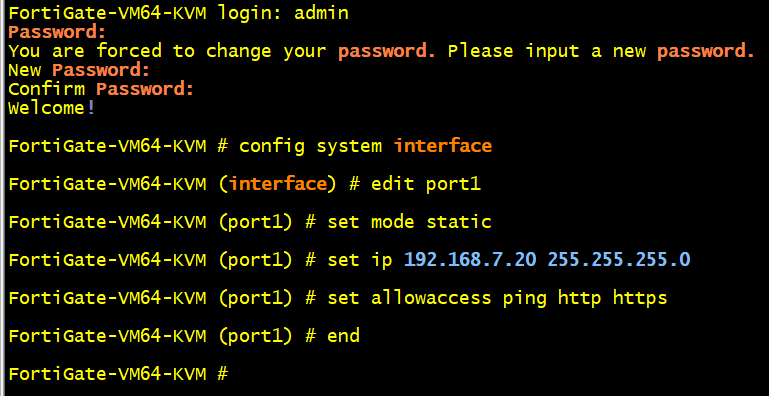

Aynı şekilde alttaki ikinci Fortigate’ime de erişim için IP veriyorum :

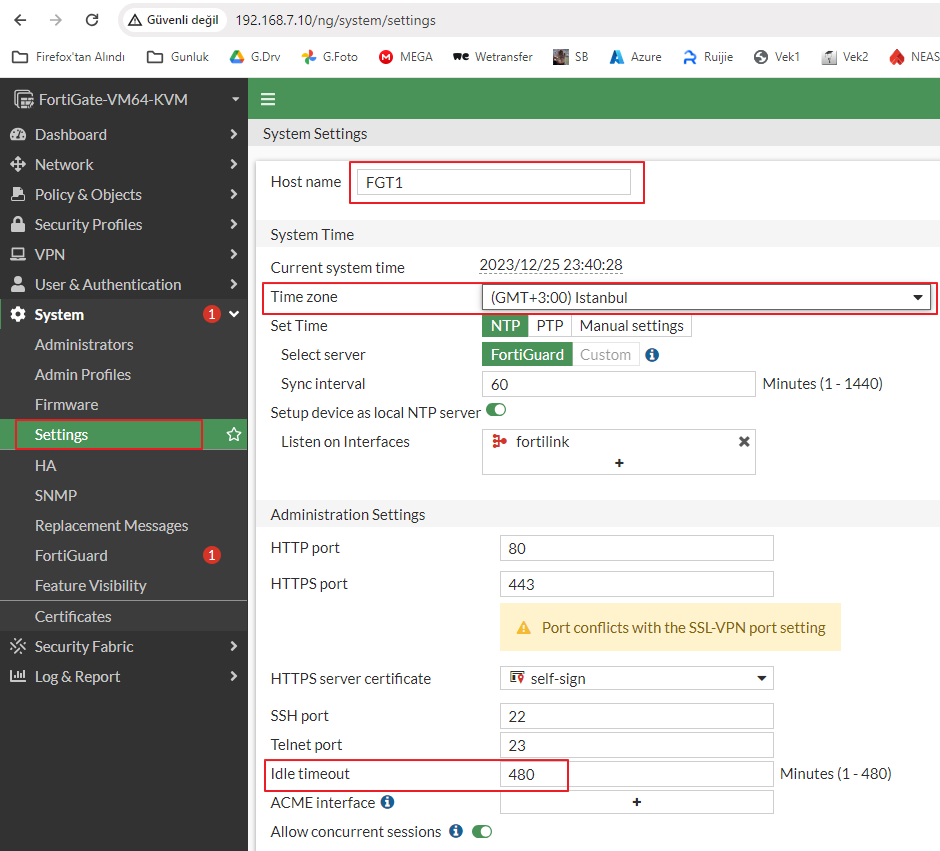

Artık Fortigate’lere IP adreslerinden bağlanabilirim. Üsttekine bağlanıp adını değiştiriyorum:

Resim-3

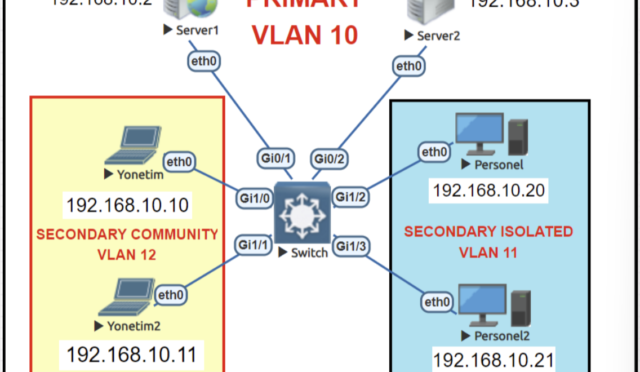

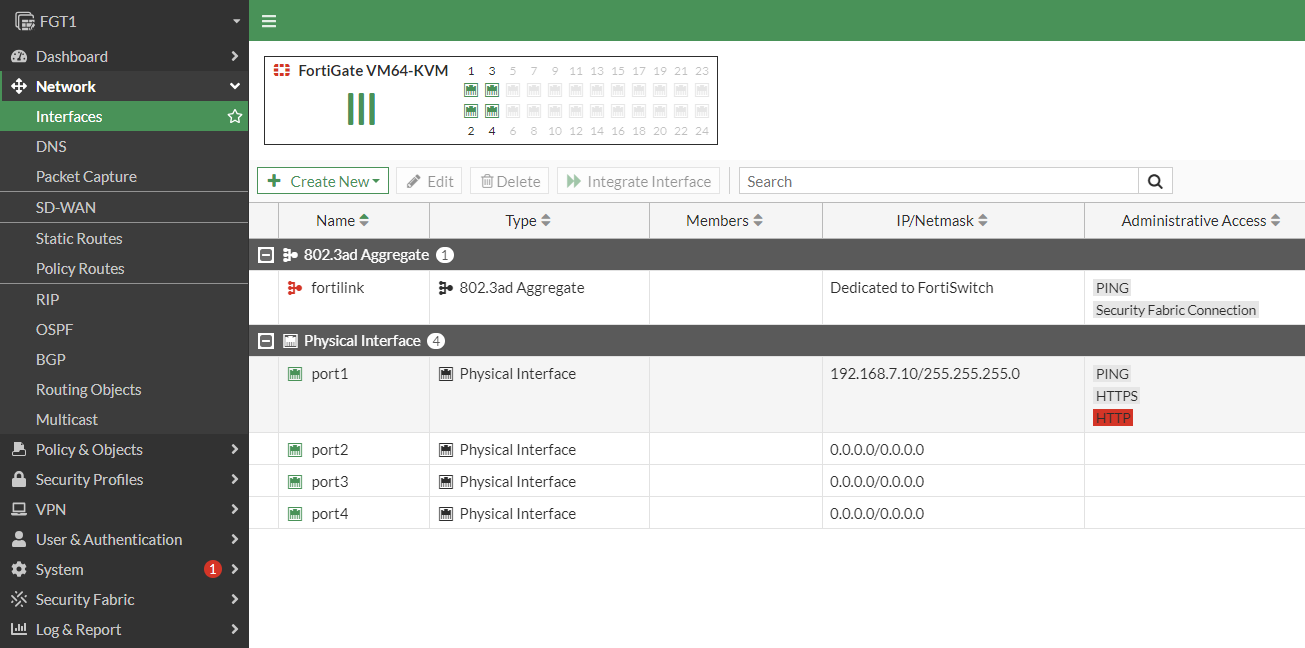

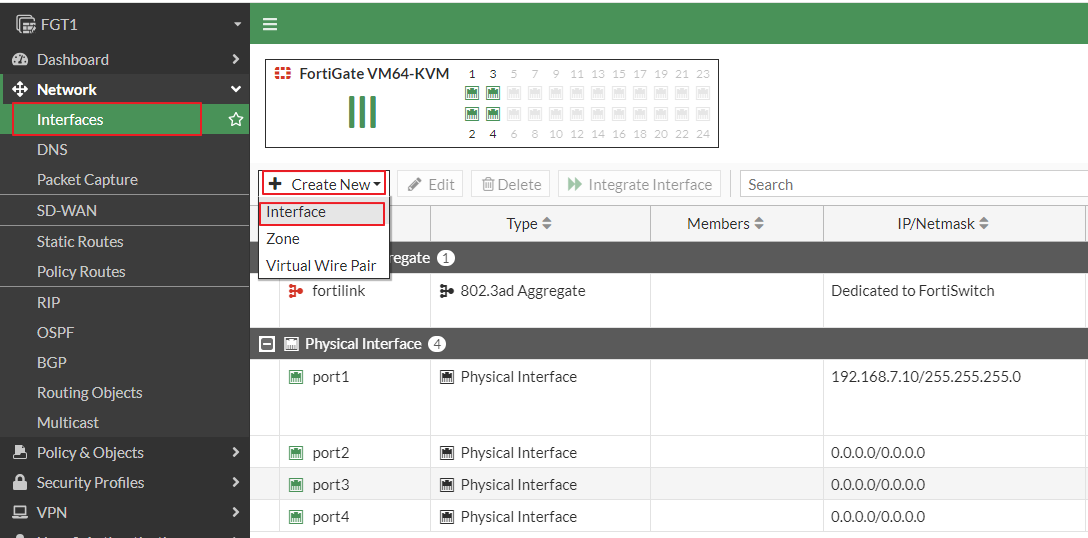

Topolojime göre Port2 ve Port3 omurgalardan gelecek Trunk bağlantıları karşılayacağından her iki portu Virtual Switch olarak birleştiriyor ve altında Vlan’ları oluşturuyorum. Önceki durum aşağıdaki gibi:

Resim-4

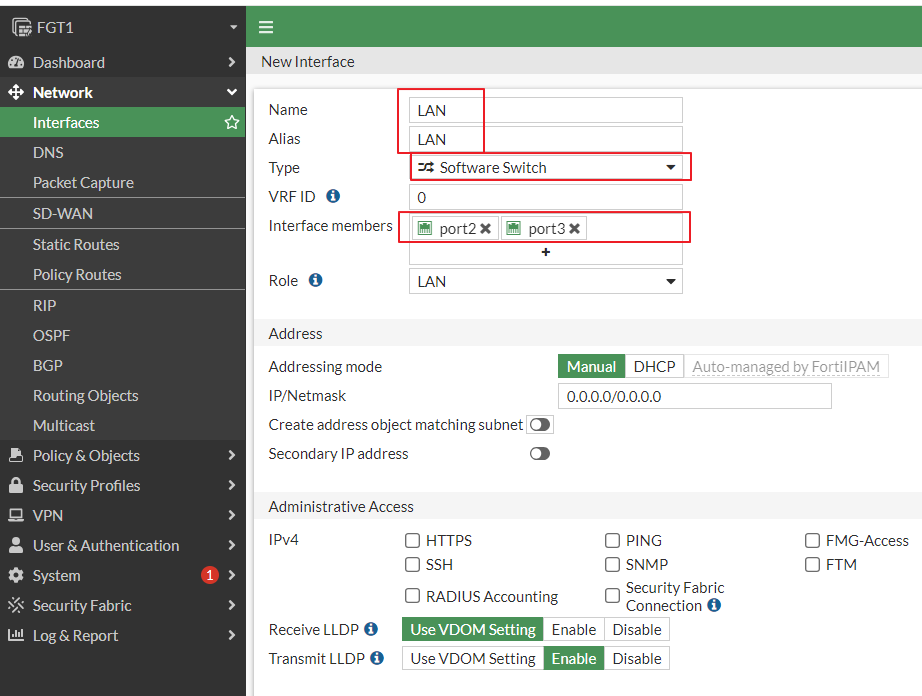

Sonrasında :

Resim-5

Resim-6

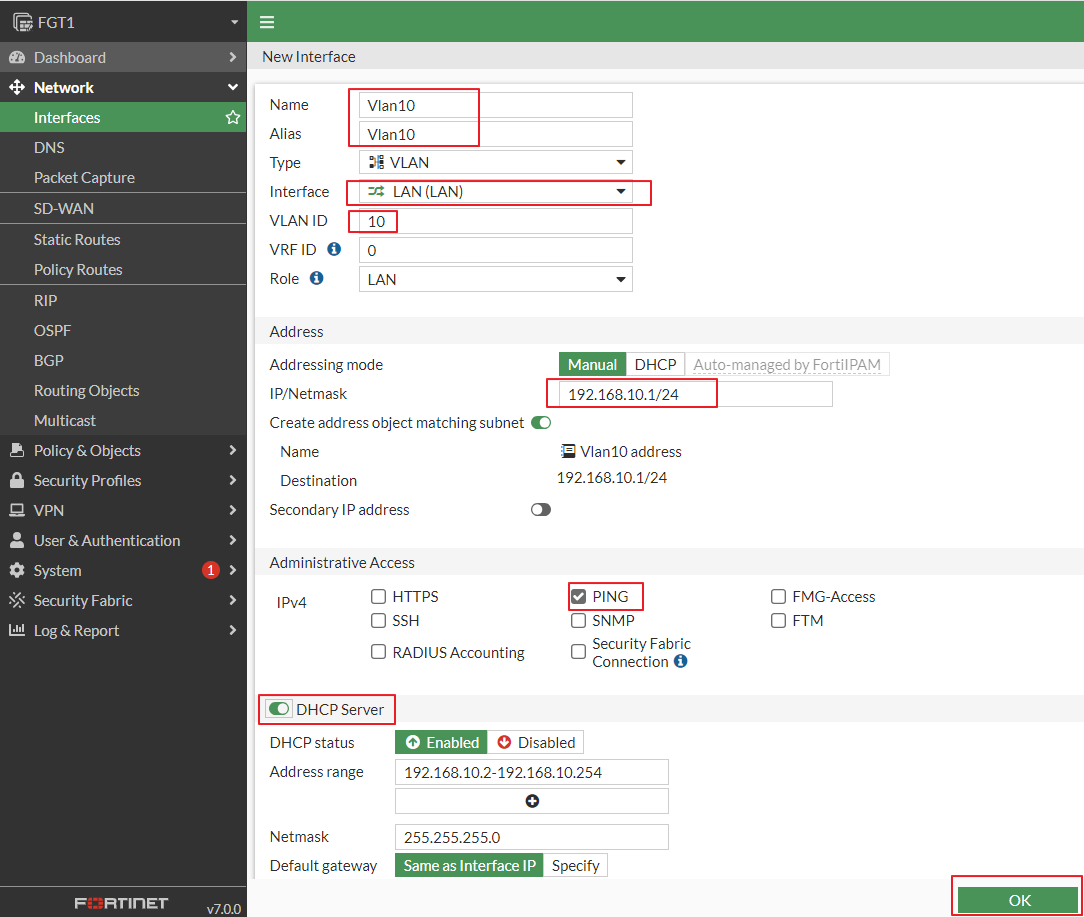

Software Switch oluşturduktan sonra, bu Switch altında Vlan’ları oluşturmaya başlıyorum. Yine aynı Interfaces ekranında Create New /Interface. Ben yalnızca ilk Vlan’ın oluşturulmasını buraya ekliyorum, kalabalık olmasın makale :

Resim-7

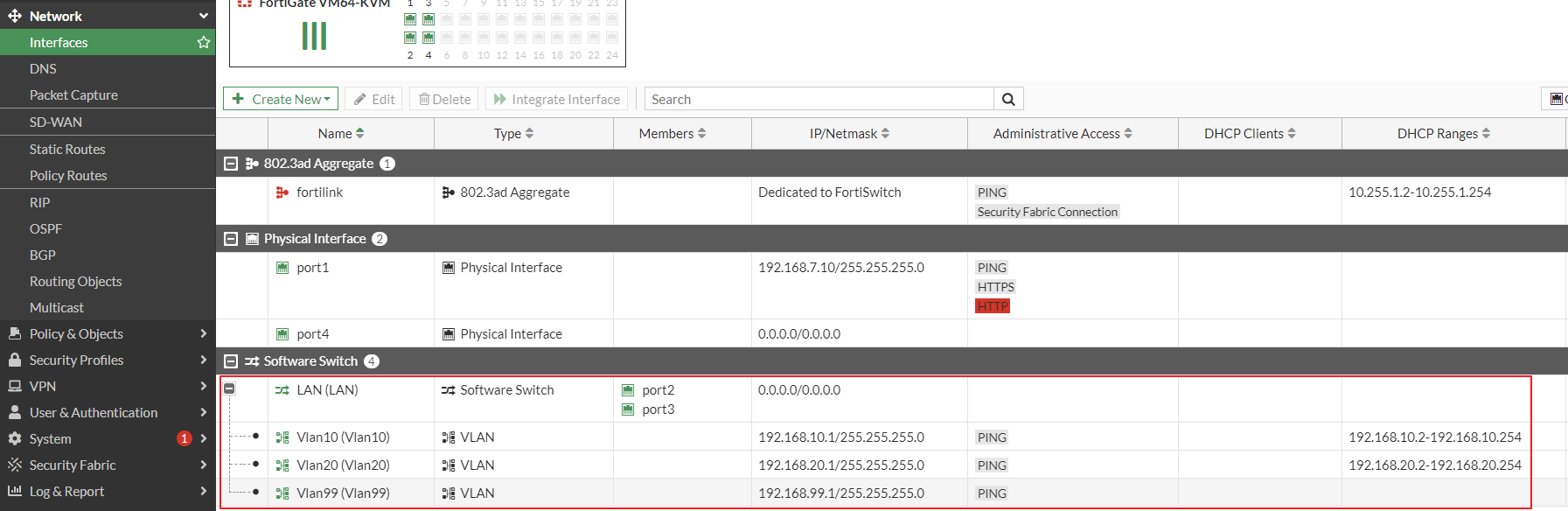

Tüm Vlan’ları sonlandırdıktan sonraki durum aşağıdaki gibidir:

Resim-8

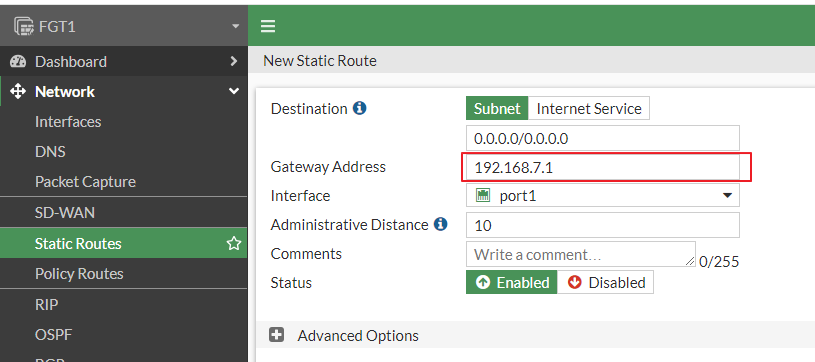

Şimdi de Fortigate’e internet erişimi vermek için default route tanımlıyorum:

Resim-9

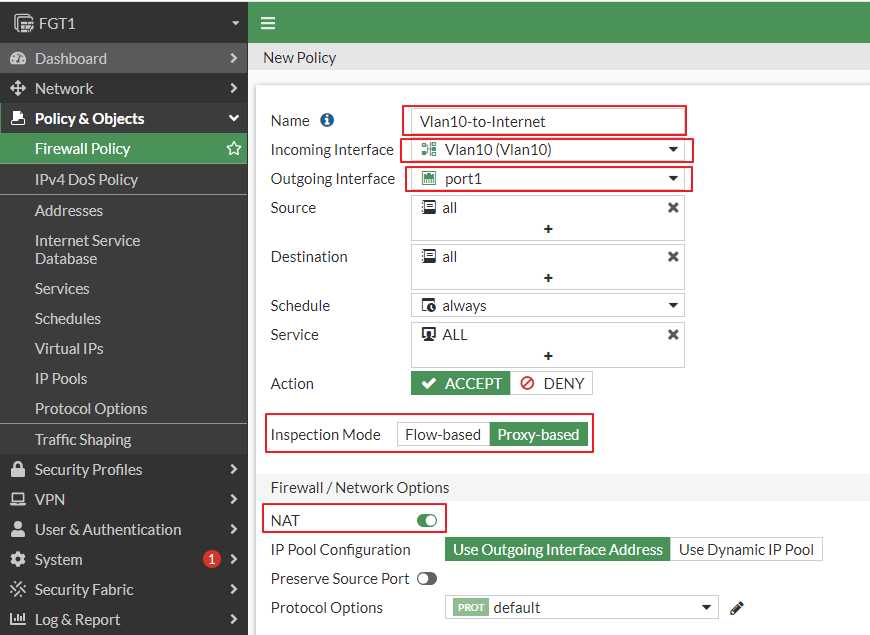

Artık Vlan10 ve Vlan20’ye internet erişimi verebilirim. Öğrencilerim bilir, xx9 lu Vlan’ları ben yönetimsel amaçlı kullandığımdan DHCP ve internet erişimi tanımlamıyorum. Örnek olarak Vlan10’un Internet erişim kuralı şöyle:

Resim-10

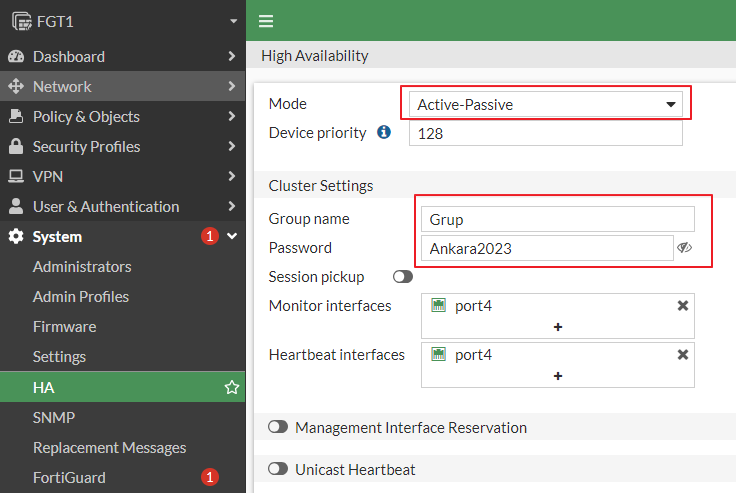

Policy yazılımları da bittikten sonra artık HA tanımlamaya geçebilirim:

Resim-11

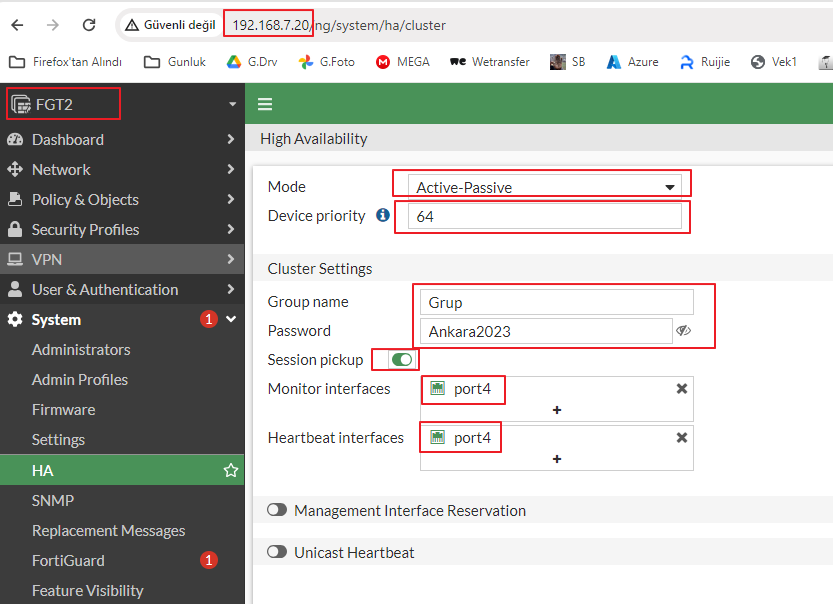

Burada her iki Fortigate arası boşta olan port4 interface’ini hem Monitor hem de HeartBeat interface olarak kullandım. Kısa bir süre sonra tanımlama ekranda yerini alacaktır. Artık yedek olarak çalışacak Fortigate’in ayarlarına geçebiliriz. Ona da GUI arayüzünden erişiyorum ve ilk işim onun da adını değiştirmek. Sonrasında HA menüsünde işlemleri yapıyorum. Bu arada dikkatinizi çekerim, bu Fortigate fabrika ayarlarında. Tüm ayarları Primary Fortigate’den çekeceği için bunda bir ayar yapmanıza gerek yok, yalnızca HA ayarlarını yapmanız yeterli:

Resim-12

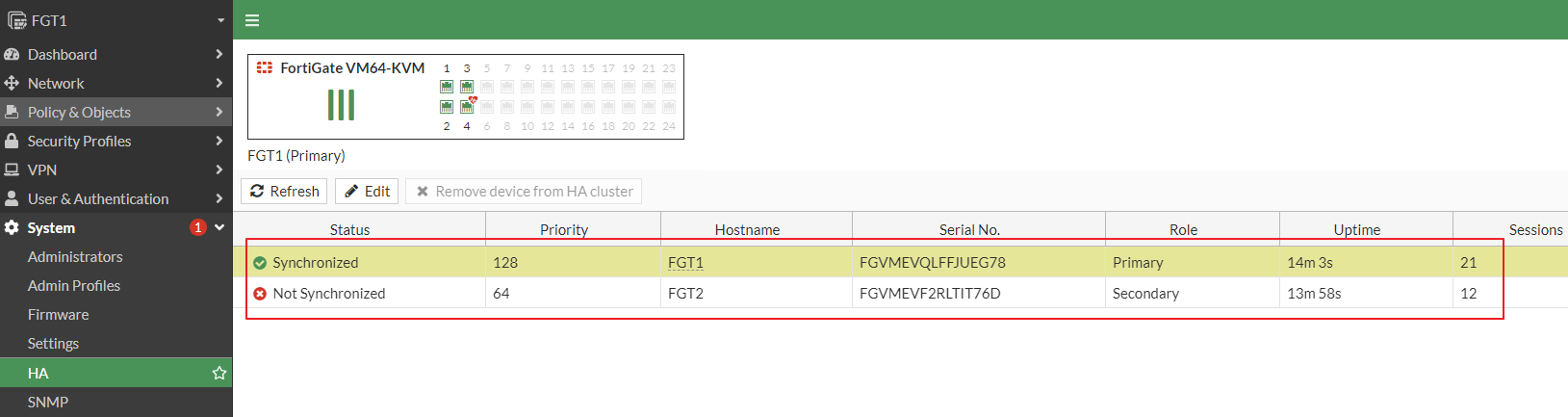

Burada en önemli konu Priority konusu. Bu cihaz yedek olarak çalışacağı için daha düşük bir değer girdim. Yüksek değere sahip olan cihaz Primary (aktif) oluyor. Aynı grup ismi ve şifre de çok önemli. Burada OK dedikten sonra bu cihaza erişiminiz kaybolur. Çünkü artık cihazın port1’inin IP si yani bizim cihaza eriştiğimiz IP bile diğer cihazın IP si olacaktır. Diğer (Primary) Fortigate’imin arayüzünde HA’yı kontrol ettiğimde diğerini algıladığını fakat henüz eşitleme işleminin tamamlanmadığını görüyorum:

Resim-13

3-5 dakika sonra bu ekrandaki Refresh’e tıkladığınızda her ikisi de yeşillenmiş olacaktır. Şimdi sistemin diğer unsurları olan Switch’lere gelelim. Cisco switchler için yazdığım Config Script’leri aşağıdadır. Bu kısımda her komutu açıklamayacağım, yoksa makale artık kitap gibi olur.

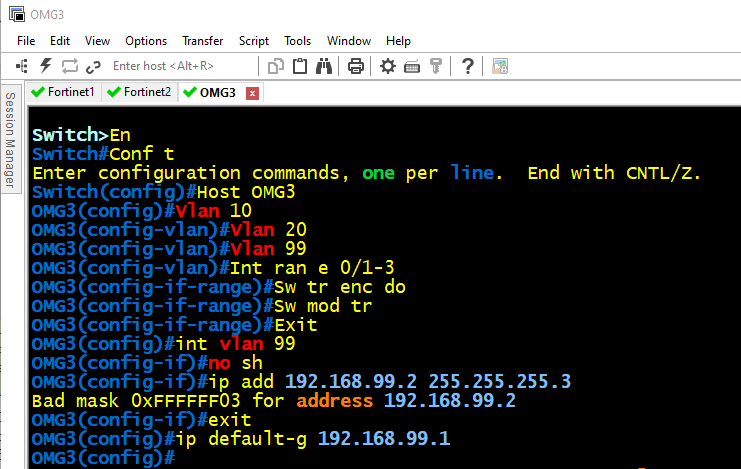

Üstteki omurga (OMG3):

Resim-14

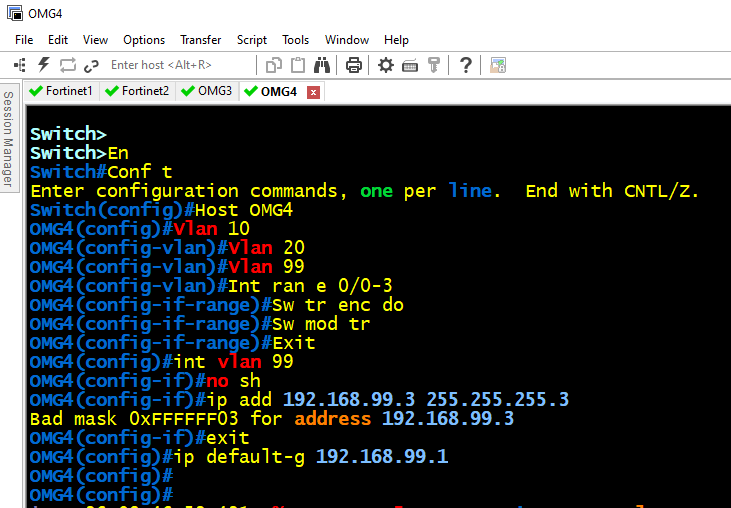

Şimdi de alttaki omurga (OMG4) :

Resim-15

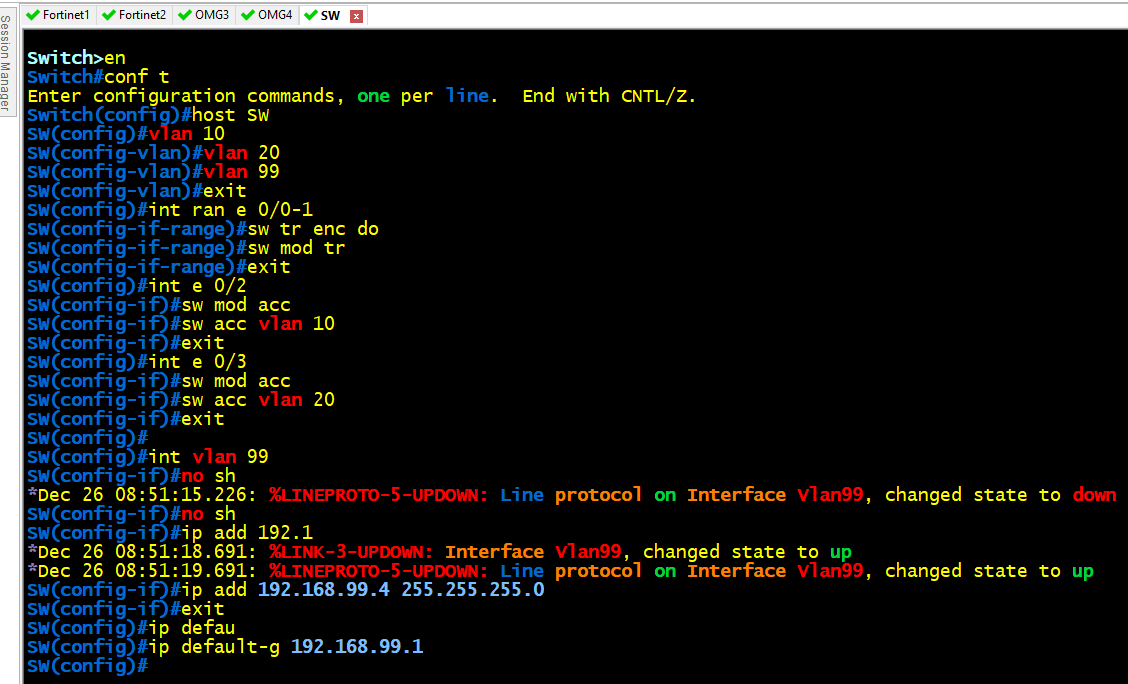

Şimdi de Access Switch’i ayarlayalım :

Resim-16

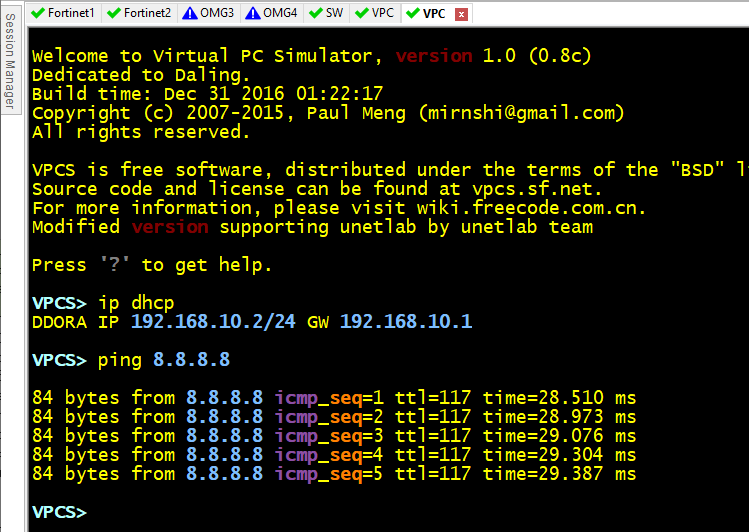

Tüm Network ayarlamalarım da bittiğine göre ve Vlan’larda IP dağıtımını da Fortigate’de yaptığım için Client da otomatik IP aldırıyorum ve internet erişimi kontrolü yapıyorum:

Resim-17

Her şey yolunda. Aktif olan Fortigate üstteki. Şimdi Client’ımdan sonsuz ping başlatıyor ve ve üstteki Fortigate’i kapatıyorum :

Resim-18

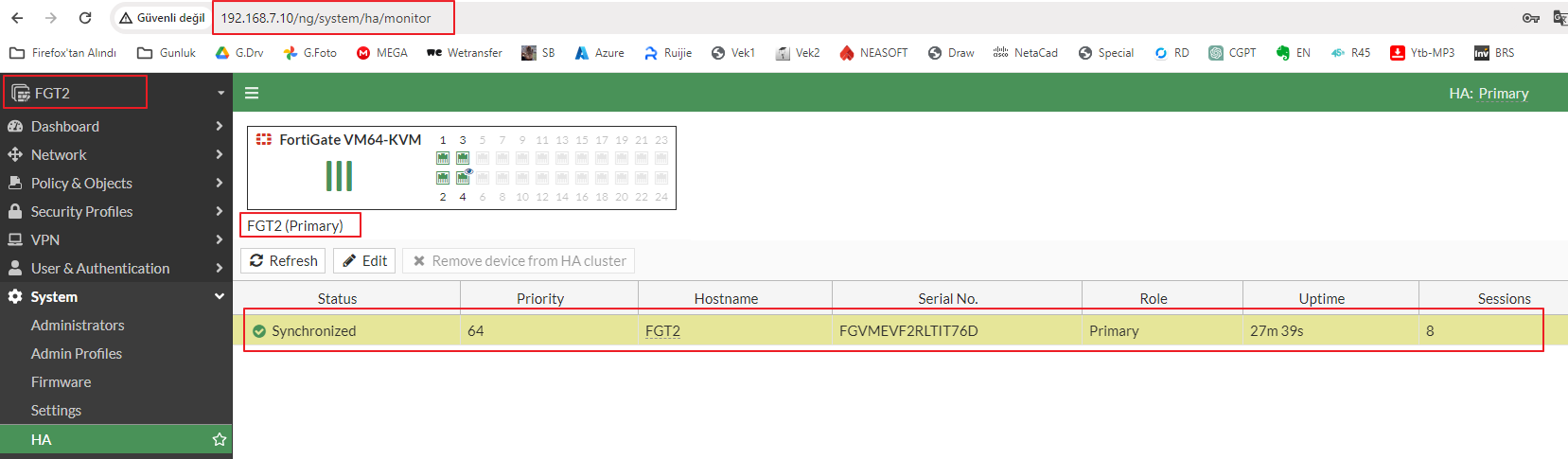

Benim Lab ortamımda 2 adet ping kaybı yaşadım ve sonrasında alttaki Fortigate devreye girdi. Normalde dikkat ederseniz alltaki Fortigate’in IP’si 192.168.7.20 olmasına rağmen, Primary Fortigate’in ayarlarını aldığından o IP den eriştim. Adını kontrol ederseniz alttaki Fortigate olduğunu da görebilirsiniz:

Resim-19

Güvenli ve en önemlisi sağlıklı, güzel, bolca gülümseyebildiğimiz günler dileklerimle..

Bu konuyla ilgili sorularınızı alt kısımda bulunan yorumlar alanını kullanarak sorabilirsiniz.

Referanslar

www.mshowto.org

TAGs: Fortinet, Fortigate, Script, Config Backup,Cluster,Fortigate HA