Bugün sizlere Citrix’ in bulut üzerinde konumlandırılabilen ve web tarayıcı izolasyon ürünü olan Secure Browser Service ürünün kurulum ve konfigürasyonu hakkında bilgiler vereceğim. Citrix Secure Browser ürününe geçmeden önce son zamanlarda trend olan web izolasyonu, web yalıtımı ya da tarayıcı izolasyonu gibi konuların ne olduğunu, nereden çıktığını ve bize ne gibi faydası olduğuna dair konularda ufak açıklamalar yapacağım.

Web (Tarayıcı) İzolasyonu Nedir?

Bir internet kullanıcısının tarama (gezinme) faaliyetini fiziksel olarak yerel makinesinden, bulunduğu ağdan ve altyapıdan ayırmak için kullanılabilecek web tarama için geliştirilmiş bir siber güvenlik modelidir. Bu model ile bireysel tarayıcı oturumları donanımdan ve doğrudan internet erişiminden soyutlanır.

Neden Kullanılabilir?

Popüler güvenlik araçlarının en büyük zafiyeti, web ve tarayıcı tabanlı saldırılara, kötü amaçlı yazılımlara ve fidye yazılımlarına karşı olan korumasıdır. Yani başka bir deyişle bu saldırılara karşı koruyamamasıdır. Tarayıcı izolasyonu teknolojisi de bu zafiyetle mücadele etmek için kullanılır.

Nasıl Çalışır?

Web (Tarayıcı) yalıtımı, kullanıcılara tek kullanımlık bir web tarayıcısı verir. Kullanıcı oturumu kapattığında veya oturumu zaman aşımına uğradığında izole edilmiş ortam sıfırlanır ve atılır. Herhangi bir kötü amaçlı kod veya zararlı yazılım web tarama süresince bulaşması engellenir. Bu da uç nokta cihazınıza ve ağınıza zararlıların erişiminin engellemesini sağlar.

Web izolasyonu alanındaki ürünlerin bazıları kullanıcı makinasında bu işi yaparken bazıları ise cloud tarafında hizmet vermektedir. Bu alanda Citrix Secure Browser, Citrix’ in Cloud yapısında hizmet veren bir web izolasyon aracıdır. Citrix Cloud tarafında bu işin nasıl yapılacağı ile ilgili işlemleri dilerseniz başlayalım.

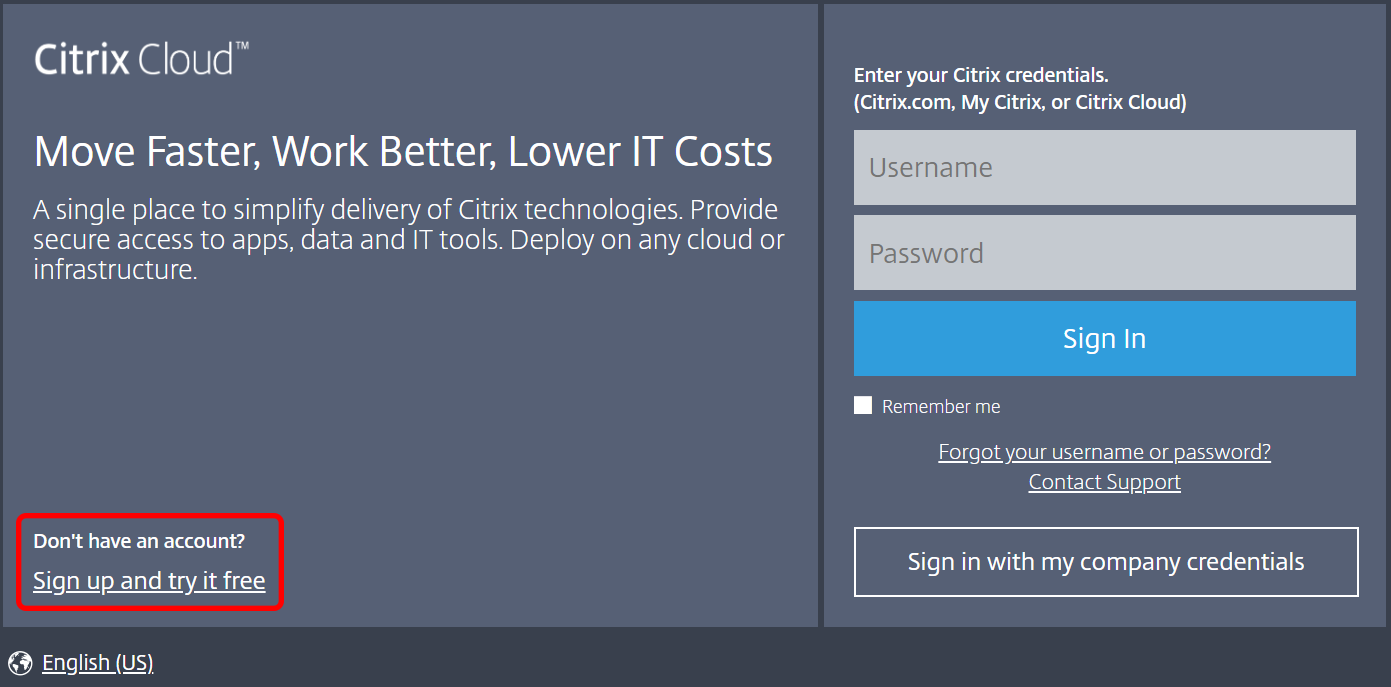

Web tarayıcımızdan https://citrix.cloud.com adresine bağlanıyoruz. İlk adımımız Citrix Cloud hesabımızı oluşturmak olacaktır. Şu anda Citrix Cloud hesabımız bulunmadığı için Sign up and try it free seçeneğine tıklayıp yeni bir hesap oluşturacağız.

Resim-1

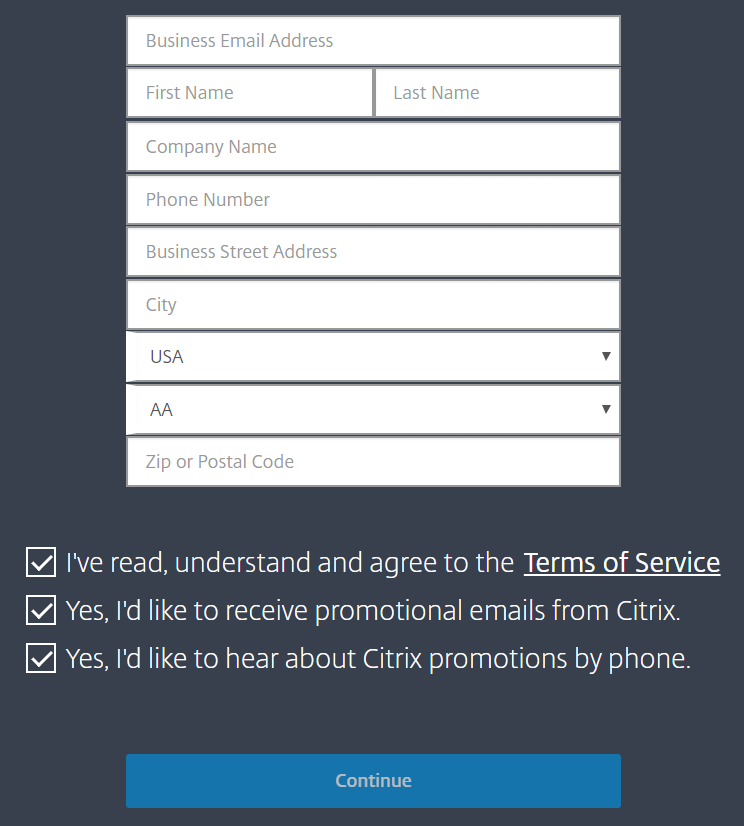

Açılan üye formunda gerekli bilgileri doldurup Continue butonu ile ilerliyoruz.

Resim-2

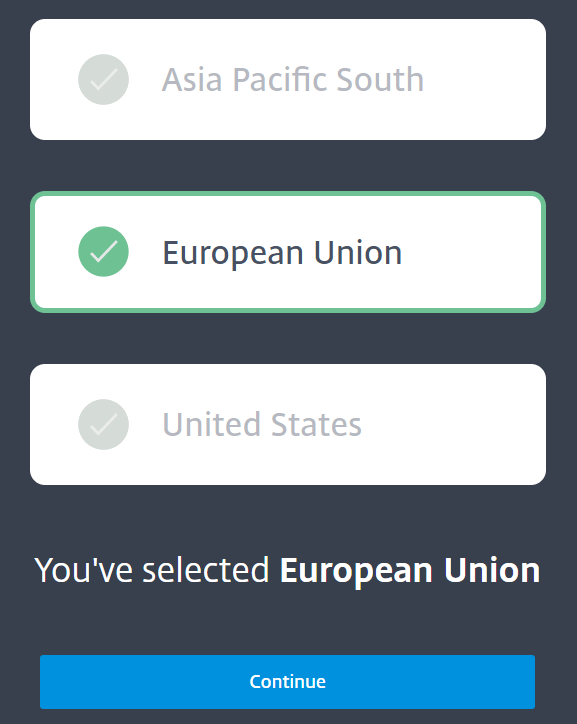

Citrix Cloud hesabımızı oluşturken aşağıdaki bölgelerden birini seçmemizi isteyecektir. Bu adımda kullanıcılarımızın ve sunucu kaynaklarımızın hangi coğrafi bölgede bulunduğunu belirleriz. Biz bu örneğimizde bölge olarak European Union seçeneğini seçip ilerliyoruz.

Resim-3

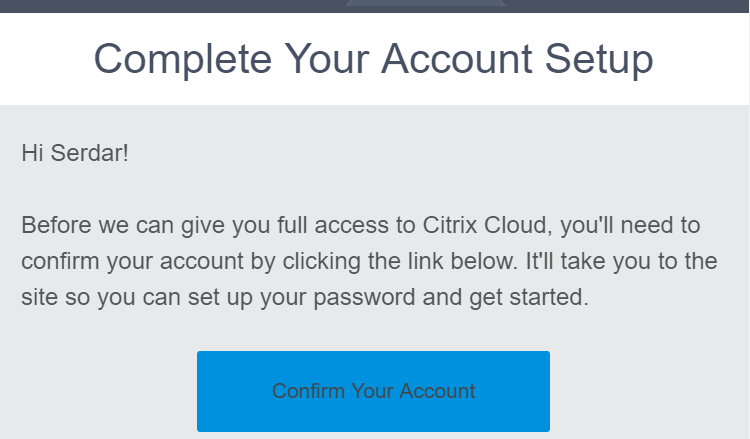

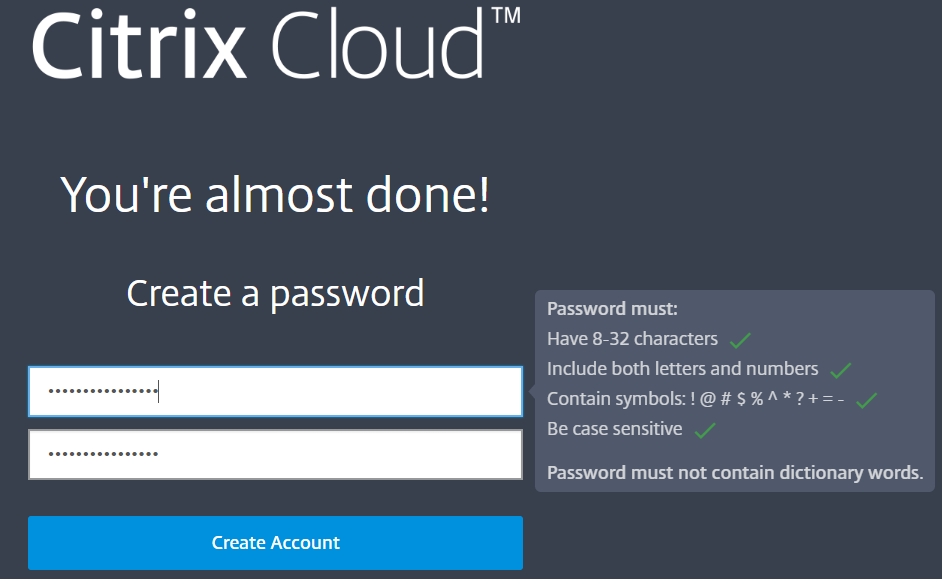

Üyelik başvurumuzu tamamlamak için, Citrix üye formunda yazdığımız mail adresimize bir aktivasyon maili gelecektir. Gelen mailde Complete Your Account butonuna tıklayıp güvenli bir şifre oluşturacağız.

Resim-4

Resim-5

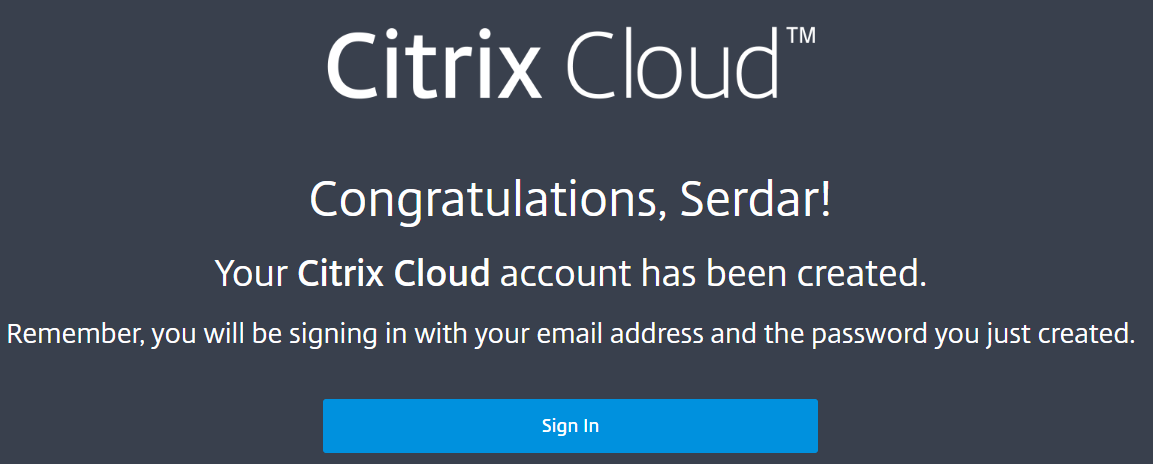

Gerekli kurallara uyarak şifremizi belirledikten sonra Citrix Cloud hesabımızı oluşturmuş olduk. Sign In butonuna tıklayıp yeni kullanıcı adı (mail) ve şifre bilgileri ile giriş yapalım.

Resim-6

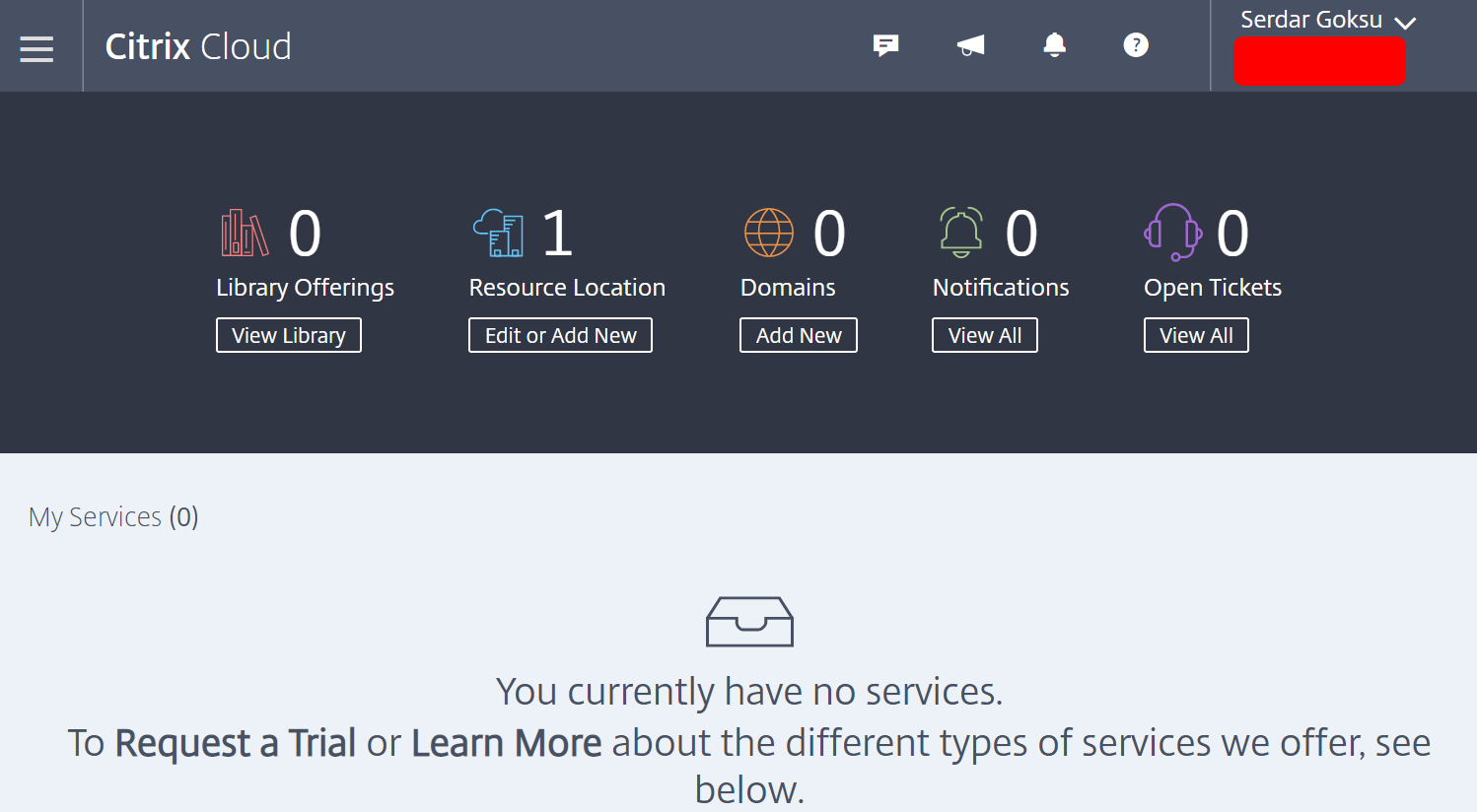

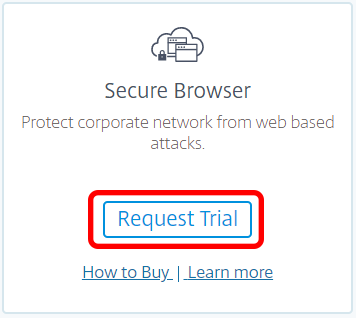

Giriş yaptıktan sonra Citrix Cloud ana sayfası bizleri karşılayacaktır. Makalemizin de konusu olan Secure Browser servisini aktif edebilmemiz için öncelikle Trial isteğinde bulunmamız gerekmektedir.

Resim-7

Citrix Cloud anasayfa üzerinde Secure Browser servisini bulup Request Trial butonuna tıklıyoruz. Yaptığımız bu deneme sürümü isteği ile tahmini 5-10 dakika içerisinde Citrix Cloud adresinden servisin aktifleştirildğine dair mail alacaksınız.

Resim-8

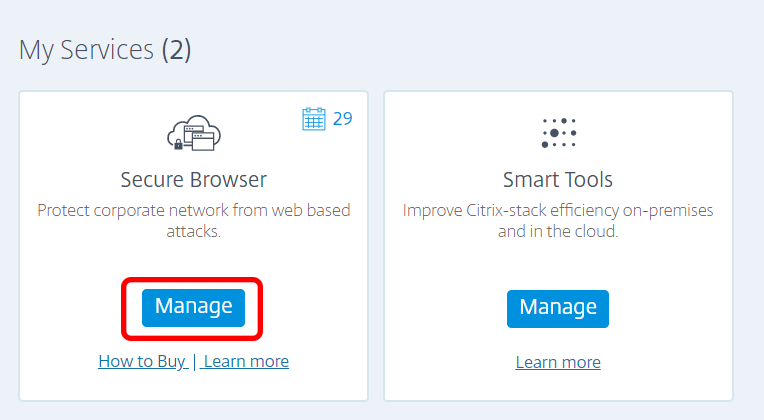

Yaptığımız deneme sürümü isteği ile Citrix Secure Browser servisimiz kısa sürede aktif oldu. Artık Secure Browser servisimizin kurulumuna Manage butonuna tıklayarak başlayabiliriz.

Resim-9

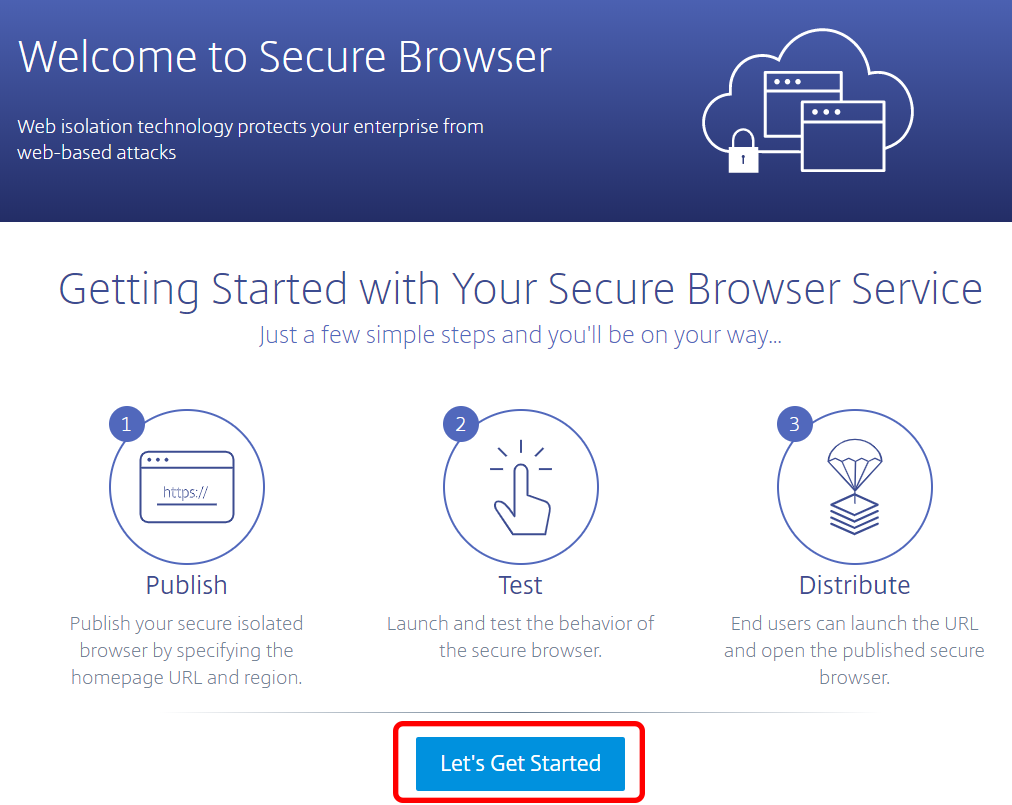

Açılan sayfada Let’s Get Started butonuna tıklayalım ve ilk güvenlik tarayıcılarımızı oluşturmaya başlayalım

Resim-10

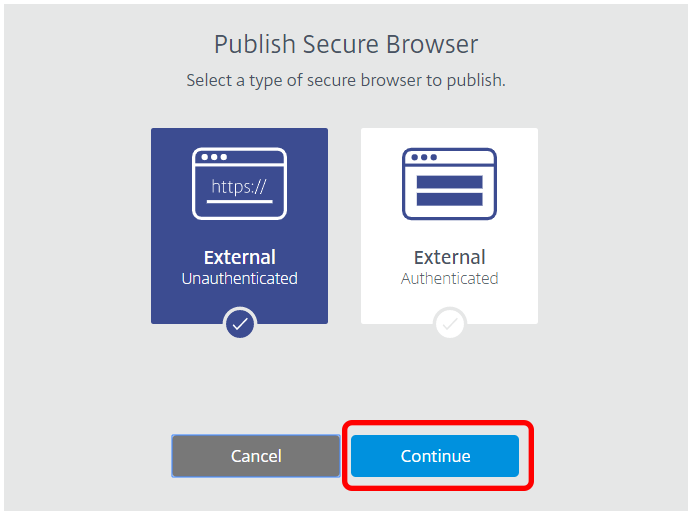

Citrix Secure Browser hizmeti, iki farklı şekilde tarayıcıları yayımlamanızı sağlamaktadır. Bunlar;

External (Unauthenticated): Tipik olarak tavsiye edilmese de, kullanıcılar herhangi bir doğrulama yapmadan şifresiz olarak sisteme giriş yapıp yayımladığınız tarayıcı hizmetinden faydalanacaktır.

External (Authenticated): Kullanıcılar sadece Active Directory yada Active Directory + OTP ile sisteme giriş yapıp sanallaştırdığınız tarayıcıları kullanacaklardır.

Biz bu makalede her iki seçeneği de test edeceğimiz için ilk başta Unauthenticated seçeneği ile başlayacağız.

Resim-11

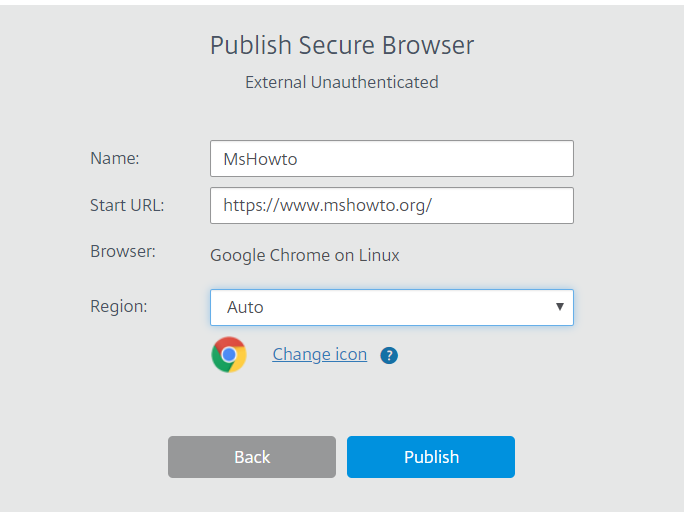

Sanallaştıracağımız (yayımlayacağımız) tarayıcı için gerekli bilgileri yazacağımız ekran bizleri karşılayacaktır. Burda tarayıcı ismini, tarayıcının hangi web adresine sahip olcağını belirleyeceğiz. Region bölümünde herhangi bir bölge seçmemizi isteyecektir. Biz Auto seçeneğini seçtiğimizde, tarayıcımız bize en yakın olan coğrafi bölgede yayımlanacaktır. Varsayılan olarak Google Chrome ikonu gelse de Change icon seçeneğine tıklayıp istediğimiz ikonu koyabilmekteyiz.

Resim-12

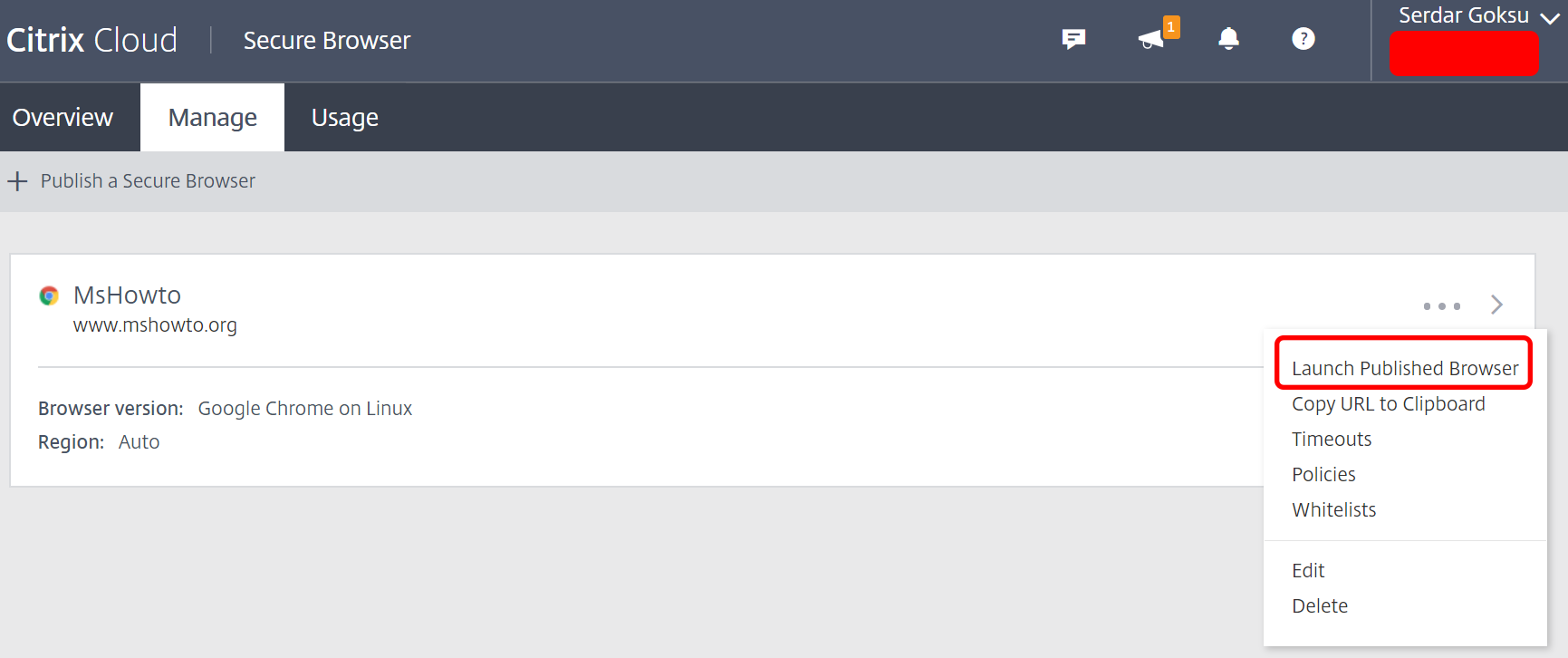

MsHowto adında yeni tarayıcımızı yayımladık. Yayımladığımız bu tarayıcıya erişmek için 3 nokta (…) simgesine gelip ve Launch Published Browser seçeneğine tıklıyoruz.

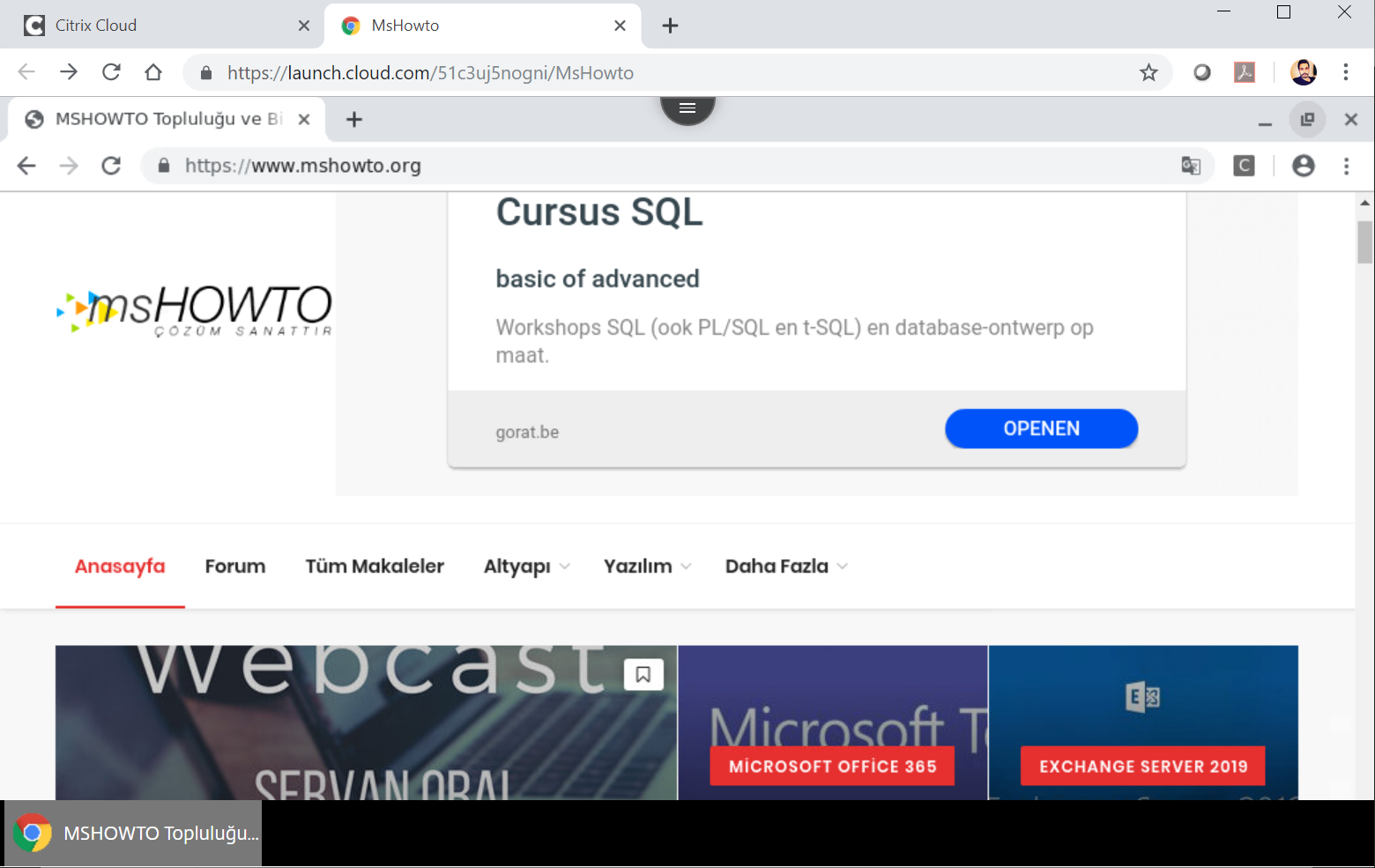

Resim-13

Launch Published Browser seçeneği ile yayımladığımız tarayıcımıza aşağıdaki gibi HTML5 aracılığıyla erişmiş olduk. Copy URL to Clipboard seçeneğine tıkladığımızda kullanıcılarımızın bu sanal tarayıcıya erişmesi için URL oluşturacaktır. Oluşturulan bu URL adresine kullanıcılarımız tıkladıklarında yayımladığımız güvenli tarayıcıya erişmiş olacaklardır.

Resim-14

Üç nokta simgesine tıkladığımızda gelen diğer seçeneklere biraz değinelim.

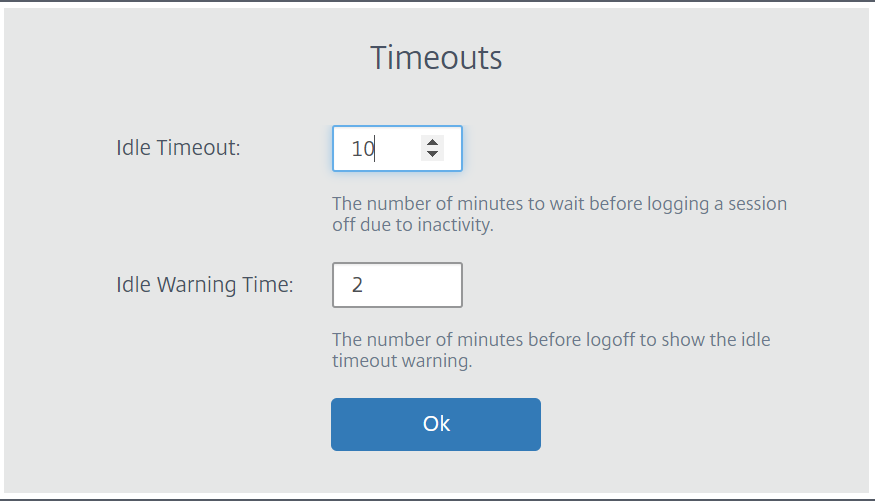

Timeouts seçeneği ile, kullanıcılar için bekleme süreleri oluşturabiliriz. Bu seçenek ile güvenli tarayıcıya bağlamış bir kullanıcının sistemde hareketsiz (herhangi bir işlem yapmadığı süre) kalma süresini belirleriz. Belirttiğimiz süre içerisinde kullanıcı herhangi bir işlem yapmaz ise oturumları otomatik olarak sonlandırılacaktır.

Resim-15

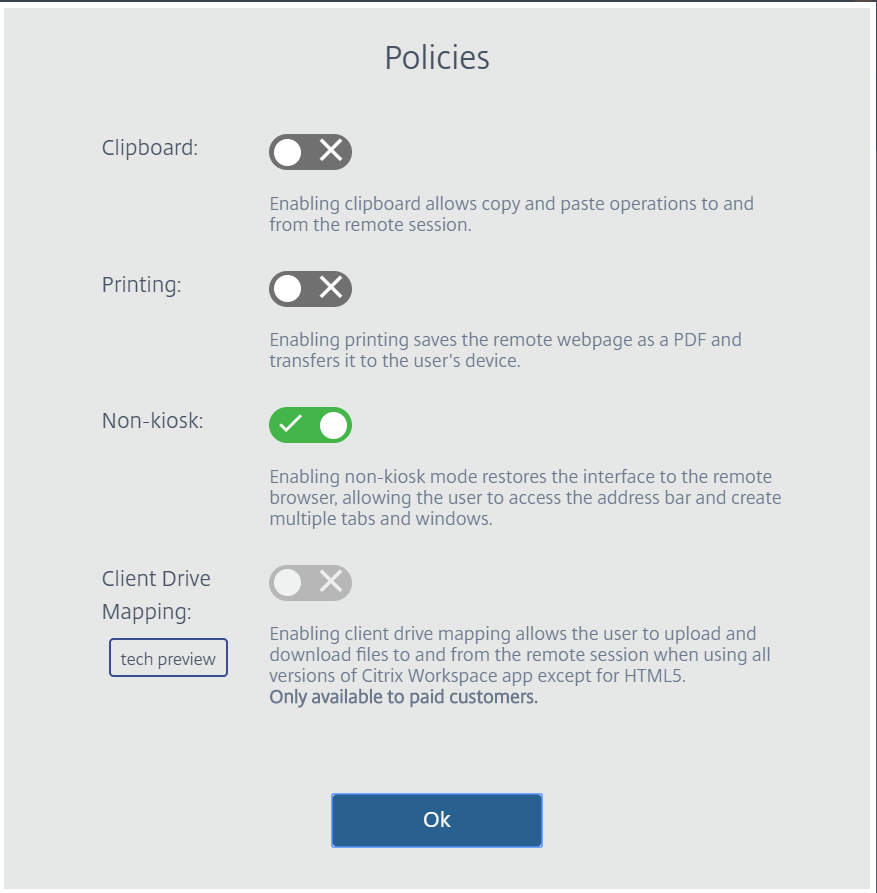

Policies seçeneği ile kullanıcılarımız için sisteme bağlandıklarında hangi kısıtlamları uygulayacağımızı belirlediğimiz bölümdür.

-Clipboard: Kullanıcı ile bağlandığı güvenli tarayıcı arasında kes-kopyala-yapıştır işlemlerine izin verip-vermeyeceğimiz bölümdür.

-Printing: Kullanıcı güvenli tarayıcı oturumuna bağlandığında PDF olarak çıktı alabilmesini belirdiğimiz bölümdür

-Non kiosk: Kullanıcı güvenli tarayıcı oturumuna bağlandığında, tarayıcı kiosk modda açılmasını istiyorsak bu seçenek ile ayarlayabiliyoruz.

–Client drive mapping: Kullanıcı ile bağlandığı güvenli tarayıcı arasında dosya yükleme ve indirme işlemlerini yapılmasına imkan verir.

Resim-16

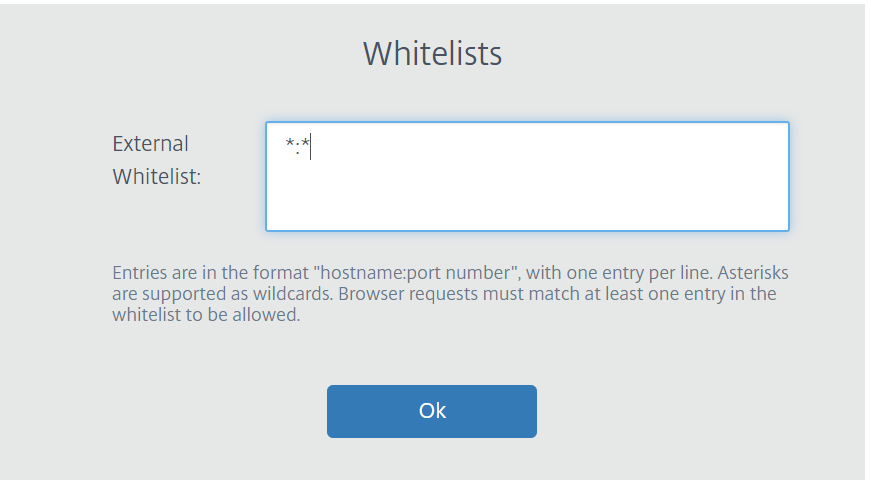

Whitelists bölümünde, kullanıcılarımızın gidebileceği web adreslerine izin verdiğimiz bölümdür. Whitelists bölümünde *.* yazarsak kullanıcılar tüm internet web sayfalarına erişebilmektedir.

Resim-17

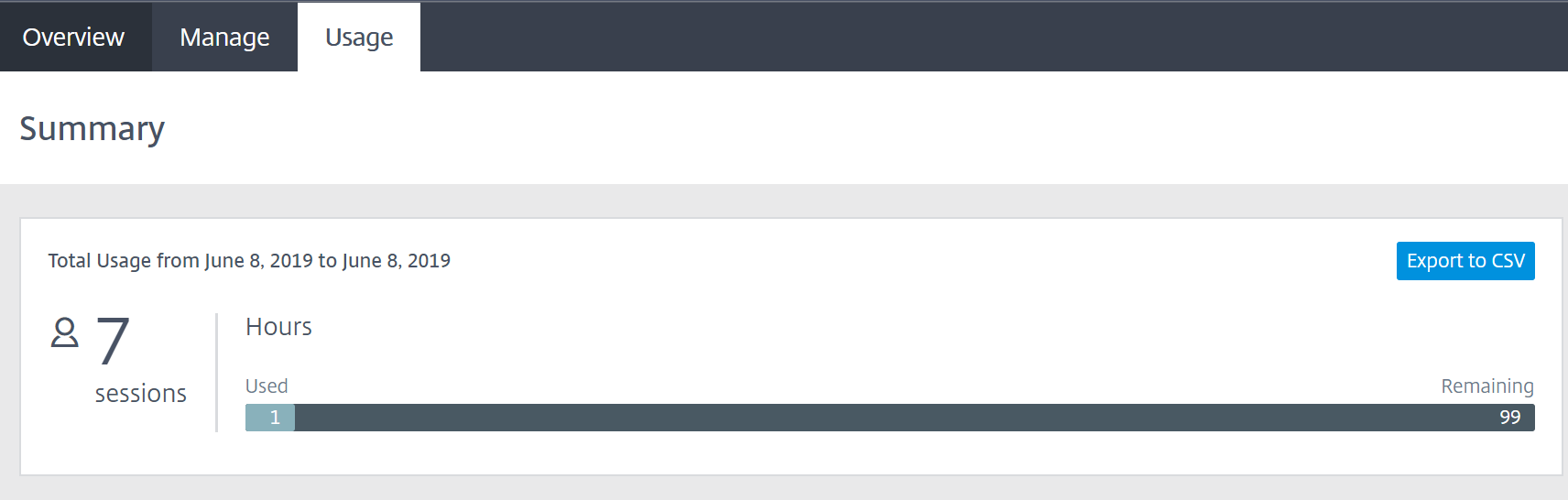

Manage bölümünde güvenli tarayıcımızı oluşturup güvenlik politikaları ile çeşitli konfigürasyonlar yaptık. Usage bölümünde ise kaç kullanıcının yayımladığımız tarayıcı hizmetine bağlandığını görebilir ve CSV uzantılı olarak ilgili bağlantı raporu alabiliriz.

Resim-18

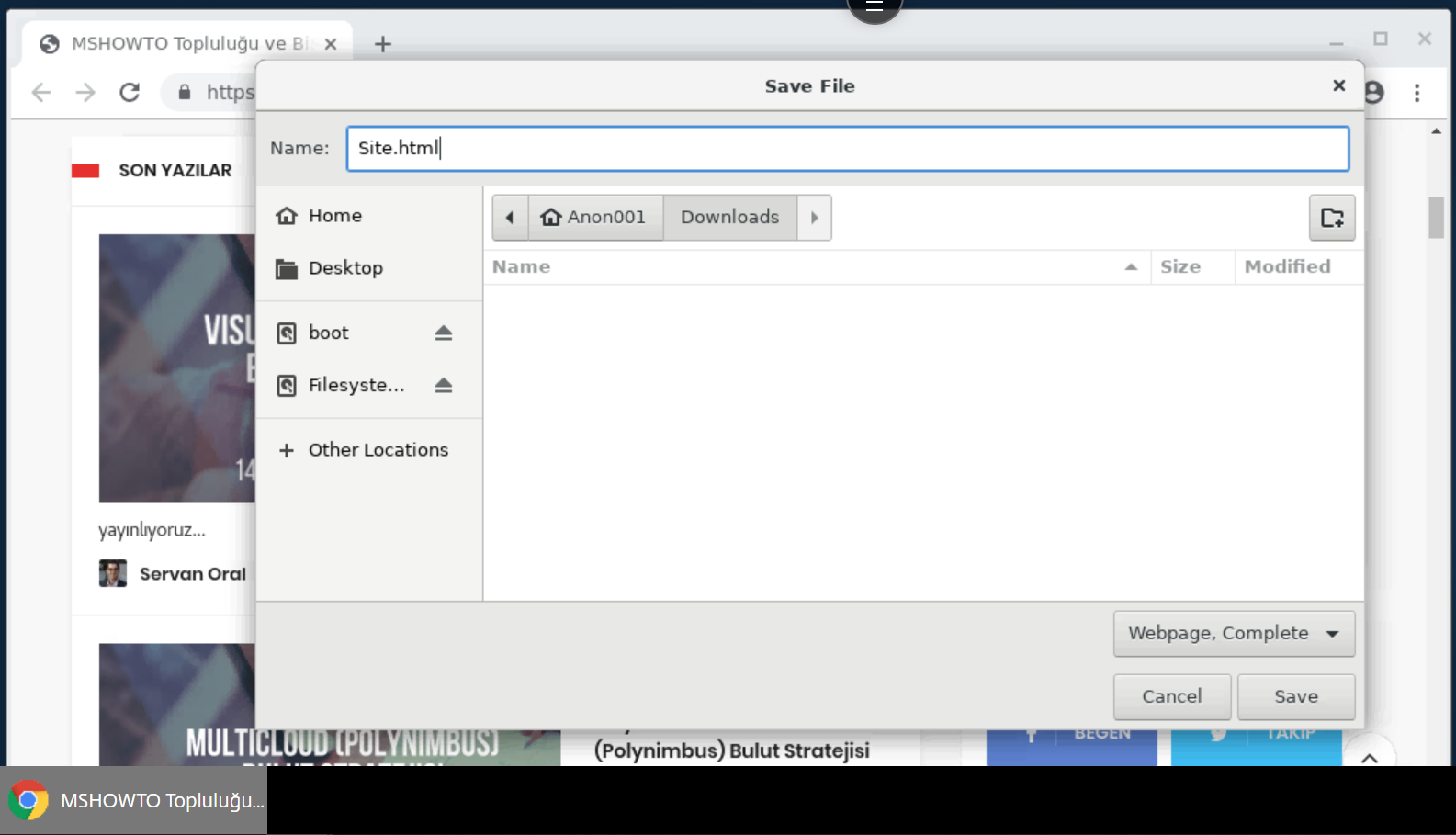

Güvenli tarayıcı yapısına her bağlandığımızda aslında biz AnonXXX kullanıcı adları ile oturumlar açmaktayız. Aşağıda da görebileceğimiz gibi eğer tarayıcıda herhangi bir dosya kaydetmek istediğimizde bizim için AnonXXX isimli bir kullanıcı profili oluşturup, dosyalarımızı bu kullanıcı profili içerisinde kaydedebiliriz. Yalnız kullanıcı oturumunu kapattığında kaydettiği bütün veriler uzaktaki sunucu tarafından silinmektedir. Bir nevi tek kullanımlık tarayıcı olarak düşünebiliriz.,

Resim-19

Unauthenticated seçeneği ile kullanıcılar herhangi bir kullanıcı adı-şifre bilgisi girmeden yayımladığımız tarayıcılara erişebilmektedir. Bir sonraki bölümde ise Citrix Secure Browser servisine kurum içi veya Azure üzerinde konumlandırılmış Active Directory yapımızı nasıl entegre edebileceğimizi ve kullanıcıların kendi kullanıcı adı ve şifreleri ile nasıl giriş yapabileceklerine dair bilgiler vereceğim.

Bu konuyla ilgili sorularınızı alt kısımda bulunan yorumlar alanını kullanarak sorabilirsiniz.

Referanslar

TAGs: Citrix, Virtual, Apps, Desktops, Browser, Web, Isolation, HDX, ICA, Security

To be able to proceed, you need to solve the following simple math so we know that you are a human

The Black Ant Pill is an all-natural remedy to help enhance sexual performance. cialis tadalafil The brand claims to allow the prolonging of sexual activities and improving the quality of orgasms.