Bir önceki yazımızda sertifika servisleri, sertifikalar ve genel kullanımlarını örneklerle açıklamıştık. Bu yazımızda, sertifikaların kullanımları ile devam edeceğiz ve farklı kullanım alanlarını inceleyeceğiz.

Yazıda örneklendireceğimiz uygulamalar,

- Cisco router’a, Windows Server 2008 R2 Enterprise üzerine kurulu bir sertifika otoritesinden sertifika alınması

- Kullanıcının, pdf dökümanını sertifikası ile şifrelemesi

Konularını inceleyeceğiz.Öncelikle lab ortamımız hakkında bilgi verelim.

Domain : nwtraders.msft

CA : NW-CA

CA’in kurulu olduğu sunucu : bs-dc.nwtraders.msft

Router : IOS versiyonu, 7200 Software (C7200-ADVENTERPRISEK9-M), Version 12.4(4)T1

DC’in ip adresi : 172.26.1.1 / 16

Router’ın ip adresi : gigabitethernet 1/0 à 172.26.100.100 /16

Kullanacağım kısaltmalar :

NDE : Network Device Enrollment

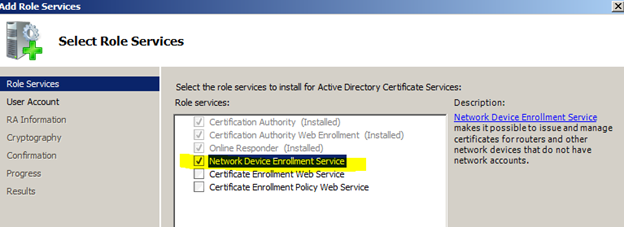

Öncelikle, NW-CA otoritesine Network Device Enrollment rol servisini ekleyelim. Server Manager’da add role service link’inden bunu yapabiliriz.

Resim-1

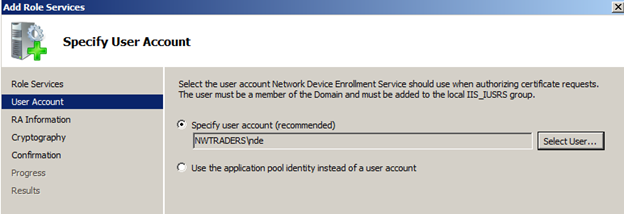

Sonraki ekranda, bu rol servisinin kullanacağı hesabı belirlememizi istiyor. Nwtraders\nde isimli hesabı kullanıyorum. NDE isimli hesabın herhangi bir özelliği yoktur. IIS_IUSRS grubuna üyedir.

Resim-2

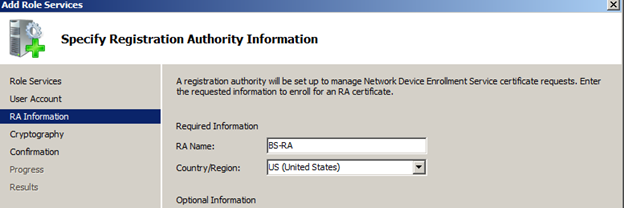

Domain’deki kullanıcımızı seçtikten sonraki menümüzde

Resim-3

NDE servisinin sertifika yönetiminde kullanacağı registration authority’yi yapılandırıyoruz. Optional bilgileri yazmıyorum. Otorite ismi olarak’ta BS-RA seçtim.

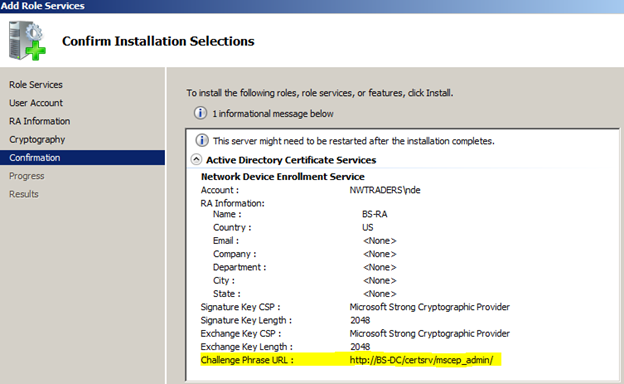

Ardından, kullanılacak olan tedarikçileri ve key uzunluklarını belirliyoruz. Resmetmeye gerek duymadım. Varsayılan tedarikçiyi kullanıyorum. Sihirbazın son kısmında, özet mevcut.

Resim-4

Özet kısmında altını taradığım URL’yi ileride kullanacağız. Unutursanız, IIS yönetim konsolundan hangi dizini kullanacağınıza tekrar bakabilirsiniz. Bu sırada router’ı yapılandıralım.

Router’ın yapılandırılması;

- Domain Suffix’i

- DNS adresi

- NW-CA tanımı (Sertifika otoritemizi kullanmalı)

- Router’a sertifika alımı

Şeklinde olacaktır. Router’ın ilgili interface’ine IP ataması yapılmıştır.

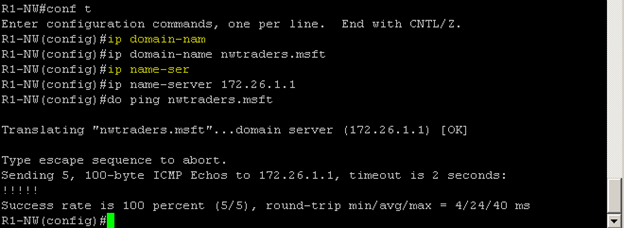

Resim-5

DNS suffix’i ve DNS ip’sinin belirlenmesi üstteki gibidir. Router’ın ismininde çözülmesini istersek DC üzerinde kurulu olan DNS Server’da router adına bir kayıt açabiliriz.

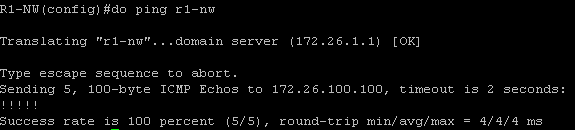

Resim-6

Üstte görüleceği üzere, router’ın isminide çözümledik. Router’ı komut arayüzünden yapılandırıyoruz (cli). Security Device Manager ile rotuer’a bağlanmak istersek, bazı aşamalarda bizden yetkili bir kullanıcı ve SSH ile güvenli bir bağlantı isteyecektir. Bu duruma karşılık, router’ı ssh ile bağlantı kabul edecek şekilde yapılandıralım. SSH için router’a bir adet sertifika üretelim.

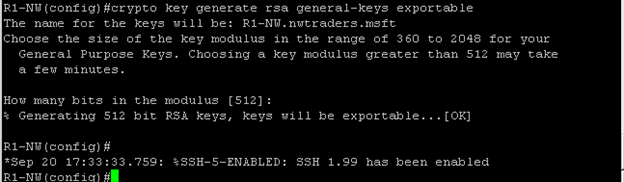

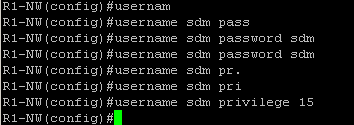

Resim-7

Üstte gürüldüğü gibi, genel amaçlı bir sertifika ürettik. Şimdi SSH için bir kullanıcı oluşturalım ve SSH’i yapılandıralım.

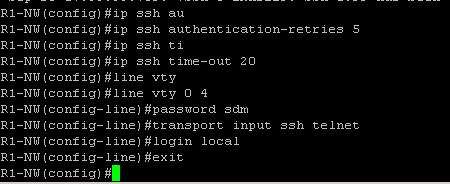

Resim-8

SSH hazırlandı. Aşağıdaki resimden görüleceği üzere,

Resim-9

Yetkili kullanıcıyı da hazırladık. Bu işlemler birer zorunluluk değildir, SDM kullanmak isterseniz ihtiyacınız olacağından yazıya ekliyorum.

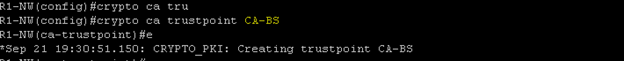

Router’a sertifika alımı ile devam edebiliriz. Öncelikle, router’ın NW-CA’ya güvenmesini sağlayalım. Bunun için router’da trustpoint belirliyoruz ve enrollment için kullanacağı URL’yi tanıtıyoruz.

Resim-10

Komutları tab tuşu ile tamamladığımdan, komutun tam halini farklı renkte tarıyorum. Burada yaşadığım bir problemi yazıya eklemek istiyorum. NW-CA otoritesi kurulurken, private key uzunluğunu, 4096 bit seçilmişti. Router’a otoriteyi tanıtma sırasında, router 4096 bit’lik NW-CA’nın sertifikasını okuyamadı(IOS versiyonundan olduğunu düşünüyorum). Ondan dolayı NW-CA otoritesini kaldırdım (remove role). Yeniden bir otorite kurdum. Private Key uzunluğu 2048 bit’liktir. Yeni otoritenin ismide CA-BS ‘dir. Üstteki resimde görüldüğü gibi, trustpoint belirlerken, NW-CA’yı seçmiştim şimdi trustpoint’i CA-BS şeklinde değiştiriyorum.

Resim-11

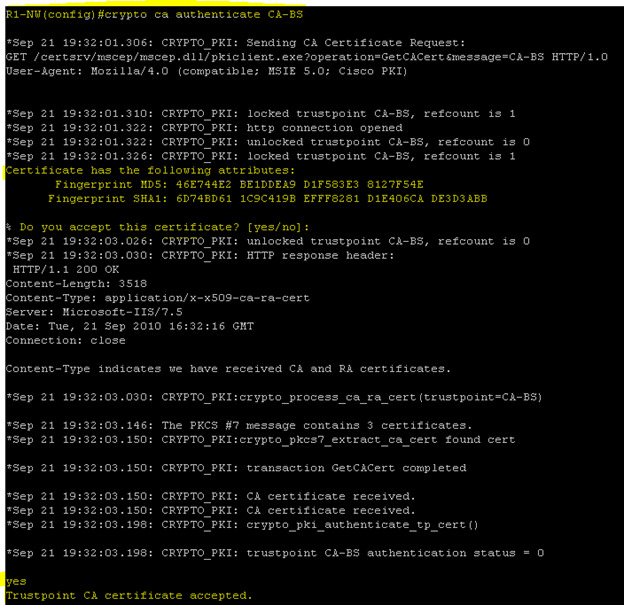

Enrollment URL’sinde bir değişim yoktur. Şimdi, eklediğimiz trustpoint’i router tarafında yetkilendirelim (authenticate, sonrasında router’a sertifika alacağız). Bu arada, router’da hata denetimi için, debugging’i de açtığımdan ondan dolayı aralarda farklı mesajlar görülüyor. Otoriteyi yetkilendirme yöntemimiz alttaki resminde görüldüğü gibidir.

Resim-12

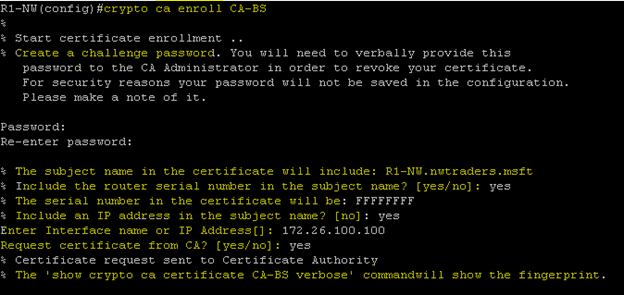

Şimdi router ‘a sertifikasını alabiliriz. Yine gerekli komut aşağıdaki resimde görüldüğü gibidir. Router’a sertifika talebinde bulunduğumuzda, talebin tamamlanması için bizden bir password isteyecek. Gerekli olan password’e http://ca.nwtraders.msft/certsrv/mscep_admin link’inden ulaşabiliriz. Her talep için yeni bir parola üretilecektir!!

Resim-13

Üstte görüldüğü gibi, talebimizi gerçekleştirdik.Bizden istediği bilgileri doğru şekilde doldurmaya dikkat etmeliyiz ki, ileride sertifika ismi yada kullanım amacı konularında sorun yaşamayalım.

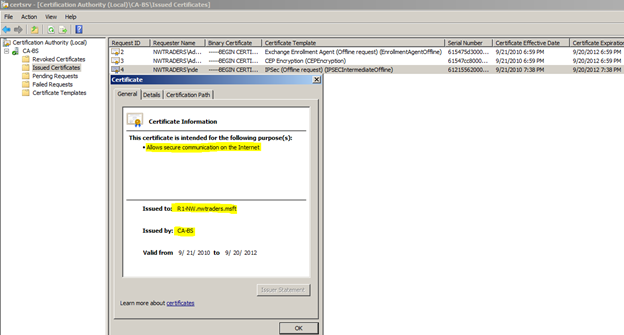

CA-BS yönetim konsolundaki, onaylanmış ve alınmış sertifikalara bakarsak, r1-nw isimli router’a alınmış belgeyi görebiliriz.

Resim-14

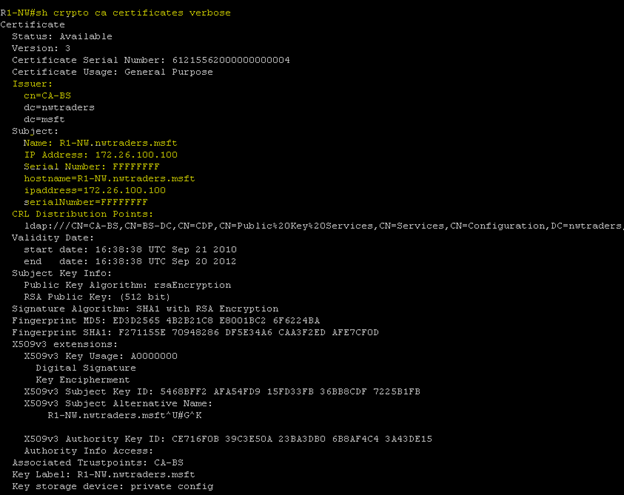

Üstte görüldüğü gibi router, istediğimiz isimde ve kriterlerde sertifikasını almıştır. Router’in running-config ‘iği açıp yine aldığı belgeyi oradan da görebiliriz. Bunun için ; show running-config komutunu çalıştırmak yeterlidir. Yada router üzerindeki sertifikaları görmek isterseniz,

Resim-15

Üstteki gibi show crypto ca certificates verbose komutu da kullanılabilir.

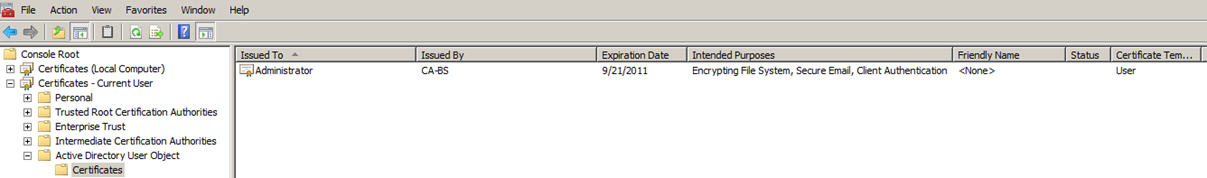

Şimdi de, Adobe Acrobat 9 Pro ile pdf dokümanı hazırlayalım ve dökümanı, bir user sertifikası ile şifreleyelim. Burada, administrator kullanıcısına alınmış bir user sertifikasını kullanacağım. Domain Controller üzerine Adobe Acrobat yazılımını kurdum. Administrator kullanıcısının DC üzerinde yüklü olan sertifikalarına bakacak olursak,

Resim-16

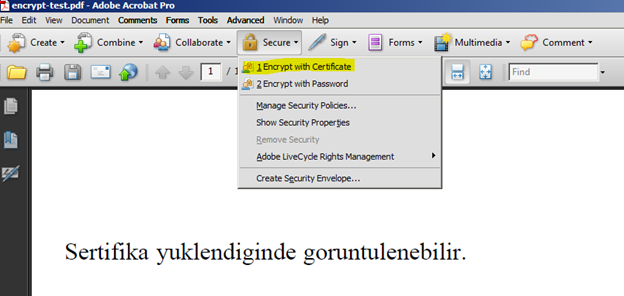

Sahip olduğu user belgesini görebiliriz (personel isimli klasöre bakmayı da unutmayınız!). Bu belge ile oluşturacağımız pdf’i şifreleyelim. Acrobat 9 Pro yazılımı açıyorum.

Resim-17

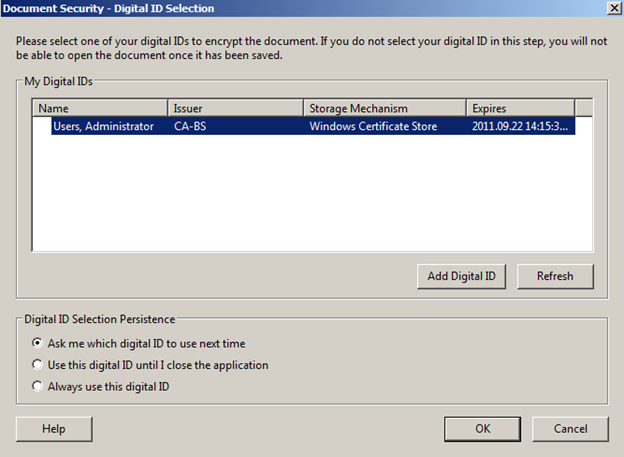

PDF dökümanını kaydetmeden önce, sertifika ile şifreleme opsiyonunu seçiyorum. İlk ekranı next ile geçtiğimde, Acrobat 9, şifreleme için kullanılabilecek olan sertifikaları gösteriyor.

Resim-18

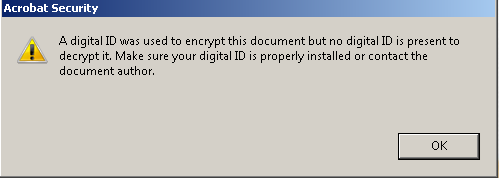

Seçili olan, sertifika ile pdf’i şifreliyorum. PDF dökümanını, masaüstüne kaydedebiliriz. Deneme amacıyla, pdf dökümanını başka bir pc’ye alıp açmaya çalışırsak,

Resim-19

Resimde görüldüğü gibi hata alıyoruz, çünkü, pdf’i şifrelemek için kullandığımız belge test için kullandığım pc’de kurulu değil. Şifrelemek için kullandığımız sertifikayı test için kullandığımız pc’ye de kurarsak, pdf açılacaktır.

Bu yazımızda da yine sertifikaların kullanımına dair örnekler verdik. Sonraki yazımızda görüşmek üzere…

Bu konuyla ilgili sorularınızı alt kısımda bulunan yorumlar alanını kullanarak sorabilirsiniz.

Referanslar

Technet Library, Cisco Offical Web Site